排查将 SCEP 证书配置文件部署到 Intune 中的设备的问题

本文提供有关使用 Microsoft Intune 部署简单证书注册协议 (SCEP) 证书配置文件时出现的故障排除指南。 证书部署是 SCEP 通信流概述的步骤 1。

SCEP 证书配置文件和 SCEP 配置文件中指定的受信任证书配置文件必须同时分配给同一用户或同一设备。 下表显示了混合分配的预期结果:

| 受信任的证书配置文件分配包括用户 | 受信任的证书配置文件分配包括设备 | 受信任的证书配置文件分配包括用户和设备 | |

|---|---|---|---|

| SCEP 证书配置文件分配包括用户 | Success | 失败 | 成功 |

| SCEP 证书配置文件分配包括设备 | 失败 | 成功 | 成功 |

| SCEP 证书配置文件分配包括用户和设备 | 成功 | 成功 | 成功 |

Android

适用于 Android 的 SCEP 证书配置文件以 SyncML 的形式访问设备,并记录在 OMADM 日志中。

验证 Android 设备是否已发送策略

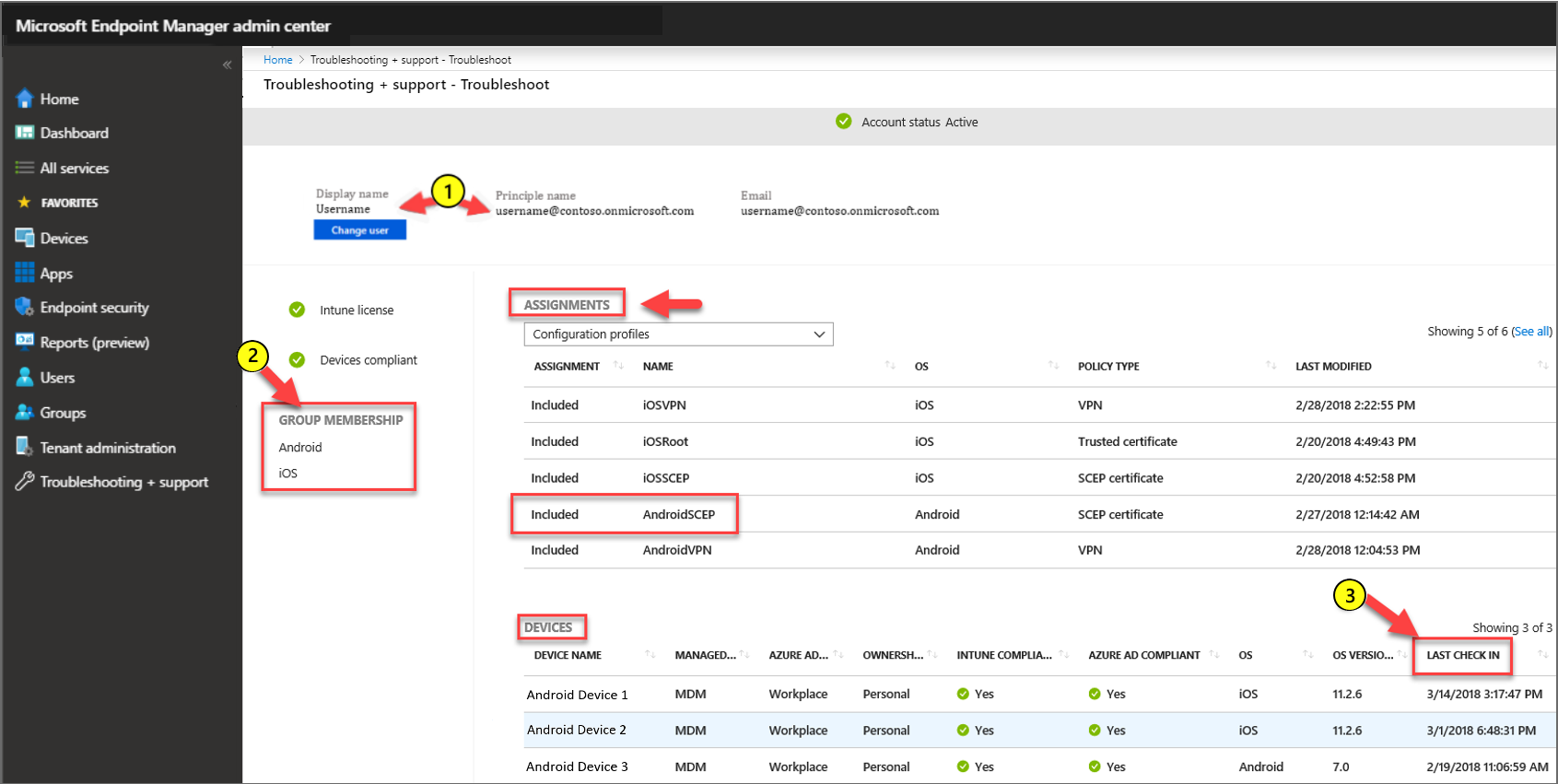

若要验证配置文件是否已发送到预期的设备,请在 Microsoft Intune 管理中心转到故障排除 + 支持>故障排除。 在“故障排除”窗口中,将“分配”设置为“配置文件”,然后验证以下配置:

指定应接收 SCEP 证书配置文件的用户。

查看用户的组成员身份,确保他们位于与 SCEP 证书配置文件一起使用的安全组中。

查看设备上次使用 Intune 签入的时间。

验证策略是否已到达 Android 设备

查看设备 OMADM 日志。 查找类似于以下示例的条目,当设备从 Intune 获取配置文件时记录这些条目:

Time VERB Event com.microsoft.omadm.syncml.SyncmlSession 9595 9 <?xml version="1.0" encoding="utf-8"?><SyncML xmlns="SYNCML:SYNCML1.2"><SyncHdr><VerDTD>1.2</VerDTD><VerProto>DM/1.2</VerProto><SessionID>1</SessionID><MsgID>6</MsgID><Target><LocURI>urn:uuid:UUID</LocURI></Target><Source><LocURI>https://a.manage.microsoft.com/devicegatewayproxy/AndroidHandler.ashx</LocURI></Source><Meta><MaxMsgSize xmlns="syncml:metinf">524288</MaxMsgSize></Meta></SyncHdr><SyncBody><Status><CmdID>1</CmdID><MsgRef>6</MsgRef><CmdRef>0</CmdRef><Cmd>SyncHdr</Cmd><Data>200</Data></Status><Replace><CmdID>2</CmdID><Item><Target><LocURI>./Vendor/MSFT/Scheduler/IntervalDurationSeconds</LocURI></Target><Meta><Format xmlns="syncml:metinf">int</Format><Type xmlns="syncml:metinf">text/plain</Type></Meta><Data>28800</Data></Item></Replace><Replace><CmdID>3</CmdID><Item><Target><LocURI>./Vendor/MSFT/EnterpriseAppManagement/EnterpriseIDs</LocURI></Target><Data>contoso.onmicrosoft.com</Data></Item></Replace><Exec><CmdID>4</CmdID><Item><Target><LocURI>./Vendor/MSFT/EnterpriseAppManagement/EnterpriseApps/ClearNotifications</LocURI></Target></Item></Exec><Add><CmdID>5</CmdID><Item><Target><LocURI>./Vendor/MSFT/CertificateStore/Root/{GUID}/EncodedCertificate</LocURI></Target><Data>Data</Data></Item></Add><Add><CmdID>6</CmdID><Item><Target><LocURI>./Vendor/MSFT/CertificateStore/Enroll/ModelName=AC_51…%2FLogicalName_39907…%3BHash=-1518303401/Install</LocURI></Target><Meta><Format xmlns="syncml:metinf">xml</Format><Type xmlns="syncml:metinf">text/plain</Type></Meta><Data><CertificateRequest><ConfigurationParametersDocument>&lt;ConfigurationParameters xmlns="http://schemas.microsoft.com/SystemCenterConfigurationManager/2012/03/07/CertificateEnrollment/ConfigurationParameters"&gt;&lt;ExpirationThreshold&gt;20&lt;/ExpirationThreshold&gt;&lt;RetryCount&gt;3&lt;/RetryCount&gt;&lt;RetryDelay&gt;1&lt;/RetryDelay&gt;&lt;TemplateName /&gt;&lt;SubjectNameFormat&gt;{ID}&lt;/SubjectNameFormat&gt;&lt;SubjectAlternativeNameFormat&gt;{ID}&lt;/SubjectAlternativeNameFormat&gt;&lt;KeyStorageProviderSetting&gt;0&lt;/KeyStorageProviderSetting&gt;&lt;KeyUsage&gt;32&lt;/KeyUsage&gt;&lt;KeyLength&gt;2048&lt;/KeyLength&gt;&lt;HashAlgorithms&gt;&lt;HashAlgorithm&gt;SHA-1&lt;/HashAlgorithm&gt;&lt;HashAlgorithm&gt;SHA-2&lt;/HashAlgorithm&gt;&lt;/HashAlgorithms&gt;&lt;NDESUrls&gt;&lt;NDESUrl&gt;https://breezeappproxy-contoso.msappproxy.net/certsrv/mscep/mscep.dll&lt;/NDESUrl&gt;&lt;/NDESUrls&gt;&lt;CAThumbprint&gt;{GUID}&lt;/CAThumbprint&gt;&lt;ValidityPeriod&gt;2&lt;/ValidityPeriod&gt;&lt;ValidityPeriodUnit&gt;Years&lt;/ValidityPeriodUnit&gt;&lt;EKUMapping&gt;&lt;EKUMap&gt;&lt;EKUName&gt;Client Authentication&lt;/EKUName&gt;&lt;EKUOID&gt;1.3.6.1.5.5.7.3.2&lt;/EKUOID&gt;&lt;/EKUMap&gt;&lt;/EKUMapping&gt;&lt;/ConfigurationParameters&gt;</ConfigurationParametersDocument><RequestParameters><CertificateRequestToken>PENlcnRFbn... Hash: 1,010,143,298</CertificateRequestToken><SubjectName>CN=name</SubjectName><Issuers>CN=FourthCoffee CA; DC=fourthcoffee; DC=local</Issuers><SubjectAlternativeName><SANs><SAN NameFormat="ID" AltNameType="2" OID="{OID}"></SAN><SAN NameFormat="ID" AltNameType="11" OID="{OID}">john@contoso.onmicrosoft.com</SAN></SANs></SubjectAlternativeName><NDESUrl>https://breezeappproxy-contoso.msappproxy.net/certsrv/mscep/mscep.dll</NDESUrl></RequestParameters></CertificateRequest></Data></Item></Add><Get><CmdID>7</CmdID><Item><Target><LocURI>./Vendor/MSFT/CertificateStore/SCEP</LocURI></Target></Item></Get><Add><CmdID>8</CmdID><Item><Target><LocURI>./Vendor/MSFT/GCM</LocURI></Target><Data>Data</Data></Item></Add><Replace><CmdID>9</CmdID><Item><Target><LocURI>./Vendor/MSFT/GCM</LocURI></Target><Data>Data</Data></Item></Replace><Get><CmdID>10</CmdID><Item><Target><LocURI>./Vendor/MSFT/NodeCache/SCConfigMgr</LocURI></Target></Item></Get><Get><CmdID>11</CmdID><Item><Target><LocURI>./Vendor/MSFT/NodeCache/SCConfigMgr/CacheVersion</LocURI></Target></Item></Get><Get><CmdID>12</CmdID><Item><Target><LocURI>./Vendor/MSFT/NodeCache/SCConfigMgr/ChangedNodes</LocURI></Target></Item></Get><Get><CmdID>13</CmdID><Item><Target><LocURI>./DevDetail/Ext/Microsoft/LocalTime</LocURI></Target></Item></Get><Get><CmdID>14</CmdID><Item><Target><LocURI>./Vendor/MSFT/DeviceLock/DevicePolicyManager/IsActivePasswordSufficient</LocURI></Target></Item></Get><Get><CmdID>15</CmdID><Item><Target><LocURI>./Vendor/MSFT/WorkProfileLock/DevicePolicyManager/IsActivePasswordSufficient</LocURI></Target></Item></Get><Final /></SyncBody></SyncML>

键项的示例:

ModelName=AC_51bad41f-3854-4eb5-a2f2-0f7a94034ee8%2FLogicalName_39907e78_e61b_4730_b9fa_d44a53e4111c%3BHash=-1518303401NDESUrls&gt;&lt;NDESUrl&gt;https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll&lt;/NDESUrl&gt;&lt;/NDESUrls

iOS/iPadOS

验证 iOS/iPadOS 设备是否已发送策略

若要验证配置文件是否已发送到预期的设备,请在 Microsoft Intune 管理中心转到故障排除 + 支持>故障排除。 在“故障排除”窗口中,将“分配”设置为“配置文件”,然后验证以下配置:

指定应接收 SCEP 证书配置文件的用户。

查看用户的组成员身份,确保他们位于与 SCEP 证书配置文件一起使用的安全组中。

查看设备上次使用 Intune 签入的时间。

验证策略是否已到达 iOS 或 iPadOS 设备

查看设备调试日志。 查找类似于以下示例的条目,当设备从 Intune 获取配置文件时记录这些条目:

debug 18:30:54.638009 -0500 profiled Adding dependent ModelName=AC_51bad41f.../LogicalName_1892fe4c...;Hash=-912418295 to parent 636572740000000000000012 in domain PayloadDependencyDomainCertificate to system\

键项的示例:

ModelName=AC_51bad41f.../LogicalName_1892fe4c...;Hash=-912418295PayloadDependencyDomainCertificate

Windows

验证 Windows 设备是否已发送策略

若要验证配置文件是否已发送到预期的设备,请在 Microsoft Intune 管理中心转到故障排除 + 支持>故障排除。 在“故障排除”窗口中,将“分配”设置为“配置文件”,然后验证以下配置:

指定应接收 SCEP 证书配置文件的用户。

查看用户的组成员身份,确保他们位于与 SCEP 证书配置文件一起使用的安全组中。

查看设备上次使用 Intune 签入的时间。

验证策略是否已到达 Windows 设备

配置文件的策略的到达记录在 Windows 设备的 DeviceManagement-Enterprise-Diagnostics-Provider>管理员日志中,事件 ID 为 306。

若要打开日志,请执行以下操作:

在设备上,运行 eventvwr.msc 以打开 Windows 事件查看器。

Microsoft Windows>DeviceManagement-Enterprise-Diagnostic-Provider>管理员展开应用程序和服务日志。>>

查找类似于以下示例的事件 306:

Event ID: 306 Task Category: None Level: Information User: SYSTEM Computer: <Computer Name> Description: SCEP: CspExecute for UniqueId : (ModelName_<ModelName>_LogicalName_<LogicalName>_Hash_<Hash>) InstallUserSid : (<UserSid>) InstallLocation : (user) NodePath : (clientinstall) KeyProtection: (0x2) Result : (Unknown Win32 Error code: 0x2ab0003).错误代码 0x2ab0003 转换为 DM_S_ACCEPTED_FOR_PROCESSING。

非成功的错误代码可能会指示根本问题。

后续步骤

如果配置文件到达设备,下一步是查看 设备到 NDES 服务器通信。