啟用無代理程式機器掃描

適用於雲端的 Microsoft Defender 中的無代理程式計算機掃描可改善連線到 適用於雲端的 Defender 的計算機安全性狀態。 無代理程式計算機掃描包含許多功能,包括掃描軟體清查、弱點、秘密和惡意代碼。

- 無代理程序掃描不需要任何已安裝的代理程式或網路連線,而且不會影響機器效能。

- 您可以開啟或關閉無代理程式機器掃描,但無法關閉個別功能。

當您開啟適用於伺服器的 Defender 方案 2,或 Defender 雲端安全性狀態管理 (CSPM) 方案時,預設會啟用無代理程式機器掃描。 如有需要,您可以使用本文中的指示,手動開啟無代理程序機器掃描。

必要條件

| 需求 | 詳細資料 |

|---|---|

| 計劃 | 若要使用無代理程序掃描 Defender CSPM 方案,或必須啟用適用於伺服器的 Defender 方案 2。 當您在任一個方案中啟用無代理程式掃描時,這兩個方案都會啟用該設定。 |

| 惡意代碼掃描 | 只有在啟用適用於伺服器的 Defender 方案 2 時,才能使用惡意代碼掃描。 針對 Kubernetes 節點 VM 的惡意代碼掃描,需要適用於伺服器的 Defender 方案 2 或適用於容器的 Defender 方案。 |

| 支援的機器 | 無代理程式機器掃描適用於 Azure VM、連線至 適用於雲端的 Defender 的 AWS/GCP 機器,以及上線為已啟用 Azure Arc 的 VM 的內部部署機器。 |

| Azure VM | 無代理程序掃描可在 Azure 標準 VM 上使用: - 允許的磁碟大小總計上限:4TB(所有磁碟的總和) - 允許的磁碟數目上限:6 - 虛擬機擴展集 - Flex 支援下列磁碟: -加密 - 加密 (使用 Azure 儲存體 加密搭配平臺管理金鑰的受控磁碟 (PMK) - 使用客戶管理的金鑰加密 (預覽版)。 |

| AWS | 無代理程式掃描適用於 EC2、自動調整實例,以及未加密、加密 (PMK) 和加密的磁碟。 |

| GCP | 無代理程式掃描適用於計算實例、實例群組(受控和非受控)、Google 管理的加密金鑰,以及客戶管理的加密金鑰 (CMEK) |

| Kubernetes 節點 | Kubernetes 節點 VM 中是否有弱點和惡意代碼的無代理程序掃描。 如需 弱點評估 ,需要適用於伺服器的Defender方案2或適用於容器的Defender方案,或需要Defender雲端安全性狀態管理 (CSPM) 方案。 針對 惡意代碼掃描,需要適用於伺服器的Defender方案2或適用於容器的Defender。 |

| 權限 | 檢閱 適用於雲端的 Defender 用於無代理程序掃描的許可權。 |

在 Azure 上啟用無代理程序掃描

在 [適用於雲端的 Defender] 中,開啟 [環境設定]。

選取相關的訂用帳戶。

針對 Defender CSPM 方案或適用於伺服器的 Defender 方案 2,選取 [ 設定]。

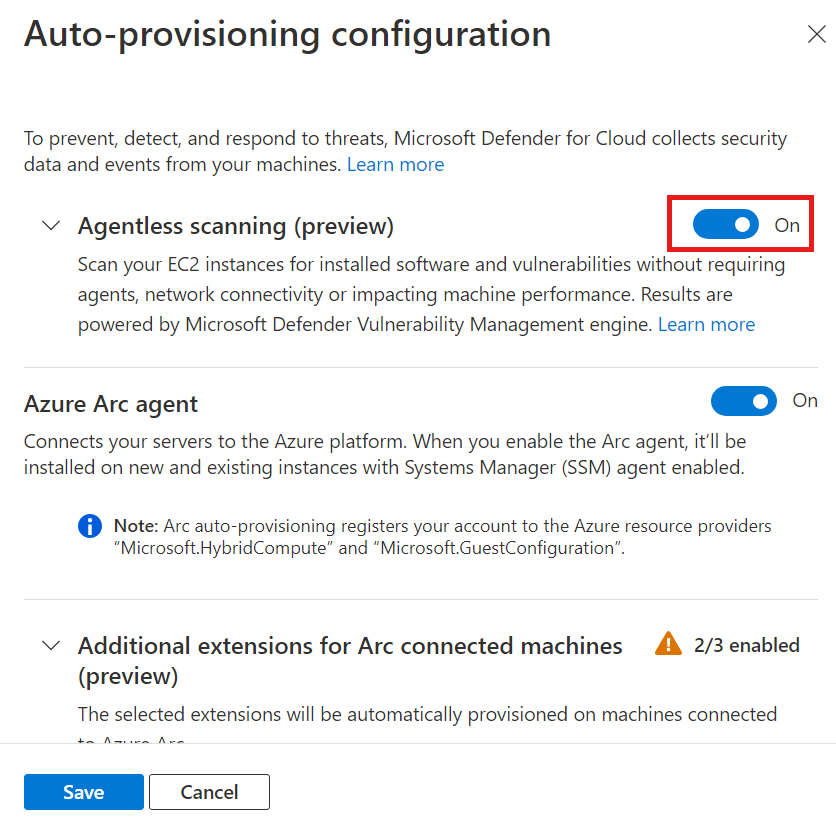

在 [設定和監視] 中,開啟 計算機的無代理程序掃描。

選取儲存。

針對具有 CMK 加密磁碟的 Azure VM 啟用 (預覽)

若要使用 CMK 加密磁碟對 Azure VM 進行無代理程式掃描,您必須為 VM 用於 CMK 加密的 金鑰保存庫 授與 適用於雲端的 Defender 額外的許可權,以建立磁碟的安全復本。

若要手動指派 金鑰保存庫 的許可權,請執行下列動作:

- 具有非 RBAC 許可權的金鑰保存庫:指派「適用於雲端的 Microsoft Defender 伺服器掃描器資源提供者」(

0c7668b5-3260-4ad0-9f53-34ed54fa19b2) 這些許可權:金鑰取得、金鑰包裝、金鑰解除包裝。 - 使用 RBAC 許可權的金鑰保存庫:指派「適用於雲端的 Microsoft Defender 伺服器掃描器資源提供者」(

0c7668b5-3260-4ad0-9f53-34ed54fa19b2) 金鑰保存庫 加密服務加密使用者內建角色。

- 具有非 RBAC 許可權的金鑰保存庫:指派「適用於雲端的 Microsoft Defender 伺服器掃描器資源提供者」(

若要為多個 金鑰保存庫 大規模指派這些許可權,請使用此腳本。

在 AWS 上啟用無代理程序掃描

在 適用於雲端的 Defender 中,開啟 [環境設定]。

選取相關帳戶。

針對 Defender 雲端安全性態勢管理 (CSPM) 或 Defender for Servers P2 方案,選取 [設定]。

當您在任一個方案中啟用無代理程式掃描時,這兩個方案都會套用該設定。

在 [設定] 窗格中,開啟 [Agentless scanning for machines] \(適用於機器的無代理程式掃描\)。

選取 [Save and Next: Configure Access] \(儲存和下一步:設定存取\)。

下載 CloudFormation 範本。

使用下載的 CloudFormation 範本,依畫面上的指示,在 AWS 中建立堆疊。 如果要將管理帳戶上線,您必須以 Stack 和 StackSet 兩種形式執行 CloudFormation 範本。 在上線之後,最晚 24 小時內會針對成員帳戶建立連接器。

選取 [下一步:檢閱並產生]。

選取 [更新]。

啟用無代理程式掃描之後,適用於雲端的 Defender 中會自動更新軟體清查與弱點資訊。

在 GCP 上啟用無代理程序掃描

在適用於雲端的 Defender 中,選取 [環境設定]。

選取相關的專案或組織。

針對 Defender 雲端安全性態勢管理 (CSPM) 或 Defender for Servers P2 方案,選取 [設定]。

將無代理程式掃描切換為 [開啟]。

選取 [Save and Next: Configure Access] \(儲存和下一步:設定存取\)。

複製上線指令碼。

在 GCP 組織/專案範圍內 (GCP 入口網站或 gcloud CLI) 執行上線指令碼。

選取 [下一步:檢閱並產生]。

選取 [更新]。

相關內容

深入了解: