使用 Private Link 將 Azure Front Door 進階版連線至儲存體靜態網站

本文將引導您了解如何使用 Azure Private Link 服務設定 Azure Front Door 進階版服務層級,以私密地連線到儲存體靜態網站。

必要條件

- 具有有效訂用帳戶的 Azure 帳戶。 您可以免費建立帳戶。

- 為您的來源 Web 伺服器建立 Private Link 服務。

- 儲存體靜態網站會在您的儲存體帳戶上啟用。 了解如何啟用靜態網站。

對儲存體靜態網站啟用 Private Link

在此節中,您會將 Private Link 服務對應至在 Azure Front Door 的私人網路中建立的私人端點。

登入 Azure 入口網站。

在您 Azure Front Door 進階版設定檔內的 [Settings] \(設定\) 底下,選取 [Origin groups] \(來源群組\)。

選取來源群組,其中包含您想要為其啟用 Private Link 的儲存體靜態網站來源。

選取 [+ 新增來源] 以新增儲存體靜態網站來源,或從清單中選取先前建立的儲存體靜態網站來源。

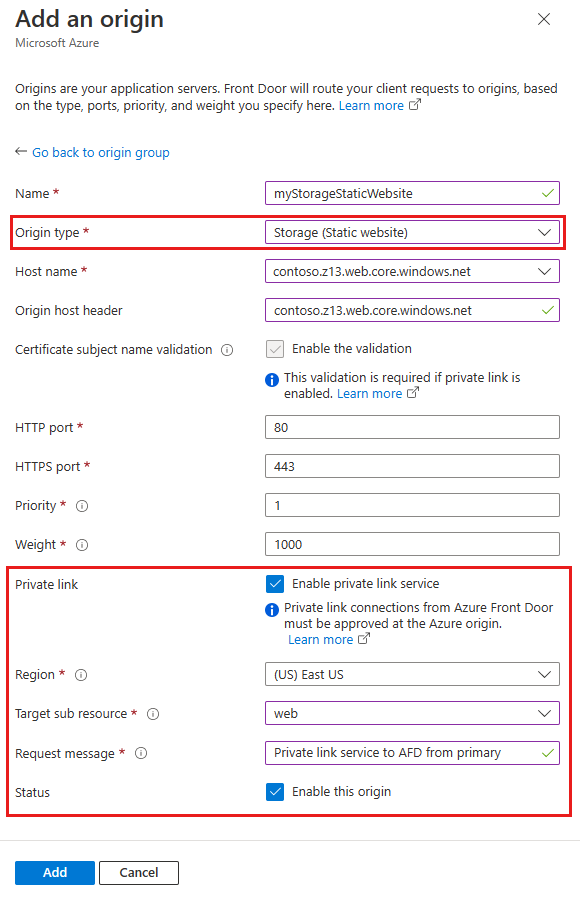

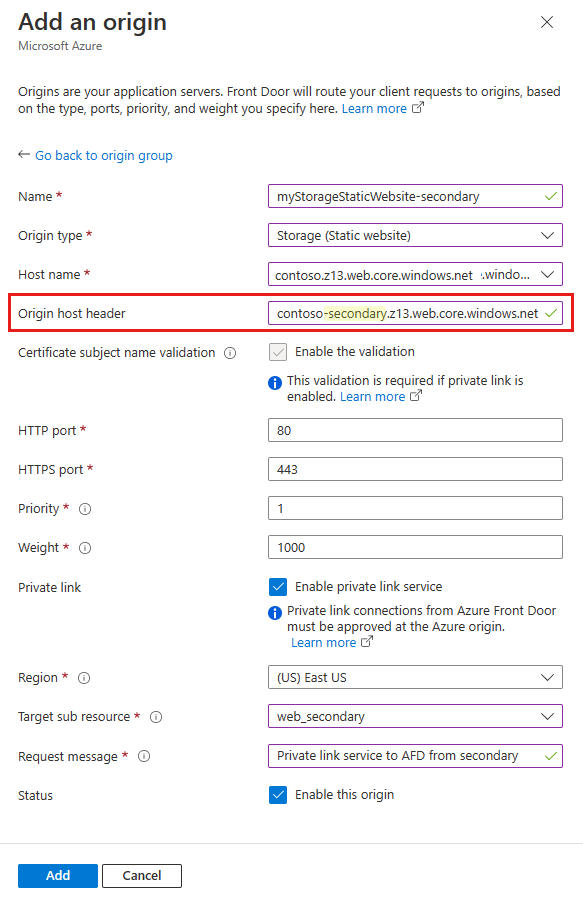

下表提供在使用 Azure Front Door 啟用私人連結時,在個別欄位中應選取哪些值的資訊。 選取或輸入下列設定,以設定您希望 Azure Front Door 進階版以私密方式連線的儲存體靜態網站。

設定 值 名稱 輸入名稱以識別此儲存體靜態網站來源。 原點類型 儲存體 (靜態網站) 主機名稱 從下拉式清單中選取您想要作為來源的主機。 來源主機標題 您可以自訂來源的主機標頭,或將其保留為預設值。 HTTP 連接埠 80 (預設值) HTTPS 連接埠 443 (預設) 優先順序 不同的來源可以有不同的優先順序,來提供主要、次要和備份來源。 Weight 1000 (預設)。 當您想要分散流量時,請將權數指派給不同的來源。 區域 選取與您來源相同或最接近的區域。 目標子資源 先前所選資源的子資源類型,您的私人端點可存取該資源。 您可以選取 Web 或 web_secondary。 要求訊息 核准私人端點時要查看的自訂訊息。 然後選取 [新增] 以儲存您的設定。 然後選取 [更新] 以儲存您的變更。

從儲存體帳戶核准私人端點連線

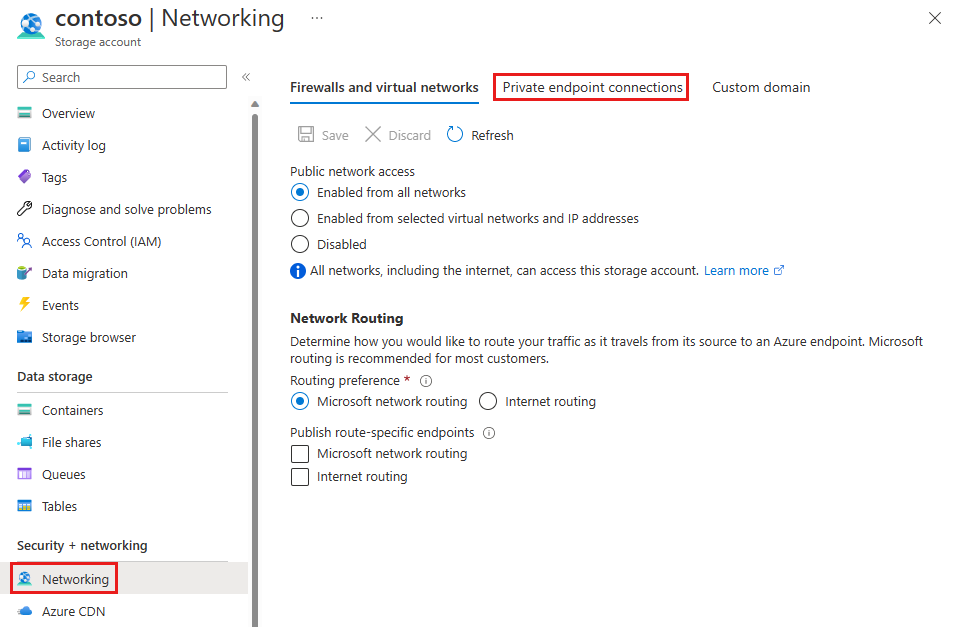

移至您想要私密地連線到 Azure Front Door 進階版的儲存體帳戶。 在 [設定] 底下,選取 [網路]。

在 [網路] 中選取 [私人端點連線]。

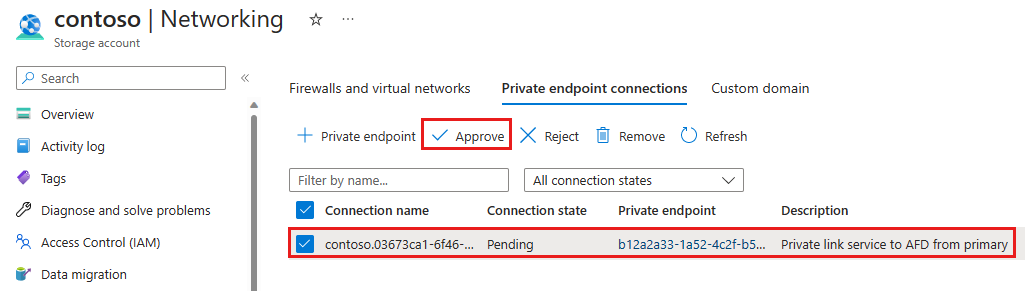

選取來自 Azure Front Door 進階版的擱置中私人端點要求,然後選取 [核准]。

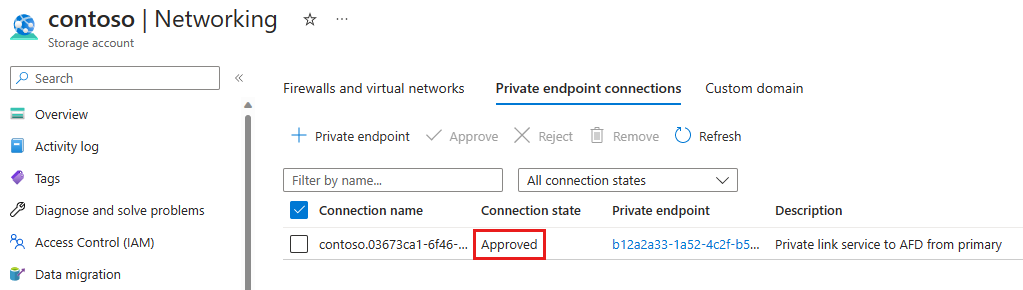

核准之後,您可以看到私人端點連線狀態為 [已核准]。

建立 web_secondary 的私人端點連線

建立儲存體靜態網站次要子資源的私人端點連線時,您必須將 -secondary 尾碼新增至原始主機標頭。 例如,如果您的原始主機標頭為 contoso.z13.web.core.windows.net,您必須將它變更為 contoso-secondary.z13.web.core.windows.net。

新增來源並核准私人端點連線之後,您就可以測試與儲存體靜態網站的私人連結連線。

本文將引導您了解如何藉由 Azure CLI 使用 Azure Private Link 服務設定 Azure Front Door 進階版服務層級,以透過隱密方式連線到儲存體帳戶。

先決條件 - CLI

必要條件

在 Azure Cloud Shell 中使用 Bash 環境。 如需詳細資訊,請參閱 Azure Cloud Shell 中的 Bash 快速入門。

若要在本地執行 CLI 參考命令,請安裝 Azure CLI。 若您在 Windows 或 macOS 上執行,請考慮在 Docker 容器中執行 Azure CLI。 如需詳細資訊,請參閱〈如何在 Docker 容器中執行 Azure CLI〉。

如果您使用的是本機安裝,請使用 az login 命令,透過 Azure CLI 來登入。 請遵循您終端機上顯示的步驟,完成驗證程序。 如需其他登入選項,請參閱使用 Azure CLI 登入。

出現提示時,請在第一次使用時安裝 Azure CLI 延伸模組。 如需擴充功能詳細資訊,請參閱使用 Azure CLI 擴充功能。

執行 az version 以尋找已安裝的版本和相依程式庫。 若要升級至最新版本,請執行 az upgrade。

- 具有有效訂用帳戶的 Azure 帳戶。 免費建立帳戶。

- 具有運作中的 Azure Front Door 進階版設定檔、端點和原始群組。 如需如何建立 Azure Front Door 設定檔的詳細資訊,請參閱建立 Front Door - CLI。

在 Azure Front Door 進階版中啟用儲存空間靜態網站的 Private Link

- 執行 az afd origin create 以建立新的 Azure Front Door 來源。 輸入下列設定,以設定您希望 Azure Front Door 進階版以私密方式連線的儲存體靜態網站。 請注意,

private-link-location必須位於其中一個可用的區域,而且private-link-sub-resource-type必須是 web。

az afd origin create --enabled-state Enabled \

--resource-group testRG \

--origin-group-name default-origin-group \

--origin-name pvtStaticSite \

--profile-name testAFD \

--host-name example.z13.web.core.windows.net\

--origin-host-header example.z13.web.core.windows.net\

--http-port 80 \

--https-port 443 \

--priority 1 \

--weight 500 \

--enable-private-link true \

--private-link-location EastUS \

--private-link-request-message 'AFD Storage static website origin Private Link request.' \

--private-link-resource /subscriptions/00000000-0000-0000-0000-00000000000/resourceGroups/testRG/providers/Microsoft.Storage/storageAccounts/testingafdpl \

--private-link-sub-resource-type web

從儲存體帳戶核准私人端點連線

- 執行 az network private-endpoint-connection list 以列出儲存體帳戶的私人端點連線。 在輸出的第一行記下您儲存體帳戶中可用的私人端點連線的「資源 ID」。

az network private-endpoint-connection list -g testRG -n testingafdpl --type Microsoft.Storage/storageAccounts

- 執行 az network private-endpoint-connection approve 來核准私人端點連線。

az network private-endpoint-connection approve --id /subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/testRG/providers/Microsoft.Storage/storageAccounts/testingafdpl/privateEndpointConnections/testingafdpl.00000000-0000-0000-0000-000000000000

建立 Web_Secondary 的私人端點連線

建立儲存體靜態網站次要子資源的私人端點連線時,您必須將 -secondary 尾碼新增至原始主機標頭。 例如,如果您的來源主機標頭為 example.z13.web.core.windows.net,則需要將其變更為 example-secondary.z13.web.core.windows.net。

新增來源並核准私人端點連線之後,您就可以測試與儲存體靜態網站的私人連結連線。