部署詳細資料

當您部署 Azure IoT 作業時,您會在已啟用 Azure Arc 的 Kubernetes 叢集上安裝一組服務。 本文提供針對您的案例考慮的不同部署選項概觀。

支援的環境

Microsoft支援下列適用於 Azure IoT 作業部署的環境。

| Environment | 最小版本 | 可用性 |

|---|---|---|

| Ubuntu 24.04 上的 K3s | K3s 1.31.1 版 | 正式發行 |

| Windows 11 IoT 企業版上的 Azure Kubernetes Service (AKS) Edge Essentials | AksEdge-K3s-1.29.6-1.8.202.0 | 公開預覽 |

| Azure 本機上的 Azure Kubernetes Service (AKS) | Azure Stack HCI OS 版本 23H2,組建 2411 | 公開預覽 |

注意

無論支援或可用性層級為何,都會在安裝 Azure IoT 作業的任何環境中收集計費使用量記錄。

若要安裝 Azure IoT 作業,請針對 Azure IoT 作業提供下列硬體需求。 如果您使用啟用容錯的多節點叢集,請相應增加為建議的容量,以提升效能。

| 規格 | 最小值 | 建議需求 |

|---|---|---|

| 硬體記憶體容量 (RAM) | 16 GB | 32 GB |

| 適用於 Azure IoT 作業的可用記憶體 (RAM) | 10 GB | 視使用量而定 |

| CPU | 4 個 vCPU | 8 vCPU |

選擇您的功能

Azure IoT 作業提供兩種部署模式。 您可以選擇使用 測試設定進行部署,這是比較容易開始使用評估案例的基本功能子集。 或者,您可以選擇使用 安全設定進行部署,這是完整的功能集。

測試設定部署

只有測試設定的部署:

- 不會設定秘密或使用者指派的受控識別功能。

- 目的是為了評估目的啟用端對端快速入門範例,因此支援 OPC PLC 模擬器,並使用系統指派的受控識別連線到雲端資源。

- 可以升級為使用安全設定。

快速入門案例 快速入門:在 GitHub Codespaces 中執行 Azure IoT 作業,會使用測試設定。

您可以隨時遵循啟用安全設定中的 步驟,升級 Azure IoT Operations 實例以使用安全設定。

安全設定部署

具有安全設定的部署:

- 啟用秘密和使用者指派受控識別,這兩者都是開發生產就緒案例的重要功能。 每當 Azure IoT Operations 元件連線到叢集外部的資源時,就會使用秘密;例如,OPC UA 伺服器或數據流端點。

若要部署具有安全設定的 Azure IoT 作業,請遵循下列文章:

- 從 準備已啟用 Azure Arc 的 Kubernetes 叢集 開始,以設定和啟用 Arc 的叢集。

- 然後, 部署 Azure IoT 作業。

所需的權限

下表說明需要提高許可權的 Azure IoT 作業部署和管理工作。 如需將角色指派給使用者的相關信息,請參閱 指派 Azure 角色的步驟。

| Task | 必要權限 | 註解 |

|---|---|---|

| 部署 Azure IoT 操作 | 資源群組層級的參與者 角色。 | |

| 註冊資源提供者 | Microsoft.ExtendedLocation/register/action Microsoft.SecretSyncController/register/action Microsoft.Kubernetes/register/action Microsoft.KubernetesConfiguration/register/action Microsoft.IoTOperations/register/action Microsoft.DeviceRegistry/register/action | 每個訂用帳戶只需要執行一次。 |

| 建立架構登錄。 | Microsoft.Authorization/roleAssignments/write 許可權在資源群組層級。 | |

| 在 金鑰保存庫 中建立秘密 | 金鑰保存庫 資源層級的秘密官員角色。 | 只有在安全設定部署時才需要。 |

| 在 Azure IoT 作業實例上啟用資源同步規則 | Microsoft.Authorization/roleAssignments/write 許可權在資源群組層級。 | 默認會停用資源同步規則,但可以在 az iot ops create 命令中啟用。 |

如果您使用 Azure CLI 來指派角色,請使用 az role assignment create 命令來授與許可權。 例如,az role assignment create --assignee sp_name --role "Role Based Access Control Administrator" --scope subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/MyResourceGroup

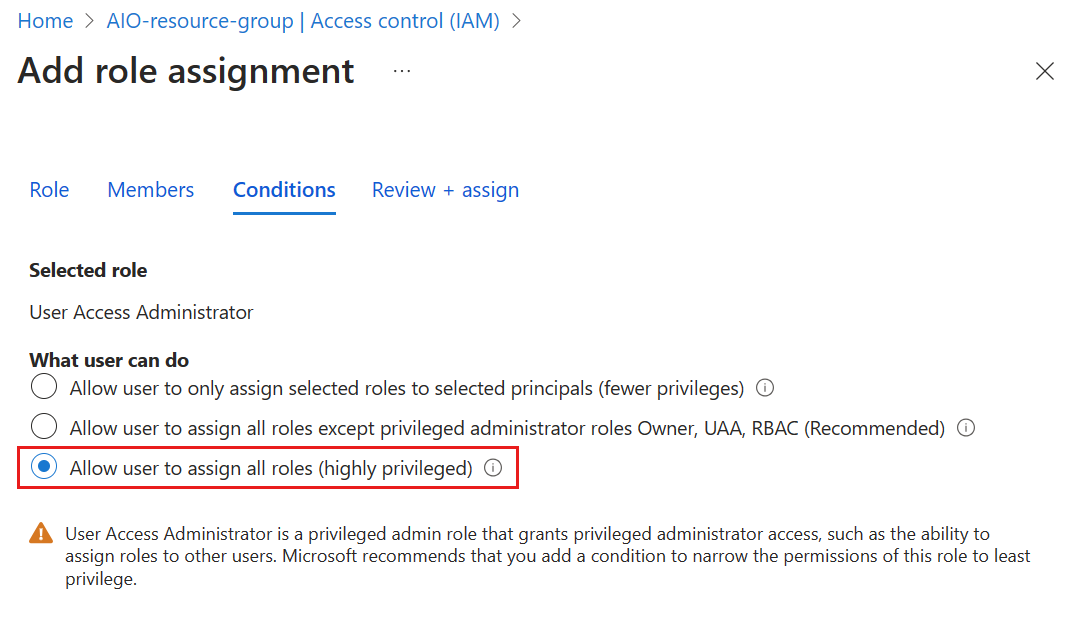

如果您使用 Azure 入口網站 將特殊許可權系統管理員角色指派給使用者或主體,系統會提示您使用條件來限制存取權。 在此案例中,選取 [新增角色指派] 頁面中的 [允許使用者指派所有角色] 條件。

使用網站組織實例

Azure IoT 作業支援 Azure Arc 網站來組織實例。 月臺是 Azure 中的叢集資源,例如資源群組,但月臺通常會依實體位置將實例分組,並讓 OT 使用者更容易找到及管理資產。 IT 系統管理員會建立網站,並將其範圍設定為訂用帳戶或資源群組。 然後,部署至已啟用 Arc 的叢集的任何 Azure IoT 作業都會自動收集在其訂用帳戶或資源群組相關聯的網站中

如需詳細資訊,請參閱 什麼是 Azure Arc 網站管理員(預覽版)?

Azure IoT 作業端點

如果您使用企業防火牆或 Proxy 來管理輸出流量,請先設定下列端點,再部署 Azure IoT 作業。

已啟用 Azure Arc 的 Kubernetes 端點中的 端點。

注意

如果您使用 Azure Arc 閘道 將叢集連線至 Arc,您可以根據 Arc 閘道指引來設定較小的端點集。

Azure CLI 端點中的 端點。

graph.windows.net您需要 、*.azurecr.io、*.blob.core.windows.net、*.vault.azure.net來自此端點清單。Azure IoT 作業需要下列端點:

端點 (DNS) 描述 <customer-specific>.blob.storage.azure.net架構登錄的記憶體。 請參閱 記憶體帳戶端點 ,以識別端點的客戶特定子域。 若要將數據推送至雲端,請根據您選擇的數據平台啟用下列端點。

- Microsoft Fabric OneLake: 將網狀架構 URL 新增至您的允許清單。

- 事件中樞:針對連線問題進行疑難解答 - Azure 事件中樞。

- 事件方格:針對連線問題進行疑難解答 - Azure 事件方格。

- Azure Data Lake Storage Gen 2: 記憶體帳戶標準端點。

下一步

準備已啟用 Azure Arc 的 Kubernetes 叢集 ,以設定和啟用 Azure IoT 作業的叢集。