為 S2S VPN 和 VNet 對 VNet 設定自訂 IPsec/IKE 連線原則:PowerShell

本文將逐步引導您使用 PowerShell,為 VPN 閘道的站對站 VPN 或 VNet 對 VNet 連線設定自訂 IPsec/IKE 原則。

工作流程

本文中的指示可協助您安裝和設定 IPsec/IKE 原則,如下圖所示:

- 建立虛擬網路和 VPN 閘道。

- 建立區域網路閘道以進行跨單位連線,或建立另一個虛擬網路和閘道以進行 VNet 對 VNet 連線。

- 使用選取的演算法和參數建立 IPsec/IKE 原則。

- 使用 IPsec/IKE 原則建立連線 (IPsec 或 VNet2VNet)。

- 新增/更新/移除現有連線的 IPsec/IKE 原則。

原則參數

IPsec 和 IKE 通訊協定標準支援各種不同的密碼編譯演算法的各種組合。 請參閱關於密碼編譯需求和 Azure VPN 閘道,以查看這如何協助確保跨單位和 VNet 對 VNet 連線滿足合規性或安全性需求。 請注意下列考量:

- IPsec/IKE 原則僅適用於下列閘道 SKU:

- VpnGw1~5 和 VpnGw1AZ~5AZ

- Standard 和 HighPerformance

- 您只能針對指定的連線指定「一個」原則組合。

- 對於 IKE (主要模式) 和 IPsec (快速模式),您都必須指定所有演算法和參數。 系統不允許只指定一部分原則。

- 請確認 VPN 裝置廠商規格,確保內部部署 VPN 裝置支援原則。 如果原則不相容,則無法建立 S2S 或 VNet 對 VNet 連線。

密碼編譯演算法和金鑰強度

下表列出可設定的支援密碼編譯演算法和金鑰強度。

| IPsec/IKEv2 | 選項。 |

|---|---|

| IKEv2 加密 | GCMAES256、GCMAES128、AES256、AES192、AES128 |

| IKEv2 完整性 | SHA384、SHA256、SHA1、MD5 |

| DH 群組 | DHGroup24、ECP384、ECP256、DHGroup14、DHGroup2048、DHGroup2、DHGroup1、無 |

| IPsec 加密 | GCMAES256、GCMAES192、GCMAES128、AES256、AES192、AES128、DES3、DES、無 |

| IPsec 完整性 | GCMAES256、GCMAES192、GCMAES128、SHA256、SHA1、MD5 |

| PFS 群組 | PFS24、ECP384、ECP256、PFS2048、PFS2、PFS1、無 |

| 快速模式 SA 存留期 | (選用;若未指定則為預設值) 秒數 (整數;最小值 300,預設值 27,000) KB (整數;最小值 1,024,預設值 10,2400,000) |

| 流量選取器 | UsePolicyBasedTrafficSelectors ($True 或 $False,但為選用;若未指定則為預設值 $False) |

| DPD 逾時 | 秒數 (整數;最小值 9,最大值 3,600,預設值 45) |

內部部署 VPN 裝置設定必須符合或包含您在 Azure IPsec 或 IKE 原則中指定的下列演算法和參數:

- IKE 加密演算法 (主要模式,第 1 階段)

- IKE 完整性演算法 (主要模式,第 1 階段)

- DH 群組 (主要模式,第 1 階段)

- IPsec 加密演算法 (快速模式,第 2 階段)

- IPsec 完整性演算法 (快速模式,第 2 階段)

- PFS 群組 (快速模式,第 2 階段)

- 流量選取器 (如果您使用

UsePolicyBasedTrafficSelectors) - SA 存留期 (不需要相符的本機規格)

如果您將 GCMAES 用於 IPsec 加密演算法,則必須基於 IPsec 完整性選取相同的 GCMAES 演算法和金鑰長度。 例如,針對這兩者使用 GCMAES128。

在演算法與金鑰的表格中:

- IKE 會對應至主要模式或第 1 階段。

- IPsec 會對應到快速模式或第 2 階段。

- DH 群組會指定在主要模式或第 1 階段中使用的 Diffie-Hellman 群組。

- PFS 群組會指定在快速模式或第 2 階段中使用的 Diffie-Hellman 群組。

IKE 主要模式 SA 存留期在 Azure VPN 閘道上固定為 28,800 秒。

UsePolicyBasedTrafficSelectors是此連線上的選擇性參數。 如果您在連線上將UsePolicyBasedTrafficSelectors設為$True,則會設定 VPN 閘道以連線至內部部署原則式 VPN 防火牆。如果您啟用

UsePolicyBasedTrafficSelectors,請確定 VPN 裝置已使用內部部署網路 (區域網路閘道) 首碼與 Azure 虛擬網路首碼的各種組合 (而不是任意對任意) 定義了相符的流量選取器。 VPN 閘道接受遠端 VPN 閘道建議的任何流量選取器,無論 VPN 閘道上的設定為何。例如,如果內部部署網路的前置詞為 10.1.0.0/16 和 10.2.0.0/16,而虛擬網路的前置詞為 192.168.0.0/16 和 172.16.0.0/16,則需要指定下列流量選取器︰

- 10.1.0.0/16 <====> 192.168.0.0/16

- 10.1.0.0/16 <====> 172.16.0.0/16

- 10.2.0.0/16 <====> 192.168.0.0/16

- 10.2.0.0/16 <====> 172.16.0.0/16

如需原則式流量選取器的詳細資訊,請參閱將 VPN 閘道連線至多個內部部署原則式 VPN 裝置。

將逾時設定為較短的期間,會導致 IKE 更積極地重設金鑰。 然後,在某些情況下,連線可能會顯示為已中斷。 如果內部部署位置離 VPN 閘道所在的 Azure 區域較遠,或如果實體連結條件可能會導致封包遺失,這就可能不是理想的情況。 我們通常建議將逾時設定為介於 30 到 45 秒。

注意

IKEv2 完整性用於 Integrity 和 PRF (虛擬隨機函式)。 如果指定的 IKEv2 加密演算法是 GCM*,則傳入 IKEv2 完整性的值只會用於 PRF,並以隱含方式將 IKEv2 完整性設定為 GCM*。 在其他所有情況下,傳入 IKEv2 完整性的值會同時用於 IKEv2 完整性和 PRF。

Diffie-Hellman 群組

下表列出自訂原則所支援的對應 Diffie-Hellman 群組:

| Diffie-Hellman 群組 | DHGroup | PFSGroup | 金鑰長度 |

|---|---|---|---|

| 1 | DHGroup1 | PFS1 | 768 位元 MODP |

| 2 | DHGroup2 | PFS2 | 1024 位元 MODP |

| 14 | DHGroup14 DHGroup2048 |

PFS2048 | 2048 位元 MODP |

| 19 | ECP256 | ECP256 | 256 位元 ECP |

| 20 | ECP384 | ECP384 | 384 位元 ECP |

| 24 | DHGroup24 | PFS24 | 2048 位元 MODP |

使用 IPsec/IKE 原則建立 S2S VPN 連線

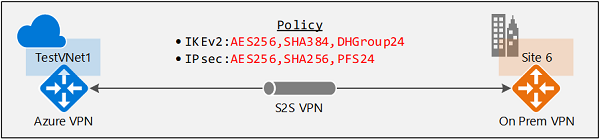

本節將逐步引導您使用 IPsec/IKE 原則建立 S2S VPN 連線。 下列步驟將建立連線,如圖所示:

如需建立 S2S VPN 連線的詳細逐步指示,請參閱建立 S2S VPN 連線。

您可以在瀏覽器中使用 Azure Cloud Shell 來執行此練習的步驟。 如果您想要直接從電腦使用 PowerShell,請安裝 Azure Resource Manager PowerShell Cmdlet。 如需如何安裝 PowerShell Cmdlet 的詳細資訊,請參閱如何安裝和設定 Azure PowerShell 。

步驟 1 - 建立虛擬網路、VPN 閘道和區域網路閘道資源

如果您使用 Azure Cloud Shell,則會自動連線到您的帳戶,不需要執行下列命令。

如果您使用電腦的 PowerShell,請開啟 PowerShell 主控台並連線到您的帳戶。 如需詳細資訊,請參閱 搭配使用 Windows PowerShell 與 Resource Manager。 使用下列範例來協助您連接:

Connect-AzAccount

Select-AzSubscription -SubscriptionName <YourSubscriptionName>

1.宣告變數

對於此練習,一開始先宣告變數。 在執行命令之前,可以將變數取代為您自己的變數。

$RG1 = "TestRG1"

$Location1 = "EastUS"

$VNetName1 = "TestVNet1"

$FESubName1 = "FrontEnd"

$BESubName1 = "Backend"

$GWSubName1 = "GatewaySubnet"

$VNetPrefix11 = "10.1.0.0/16"

$FESubPrefix1 = "10.1.0.0/24"

$BESubPrefix1 = "10.1.1.0/24"

$GWSubPrefix1 = "10.1.255.0/27"

$DNS1 = "8.8.8.8"

$GWName1 = "VNet1GW"

$GW1IPName1 = "VNet1GWIP1"

$GW1IPconf1 = "gw1ipconf1"

$Connection16 = "VNet1toSite6"

$LNGName6 = "Site6"

$LNGPrefix61 = "10.61.0.0/16"

$LNGPrefix62 = "10.62.0.0/16"

$LNGIP6 = "131.107.72.22"

2.建立虛擬網路、VPN 閘道和區域網路閘道

下列範例會建立有三個子網路的虛擬網路 TestVNet1 和 VPN 閘道。 替代值時,務必一律將您的閘道子網路特定命名為 GatewaySubnet。 如果您將其命名為其他名稱,閘道建立會失敗。 建立虛擬網路閘道可能需要花費超過 45 分鐘。 在此期間,如果您使用 Azure Cloud Shell,連線可能會逾時。這不會影響閘道建立命令。

New-AzResourceGroup -Name $RG1 -Location $Location1

$fesub1 = New-AzVirtualNetworkSubnetConfig -Name $FESubName1 -AddressPrefix $FESubPrefix1

$besub1 = New-AzVirtualNetworkSubnetConfig -Name $BESubName1 -AddressPrefix $BESubPrefix1

$gwsub1 = New-AzVirtualNetworkSubnetConfig -Name $GWSubName1 -AddressPrefix $GWSubPrefix1

New-AzVirtualNetwork -Name $VNetName1 -ResourceGroupName $RG1 -Location $Location1 -AddressPrefix $VNetPrefix11 -Subnet $fesub1,$besub1,$gwsub1

$gw1pip1 = New-AzPublicIpAddress -Name $GW1IPName1 -ResourceGroupName $RG1 -Location $Location1 -AllocationMethod Dynamic

$vnet1 = Get-AzVirtualNetwork -Name $VNetName1 -ResourceGroupName $RG1

$subnet1 = Get-AzVirtualNetworkSubnetConfig -Name "GatewaySubnet" -VirtualNetwork $vnet1

$gw1ipconf1 = New-AzVirtualNetworkGatewayIpConfig -Name $GW1IPconf1 -Subnet $subnet1 -PublicIpAddress $gw1pip1

New-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1 -Location $Location1 -IpConfigurations $gw1ipconf1 -GatewayType Vpn -VpnType RouteBased -GatewaySku VpnGw1

建立區域網路閘道。 如果 Azure Cloud Shell 逾時,您可能需要重新連線並再次宣告下列變數。

宣告變數。

$RG1 = "TestRG1"

$Location1 = "EastUS"

$LNGName6 = "Site6"

$LNGPrefix61 = "10.61.0.0/16"

$LNGPrefix62 = "10.62.0.0/16"

$LNGIP6 = "131.107.72.22"

$GWName1 = "VNet1GW"

$Connection16 = "VNet1toSite6"

建立區域網路閘道 Site6。

New-AzLocalNetworkGateway -Name $LNGName6 -ResourceGroupName $RG1 -Location $Location1 -GatewayIpAddress $LNGIP6 -AddressPrefix $LNGPrefix61,$LNGPrefix62

步驟 2 - 使用 IPsec/IKE 原則建立 S2S VPN 連線

1.建立 IPsec/IKE 原則

下列範例指令碼會使用下列演算法和參數來建立 IPsec/IKE 原則:

- IKEv2:AES256、SHA384、DHGroup24

- IPsec:AES256、SHA256、PFS 無、SA 存留期 14400 秒和 102400000 KB

$ipsecpolicy6 = New-AzIpsecPolicy -IkeEncryption AES256 -IkeIntegrity SHA384 -DhGroup DHGroup24 -IpsecEncryption AES256 -IpsecIntegrity SHA256 -PfsGroup None -SALifeTimeSeconds 14400 -SADataSizeKilobytes 102400000

如果您針對 IPsec 使用 GCMAES,就必須針對 IPsec 加密和完整性使用相同的 GCMAES 演算法和金鑰長度。 就上述範例而言,當使用 GCMAES256 時,對應參數將會是"-IpsecEncryption GCMAES256 -IpsecIntegrity GCMAES256"。

2.使用 IPsec/IKE 原則建立 S2S VPN 連線

建立 S2S VPN 連線,並套用稍早建立的 IPsec/IKE 原則。

$vnet1gw = Get-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1

$lng6 = Get-AzLocalNetworkGateway -Name $LNGName6 -ResourceGroupName $RG1

New-AzVirtualNetworkGatewayConnection -Name $Connection16 -ResourceGroupName $RG1 -VirtualNetworkGateway1 $vnet1gw -LocalNetworkGateway2 $lng6 -Location $Location1 -ConnectionType IPsec -IpsecPolicies $ipsecpolicy6 -SharedKey 'AzureA1b2C3'

您可以選擇性地將 "-UsePolicyBasedTrafficSelectors $True" 新增至建立連線 Cmdlet,讓 Azure VPN 閘道連線至以原則為基礎的內部部署 VPN 裝置。

重要

在連線上指定 IPsec/IKE 原則之後,Azure VPN 閘道只會傳送或接受該特定連線上的 IPsec/IKE 提案,而提案具有所指定的密碼編譯演算法和金鑰長度。 確定連線的內部部署 VPN 裝置使用或接受確切原則組合,否則不會建立 S2S VPN 通道。

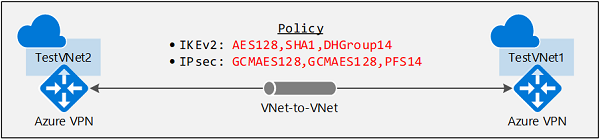

使用 IPsec/IKE 原則建立 VNet 對 VNet 連線

使用 IPsec/IKE 原則建立 VNet 對 VNet 連線的步驟,與使用 IPsec/IKE 原則建立 S2S VPN 連線的步驟相同。 下列範例指令碼將建立連線,如圖所示:

如需建立 VNet 對 VNet 連線的詳細步驟,請參閱建立 VNet 對 VNet 連線。

步驟 1:建立第二個虛擬網路和 VPN 閘道

1.宣告變數

$RG2 = "TestRG2"

$Location2 = "EastUS"

$VNetName2 = "TestVNet2"

$FESubName2 = "FrontEnd"

$BESubName2 = "Backend"

$GWSubName2 = "GatewaySubnet"

$VNetPrefix21 = "10.21.0.0/16"

$VNetPrefix22 = "10.22.0.0/16"

$FESubPrefix2 = "10.21.0.0/24"

$BESubPrefix2 = "10.22.0.0/24"

$GWSubPrefix2 = "10.22.255.0/27"

$DNS2 = "8.8.8.8"

$GWName2 = "VNet2GW"

$GW2IPName1 = "VNet2GWIP1"

$GW2IPconf1 = "gw2ipconf1"

$Connection21 = "VNet2toVNet1"

$Connection12 = "VNet1toVNet2"

2.建立第二個虛擬網路和 VPN 閘道

New-AzResourceGroup -Name $RG2 -Location $Location2

$fesub2 = New-AzVirtualNetworkSubnetConfig -Name $FESubName2 -AddressPrefix $FESubPrefix2

$besub2 = New-AzVirtualNetworkSubnetConfig -Name $BESubName2 -AddressPrefix $BESubPrefix2

$gwsub2 = New-AzVirtualNetworkSubnetConfig -Name $GWSubName2 -AddressPrefix $GWSubPrefix2

New-AzVirtualNetwork -Name $VNetName2 -ResourceGroupName $RG2 -Location $Location2 -AddressPrefix $VNetPrefix21,$VNetPrefix22 -Subnet $fesub2,$besub2,$gwsub2

$gw2pip1 = New-AzPublicIpAddress -Name $GW2IPName1 -ResourceGroupName $RG2 -Location $Location2 -AllocationMethod Dynamic

$vnet2 = Get-AzVirtualNetwork -Name $VNetName2 -ResourceGroupName $RG2

$subnet2 = Get-AzVirtualNetworkSubnetConfig -Name "GatewaySubnet" -VirtualNetwork $vnet2

$gw2ipconf1 = New-AzVirtualNetworkGatewayIpConfig -Name $GW2IPconf1 -Subnet $subnet2 -PublicIpAddress $gw2pip1

New-AzVirtualNetworkGateway -Name $GWName2 -ResourceGroupName $RG2 -Location $Location2 -IpConfigurations $gw2ipconf1 -GatewayType Vpn -VpnType RouteBased -VpnGatewayGeneration Generation2 -GatewaySku VpnGw2

建立 VPN 閘道約需要 45 分鐘或以上時間。

步驟 2:使用 IPsec/IKE 原則建立 VNet 對 VNet 連線

與 S2S VPN 連線類似,請建立 IPsec/IKE 原則,然後將原則套用至新的連線。 如果您使用 Azure Cloud Shell,您的連線可能會逾時。如果逾時,請重新連線並再次陳述必要的變數。

$GWName1 = "VNet1GW"

$GWName2 = "VNet2GW"

$RG1 = "TestRG1"

$RG2 = "TestRG2"

$Location1 = "EastUS"

$Location2 = "EastUS"

$Connection21 = "VNet2toVNet1"

$Connection12 = "VNet1toVNet2"

1.建立 IPsec/IKE 原則

下列範例指令碼會使用下列演算法和參數來建立不同的 IPsec/IKE 原則:

- IKEv2:AES128、SHA1、DHGroup14

- IPsec:GCMAES128、GCMAES128、PFS24、SA 存留期 14400 秒和 102400000KB

$ipsecpolicy2 = New-AzIpsecPolicy -IkeEncryption AES128 -IkeIntegrity SHA1 -DhGroup DHGroup14 -IpsecEncryption GCMAES128 -IpsecIntegrity GCMAES128 -PfsGroup PFS24 -SALifeTimeSeconds 14400 -SADataSizeKilobytes 102400000

2.使用 IPsec/IKE 原則建立 VNet 對 VNet 連線

建立 VNet 對 VNet 連線,並套用您建立的 IPsec/IKE 原則。 在此範例中,兩個閘道位於相同的訂用帳戶。 因此,可以在相同的 PowerShell 工作階段中建立和設定兩個具有相同 IPsec/IKE 原則的連線。

$vnet1gw = Get-AzVirtualNetworkGateway -Name $GWName1 -ResourceGroupName $RG1

$vnet2gw = Get-AzVirtualNetworkGateway -Name $GWName2 -ResourceGroupName $RG2

New-AzVirtualNetworkGatewayConnection -Name $Connection12 -ResourceGroupName $RG1 -VirtualNetworkGateway1 $vnet1gw -VirtualNetworkGateway2 $vnet2gw -Location $Location1 -ConnectionType Vnet2Vnet -IpsecPolicies $ipsecpolicy2 -SharedKey 'AzureA1b2C3'

New-AzVirtualNetworkGatewayConnection -Name $Connection21 -ResourceGroupName $RG2 -VirtualNetworkGateway1 $vnet2gw -VirtualNetworkGateway2 $vnet1gw -Location $Location2 -ConnectionType Vnet2Vnet -IpsecPolicies $ipsecpolicy2 -SharedKey 'AzureA1b2C3'

重要

在連線上指定 IPsec/IKE 原則之後,Azure VPN 閘道只會傳送或接受該特定連線上的 IPsec/IKE 提案,而提案具有所指定的密碼編譯演算法和金鑰長度。 確定這兩個連線的 IPsec 原則相同,否則不會建立 VNet 對 VNet 連線。

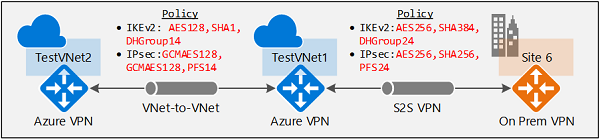

完成這些步驟之後,將會在幾分鐘內建立連線,且您會有下列網路拓撲,如開頭所示:

更新連線的 IPsec/IKE 原則

最後一節會說明如何管理現有 S2S 或 VNet 對 VNet 連線的 IPsec/IKE 原則。 下列練習將引導您在連線上進行下列作業:

- 顯示連線的 IPsec/IKE 原則

- 新增或更新連線的 IPsec/IKE 原則

- 移除連線的 IPsec/IKE 原則

相同的步驟適用於 S2S 和 VNet 對 VNet 連線。

重要

只有 Standard 和 HighPerformance 以路由為基礎的 VPN 閘道才支援 IPsec/IKE 原則。 它不適用於 Basic 閘道 SKU 或以原則為基礎的 VPN 閘道。

1.顯示連線的 IPsec/IKE 原則

下列範例示範如何取得連線上所設定的 IPsec/IKE 原則。 指令碼也會從上述練習繼續。

$RG1 = "TestRG1"

$Connection16 = "VNet1toSite6"

$connection6 = Get-AzVirtualNetworkGatewayConnection -Name $Connection16 -ResourceGroupName $RG1

$connection6.IpsecPolicies

最後一個命令會列出連線上所設定的目前 IPsec/IKE 原則 (如有)。 下列範例是連線的範例輸出:

SALifeTimeSeconds : 14400

SADataSizeKilobytes : 102400000

IpsecEncryption : AES256

IpsecIntegrity : SHA256

IkeEncryption : AES256

IkeIntegrity : SHA384

DhGroup : DHGroup24

PfsGroup : PFS24

如果未設定任何 IPsec/IKE 原則,命令 (PS> $connection6.IpsecPolicies) 會收到空白傳回。 這並不表示連線上未設定 IPsec/IKE,而是表示沒有自訂的 IPsec/IKE 原則。 實際連線會使用內部部署 VPN 裝置與 Azure VPN 閘道之間交涉的預設原則。

2.新增或更新連線的 IPsec/IKE 原則

在連線上新增原則或更新現有原則的步驟相同:建立新的原則,然後將新的原則套用至連線。

$RG1 = "TestRG1"

$Connection16 = "VNet1toSite6"

$connection6 = Get-AzVirtualNetworkGatewayConnection -Name $Connection16 -ResourceGroupName $RG1

$newpolicy6 = New-AzIpsecPolicy -IkeEncryption AES128 -IkeIntegrity SHA1 -DhGroup DHGroup14 -IpsecEncryption AES256 -IpsecIntegrity SHA256 -PfsGroup None -SALifeTimeSeconds 14400 -SADataSizeKilobytes 102400000

Set-AzVirtualNetworkGatewayConnection -VirtualNetworkGatewayConnection $connection6 -IpsecPolicies $newpolicy6

若要在連線至內部部署以原則為基礎的 VPN 裝置時啟用 "UsePolicyBasedTrafficSelectors",請將 "-UsePolicyBaseTrafficSelectors" 參數新增至 Cmdlet,或將它設定為 $False 以停用此選項:

Set-AzVirtualNetworkGatewayConnection -VirtualNetworkGatewayConnection $connection6 -IpsecPolicies $newpolicy6 -UsePolicyBasedTrafficSelectors $True

類似於 "UsePolicyBasedTrafficSelectors",設定 DPD 逾時可以在套用的 IPsec 原則之外執行:

Set-AzVirtualNetworkGatewayConnection -VirtualNetworkGatewayConnection $connection6 -IpsecPolicies $newpolicy6 -DpdTimeoutInSeconds 30

如果需要,[原則式流量選取器] 和/或 [DPD 逾時] 選項可連同預設原則來指定,而不使用自訂的 IPsec/IKE 原則。

Set-AzVirtualNetworkGatewayConnection -VirtualNetworkGatewayConnection $connection6 -UsePolicyBasedTrafficSelectors $True -DpdTimeoutInSeconds 30

您可以再次取得連線,以檢查是否已更新原則。 若要檢查更新原則的連線,請執行下列命令。

$connection6 = Get-AzVirtualNetworkGatewayConnection -Name $Connection16 -ResourceGroupName $RG1

$connection6.IpsecPolicies

範例輸出︰

SALifeTimeSeconds : 14400

SADataSizeKilobytes : 102400000

IpsecEncryption : AES256

IpsecIntegrity : SHA256

IkeEncryption : AES128

IkeIntegrity : SHA1

DhGroup : DHGroup14

PfsGroup : None

3.移除連線的 IPsec/IKE 原則

移除連線的自訂原則後,Azure VPN 閘道會回復為使用預設的 IPsec/IKE 提案清單,並與內部部署 VPN 裝置重新進行交涉。

$RG1 = "TestRG1"

$Connection16 = "VNet1toSite6"

$connection6 = Get-AzVirtualNetworkGatewayConnection -Name $Connection16 -ResourceGroupName $RG1

$currentpolicy = $connection6.IpsecPolicies[0]

$connection6.IpsecPolicies.Remove($currentpolicy)

Set-AzVirtualNetworkGatewayConnection -VirtualNetworkGatewayConnection $connection6

您可以使用相同的指令碼,以檢查是否已從連線中移除原則。

IPsec/IKE 原則常見問題集

若要檢視常見問題,請前往 VPN 閘道常見問題的 [IPsec/IKE 原則] 一節。

下一步

如需以原則為基礎的流量選取器的詳細資訊,請參閱連線多個內部部署以原則為基礎的 VPN 裝置。