外部租戶中的自訂 URL 網域

適用於: 員工租用戶

員工租用戶  外部租用戶 (深入瞭解)

外部租用戶 (深入瞭解)

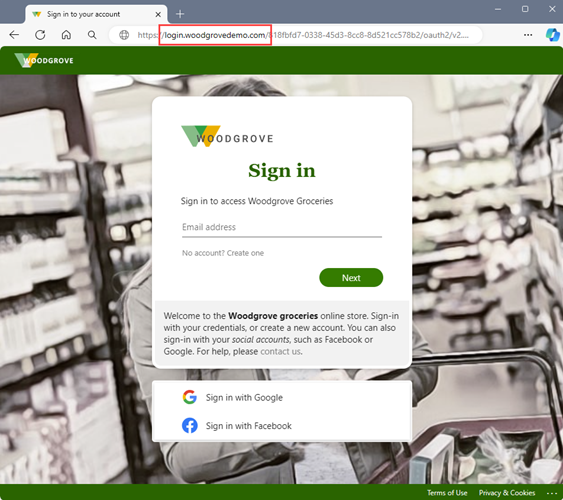

自訂 URL 網域可讓您使用自己的自訂 URL 網域 (而非 Microsoft 的預設網域名稱) 將應用程式登入端點的程序品牌化。

使用已驗證的自訂 URL 有幾個優點:

- 它提供更一致的使用者體驗。 從使用者的觀點來看,他們在登入過程中仍然留在您的網域中,而不是重新導向至預設網域 <租用戶名稱>.ciamlogin.com。

- 您可以藉由在登入期間留在應用程式的相同網域,減輕 第三方 Cookie 封鎖 的影響。

自訂 URL 網域的運作方式

自訂 URL 網域允許您使用已驗證的自訂 URL 網域名稱作為應用程式的登入驗證端點。 當您新增自訂 URL 網域名稱時,您可以將它與另ㄧ個自訂 URL 網域相關聯。 然後反向 Proxy 服務,例如 Azure Front Door,可以使用自訂 URL 網域將登入導向您的應用程式。

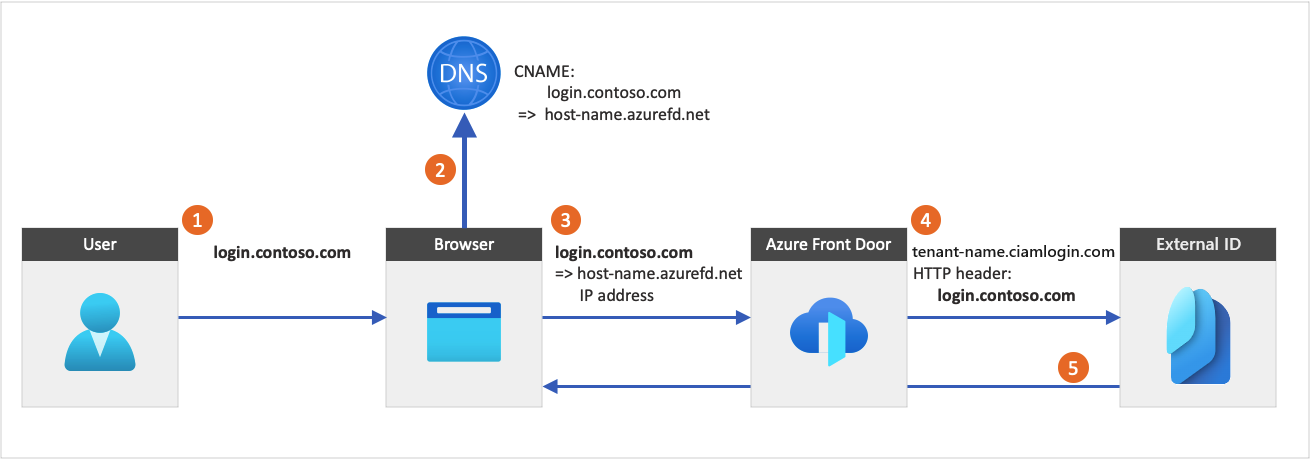

下圖說明 Azure Front Door 整合:

- 使用者從應用程式選取 [登入] 按鈕,將他們帶至登入頁面。 此頁面會指定自訂 URL 網域。

- 網頁瀏覽器會將自訂 URL 網域解析為 Azure Front Door IP 位址。 在網域名稱系統 (DNS) 解析期間,具有自訂 URL 網域的正式名稱 (CNAME) 記錄會指向您的 Front Door 預設前端主機 (例如

contoso-frontend.azurefd.net)。 - 定址於自訂 URL 網域 (例如

login.contoso.com) 的流量會路由傳送至指定的 Front Door 預設前端主機 (contoso-frontend.azurefd.net)。 - Azure Front Door 會使用

<tenant-name>.ciamlogin.com預設網域叫用內容。 對端點的要求包含原始自訂 URL 網域。 - 外部 ID 會顯示相關內容和原始自訂 URL 網址,以回應自訂 URL 網域要求。

Azure Front Door 會傳遞使用者的原始 IP 位址,這是您在稽核報告中看到的 IP 位址。

重要

如果客戶端將 x-forwarded-for 標頭傳送至 Azure Front Door,外部 ID 會使用來源者的 x-forwarded-for 作為條件式存取評估的使用者 IP 位址,以及 {Context:IPAddress} 宣告解析程式。

考量與限制

使用自訂 URL 網址時:

- 您可以設定多個自訂網址。 如需支援的自定義 URL 網域數目上限,請參閱 Microsoft Entra 服務限制和 Microsoft Entra,以及 azure Front Door Azure 訂用帳戶和服務限制、配額和條件約束。

- 您可以使用 Azure Front Door,這是個別的 Azure 服務,會產生額外費用。 如需詳細資訊,請參閱 Azure Front Door 定價。 您的 Azure Front Door 實體可以託管於與外部租用戶不同的訂用帳戶中。

- 如果您有多個應用程式,請將所有應用程式移轉至自訂 URL 網域,因為瀏覽器會將工作階段儲存在目前使用的網域名稱之下。

重要

- Azure Front Door:從瀏覽器到 Azure Front Door 的連線應該一律使用 IPv4,而不是 IPv6。

- 社交識別提供者:自定義URL網域支援Apple。 不過,目前不支援Google和Facebook。 想要使用 Google 或 Facebook 註冊或登入的使用者必須使用預設端點,<租使用者名稱>.ciamlogin.com,而不是自定義 URL 網域端點。

封鎖預設網域

為了增加安全性,建議您封鎖預設網域。 設定自訂 URL 網址後,使用者仍然可以存取預設網域名稱 <租用戶名稱>.ciamlogin.com。 您必須封鎖預設網域的存取,讓攻擊者無法使用它來存取您的應用程式,或執行分散式阻斷服務 (DDoS) 攻擊。 若要封鎖預設網域的存取,開啟支援票證 並提交要求。

謹慎

在您提交要求以封鎖預設網域之前,請確定您的自定義URL網域可正常運作。

功能影響和因應措施

封鎖預設網域將會停用相依的特定功能。 不過,您可以使用自定義 URL 網域來設定這些功能,以維護下表中所述的功能。

| 特徵 | 因應措施 |

|---|---|

| 立即執行 | 在 Microsoft Entra 系統管理中心中,使用您的自定義 URL 網域更新快速入門指南和使用者流程圖窗格中「立即執行」功能所使用的 URL。 在瀏覽器 URL 中,將 {your_domain}.ciamlogin.com 取代為您的自訂網域 {your_custom_URL_domain}/{your_tenant_ID}。 |

| 開始使用範例 | 使用自定義 URL 網域設定快速入門指南中的範例。 如需詳細指示,請參閱每個範例的文件。 例如,請參閱 |

| Power Pages 具外部標識碼 | 使用 外部識別碼搭配 Power Pages 網站時,請使用您的自定義 URL 網域名稱更新網站設定。 在 [Power Pages 身分識別提供者設定] 頁面中,將包含 {your_domain}.ciamlogin.com的 [授權 URL] 欄位取代為您的自訂 URL 網域 {your_custom_URL_domain}/{your_tenant_ID}。 |

| 具有外部識別碼的 Azure App Service | 搭配 Azure App Service使用 |

| Visual Studio Code 擴充功能 | 在 Visual Studio Code 擴充功能中,將自定義 URL 網域新增至應用程式的 MSAL 組態,讓應用程式和「立即執行」功能正常運作。 將驗證配置檔中的授權單位從 {your_domain}.ciamlogin.com 變更為 {your_custom_URL_domain}/{your_tenant_ID},並使用您的自定義 URL 網域新增已知的授權單位。 |

| 含有外部 ID 的 Visual Studio | 在 appsettings.json 檔案中,新增您的自定義 URL 網域,然後接著加入租用戶 ID,並使用您的自定義 URL 網域新增已知權限。 |

| GitHub 範例 | 某些範例,例如OpenAI Chat Application with Microsoft Entra Authentication(Python),需要您自訂的 URL 網域。 設定範例時,請將AZURE_AUTH_LOGIN_ENDPOINT設定為自定義URL網域。 |

下一步

啟用 Microsoft Entra 外部 ID 的自訂 URL 網域。