如何設定Microsoft以憑證為基礎的驗證的證書頒發機構單位

設定證書頒發機構單位 (CA) 的最佳方式是使用以 PKI 為基礎的信任存放區 (預覽)。 您可以使用以 PKI 為基礎的信任存放區將設定委派給最低特殊許可權角色。 如需詳細資訊,請參閱步驟 1:使用 PKI 型信任存放區設定證書頒發機構單位(預覽)。

或者,全域管理員可以遵循本主題中的步驟,使用 Microsoft Entra 系統管理中心來設定 CA,或Microsoft Graph REST API 和支援的軟體開發工具包,例如 Microsoft Graph PowerShell。 公鑰基礎結構 (PKI) 基礎結構或 PKI 系統管理員應該能夠提供發行 CA 的清單。

若要確定您已設定所有 CA,請開啟使用者憑證,然後按兩下 [認證路徑 ] 索引卷標。請確定每個 CA,直到根上傳至 Microsoft Entra ID 信任存放區為止。 如果缺少 CA,Microsoft Entra 憑證型驗證 (CBA) 會失敗。

使用 Microsoft Entra 系統管理中心設定證書頒發機構單位

若要設定證書頒發機構單位在 Microsoft Entra 系統管理中心啟用 CBA,請完成下列步驟:

-

以全域管理員的身分登入 Microsoft Entra 系統管理中心。

瀏覽至 [資料保護]>[顯示更多]>[資訊安全中心] (或 [身分識別安全分數]) >[憑證授權單位]。

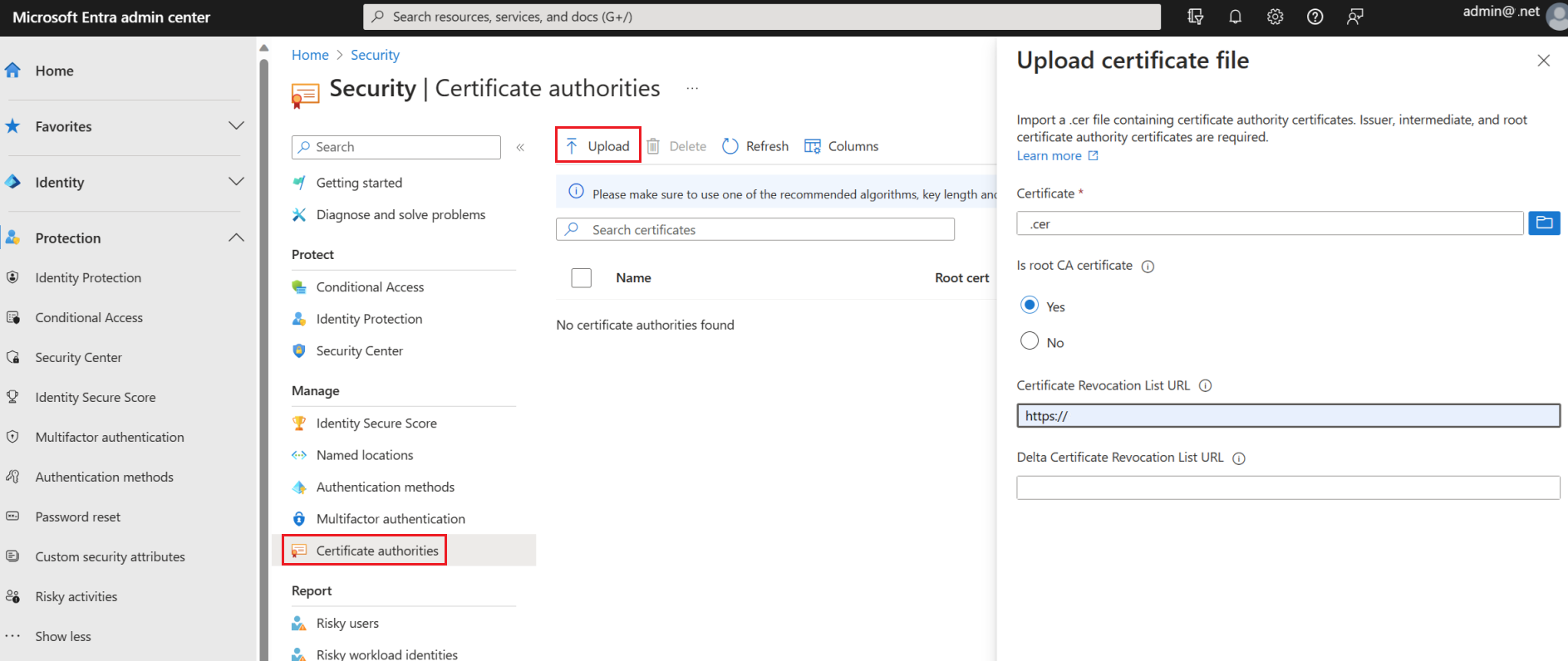

若要上傳 CA,請選取 [上傳]:

選取 CA 檔案。

如果 CA 是根憑證,請選取 [是],否則選取 [否]。

針對憑證撤銷清單 URL,請設定包含所有已撤銷憑證的 CA 基礎 CRL 網際網路對應 URL。 如果未設定 URL,則具有已撤銷憑證的驗證不會失敗。

針對 Delta 憑證撤銷清單 URL,請為包含自從上次發佈基礎 CRL 後所有撤銷憑證的 CRL 來設定網際網路對應 URL。

選取 [新增]。

若要刪除 CA 憑證,請選取 [憑證],然後選取 [刪除]。

選取 [欄標籤] 以新增或刪除欄標籤。

使用 PowerShell 設定憑證授權單位 (CA)

受信任的 CA 僅支援一個 CRL 發佈點 (CDP)。 CDP 只能是 HTTP URL。 不支援線上憑證狀態通訊協定 (OCSP) 或輕量目錄存取通訊協定 (LDAP) URL。

若要在 Microsoft Entra ID 中設定您的憑證授權單位,請為每個憑證授權單位下載下列項目:

- 憑證的公開部分 (「.cer」 格式)

- 憑證撤銷清單 (CRl) 所在的網際網路對應 URL

憑證授權單位的結構描述看起來像這樣︰

class TrustedCAsForPasswordlessAuth

{

CertificateAuthorityInformation[] certificateAuthorities;

}

class CertificateAuthorityInformation

{

CertAuthorityType authorityType;

X509Certificate trustedCertificate;

string crlDistributionPoint;

string deltaCrlDistributionPoint;

string trustedIssuer;

string trustedIssuerSKI;

}

enum CertAuthorityType

{

RootAuthority = 0,

IntermediateAuthority = 1

}

針對組態,您可以使用 Microsoft Graph PowerShell:

以系統管理員權限啟動 Windows PowerShell。

安裝 Microsoft Graph PowerShell:

Install-Module Microsoft.Graph

設定的第一個步驟,您需要與您的租用戶建立連線。 一旦您與租用戶的連線存在,您可以檢閱、新增、刪除、修改在您的目錄中定義的受信任的憑證授權單位。

連線

若要與您的租用戶建立連線,請使用 Connect-MgGraph:

Connect-MgGraph

Retrieve

若要擷取您目錄中所定義的受信任憑證授權單位,請使用 Get-MgOrganizationCertificateBasedAuthConfiguration。

Get-MgOrganizationCertificateBasedAuthConfiguration

加

注意

當任何現有的 CA 過期時,上傳新的 CA 將會失敗。 租用戶系統管理員應該刪除過期的 CA,然後上傳新的 CA。

請遵循上述步驟,在 Microsoft Entra 系統管理中心中新增 CA。

AuthorityType

- 使用 0 表示跟證書授權單位

- 使用 1 表示中繼或發行證書頒發機構單位

crlDistributionPoint

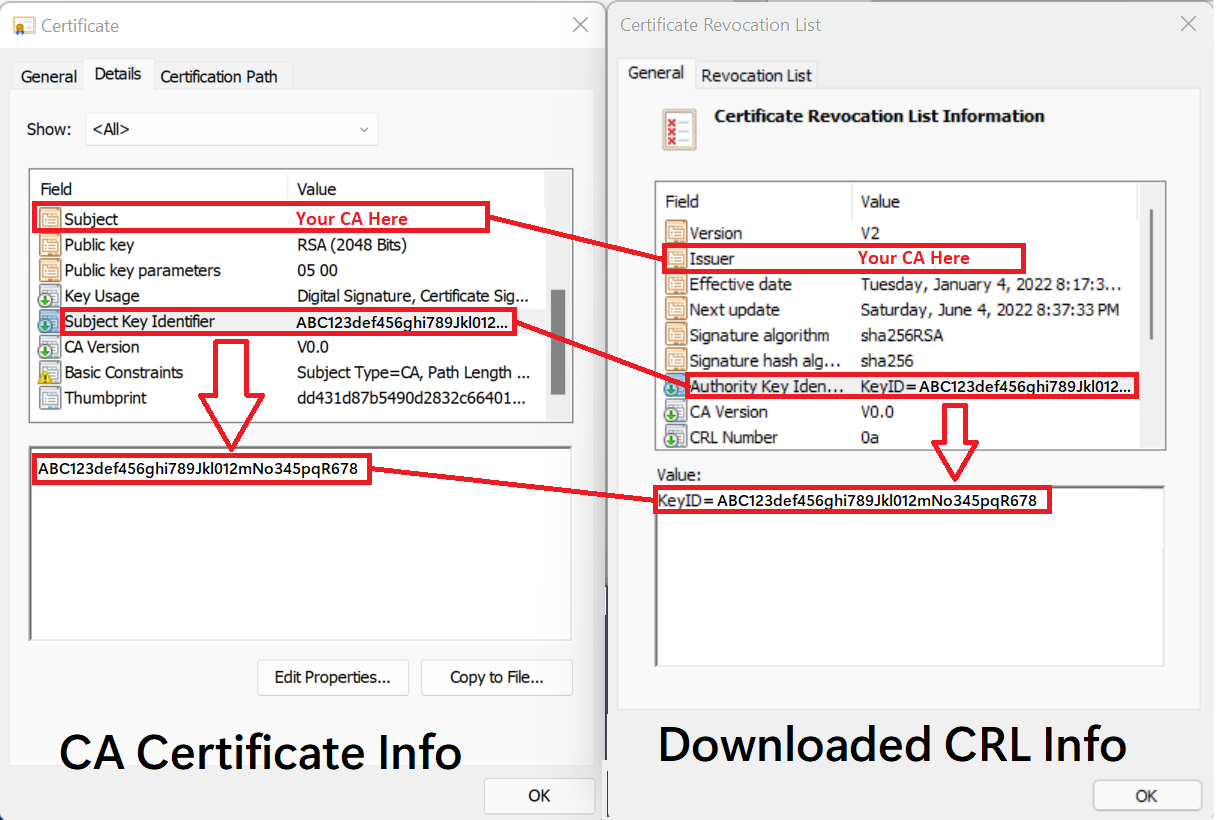

下載CRL並比較CA憑證和CRL資訊。 請確定上述 PowerShell 範例中的 crlDistributionPoint 值對於您想要新增的 CA 有效。

下列資料表和圖形示範如何將 CA 憑證中的資訊對應至所下載 CRL 的屬性。

| CA 憑證資訊 | = | 下載的 CRL 資訊 |

|---|---|---|

| 主體 | = | Issuer |

| 主體金鑰識別碼 | = | 授權金鑰識別碼 (KeyID) |

提示

上述範例中的 crlDistributionPoint 值是 CA 憑證撤銷清單 (CRL) 的 HTTP 位置。 您可以在幾個位置找到這個值:

- 在 CA 所簽發憑證的 CRL 發佈點 (CDP) 屬性中。

如果發行 CA 執行 Windows 伺服器:

- 在證書頒發機構單位中的 CA 屬性上,Microsoft管理控制台 (MMC)。

- 在 CA 上執行

certutil -cainfo cdp。 如需詳細資訊,請參閱 certutil。

如需其他資訊,請參閱瞭解憑證撤銷程序。

使用 Microsoft Graph API 設定證書頒發機構單位

Microsoft Graph API 可用來設定證書頒發機構單位。 若要更新 Microsoft Entra Certificate Authority 信任存放區,請遵循 certificatebasedauthconfiguration MSGraph 命令中的步驟。

驗證憑證授權單位設定

請確定設定允許Microsoft Entra CBA:

- 驗證 CA 信任鏈結

- 從設定的憑證頒發機構單位 CRL 發佈點取得證書吊銷清單 (CRL)

若要驗證 CA 組態,請安裝 MSIdentity Tools PowerShell 模組,然後執行 Test-MsIdCBATrustStoreConfiguration。 此 PowerShell Cmdlet 會檢閱 Microsoft Entra 租使用者 CA 設定。 它會報告常見設定錯誤的錯誤和警告。