在 Microsoft Authenticator 中啟用通行密鑰

本文會列出在 Microsoft Entra ID 的 Authenticator 中啟用和強制使用密鑰的步驟。 首先,您會更新驗證方法原則,以允許使用者在 Authenticator 中使用通行金鑰註冊和登入。 然後,您可以使用條件式存取驗證強度原則,在使用者存取敏感性資源時強制執行通行金鑰登入。

需求

- Microsoft Entra 多重要素驗證 (MFA)

- Android 14 及更高版本或 iOS 17 及更高版本

- 屬於複雜金鑰註冊/驗證程式一部分的任何裝置上的作用中因特網連線。 組織中必須允許這兩個端點的連線,才能啟用跨裝置註冊和驗證:

- 若為跨裝置註冊/驗證,兩個裝置都必須啟用藍牙

注意

用戶必須安裝最新版的 Authenticator for Android 或 iOS,才能使用通行金鑰。

若要深入了解您可以在 Authenticator 中使用通行金鑰登入的位置,請參閱 使用 Microsoft Entra ID 支援 FIDO2 驗證 (部分為機器翻譯)。

在系統管理中心的 Authenticator 中啟用密鑰

驗證原則系統管理員必須同意在驗證方法原則的 Passkey (FIDO2) 設定中允許 Authenticator。 他們必須明確允許 Authenticator 證明 GUID (AAGUIDs),讓 Microsoft Authenticator 允許使用者在 Authenticator 應用程式中註冊密鑰。 驗證方法原則的 [Microsoft Authenticator 應用程式] 區段中沒有啟用密鑰的設定。

以至少驗證原則管理員的身分登入 Microsoft Entra 系統管理中心。

瀏覽至 [保護]>[驗證方法]>[驗證方法原則]。

在 [密鑰 (FIDO2)] 方法下,選取 [所有使用者] 或 [新增群組] 以選取特定群組。 僅支援安全性群組。

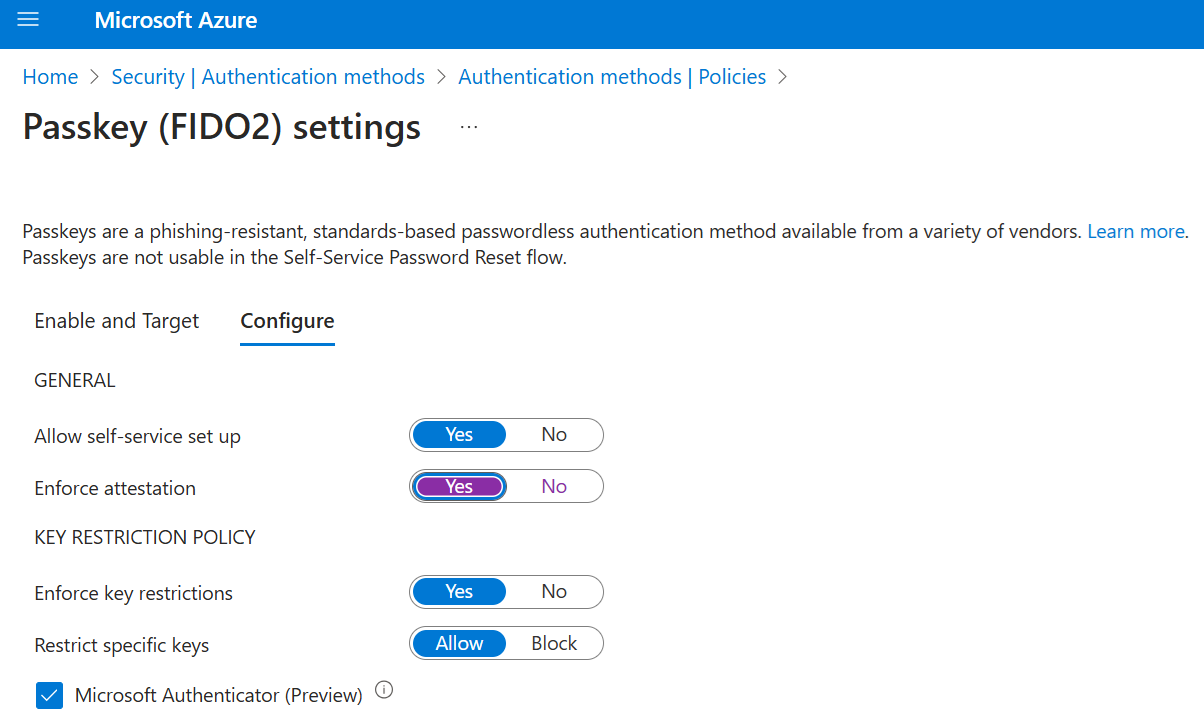

在 [設定] 索引標籤上:

將 [允許自助設定] 設定為 [是]。 如果設定為 [否],使用者就無法使用 安全性資訊來註冊密鑰,即使驗證方法原則已啟用密鑰 (FIDO2)。

將 [強制執行證明] 設定為 [是]。

在傳遞金鑰 (FIDO) 原則中啟用證明時,Microsoft Entra ID 會嘗試驗證所建立的通行密鑰的合法性。 當使用者在 Authenticator 中註冊通行密鑰時,證明會確認合法Microsoft Authenticator 應用程式使用 Apple 和 Google 服務建立通行密鑰。 以下是更多詳細資料:

iOS:驗證器證明會使用 iOS 應用程式證明服務 ,以確保驗證器應用程式的合法性,再註冊通行密鑰。

注意

強制執行證明時,支援在 Authenticator 中註冊複雜密鑰,目前已向 iOS Authenticator 應用程式使用者推出。 支援在 Android 裝置上的 Authenticator 中註冊證明的通行密鑰,可供最新版本的所有使用者使用。

Android:

- 對於 Play 完整性證明,Authenticator 證明會使用 Play 完整性 API 來確保驗證器應用程式的合法性,再註冊通行密鑰。

- 針對密鑰證明,Authenticator 證明會使用 Android 的密鑰證明來驗證所註冊的通行密鑰是否為硬體支援。

注意

針對iOS和Android,Authenticator證明依賴Apple和Google服務來驗證 Authenticator 應用程式的真實性。 大量服務使用量可能會讓複雜密鑰註冊失敗,而且使用者可能需要再試一次。 如果 Apple 和 Google 服務已關閉,Authenticator 證明會封鎖需要證明的註冊,直到服務還原為止。 若要監視Google Play完整性服務的狀態,請參閱 Google Play狀態儀錶板。 若要監視 iOS 應用程式證明服務的狀態,請參閱 系統狀態。

金鑰限制會設定註冊和驗證的特定密鑰可用性。 將 [強制密鑰限制] 設定為 [是],只允許或封鎖其 AAGUID 所識別的特定複雜密鑰。

此設定必須為 [是],且您必須新增 Microsoft Authenticator AAGUID,讓使用者能夠藉由登入 Authenticator 應用程式,或從其安全性資訊將密鑰新增至 Microsoft Authenticator 來註冊密鑰。

安全性資訊需要將此設定設為 [是],使用者才能選擇 Authenticator 中的密鑰,並經歷專用的 Authenticator 複雜密鑰註冊流程。 如果您選擇 [ 否],使用者仍可根據操作系統和瀏覽器選擇 安全性密鑰或複雜密鑰方法,在 Microsoft Authenticator 中新增複雜密鑰 。 不過,我們並不預期許多使用者會探索並使用該方法。

如果您的組織目前未強制執行金鑰限制,而且已經有使用中的密鑰,您應該收集目前使用的金鑰的 AAGUID。 包含這些使用者和 Authenticator AAGUID。 您可以使用分析記錄的自動化腳本來執行此動作,例如註冊詳細數據和登入記錄。

如果您變更金鑰限制並移除您先前允許的 AAGUID,則先前註冊允許方法的使用者會無法再將其用來登入。

將 [限制特定金鑰] 設定為 [允許]。

選取 [Microsoft Authenticator],將 Authenticator 應用程式 AAGUID 自動新增至密鑰限制清單,或手動新增下列 AAGUID,讓使用者登入 Authenticator 應用程式或在 [安全性資訊] 頁面上瀏覽引導式流程,以在 Authenticator 中註冊複雜密鑰:

- Android 的 Authenticator:de1e552d-db1d-4423-a619-566b625cdc84

- iOS 的 Authenticator:90a3ccdf-635c-4729-a248-9b709135078f

注意

如果您關閉密鑰調整,請確定您清除 [Microsoft Authenticator] 複選框,讓使用者不會在安全性資訊中的 Authenticator 應用程式中設定通行密鑰。

完成設定之後,請選取 [儲存]。

注意

如果在嘗試儲存時看到錯誤,請在一個作業中以單一群組取代多個群組,然後再次按一下 [儲存]。

使用 Graph 總管在 Authenticator 中啟用密鑰

除了使用 Microsoft Entra 系統管理中心之外,您也可以使用 Graph 總管來啟用 Authenticator 中的通行金鑰。 至少獲指派驗證原則管理員角色的人員可以更新驗證方法原則,以允許 Authenticator 的AAGUID。

若要使用 Graph 總管來設定原則:

登入 Graph 總管,並同意 Policy.Read.All 和 Policy.ReadWrite.AuthenticationMethod 權限。

擷取驗證方法原則:

GET https://graph.microsoft.com/beta/authenticationMethodsPolicy/authenticationMethodConfigurations/FIDO2若要停用證明強制執行並強制執行金鑰限制,只允許 Microsoft Authenticator 使用 AAGUID,請使用下列要求本文執行 PATCH 作業:

PATCH https://graph.microsoft.com/beta/authenticationMethodsPolicy/authenticationMethodConfigurations/FIDO2 Request Body: { "@odata.type": "#microsoft.graph.fido2AuthenticationMethodConfiguration", "isAttestationEnforced": true, "keyRestrictions": { "isEnforced": true, "enforcementType": "allow", "aaGuids": [ "90a3ccdf-635c-4729-a248-9b709135078f", "de1e552d-db1d-4423-a619-566b625cdc84" <insert previous AAGUIDs here to keep them stored in policy> ] } }請確定密鑰 (FIDO2) 原則已正確更新。

GET https://graph.microsoft.com/beta/authenticationMethodsPolicy/authenticationMethodConfigurations/FIDO2

將藍牙使用限制為 Authenticator 中的通行密鑰

某些組織會限制藍牙使用方式,其中包括使用通行密鑰。 在這種情況下,組織可以允許藍牙與已啟用傳遞密鑰的 FIDO2 驗證器進行獨佔配對,以允許傳遞密鑰。 如需如何僅針對通行密鑰設定藍牙使用方式的詳細資訊,請參閱 藍牙限制環境中的Passkeys。

刪除密鑰

如果使用者刪除 Authenticator 中的傳遞金鑰,密碼也會從使用者的登入方法中移除。 驗證原則系統管理員也可以遵循下列步驟,從使用者的驗證方法中刪除通行密鑰,但不會從 Authenticator 移除通行密鑰。

注意

除非使用者在 Authenticator 中起始傳遞金鑰刪除本身,否則他們也必須移除其裝置上 Authenticator 中的通行密鑰。

在 Authenticator 中使用密鑰強制執行登入

若要讓使用者在存取敏感性資源時以通行金鑰登入,請使用內建的網路釣魚防護驗證強度,或依照下列步驟建立自訂驗證強度:

以條件式存取系統管理員身分登入 Microsoft Entra 系統管理中心。

瀏覽至 [資料保護]> [驗證方法] > [驗證強度]。

選取 [新驗證強度]。

提供新驗證強度的描述性 [名稱]。

選擇性地提供 [描述]。

選取 [密鑰 (FIDO2)],然後選取 [進階選項]。

您可以選取 [網络釣魚防護 MFA 強度 ],或為 Authenticator 中的通行密鑰新增 AAGUID:

- Android 的 Authenticator:de1e552d-db1d-4423-a619-566b625cdc84

- 適用於 iOS 的 Authenticator: 90a3ccdf-635c-4729-a248-9b709135078f

選擇 [下一步] 並檢閱原則設定。