防止同意網路釣魚

生產力不再侷限於私人網路,工作正大幅轉向雲端服務。 雖然雲端應用程式可讓員工在遠端提高生產力,但攻擊者也可以使用以應用程式為基礎的攻擊來獲得寶貴組織資料的存取權。 您可能熟悉聚焦於使用者的攻擊,例如,電子郵件網路釣魚或認證洩露。 同意網路釣魚是另一個要注意的威脅媒介。

本文會探討什麼是同意網路釣魚、Microsoft 為保護組織所做的措施,以及組織可採取哪些步驟來保持安全。

什麼是同意網路釣魚?

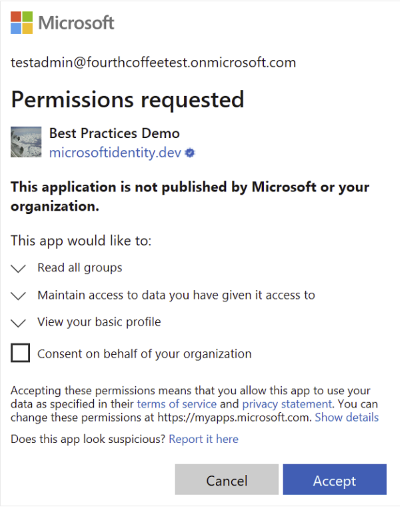

同意網路釣魚攻擊會誘騙使用者將權限授與惡意的雲端應用程式。 這些惡意應用程式便可以存取使用者的合法雲端服務和資料。 與認證洩露不同的是,執行同意網路釣魚的威脅執行者會以可直接授與個人或組織資料存取權的使用者為目標。 同意畫面會顯示應用程式接收的所有權限。 因為合法提供者 (例如 Microsoft 身分識別平台) 裝載應用程式,因此不知情的使用者會接受條款。 此操作會向惡意應用程式授予所請求的資料權限。 下圖顯示要求存取各種權限的 OAuth 應用程式範例。

減輕同意網路釣魚攻擊

管理員、使用者或 Microsoft 安全性研究人員可能會標幟看似行為可疑的 OAuth 應用程式。 Microsoft 會檢閱已標幟的應用程式,以判斷它是否違反服務條款。 如果確認違規,Microsoft Entra ID 會停用應用程式,並防止在所有 Microsoft 服務之間進一步使用。

當 Microsoft Entra ID 停用 OAuth 應用程式時,會發生下列動作:

- 惡意的應用程式和相關的服務主體會置於完全停用的狀態。 任何新權杖要求或重新整理權杖的要求會遭到拒絕,但現有的存取權杖在到期前仍有效。

- 這些應用程式會在 Microsoft Graph 中相關的應用程式和服務主體資源類型上的

disabledByMicrosoftStatus屬性顯示DisabledDueToViolationOfServicesAgreement。 為防止他們在未來再次在組織中具現化,您無法刪除這些物件。 - 當組織中的使用者在應用程式停用之前予以同意時,即會將電子郵件傳送給特殊權限角色管理員。 電子郵件會指定所採取動作和建議執行的步驟,以調查和改善其安全性態勢。

建議的回應和補救

如果 Microsoft 停用的應用程式會影響組織,組織應採取下列步驟,以確保環境安全:

- 調查已停用應用程式的應用程式活動,包括:

- 應用程式所要求的委派權限或應用程式權限。

- 應用程式所進行活動以及獲授權使用應用程式之使用者登入活動的 Microsoft Entra 審核記錄。

- 檢閱和使用抵禦非法同意授與的指引。 本指引包含稽核權限,以及檢閱期間所發現可疑或已停用應用程式的同意。

- 實作強化對抗同意網路釣魚的最佳做法,如下一節所述。

強化對抗同意網路釣魚攻擊的最佳做法

系統管理員應提供適當的深入解析和功能以控制在組織內允許和使用應用程式的方式,藉此控制應用程式的使用。 雖然攻擊者永不停歇,但是組織可以採取一些步驟來改善安全性態勢。 要遵循的一些最佳做法包括:

- 教育您的組織,了解我們的權限和同意架構的運作方式:

- 了解應用程式所要求的資料和權限,並了解如何平台中權限和同意的運作方式。

- 確保系統管理員了解如何管理及評估同意要求。

- 定期稽核組織中的應用程式和同意的權限,以確保應用程式只會存取所需的資料,並遵循最低權限的原則。

- 了解如何找出和封鎖常見的同意網路釣魚策略:

- 檢查是否有不良的拼寫和文法。 如果電子郵件訊息或應用程式的同意畫面有拼寫和文法錯誤,則可能是可疑的應用程式。 在該情況下,請直接在 [同意提示] 上使用在此報告連結來報告,而 Microsoft 將會調查應用程式是否為惡意應用程式,如果確認,則會予以停用。

- 請勿依賴應用程式名稱和網域 URL 作為真實性來源。 攻擊者喜歡詐騙應用程式名稱和網域,使應用程式看似來自合法的服務或公司,以驅使同意惡意應用程式。 請改為驗證網域 URL 的來源,並盡可能使用來自已驗證發行者的應用程式。

- 使用適用於 Office 365 的 Microsoft Defender 來封鎖同意網路釣魚電子郵件,方法是防止攻擊者在組織中模擬已知使用者的網路釣魚活動。

- 設定 Microsoft Defender for Cloud Apps 原則,有助於管理組織中異常的活動。 例如,活動原則、異常偵測和 OAuth 應用程式原則。

- 遵循使用 Microsoft 365 Defender 的進階搜捕的相關指導,調查及搜捕同意網路釣魚攻擊。

- 允許存取符合特定準則的受信任應用程式,並防止未受信任的應用程式存取:

- 設定使用者同意設定,以允許使用者只同意符合特定準則的應用程式。 這類應用程式包括由組織開發的應用程式,或從已驗證的發行者開發,而且僅適用於您選取的低風險權限。

- 使用發行者已驗證的應用程式。 發行者驗證可透過 Microsoft 支援的調查程序,協助管理員和使用者了解應用程式開發人員的真實性。 即使應用程式擁有已驗證的發行者,檢閱同意提示仍很重要,以了解並評估要求。 例如,檢閱所要求的權限,以確保它們符合應用程式要求啟用的案例、同意提示的其他應用程式,和發行者詳細資料等等。

- 建立主動式應用程式治理原則,以監視 Microsoft 365 平台上的第三方應用程式行為,以解決常見的可疑應用程式行為。