默認使用 Microsoft Purview 保護並防止過度共享 - 階段 4

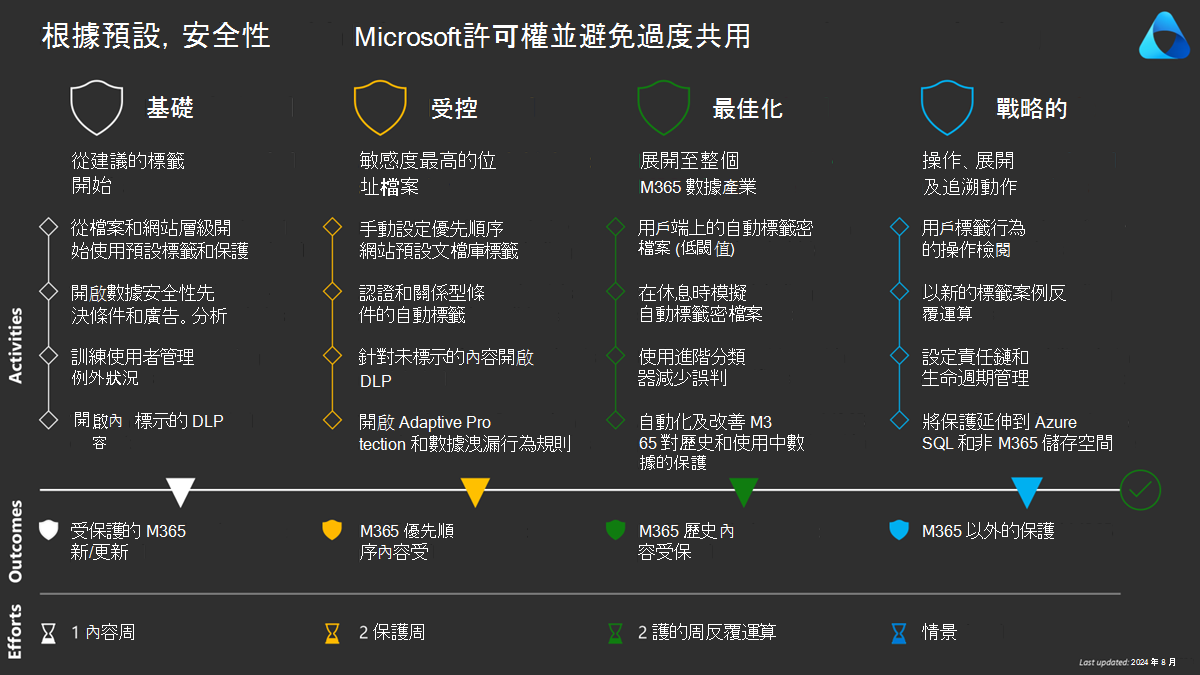

本指南分為四個階段:

- 簡介

- 階段 1:基礎 – 從預設標籤開始

- 階段 2:Managed – 敏感度最高的地址檔案

- 階段 3:優化 – 擴充至整個Microsoft 365 數據資產

- 階段 4:策略性 – 在此頁面 (操作、展開和追溯動作)

階段 4:策略性 - 操作、展開和追溯動作

在此最終階段中,我們將探討如何實作作業程式,並擴充到 365 Microsoft。

用戶標籤行為的操作檢閱

檔案標籤是此藍圖不可或缺的一部分。 系統管理員應該檢閱偏離標準的風險行為和設定。

以下是要檢閱的核心作業案例:

- 未標記的網站/Teams – 使用 圖形 API 來識別網站,並連絡網站擁有者或套用更正措施。

- 網站標籤與預設連結庫標籤不符 – 使用 圖形 API 來識別差異,並連絡網站擁有者或套用更正措施。

- 在 SIT 和不受限制的標籤上利用資料外洩防護 (DLP) – 在未使用保護和共用標記內容時,使用 DLP 攔截例外狀況。

- 使用測試人員風險管理稽核尋找有風險的使用者 – 檢閱有風險的使用者和行為、微調 IRM 原則,以及實作更嚴格的自適性保護。

逐一查看新的標籤案例

在此部署模型中,我們著重於符合大部分組織的標籤案例,以便快速部署並快速保護您的數據資產,而不需要識別所有邊緣案例。

在本節中,我們將探討組織在核心部署之後應該考慮的潛在反覆專案。

與信任的合作夥伴/多租用戶組織安全共同作業

在貴組織有多個租使用者或與信任的合作夥伴公開運作的情況下,請考慮使用標籤搭配支援多個網域的加密,例如 “@contoso.com + 。 @adventureworks.com”

這些會標示為 [機密] 和 [高度機密]。

已建置的專案

外建專案高度機密。 例如,合併和收購專案,其中內容的存取權必須限製為特定的使用者群組。

您可以為安全組建立具有加密的標籤,並只將它發佈至相同的個人。 在不需要此專案的一段時間之後,標籤便可以解除發佈,而且資訊仍會受到保護,但不會使用此標籤來完成任何新的標籤。

Full-Time 員工、廠商、廠商或地區小組

某些組織有識別和保護使用者區段的需求,例如:

- Full-Time 員工 (FTE)

- 供應商

- 近海

- 地區/國家/地區

在本指南中,我們會將標籤簡化為「所有員工」,但我們瞭解在某些情況下,FTE 與廠商/合作夥伴之間可能需要以不同的方式保護卷標,有時也需要針對特定區域。

如同先前的案例,建議您盡可能將用戶可見的標籤數目限制為不超過 5 個群組卷標,每個標籤不超過 5 個, (5x5) 。 在區域或國家/地區標籤的內容中,您可以將發佈目標設為適當的使用者,並使用容器來進行檔案標籤,以簡化預設為最適當的標籤。

為內部部署檔案共用和 SharePoint 伺服器加上標籤

您可以使用敏感度標籤搭配內部部署檔案分享和 SharePoint 伺服器搭配 資訊保護 掃描器。 由於本指南著重於默認保護,建議您在 SharePoint 中設定正確的預設值、將您的內容移轉至 SharePoint,以及在上傳內容時自動標記內容。

注意事項

如需其餘的內部部署案例,請參閱瞭解 Microsoft Purview 資訊保護 掃描器

將您自己的金鑰 (BYOK) 和雙重金鑰加密 (DKE)

BYOK 和 DKE 都是選項,可符合法規需求,而且不在本指南的範圍內。 BYOK 是關於擁有權以及加密密鑰滾動的運作方式,而 DKE 則適用於需要更多安全性之極機密內容的一小部分。 DKE 會影響數個共同作業功能。

您可以在這裏深入瞭解 BYOK: 服務加密和金鑰管理 - Microsoft Purview

您可以在這裡深入瞭解 DKE: 雙金鑰加密 (DKE)

設定責任鏈和生命週期管理

讓您能夠與 SharePoint 共同作業,需由網站擁有者負責。 請務必使用下列建議來實作責任和生命週期管理鏈結:

- 所有網站上 2 個以上的網站擁有者 – 使用網站擁有權原則來識別沒有至少兩個擁有者的網站,並連絡目前的擁有者或成員進行解析。

- 非使用中網站 – 移除未使用網站的非使用中網站原則。

- 網站證明 – 要求網站擁有者定期證明網站。

- 檢閱與「外部使用者以外的所有人」共用的內容 – 使用 SharePoint 進階管理報告來識別與來賓以外的所有人共享的內容,並連絡網站擁有者。

- 網站存取權檢閱 – 使用 SharePoint 進階管理、檢閱網站數據控管,以及起始網站存取權檢閱,特別是針對具有大量共用或存取權的網站。

將保護延伸至 Azure SQL 和非Microsoft 365記憶體

敏感度標籤現在可以將保護延伸到非Microsoft 365 個數據源。 我們目前支持公開預覽中的下列數據源:

- Azure SQL Database

- Azure Blob 儲存體

- Azure Data Lake Storage Gen2

- Amazon S3 貯體

Microsoft Purview 是先前稱為 Azure Purview 和 Microsoft Purview 的組合。 此體驗現在全都位於新的 Microsoft Purview 入口網站中,自 2024 年 7 月起正式推出。 它可讓數據安全性系統管理員跨 Microsoft 365 和非Microsoft 365 設定標籤、自動標記和保護原則。

非Microsoft 365 數據資產的保護原則,您可以在數據層級以「拒絕除外」許可權來設定過度共享保護。 例如,不小心用於比預期更敏感內容的記憶體帳戶,保護原則可以確保許可權僅限於數據安全性系統管理員。

同樣地,針對 Azure SQL 資料庫,如果找到敏感性內容並標示數據行,保護原則會限制對數據行的存取。 細微的設定可用來設定可保留每個數據資產存取權的人員。

階段 4 - 摘要

- 起始數據存取治理報告的網站存取權檢閱 - Microsoft 365 中的 SharePoint

- 使用測試人員風險管理稽核記錄檢閱活動

- 在內部風險管理中管理警示數量的最佳做法

- 管理網站生命周期原則 - Microsoft 365 中的 SharePoint

- 起始數據存取治理報告的網站存取權檢閱 - Microsoft 365 中的 SharePoint