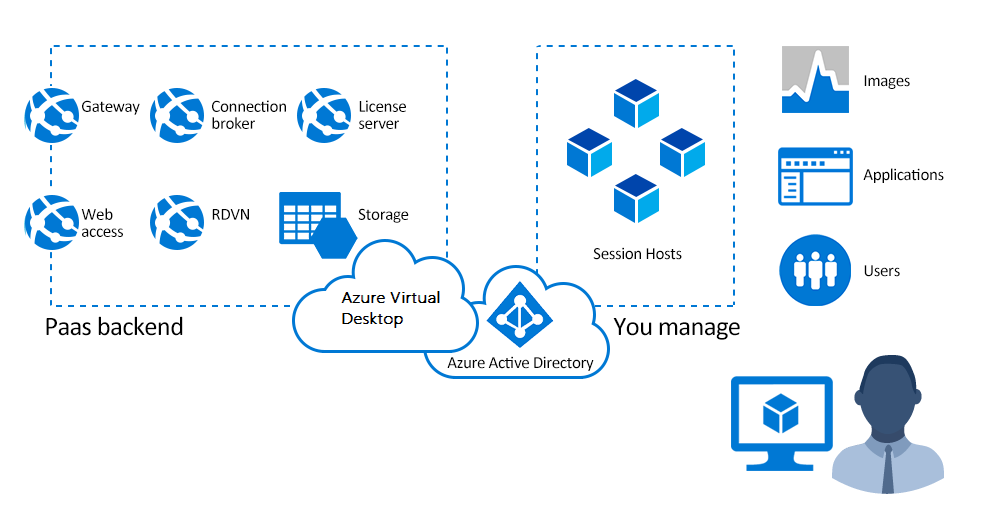

Azure 虛擬桌面元件

Azure 虛擬桌面服務架構類似 Windows Server 遠端桌面服務。 Microsoft 會管理基礎結構和代理元件,而企業客戶則會管理自己的桌面主機虛擬機器 (VM)、資料和用戶端。

Microsoft 管理的元件

Microsoft 會在 Azure 中管理下列 Azure 虛擬桌面服務:

- Web 存取:Windows 虛擬桌面中的 Web 存取服務可讓使用者按照在本機電腦上的相同操作方法,從任何裝置上的任何位置透過與 HTML5 相容的網頁瀏覽器來存取虛擬桌面電腦和遠端應用程式。 您可以使用 Microsoft Entra ID 中的多重要素驗證來保護 Web 存取。

- 閘道:遠端連線閘道服務會從任何可執行 Azure 虛擬桌面用戶端的網際網路連線裝置,將遠端使用者連線到 Azure 虛擬桌面應用程式和桌面。 用戶端會連線到閘道,然後協調來自 VM 的連線回到相同的閘道。

- 連線代理人:連線代理人服務會管理使用者對虛擬桌面和遠端應用程式的連線。 連線訊息代理程式可提供負載平衡,並重新連線到現有的工作階段。

- 診斷:遠端桌面診斷是事件型匯總工具,其會將 Azure 虛擬桌面部署上的每個使用者或管理員動作標示為成功或失敗。 管理員可以查詢事件彙總,以識別失敗的元件。

- 擴充性元件:Azure 虛擬桌面包含數個擴充性元件。 您可以使用 Windows PowerShell 或利用提供的 REST API 來管理 Azure 虛擬桌面,這也會啟用協力廠商工具的支援。

您管理的元件

客戶會管理 Azure 虛擬桌面解決方案的下列元件:

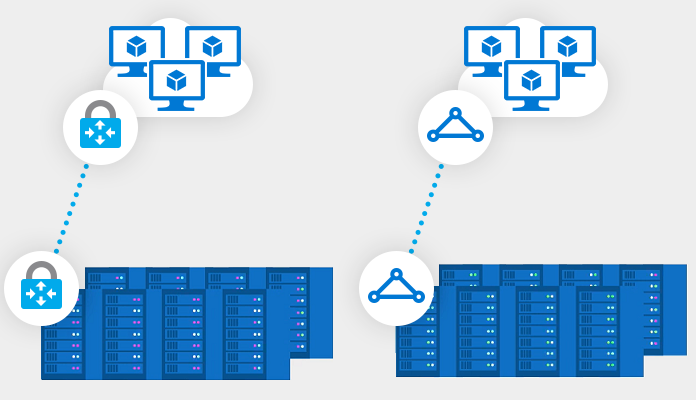

- Azure 虛擬網路:Azure 虛擬網路可讓 VM 等 Azure 資源以私密方式與彼此及網際網路進行通訊。 藉由將 Azure 虛擬桌面主機集區連線到 Active Directory 網域,您可以根據組織原則定義網路拓撲,以從內部網路或網際網路存取虛擬桌面和虛擬應用程式。 您可以使用虛擬私人網路 (VPN) 將 Azure 虛擬桌面連線至內部部署網路,或使用 Azure ExpressRoute 透過私人連線將內部部署網路擴充到 Azure 雲端。

- Microsoft Entra ID:Azure 虛擬桌面使用 Microsoft Entra ID 進行身分識別與存取管理。 Microsoft Entra 整合會套用 Microsoft Entra 的安全性功能,例如條件式存取、多重要素驗證和 Intelligent Security Graph,並在已加入網域的 VM 中維持應用程式相容性。

- AD DS:Azure 虛擬桌面 VM 必須加入 AD DS 服務。 您可以使用 Microsoft Entra Connect 將 AD DS 與 Microsoft Entra ID 產生關聯。

- Azure 虛擬桌面工作階段主機:主機集區可以執行下列作業系統:

- Windows 10 企業版和 Windows 11 企業版

- Windows 10 企業版的多重工作階段

- Windows Server 2012 R2 和更新版本

- 具有預先載入的應用程式、群組原則或其他自訂項目的自訂 Windows 系統映像

您可以選擇 VM 大小,包括已啟用 GPU 的 VM。 每個工作階段主機都有一個 Azure 虛擬桌面主機代理程式,可在 Azure 虛擬桌面工作區或租用戶中註冊 VM。 每個主機集區都可以具有一或多個應用程式群組,也就是使用者可以存取的遠端應用程式或桌面工作階段集合。

- Azure 虛擬桌面工作區:Azure 虛擬桌面工作區或租用戶是一種管理與發佈主機集區資源的管理結構。