Verwalten von Geräten mit Endpunktsicherheit in Microsoft Intune

Verwenden Sie als Sicherheitsadministrator die Ansicht Alle Geräte im Microsoft Intune Admin Center, um Ihre Geräte zu überprüfen und zu verwalten. In der Ansicht wird eine Liste aller Ihrer Geräte aus Ihrem Microsoft Entra ID angezeigt, einschließlich der Geräte, die von verwaltet werden:

- Intune

- Configuration Manager

- Co-Management(sowohl durch Intune als auch durch Configuration Manager)

- Defender für Endpunkt-Sicherheitseinstellungenverwaltung(für Geräte, die nicht bei Intune registriert sind)

Geräte können sich in der Cloud und aus Ihrer lokalen Infrastruktur befinden, wenn sie in Ihre Microsoft Entra ID integriert sind.

Um die Ansicht zu finden, öffnen Sie das Microsoft Intune Admin Center, und wählen Sie Endpunktsicherheit>Alle Geräte aus.

Die anfängliche Ansicht Alle Geräte zeigt Ihre Geräte an und enthält wichtige Informationen zu den einzelnen Geräten:

- Wie das Gerät verwaltet wird

- Compliance-Status

- Betriebssystemdetails

- Wann das Gerät zuletzt eingecheckt wurde

- Und mehr

Beim Anzeigen von Gerätedetails können Sie ein Gerät auswählen, für das ein Drilldown ausgeführt werden soll, um weitere Informationen zu erhalten.

Verfügbare Details nach Verwaltungstyp

Berücksichtigen Sie beim Anzeigen von Geräten im Microsoft Intune Admin Center, wie das Gerät verwaltet wird. Die Verwaltungsquelle wirkt sich darauf aus, welche Informationen im Admin Center angezeigt werden und welche Aktionen zum Verwalten des Geräts verfügbar sind.

Beachten Sie die folgenden Felder:

Verwaltet von : In dieser Spalte wird angegeben, wie das Gerät verwaltet wird. Zu den von verwalteten Optionen gehören:

MDM: Intune verwaltet diese Geräte. Intune erfasst und meldet die Konformitätsdaten des Geräts an das Admin Center.

ConfigMgr: Diese Geräte werden im Microsoft Intune Admin Center angezeigt, wenn Sie die geräte, die Sie mit Configuration Manager verwalten, mithilfe der Mandantenanfügung hinzufügen. Um verwaltet zu werden, muss das Gerät den Configuration Manager-Client ausführen und folgendes sein:

- In einer Arbeitsgruppe (Microsoft Entra verknüpft und andernfalls)

- Domain Join

- Microsoft Entra hybrid eingebunden (mit AD und Microsoft Entra ID verknüpft)

Compliance-status für Geräte, die von Configuration Manager verwaltet werden, ist im Microsoft Intune Admin Center nicht sichtbar.

Weitere Informationen finden Sie unter Aktivieren der Mandantenanfügung in der Configuration Manager-Dokumentation.

MDM/ConfigMgr-Agent: Diese Geräte werden zwischen Intune und Configuration Manager gemeinsam verwalten.

Bei der Co-Verwaltung wählen Sie verschiedene Co-Verwaltungsworkloads aus, um zu bestimmen, welche Aspekte von Configuration Manager oder von Intune verwaltet werden. Diese Auswahl wirkt sich darauf aus, welche Richtlinien das Gerät anwendet und wie Konformitätsdaten an das Admin Center gemeldet werden.

Sie können beispielsweise Intune verwenden, um Richtlinien für Antivirus, Firewall und Verschlüsselung zu konfigurieren. Diese Richtlinien gelten alle als Richtlinie für Endpoint Protection. Damit ein gemeinsam verwaltetes Gerät die Intune-Richtlinien und nicht die Configuration Manager-Richtlinien verwendet, legen Sie den Schieberegler für die Co-Verwaltung für Endpoint Protection entweder auf Intune oder Pilot-Intune fest. Wenn der Schieberegler auf Configuration Manager festgelegt ist, verwendet das Gerät stattdessen die Richtlinien und Einstellungen aus Configuration Manager.

MDE: Diese Geräte sind nicht bei Intune registriert. Stattdessen integrieren sie in Defender für Endpunkt und können viele der Intune Endpunktsicherheitsrichtlinien verarbeiten. Geräte, die mit der Verwaltung von Sicherheitseinstellungen registriert sind, werden sowohl im Intune Admin Center als auch im Defender-Portal angezeigt. Im Admin Center werden im Feld Verwaltet von MDE für diese Geräte angezeigt.

Compliance: Die Konformität wird anhand der Konformitätsrichtlinien ausgewertet, die dem Gerät zugewiesen sind. Die Quelle dieser Richtlinien und die Informationen in der Konsole hängen davon ab, wie das Gerät verwaltet wird. Intune, Configuration Manager oder Co-Verwaltung. Damit co-verwaltete Geräte Konformität melden können, legen Sie den Schieberegler für die Co-Verwaltung für Gerätekonformität auf Intune oder auf Pilot-Intune fest.

Nachdem die Konformität an das Admin Center für ein Gerät gemeldet wurde, können Sie einen Drilldown in die Details durchführen, um weitere Details anzuzeigen. Wenn ein Gerät nicht konform ist, können Sie details zu den Informationen dazu führen, welche Richtlinien nicht konform sind. Diese Informationen können Ihnen helfen, das Gerät zu untersuchen und die Konformität des Geräts zu gewährleisten.

Letzter Check-In: In diesem Feld wird der Zeitpunkt identifiziert, zu dem das Gerät seine status zuletzt gemeldet hat.

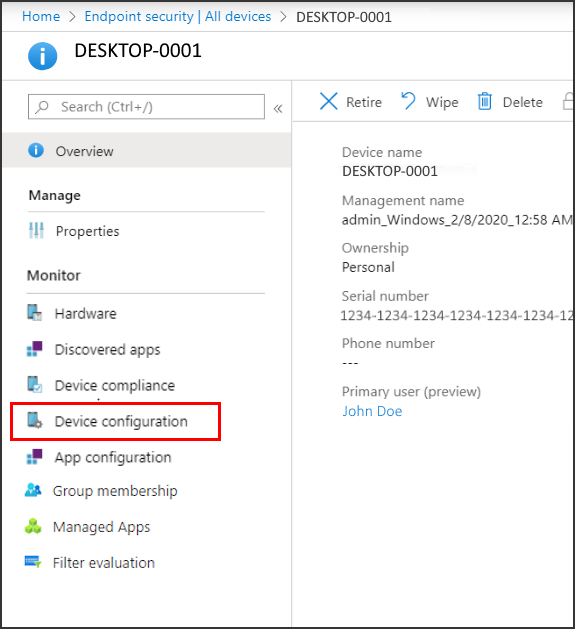

Überprüfen einer Geräterichtlinie

Informationen zu den Gerätekonfigurationsrichtlinien, die für ein Gerät gelten, das von MDM und Intune verwaltet wird, finden Sie unter Sicherheitsberichte. Sowohl Endpunktsicherheitsrichtlinien als auch Sicherheitsbaselinerichtlinien sind Gerätekonfigurationsrichtlinien.

Um den Bericht anzuzeigen, wählen Sie ein Gerät und dann Gerätekonfiguration aus, die sich unter der Kategorie Monitor befindet.

Geräte, die von Configuration Manager verwaltet werden, zeigen keine Richtliniendetails im Bericht an. Um zusätzliche Informationen für diese Geräte anzuzeigen, verwenden Sie die Configuration Manager-Konsole.

Überprüfen Ihrer Profile auf Endpunktsicherheitsrichtlinien

Auf dem Knoten Endpunktsicherheit im Admin Center können Sie die Registerkarte Zusammenfassung eines bestimmten Richtlinientyps auswählen, um alle Profile anzuzeigen, auszuwählen und dann zu bearbeiten, die Sie für diesen Richtlinientyp erstellt haben. In dieser Ansicht:

- Der Richtlinientyp identifiziert das Profil.

- Plattform identifiziert die Geräteplattform.

Zusätzlich zu den verschiedenen Ansichten der Endpunktsicherheitsrichtlinie können Sie zu Geräte>Alle Geräte und unter Geräte verwaltendie Option Konfiguration auswählen, um Ihre Endpunktsicherheitsprofile für die macOS- und Windows-Plattformen zusammen mit Ihren Gerätekonfigurationsprofilen anzuzeigen und zu bearbeiten. In dieser Ansicht werden Endpunktsicherheitsrichtlinien anhand ihres Vorlagentyps identifiziert, z. B. Microsoft Defender Antivirus in der Spalte Richtlinientyp. Weitere Informationen finden Sie unter Überwachen von Gerätekonfigurationsrichtlinien in Microsoft Intune .

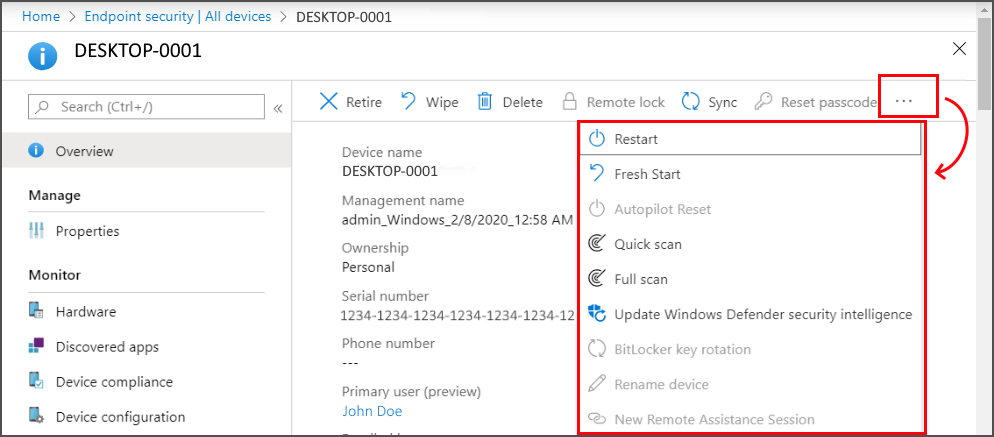

Remoteaktionen für Geräte

Remoteaktionen sind Aktionen, die Sie über das Microsoft Intune Admin Center starten oder auf ein Gerät anwenden können. Wenn Sie Details für ein Gerät anzeigen, können Sie auf Remoteaktionen zugreifen, die für das Gerät gelten.

Remoteaktionen werden oben auf der Seite Übersicht der Geräte angezeigt. Aktionen, die aufgrund des begrenzten Platzes auf dem Bildschirm nicht angezeigt werden können, sind verfügbar, indem Sie die Auslassungspunkte auf der rechten Seite auswählen:

Welche Remoteaktionen verfügbar sind, hängt davon ab, wie das Gerät verwaltet wird:

Intune: Alle Intune Remoteaktionen, die für die Geräteplattform gelten, sind verfügbar.

Configuration Manager: Sie können die folgenden Configuration Manager Aktionen verwenden:

- Computerrichtlinie synchronisieren

- Benutzerrichtlinie synchronisieren

- App-Evaluierungszyklus

Co-Verwaltung: Sie können sowohl auf Intune Remoteaktionen als auch auf Configuration Manager Aktionen zugreifen.

Defender für Endpunkt-Sicherheitseinstellungenverwaltung: Diese Geräte werden nicht von Intune verwaltet und unterstützen keine Remoteaktionen.

Einige der Intune Remoteaktionen können dazu beitragen, Geräte zu schützen oder Daten zu schützen, die sich möglicherweise auf dem Gerät befinden. Mit Remoteaktionen haben Sie folgende Möglichkeiten:

- Sperren eines Geräts

- Zurücksetzen eines Geräts

- Entfernen von Unternehmensdaten

- Suchen nach Schadsoftware außerhalb einer geplanten Ausführung

- Rotieren von BitLocker-Schlüsseln

Die folgenden Intune Remoteaktionen sind für den Sicherheitsadministrator von Interesse und eine Teilmenge der vollständigen Liste. Nicht alle Aktionen sind für alle Geräteplattformen verfügbar. Die Links gehen zu Inhalten, die ausführliche Details zu den einzelnen Aktionen enthalten.

Gerät synchronisieren: Lassen Sie das Gerät sofort bei Intune einchecken. Wenn ein Gerät eingecheckt wird, empfängt es alle ausstehenden Aktionen oder Richtlinien, die ihm zugewiesen sind.

Neustart: Erzwingt den Neustart eines Windows 10/11-Geräts innerhalb von fünf Minuten. Die Gerätebesitzer werden nicht automatisch über den Neustart benachrichtigt und verlieren möglicherweise Ihre Arbeit.

Schnellüberprüfung: Lassen Sie Defender eine schnelle Überprüfung des Geräts auf Schadsoftware ausführen und die Ergebnisse dann an Intune übermitteln. Bei einer Schnellüberprüfung werden häufige Speicherorte untersucht, an denen Schadsoftware registriert werden kann, z. B. Registrierungsschlüssel und bekannte Windows-Startordner.

Vollständige Überprüfung: Lassen Sie Defender eine Überprüfung des Geräts auf Schadsoftware ausführen und dann die Ergebnisse an Intune übermitteln. Bei einer vollständigen Überprüfung werden häufige Speicherorte untersucht, an denen Schadsoftware registriert sein könnte, und außerdem werden alle Dateien und Ordner auf dem Gerät überprüft.

Aktualisieren der Windows Defender-Sicherheitsintelligenz: Lassen Sie das Gerät seine Schadsoftwaredefinitionen für Microsoft Defender Antivirus aktualisieren. Diese Aktion startet keine Überprüfung.

BitLocker-Schlüsselrotation: Drehen Sie den BitLocker-Wiederherstellungsschlüssel eines Geräts, das Windows 10 Version 1909 oder höher ausgeführt wird, oder Windows 11 remote.

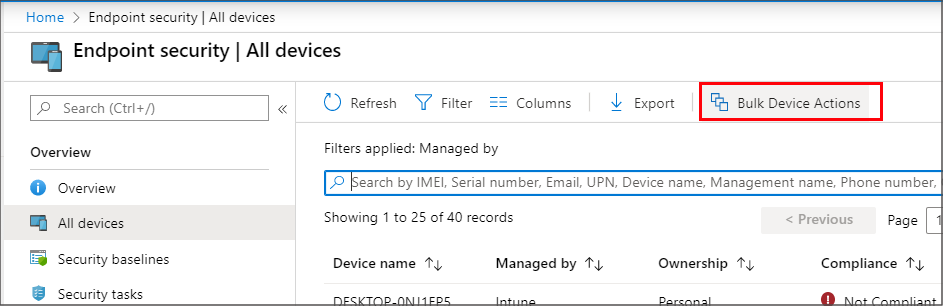

Sie können auch Massengeräteaktionen verwenden, um einige Aktionen wie Außerkraftsetzen und Zurücksetzen für mehrere Geräte gleichzeitig zu verwalten. Massenaktionen sind in der Ansicht Alle Geräte verfügbar. Sie wählen eine Plattform und eine Aktion aus und geben dann bis zu 100 Geräte an.

Optionen, die Sie für Geräte verwalten, werden erst wirksam, wenn das Gerät mit Intune eingecheckt wird.