Standardmäßige Sicherung mit Microsoft Purview und Schutz vor übermäßiger Freigabe

Microsoft Purview-Vertraulichkeitsbezeichnungen bieten eine effiziente und robuste Funktion zum Schutz von Daten. Dieser Schutz zentriert sich auf die Verschlüsselung Ihrer Daten und das Verhindern einer übermäßigen Freigabe. Bezeichnungen können dann als Bedingungen in anderen Lösungen wie Microsoft Purview Data Loss Prevention (DLP) und Microsoft Purview Insider Risk Management verwendet werden.

Der herkömmliche "Crawl-Walk-Run"-Ansatz ist aufgrund von folgenden Gründen oft schwierig oder langsam.

- Definieren der Bezeichnungstaxonomie

- Bedenken hinsichtlich der Verschlüsselung von Endbenutzern und branchenspezifischen Anwendungen

- Eingeschränkte Akzeptanz durch manuelle Bezeichnungen und/oder die ausschließliche Verwendung der automatischen Bezeichnung zur Bezeichnung

In diesem Leitfaden finden Sie ein Bereitstellungsmodell, das sich auf einen anderen Ansatz konzentriert. Wir zeigen, wie Sie:

- Konfigurieren Sie standardmäßig sichere Vertraulichkeitsbezeichnungen.

- Verwenden Sie die Standardeinstellungen für die Bezeichnungsveröffentlichung und die automatische Bezeichnung im Office-Client.

- Verwenden Sie kontextbezogene Standardwerte in SharePoint-Websites, um die Bereitstellungsgeschwindigkeit schnell zu erreichen.

Wenn Sie Teams- und SharePoint-Websitebezeichnungen auf Dateibezeichnungen ableiten, können Sie hohe Bezeichnungsvolumen mit eingeschränkten Endbenutzerinteraktionen erreichen. Dadurch wird auch ein gemessener Ansatz erreicht, der dazu beiträgt, traditionelle Herausforderungen zu meistern.

Tipp

Durch die Standardmäßige Ableitung von Bezeichnungen von SharePoint-Websites kann Ihre organization das Risiko einer unbeabsichtigten und absichtlichen Überteilung schnell reduzieren. Das Trainieren von Endbenutzern zur Verwaltung von Ausnahmen und nicht zu schützenden Zeitpunkten trägt dazu bei, die Einführungsgeschwindigkeit zu beschleunigen.

Bevor Sie beginnen

Dieser Leitfaden richtet sich an Administratoren mit Kenntnissen über Microsoft Purview Information Protection, DLP und Insider-Risikomanagement. Wenn Sie noch nicht mit Purview vertraut sind, lesen Sie die folgenden Artikel, um mehr über Purview zu erfahren:

- Weitere Informationen zu Vertraulichkeitsbezeichnungen

- Informationen zur Verhinderung von Datenverlust

- Informationen zum Insider-Risikomanagement

Dieser Leitfaden enthält die folgenden Artikel:

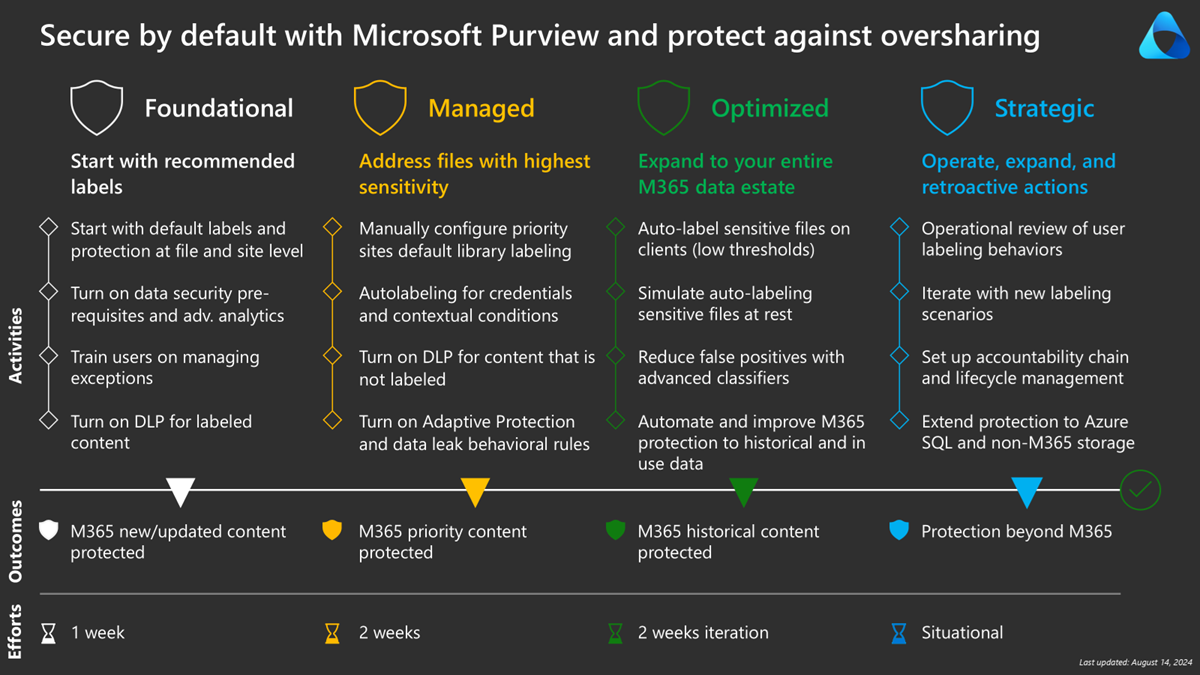

- Einführung (diese Seite)

- Phase 1: Grundlegend – Beginnen Sie mit der Standardbezeichnung.

- Phase 2: Verwaltet – Adressdateien mit höchster Vertraulichkeit

- Phase 3: Optimiert– Erweitern Auf Ihren gesamten Microsoft 365-Datenbestand

- Phase 4: Strategisch – Betrieb, Erweiterung und rückwirkende Maßnahmen

Diese Artikel behandeln Folgendes:

- Konzentrieren Sie sich auf die erforderlichen Lösungen, um nur das Ziel eines Modellszenarios zu erreichen.

- Der Ausgangspunkt für Ihre Bereitstellung, der vom Entwicklungsteam empfohlen wird.

- Allgemeine Aktivitäten und Bereitstellungstipps, die Ihnen bei der Planung einer Implementierung helfen.

- Eine solide Grundlage, um mit weiteren Szenarien zu wachsen und diese zu erweitern.

In diesen Artikeln wird Folgendes nicht behandelt:

- Ein vollständiger Projektplan

- Eine ausführliche technische Referenz (dieser Leitfaden enthält jedoch Links zu mehreren Artikeln zu Microsoft Learn, um zusätzliche Informationen zu erhalten)

- Umfassende Leitfäden für alle Lösungen in Microsoft Purview

Lizenzierung und Abonnements

Ausführliche Informationen zu den Abonnements, die die von Ihnen bereitgestellten Features unterstützen, finden Sie im Microsoft 365-Leitfaden für Sicherheit & Compliance:

- Vertraulichkeitsbezeichnungen (automatische Bezeichnung und Standardbibliotheksbezeichnung in SharePoint)

- Verhinderung von Datenverlust

- Insider-Risikomanagement (adaptiver Schutz)

Informationen zur Lizenzierung finden Sie unter Microsoft 365, Office 365, Enterprise Mobility + Security und Windows 11 Subscriptions for Enterprises.

Vereinfachen Sie Ihre Bereitstellungsstrategie mit den folgenden Aktionen:

- Standardmäßiges Schützen und Schützen von Informationen für alle Mitarbeiter (und Benutzer in Ihrem Identitätsökosystem).

- Leiten Sie Dateibezeichnungen von Standortbezeichnungen (Containerbezeichnungen) ab, um eine schnelle Skalierung zu erreichen.

- Trainieren Sie Benutzer, Bezeichnungen für Freigabeausnahmen zu aktualisieren (anstatt zu schützen).

- Die automatische Bezeichnung ist für Empfehlungen mit höherer Vertraulichkeit und mehr Einschränkung vorgesehen.

- Beschleunigen Sie die Bereitstellung zur Verhinderung von Datenverlust, um die Freigabe von bezeichneten Inhalten einzuschränken.

- Insider-Risikomanagement, um verdächtige Benutzerbezeichnungs- und Freigabeverhalten (absichtlich und unbeabsichtigt) zu identifizieren.

Warum ist die Bezeichnung beim Schutz Ihrer Inhalte wichtig?

- Schutz wird mit Ihrem Dokument übertragen – einfach zu verwendende Verschlüsselungen für alle Benutzer

- Einfach, integriert und konsistent – Integriertes Office, Acrobat Reader, Teams, Power BI, Defender for Cloud Apps und vieles mehr

- Copilot – End-to-End-Schutz vertraulicher Informationen mit Copilot-Interaktionen

- Schutz über Microsoft 365 hinaus – Schützen von Datenressourcen in Azure, Amazon Web Services (AWS) und mehr

Blaupause für die Purview-Bereitstellung

Die Blaupause bietet Folgendes:

- Eine empfohlene Bezeichnungstaxonomie, um Ihre organization zu starten

- Optionen für Endbenutzer zum Verwalten von Ausnahmen, wenn die Verschlüsselung verhindert, dass sie effektiv funktionieren

- Helfen Sie Ihren organization, die Datensicherheit schnell zu erhöhen.

Es ist wichtig, diese Blaupause basierend auf Ihrer vorhandenen Bereitstellung, Ihren Datenschutzzielen und Ihrer Erfahrung zu überprüfen und anzupassen. Es gibt weitere Optionen, die Sie bei der Bereitstellung in Phasen unterstützen. Sie haben die vollständige Kontrolle über Ihre Bereitstellungserfahrung.

Hinweis

Diese Blaupause ist eng mit der internen Bereitstellung von Microsoft abgestimmt. Weitere Informationen zur Bereitstellung von Microsoft-Bezeichnungen finden Sie unter: Stärkung des Self-Service für Mitarbeiter mit Schutzmaßnahmen: Wie wir Vertraulichkeitsbezeichnungen verwenden, um Microsoft sicherer zu machen - Inside Track Blog

Weitere Informationen finden Sie in den Artikeln zu den Phasen 1 bis 4. Beginnen Sie mit Phase 1: Grundlegend – Beginnen Sie mit der Standardbezeichnung.