Configurer les fonctionnalités d’interruption automatique des attaques dans Microsoft Defender XDR

Microsoft Defender XDR comprend de puissantes fonctionnalités d’interruption des attaques automatisées qui peuvent protéger votre environnement contre les attaques sophistiquées à fort impact.

Cet article explique comment configurer les fonctionnalités d’interruption d’attaque automatique dans Microsoft Defender XDR en procédant comme suit :

- Passez en revue les prérequis.

- Passez en revue ou modifiez les exclusions de réponse automatisée pour les utilisateurs.

Ensuite, une fois que vous êtes configuré, vous pouvez afficher et gérer les actions d’endiguement dans Incidents et le centre de notifications. Et, si nécessaire, vous pouvez apporter des modifications aux paramètres.

Prérequis pour l’interruption automatique des attaques dans Microsoft Defender XDR

| Conditions requises | Détails |

|---|---|

| Conditions d’abonnement | Un de ces abonnements :

Consultez Microsoft Defender XDR conditions de licence. |

| Configuration requise pour le déploiement |

|

| Autorisations | Pour configurer les fonctionnalités d’interruption d’attaque automatique, vous devez disposer de l’un des rôles suivants attribués dans Microsoft Entra ID (https://portal.azure.com) ou dans le Centre d’administration Microsoft 365 () :https://admin.microsoft.com

|

prérequis Microsoft Defender pour point de terminaison

Version minimale du client Sense (client MDE)

La version minimale de l’agent Sense requise pour que l’action Contenir l’utilisateur fonctionne est v10.8470. Vous pouvez identifier la version de l’agent Sense sur un appareil en exécutant la commande PowerShell suivante :

Get-ItemProperty -Chemin 'Registry ::HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Advanced Threat Protection' -Name « InstallLocation »

Paramètre d’automatisation pour les appareils de votre organisation

Passez en revue le niveau d’automatisation configuré pour vos stratégies de groupe d’appareils, si les investigations automatisées s’exécutent et si les actions de correction sont effectuées automatiquement ou uniquement après approbation de vos appareils dépendent de certains paramètres. Vous devez être administrateur général ou administrateur de la sécurité pour effectuer la procédure suivante :

Accédez au portail Microsoft Defender (https://security.microsoft.com) et connectez-vous.

Accédez à Paramètres Points>de terminaison>Groupes d’appareils sous Autorisations.

Passez en revue vos stratégies de groupe d’appareils. Examinez la colonne Au niveau de l’automatisation . Nous vous recommandons d’utiliser l’option Complète pour corriger automatiquement les menaces. Vous devrez peut-être créer ou modifier vos groupes d’appareils pour obtenir le niveau d’automatisation souhaité. Pour exclure un groupe d’appareils de l’endiguement automatisé, définissez son niveau d’automatisation sur aucune réponse automatisée. Notez que cette opération n’est pas fortement recommandée et ne doit être effectuée que pour un nombre limité d’appareils.

Configuration de la découverte d’appareils

Les paramètres de découverte d’appareil doivent être activés au minimum pour « Standard découverte ». Découvrez comment configurer la découverte d’appareils dans Configurer la découverte d’appareils.

Remarque

L’interruption des attaques peut agir sur les appareils indépendamment de l’état de fonctionnement de l’antivirus Microsoft Defender d’un appareil. L’état de fonctionnement peut être en mode Actif, Passif ou Bloc EDR.

prérequis Microsoft Defender pour Identity

Configurer l’audit dans les contrôleurs de domaine

Découvrez comment configurer l’audit dans les contrôleurs de domaine dans Configurer des stratégies d’audit pour les journaux des événements Windows afin de vous assurer que les événements d’audit requis sont configurés sur les contrôleurs de domaine où le capteur Defender pour Identity est déployé.

Valider les comptes d’action

Defender pour Identity vous permet d’effectuer des actions de correction ciblant Active Directory local comptes en cas de compromission d’une identité. Pour effectuer ces actions, Defender pour Identity doit disposer des autorisations nécessaires. Par défaut, le capteur Defender pour Identity emprunte l’identité du compte LocalSystem du contrôleur de domaine et effectue les actions. Étant donné que la valeur par défaut peut être modifiée, vérifiez que Defender pour Identity dispose des autorisations requises ou utilise le compte LocalSystem par défaut.

Vous trouverez plus d’informations sur les comptes d’action dans Configurer Microsoft Defender pour Identity comptes d’action.

Le capteur Defender pour Identity doit être déployé sur le contrôleur de domaine où le compte Active Directory doit être désactivé.

Remarque

Si vous avez mis en place des automatisations pour activer ou bloquer un utilisateur, case activée si les automatisations peuvent interférer avec l’interruption. Par exemple, si une automatisation est en place pour case activée et appliquer régulièrement que tous les employés actifs ont activé des comptes, cela peut activer involontairement les comptes qui ont été désactivés par une interruption d’attaque lors de la détection d’une attaque.

Microsoft Defender for Cloud Apps prérequis

connecteur Microsoft Office 365

Microsoft Defender for Cloud Apps doivent être connectés à Microsoft Office 365 via le connecteur. Pour vous connecter Defender for Cloud Apps, consultez Connecter Microsoft 365 à Microsoft Defender for Cloud Apps.

Gouvernance des applications

La gouvernance des applications doit être activée. Reportez-vous à la documentation sur la gouvernance des applications pour l’activer.

Microsoft Defender pour Office 365 prérequis

Emplacement des boîtes aux lettres

Les boîtes aux lettres doivent être hébergées dans Exchange Online.

Enregistrement d’audit dans les boîtes aux lettres

Les événements de boîte aux lettres suivants doivent être audités au minimum :

- MailItemsAccessed

- UpdateInboxRules

- MoveToDeletedItems

- SoftDelete

- HardDelete

Consultez Gérer l’audit des boîtes aux lettres pour en savoir plus sur la gestion de l’audit des boîtes aux lettres.

La stratégie Safelinks doit être présente.

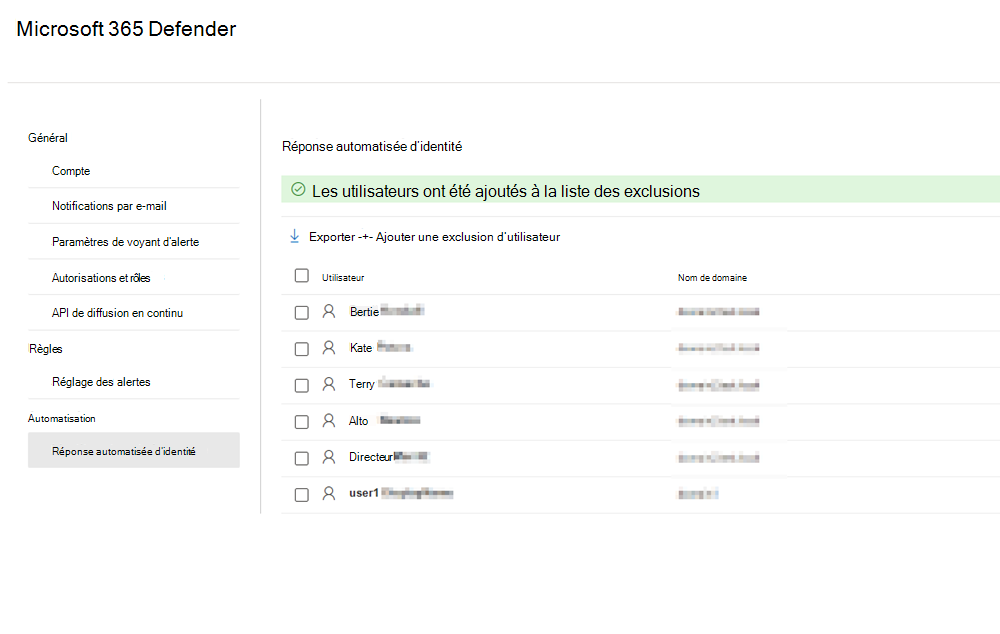

Examiner ou modifier les exclusions de réponse automatisée pour les utilisateurs

L’interruption automatique des attaques permet d’exclure des comptes d’utilisateur spécifiques des actions de confinement automatisées. Les utilisateurs exclus ne seront pas affectés par les actions automatisées déclenchées par une interruption d’attaque. Vous devez être administrateur général ou administrateur de la sécurité pour effectuer la procédure suivante :

Accédez au portail Microsoft Defender (https://security.microsoft.com) et connectez-vous.

Accédez à Paramètres>Microsoft Defender XDR>Identité réponse automatisée. Vérifiez la liste des utilisateurs pour exclure des comptes.

Pour exclure un nouveau compte d’utilisateur, sélectionnez Ajouter une exclusion d’utilisateur.

L’exclusion de comptes d’utilisateur n’est pas recommandée, et les comptes ajoutés à cette liste ne seront pas suspendus dans tous les types d’attaques pris en charge, tels que la compromission de la messagerie électronique professionnelle (BEC) et les rançongiciels gérés par l’homme.

Étapes suivantes

Voir aussi

- Interruption automatique des attaques dans Microsoft Defender XDR

- Interruption automatique des attaques pour SAP

Conseil

Voulez-vous en savoir plus ? Collaborez avec la communauté Sécurité Microsoft dans notre communauté technique : Communauté technique Microsoft Defender XDR.