Rôles de sécurité pour Connected Field Service

Les rôles de sécurité pour Connected Field Service permettent aux administrateurs d’octroyer un accès approprié aux tables IoT (Internet des objets), notamment les alertes, les actifs, les appareils et les commandes. Ajoutez ces rôles de sécurité aux rôles de sécurité Field Service existants pour les administrateurs, les répartiteurs et les ressources du service après-vente.

Généralement, l’accès aux tables IoT doit reproduire l’accès à la table d’actif client pour les administrateurs, les répartiteurs et les ressources du service après-vente.

Prérequis

Accès administrateur système Dynamics 365

Connaissances générales des rôles de sécurité Field Service. Pour plus d’informations, accédez à Configurer les utilisateurs et les rôles de sécurité.

Note

Nous vous recommandons de faire des copies des rôles de sécurité Field Service et d’attribuer les rôles de sécurité copiés aux utilisateurs. Cela empêche les mises à jour de produit de remplacer vos configurations de sécurité personnalisées. Pour copier un rôle de sécurité, accédez à Copier un rôle de sécurité.

Ajouter la sécurité d’IoT au rôle de sécurité d’administrateur

Dans le centre d’administration Power Platform , accordez aux administrateurs Field Service un accès complet à toutes les tables IoT. Ces utilisateurs ont besoin d’une vue complète des alertes IoT sur tous les appareils et de pouvoir enregistrer de nouveaux appareils IoT. En général, une copie du rôle de sécurité Field Service - Administrateur leur est attribuée.

Si votre organisation utilise Connected Field Service, ces administrateurs doivent également se voir attribuer une copie du rôle de sécurité IoT - Administrateur.

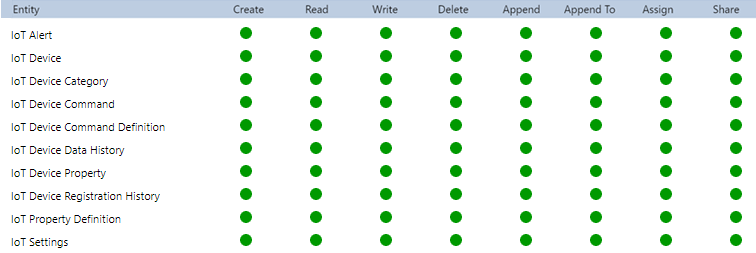

Avec les autorisations d’administrateur IoT entièrement activées, les administrateurs Field Service doivent avoir accès à toutes les tables IoT, ce qui leur permet de :

- Create

- Lu

- Écriture

- Delete

- Ajouter

- Ajouter à

- Assign

- Partager

La capture d’écran suivante fournit une référence.

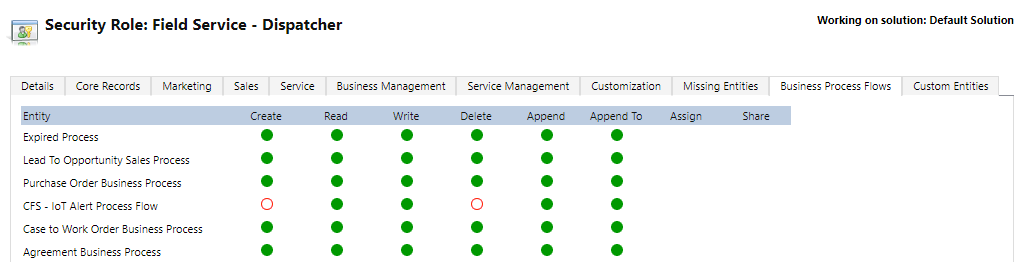

Le rôle de sécurité Administrateur Field Service doit également avoir un accès complet à CFS - Flux de processus d’alerte IoT, qui est un flux de processus d’entreprise pour Connected Field Service.

Ajouter la sécurité d’IoT au rôle de répartiteur

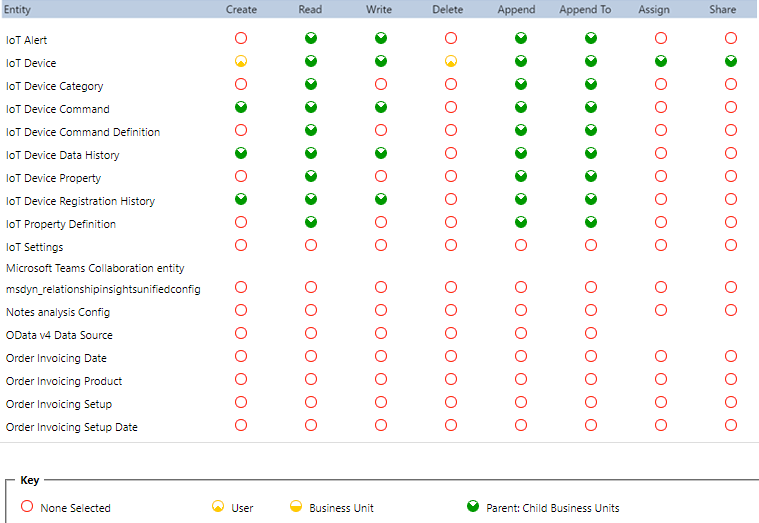

Les répartiteurs Field Service ont également besoin d’un certain niveau d’accès aux tables et aux enregistrements IoT. Par exemple, si un ordre de travail est créé suite à une alerte IoT, le répartiteur doit être au courant afin de pouvoir communiquer avec le client et planifier les ressources appropriées.

Dans le Centre d’administration Power Platform , recherchez le rôle de sécurité Répartiteur que votre organisation attribue aux répartiteurs (généralement une copie du rôle de sécurité Field Service - Répartiteur ). Attribuez un accès limité aux tables IoT en fonction de la capture d’écran suivante.

Ensuite, ajoutez l’accès à CFS - Flux de processus d’alerte IoT en fonction de la capture d’écran suivante. Les répartiteurs peuvent utiliser le flux des processus d’entreprise Connected Field Service pour mettre à jour et effectuer le suivi des phases des ordres de travail résultant des alertes IoT.

Ajouter la sécurité d’IoT au rôle de sécurité de la ressource

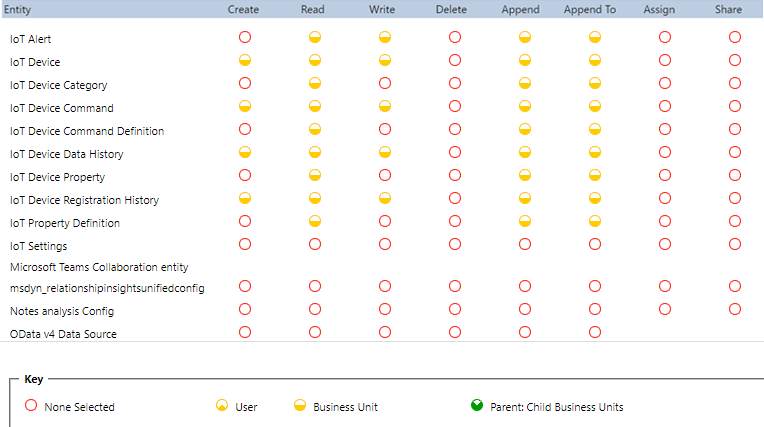

Enfin, les ressources ont également besoin d’accéder aux tables et aux enregistrements IoT liés au travail dont ils sont responsables.

Recherchez le rôle de sécurité de ressource que votre organisation attribue aux ressources ou aux techniciens (généralement une copie du rôle de sécurité Field Service - Ressource) et attribuez manuellement un accès limité aux tables IoT en fonction de la capture d’écran suivante.

Étant donné que les flux de processus d’entreprise ne s’affichent pas sur l’application mobile Field Service, les ressources n’ont pas besoin d’accéder à CFS - Flux de processus d’alerte IoT.

Tout utilisateur qui doit utiliser l’inscription de l’appareil et des extractions de données de l’appareil (opérations IoT Hub) doit se voir accorder les rôles de sécurité Administrateur IoT et Utilisateur de point de terminaison IoT.