Se connecter de manière privée et sécurisée à votre compte Microsoft Purview

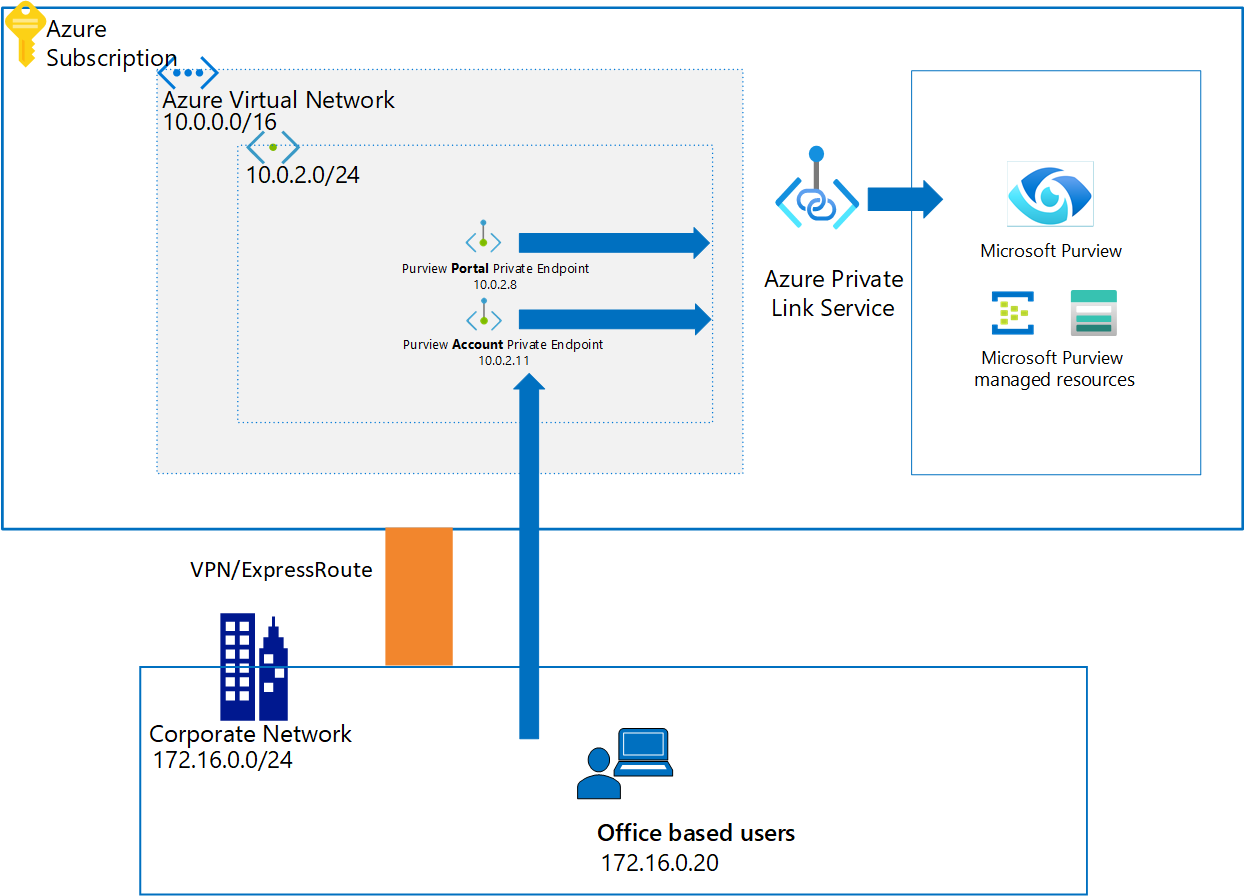

Dans ce guide, vous allez apprendre à déployer des points de terminaison privés pour votre compte Microsoft Purview afin de vous permettre de vous connecter à votre compte Microsoft Purview uniquement à partir de réseaux virtuels et de réseaux privés. Pour atteindre cet objectif, vous devez déployer des points de terminaison privés de compte et de portail pour votre compte Microsoft Purview.

Importante

Actuellement, les instances Microsoft Purview qui utilisent le nouveau portail Microsoft Purview peuvent uniquement utiliser des points de terminaison privés d’ingestion.

Le point de terminaison privé du compte Microsoft Purview est utilisé pour ajouter une autre couche de sécurité en activant des scénarios où seuls les appels clients provenant du réseau virtuel sont autorisés à accéder au compte Microsoft Purview. Ce point de terminaison privé est également un prérequis pour le point de terminaison privé du portail.

Le point de terminaison privé du portail Microsoft Purview est requis pour permettre la connectivité au portail de gouvernance Microsoft Purview à l’aide d’un réseau privé.

Remarque

Si vous créez uniquement des points de terminaison privés de compte et de portail , vous ne pourrez pas exécuter d’analyse. Pour activer l’analyse sur un réseau privé, vous devez également créer un point de terminaison privé d’ingestion.

Pour plus d’informations sur Azure Private Link service, consultez liaisons privées et points de terminaison privés pour en savoir plus.

Liste de vérification du déploiement

À l’aide de ce guide, vous pouvez déployer ces points de terminaison privés pour un compte Microsoft Purview existant :

Choisissez un réseau virtuel Azure et un sous-réseau appropriés pour déployer des points de terminaison privés Microsoft Purview. Sélectionnez l’une des options suivantes :

- Déployez un nouveau réseau virtuel dans votre abonnement Azure.

- Localisez un réseau virtuel Azure existant et un sous-réseau dans votre abonnement Azure.

Définissez une méthode de résolution de noms DNS appropriée pour que le compte Microsoft Purview et le portail web soient accessibles via des adresses IP privées. Vous pouvez utiliser l’une des options suivantes :

- Déployez de nouvelles zones Azure DNS en suivant les étapes décrites plus loin dans ce guide.

- Ajoutez les enregistrements DNS requis aux zones Azure DNS existantes en suivant les étapes décrites plus loin dans ce guide.

- Après avoir effectué les étapes décrites dans ce guide, ajoutez manuellement les enregistrements DNS A requis dans vos serveurs DNS existants.

Déployez des points de terminaison privés de compte et de portail pour un compte Microsoft Purview existant.

Activez l’accès à Microsoft Entra ID si votre réseau privé a des règles de groupe de sécurité réseau définies pour refuser tout le trafic Internet public.

Une fois ce guide terminé, ajustez les configurations DNS si nécessaire.

Validez votre réseau et la résolution de noms de l’ordinateur de gestion vers Microsoft Purview.

Activer le point de terminaison privé du compte et du portail

Il existe deux façons d’ajouter des points de terminaison privés de compte Microsoft Purview et de portail pour un compte Microsoft Purview existant :

- Utilisez le Portail Azure (compte Microsoft Purview).

- Utilisez le Centre Private Link.

Utiliser le Portail Azure (compte Microsoft Purview)

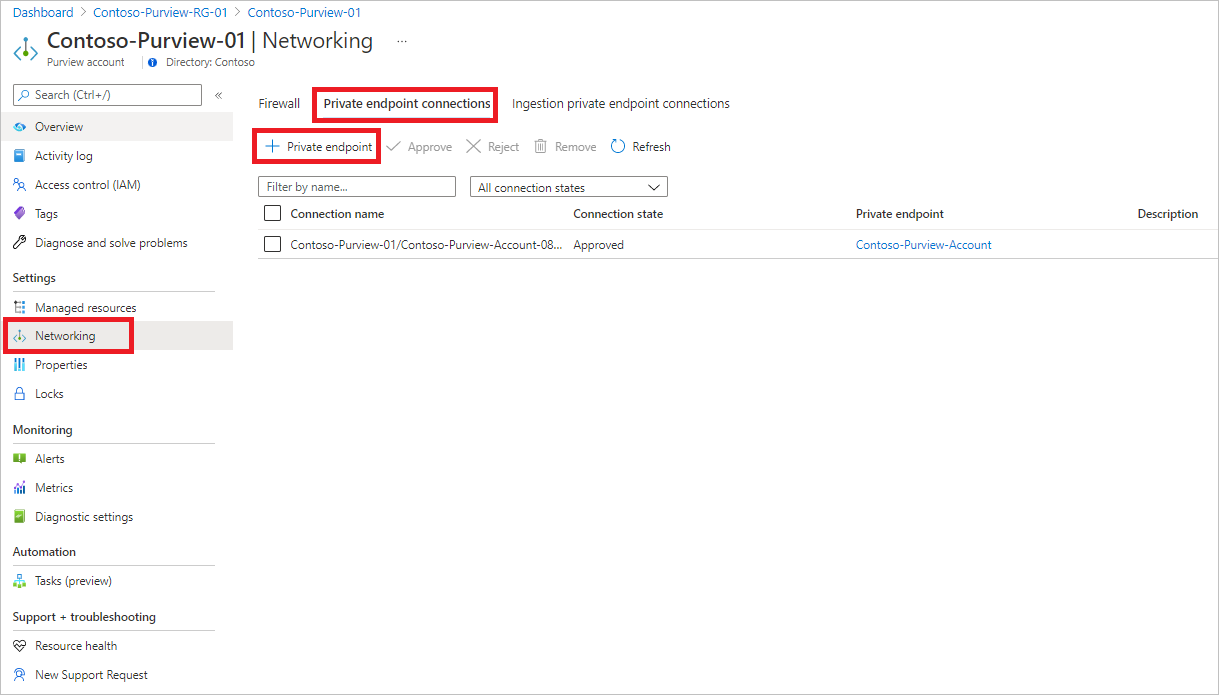

Accédez à la Portail Azure, puis sélectionnez votre compte Microsoft Purview, puis, sous Paramètres, sélectionnez Mise en réseau, puis Connexions de point de terminaison privé.

Sélectionnez + Point de terminaison privé pour créer un point de terminaison privé.

Renseignez les informations de base.

Sous l’onglet Ressource , pour Type de ressource, sélectionnez Microsoft.Purview/accounts.

Pour Ressource, sélectionnez le compte Microsoft Purview et, pour Sous-ressource cible, sélectionnez Compte.

Sous l’onglet Configuration, sélectionnez le réseau virtuel et éventuellement, sélectionnez Zone Azure DNS privé pour créer une zone Azure DNS.

Remarque

Pour la configuration DNS, vous pouvez également utiliser vos zones Azure DNS privé existantes dans la liste déroulante ou ajouter manuellement les enregistrements DNS requis à vos serveurs DNS ultérieurement. Pour plus d’informations, consultez Configurer la résolution de noms DNS pour les points de terminaison privés.

Accédez à la page de résumé, puis sélectionnez Créer pour créer le point de terminaison privé du portail.

Suivez les mêmes étapes lorsque vous sélectionnez portail pour Sous-ressource cible.

Utiliser le Centre Private Link

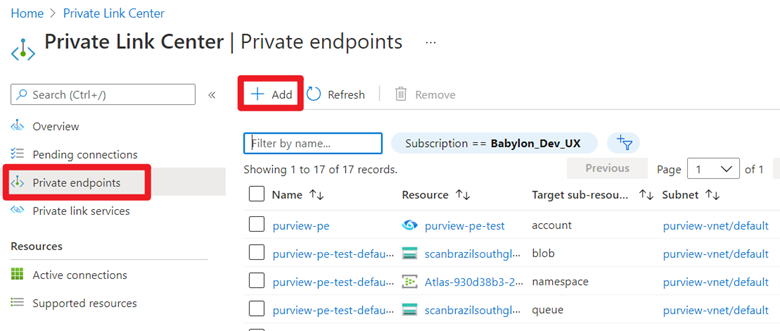

Accédez au Portail Azure.

Dans la barre de recherche en haut de la page, recherchez Private Link et accédez au volet Private Link en sélectionnant la première option.

Sélectionnez + Ajouter, puis renseignez les détails de base.

Pour Ressource, sélectionnez le compte Microsoft Purview déjà créé. Pour Sous-ressource cible, sélectionnez compte.

Sous l’onglet Configuration , sélectionnez le réseau virtuel et la zone DNS privée. Accédez à la page de résumé, puis sélectionnez Créer pour créer le point de terminaison privé du compte.

Remarque

Suivez les mêmes étapes lorsque vous sélectionnez portail pour Sous-ressource cible.

Activer l’accès à Microsoft Entra ID

Remarque

Si votre machine virtuelle, passerelle VPN ou passerelle de peering de réseaux virtuels dispose d’un accès Internet public, elle peut accéder au portail Microsoft Purview et au compte Microsoft Purview activé avec des points de terminaison privés. Pour cette raison, vous n’avez pas besoin de suivre le reste des instructions. Si votre réseau privé a des règles de groupe de sécurité réseau définies pour refuser tout trafic Internet public, vous devez ajouter des règles pour activer l’accès Microsoft Entra ID. Suivez les instructions pour ce faire.

Ces instructions sont fournies pour accéder à Microsoft Purview en toute sécurité à partir d’une machine virtuelle Azure. Des étapes similaires doivent être suivies si vous utilisez un VPN ou d’autres passerelles de peering de réseaux virtuels.

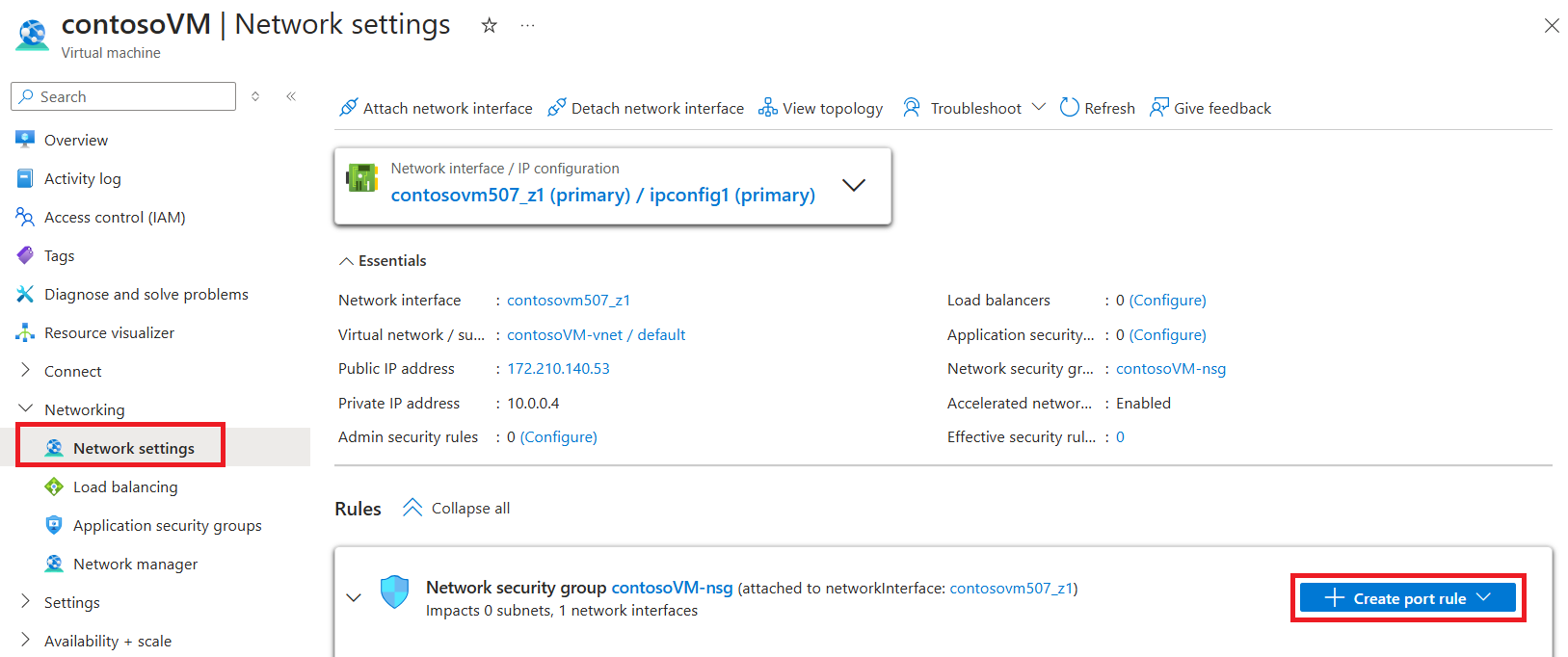

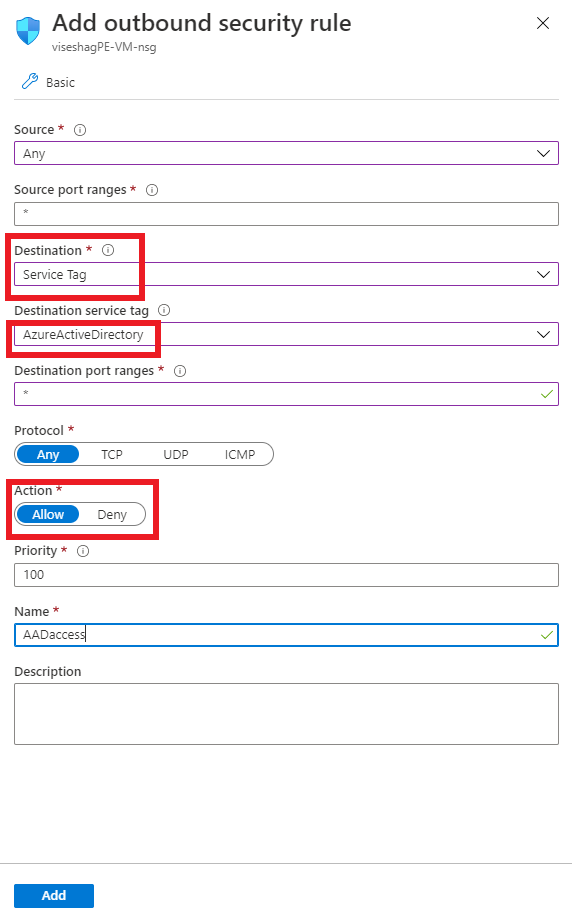

Accédez à votre machine virtuelle dans le Portail Azure, puis sous Paramètres, sélectionnez Mise en réseau. Sélectionnez ensuite Règles de port de trafic sortant, Ajouter une règle de port de trafic sortant.

Dans le volet Ajouter une règle de sécurité de trafic sortant :

- Sous Destination, sélectionnez Étiquette de service.

- Sous Étiquette de service de destination, sélectionnez AzureActiveDirectory.

- Sous Plages de ports de destination, sélectionnez *.

- Sous Action, sélectionnez Autoriser.

- Sous Priorité, la valeur doit être supérieure à la règle qui a refusé tout le trafic Internet.

Créez la règle.

Suivez les mêmes étapes pour créer une autre règle afin d’autoriser l’étiquette de service AzureResourceManager . Si vous avez besoin d’accéder à la Portail Azure, vous pouvez également ajouter une règle pour l’étiquette de service AzurePortal.

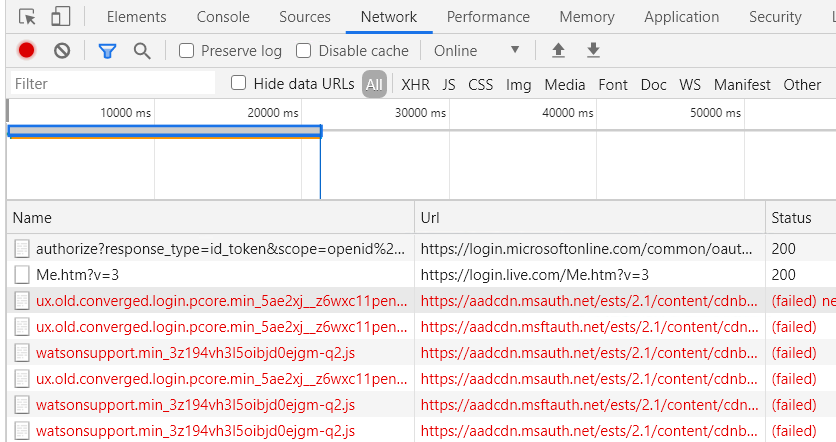

Connectez-vous à la machine virtuelle et ouvrez le navigateur. Accédez à la console du navigateur en sélectionnant Ctrl+Maj+J, puis basculez vers l’onglet réseau pour surveiller les demandes réseau. Entrez web.purview.azure.com dans la zone URL, puis essayez de vous connecter à l’aide de vos informations d’identification Microsoft Entra. La connexion échouera probablement, et sous l’onglet Réseau de la console, vous pouvez voir Microsoft Entra ID essayant d’accéder à aadcdn.msauth.net mais se bloquer.

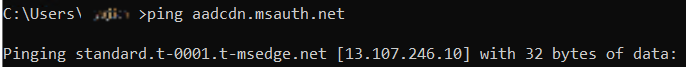

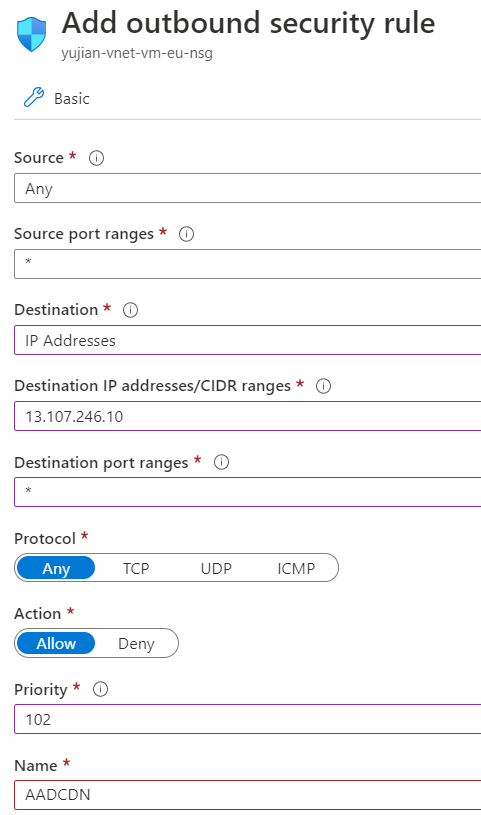

Dans ce cas, ouvrez une invite de commandes sur la machine virtuelle, effectuez un test ping aadcdn.msauth.net, obtenez son adresse IP, puis ajoutez une règle de port de trafic sortant pour l’adresse IP dans les règles de sécurité réseau de la machine virtuelle. Définissez destination sur Adresses IP et adresses IP de destination sur l’adresse IP aadcdn. En raison de Azure Load Balancer et d’Azure Traffic Manager, l’adresse IP du réseau de distribution de contenu Microsoft Entra peut être dynamique. Une fois que vous avez obtenu son adresse IP, il est préférable de l’ajouter au fichier hôte de la machine virtuelle pour forcer le navigateur à accéder à cette adresse IP afin d’obtenir le réseau de distribution de contenu Microsoft Entra.

Une fois la nouvelle règle créée, revenez à la machine virtuelle et essayez de vous connecter à nouveau en utilisant vos informations d’identification Microsoft Entra. Si la connexion réussit, le portail Microsoft Purview est prêt à être utilisé. Mais dans certains cas, Microsoft Entra ID redirige vers d’autres domaines pour se connecter en fonction du type de compte d’un client. Par exemple, pour un compte live.com, Microsoft Entra ID redirige vers live.com pour se connecter, puis ces demandes sont à nouveau bloquées. Pour les comptes d’employés Microsoft, Microsoft Entra ID accède msft.sts.microsoft.com pour les informations de connexion.

Vérifiez les demandes de mise en réseau dans l’onglet Réseau du navigateur pour voir les requêtes du domaine qui sont bloquées, rétablissez l’étape précédente pour obtenir son adresse IP et ajoutez des règles de port sortant dans le groupe de sécurité réseau pour autoriser les demandes pour cette adresse IP. Si possible, ajoutez l’URL et l’adresse IP au fichier hôte de la machine virtuelle pour corriger la résolution DNS. Si vous connaissez les plages d’adresses IP exactes du domaine de connexion, vous pouvez également les ajouter directement aux règles de mise en réseau.

Votre Microsoft Entra connexion doit maintenant réussir. Le portail Microsoft Purview se chargera correctement, mais la liste de tous les comptes Microsoft Purview ne fonctionnera pas, car elle ne peut accéder qu’à un compte Microsoft Purview spécifique. Entrez

web.purview.azure.com/resource/{PurviewAccountName}pour accéder directement au compte Microsoft Purview pour lequel vous avez correctement configuré un point de terminaison privé.