Come Defender for Cloud Apps consente di proteggere l'ambiente ServiceNow

In qualità di principale provider di servizi cloud CRM, ServiceNow incorpora grandi quantità di informazioni sensibili su clienti, processi interni, eventi imprevisti e report all'interno dell'organizzazione. Essendo un'app business-critical, ServiceNow è accessibile e usato da persone all'interno dell'organizzazione e da altri utenti esterni (ad esempio partner e appaltatori) per vari scopi. In molti casi, gran parte degli utenti che accedono a ServiceNow ha scarsa consapevolezza della sicurezza e potrebbe mettere a rischio le informazioni sensibili condividendola involontariamente. In altri casi, gli attori malintenzionati possono ottenere l'accesso agli asset correlati ai clienti più sensibili.

La connessione di ServiceNow a Defender for Cloud Apps offre informazioni dettagliate migliorate sulle attività degli utenti, fornisce il rilevamento delle minacce usando i rilevamenti di anomalie basati su Machine Learning e rilevamenti di protezione delle informazioni, ad esempio l'identificazione quando le informazioni sensibili dei clienti vengono caricate nel cloud ServiceNow.

Usare questo connettore di app per accedere alle funzionalità di SaaS Security Posture Management (SSPM), tramite i controlli di sicurezza riportati in Microsoft Secure Score. Altre informazioni.

Minacce principali

- Account compromessi e minacce Insider

- Perdita di dati

- Insufficiente consapevolezza della sicurezza

- Bring Your Own Device (BYOD) non gestito

Come Defender for Cloud Apps aiuta a proteggere l'ambiente

- Rilevare minacce cloud, account compromessi e insider dannosi

- Individuare, classificare, etichettare e proteggere i dati regolamentati e sensibili archiviati nel cloud

- Applicare i criteri di prevenzione della perdita dei dati e di conformità ai dati archiviati nel cloud

- Limitare l'esposizione dei dati condivisi e applicare criteri di collaborazione

- Usare gli audit trail delle attività per indagini giudiziarie

Gestione del comportamento di sicurezza SaaS

Connettere ServiceNow per ottenere automaticamente consigli sulla sicurezza per ServiceNow in Microsoft Secure Score.

In Punteggio di sicurezza selezionare Azioni consigliate e filtrare in base a Product = ServiceNow. Ad esempio, le raccomandazioni per ServiceNow includono:

- Abilitare l'autenticazione a più fattori

- Attivare il plug-in del ruolo esplicito

- Abilitare il plug-in con sicurezza elevata

- Abilitare l'autorizzazione della richiesta di script

Per altre informazioni, vedere:

Controllare ServiceNow con criteri e modelli di criteri predefiniti

È possibile usare i modelli di criteri predefiniti seguenti per rilevare e inviare notifiche sulle potenziali minacce:

| Tipo | Nome |

|---|---|

| Criteri di rilevamento anomalie predefiniti |

Attività da indirizzi IP anonimi Attività da Paesi poco frequenti |

|

Attività da indirizzi IP sospetti Viaggio impossibile Attività eseguita dall'utente terminato (richiede Microsoft Entra ID come IdP) Molteplici tentativi di accesso non riusciti Rilevamento ransomware Attività insolite di download di più file |

|

| Modello di criteri attività | Accesso da un indirizzo IP rischioso Download in massa da parte di un singolo utente |

| Modello di criteri file | Rilevare un file condiviso con un dominio non autorizzato Rilevare un file condiviso con indirizzi di posta elettronica personali Rilevare i file con PII/PCI/PHI |

Per altre informazioni sulla creazione di criteri, vedere Creare un criterio.

Automatizzare i controlli di governance

Oltre al monitoraggio delle potenziali minacce, è possibile applicare e automatizzare le seguenti azioni di governance di ServiceNow per correggere le minacce rilevate:

| Tipo | Azione |

|---|---|

| Governance degli utenti | - Notifica all'utente in caso di avviso (tramite Microsoft Entra ID) - Richiedere all'utente di eseguire di nuovo l'accesso (tramite Microsoft Entra ID) - Sospendere l'utente (tramite Microsoft Entra ID) |

Per altre informazioni sulla correzione delle minacce dalle app, vedere Governance delle app connesse.

Proteggere ServiceNow in tempo reale

Esaminare le procedure consigliate per la protezione e la collaborazione con utenti esterni e il blocco e la protezione del download di dati sensibili in dispositivi non gestiti o rischiosi.

Connettere ServiceNow a Microsoft Defender for Cloud Apps

Questo articolo fornisce istruzioni per la connessione di Microsoft Defender for Cloud Apps all'account ServiceNow esistente usando l'API del connettore di app. Questa connessione offre visibilità e controllo sull'uso di ServiceNow. Per informazioni su come Defender for Cloud Apps protegge ServiceNow, vedere Proteggere ServiceNow.

Usare questo connettore di app per accedere alle funzionalità di SaaS Security Posture Management (SSPM), tramite i controlli di sicurezza riportati in Microsoft Secure Score. Altre informazioni.

Prerequisiti

Defender for Cloud Apps supporta le versioni di ServiceNow seguenti:

- Eureka

- Figi

- Ginevra

- Helsinki

- Istanbul

- Giakarta

- Kingston

- Londra

- Utah

- Madrid

- New York

- Orlando

- Parigi

- Québec

- Roma

- Napoli

- Tokyo

- Vancouver

- Washington

- Xanadu

Per connettere ServiceNow a Defender for Cloud Apps, è necessario avere il ruolo Amministrazione e assicurarsi che l'istanza di ServiceNow supporti l'accesso api.

Per altre informazioni, vedere la documentazione del prodotto ServiceNow.

Consiglio

È consigliabile distribuire ServiceNow usando i token dell'app OAuth, disponibili per Fuji e versioni successive. Per altre informazioni, vedere la documentazione relativa a ServiceNow.

Per le versioni precedenti, è disponibile una modalità di connessione legacy in base all'utente/password. Il nome utente/password specificato viene usato solo per la generazione di token API e non viene salvato dopo il processo di connessione iniziale.

Come connettere ServiceNow a Defender for Cloud Apps usando OAuth

Accedere con un account Amministrazione all'account ServiceNow.

Nota

Il nome utente/password specificato viene usato solo per la generazione di token API e non viene salvato dopo il processo di connessione iniziale.

Nella barra di ricerca Strumento di ricerca filtro digitare OAuth e selezionare Registro applicazioni.

Nella barra dei menu Registri applicazioni selezionare Nuovo per creare un nuovo profilo OAuth.

In Che tipo di applicazione OAuth? selezionare Crea un endpoint DELL'API OAuth per i client esterni.

In Registri applicazioni Nuovo record compilare i campi seguenti:

Campo nome , denominare il nuovo profilo OAuth, ad esempio CloudAppSecurity.

L'ID client viene generato automaticamente. Copiare questo ID, è necessario incollarlo in Defender for Cloud Apps per completare la connessione.

Nel campo Segreto client immettere una stringa. Se lasciato vuoto, viene generato automaticamente un segreto casuale. Copiarlo e salvarlo per un secondo momento.

Aumentare la durata del token di accesso a almeno 3.600.

Selezionare Invia.

Aggiornare la durata del token di aggiornamento:

Nel riquadro ServiceNow cercare System OAuth e quindi selezionare Registro applicazioni.

Selezionare il nome dell'oggetto OAuth definito e impostare Durata token di aggiornamento su 7.776.000 secondi (90 giorni).

Selezionare Aggiorna.

Stabilire una procedura interna per assicurarsi che la connessione rimanga attiva. Un paio di giorni prima della scadenza prevista della durata del token di aggiornamento. Revocare al token di aggiornamento precedente. Non è consigliabile mantenere le chiavi precedenti per motivi di sicurezza.

Nel riquadro ServiceNow cercare System OAuth e quindi selezionare Gestisci token.

Selezionare il token precedente dall'elenco in base al nome OAuth e alla data di scadenza.

Selezionare Revoca accesso > revoca.

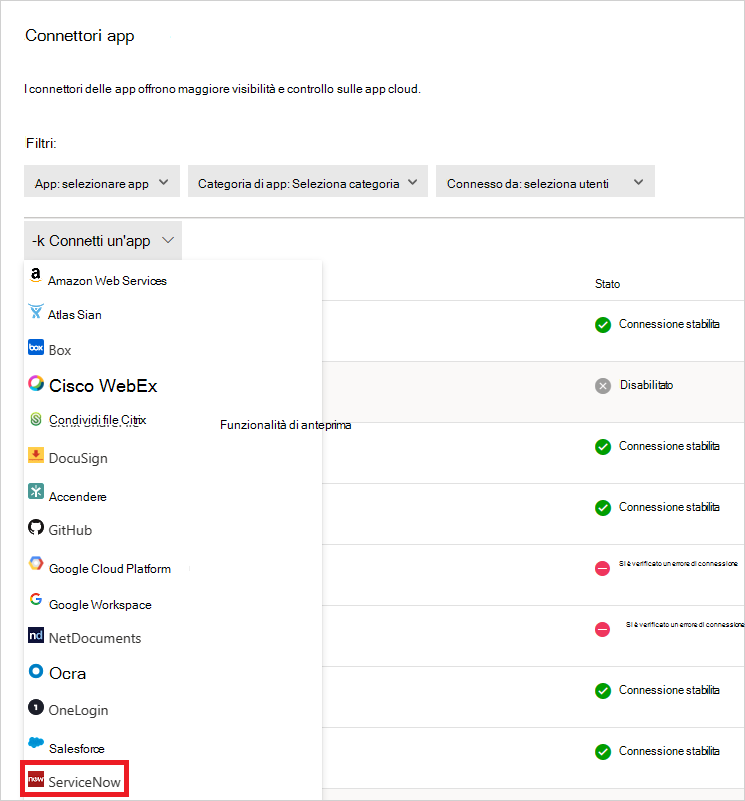

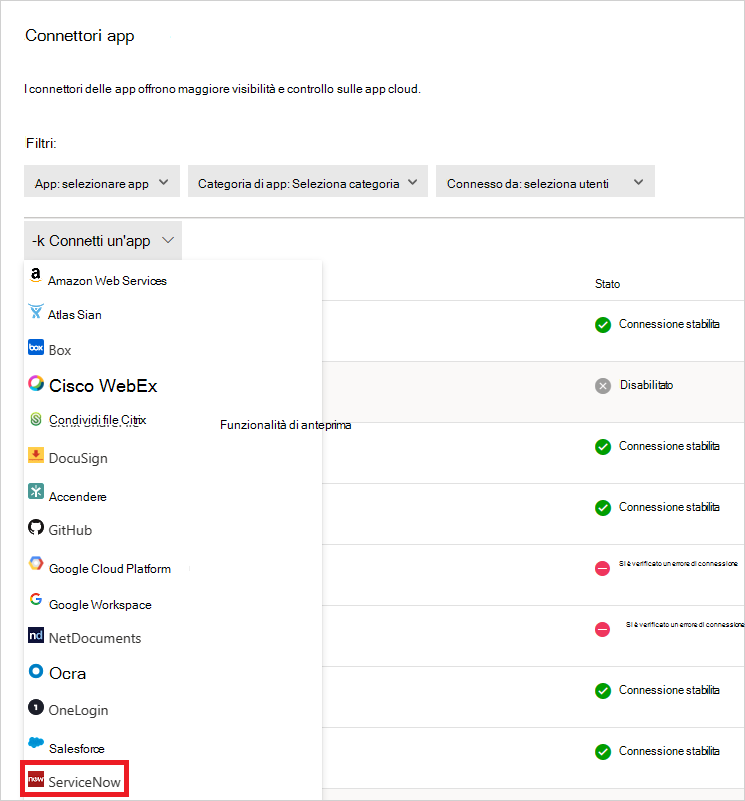

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app.

Nella pagina Connettori app selezionare +Connetti un'app e quindi ServiceNow.

Nella finestra successiva assegnare un nome alla connessione e selezionare Avanti.

Nella pagina Immettere i dettagli selezionare Connetti usando il token OAuth (scelta consigliata). Seleziona Avanti.

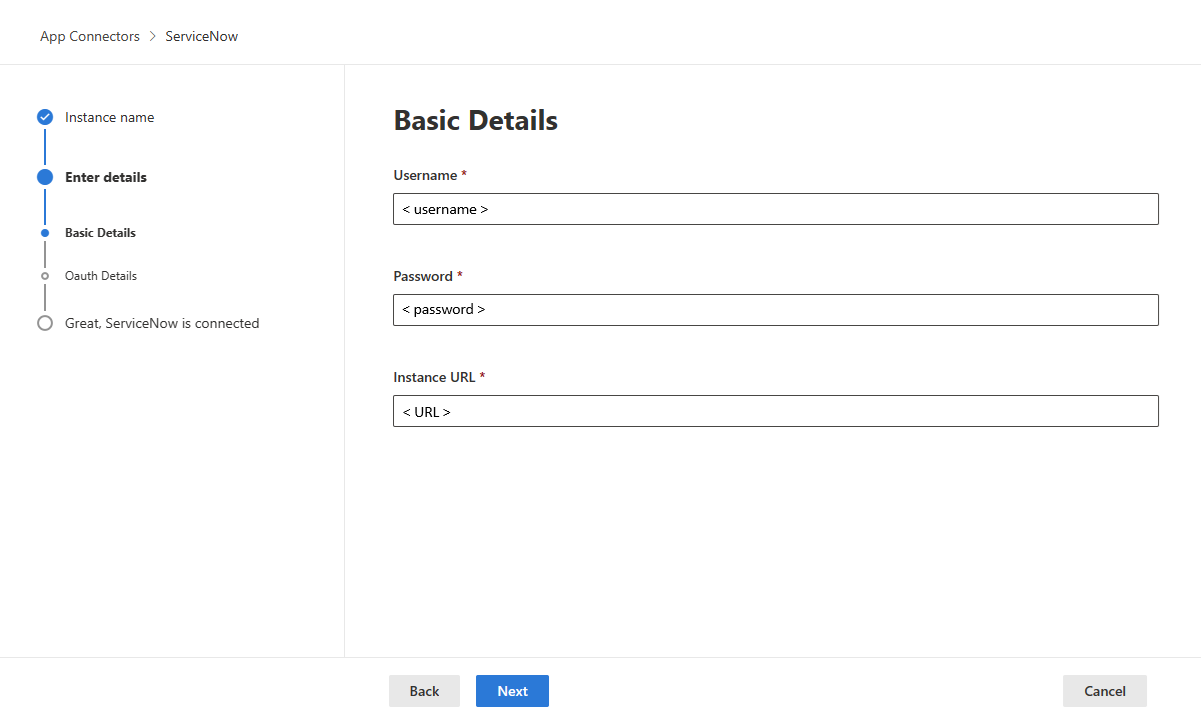

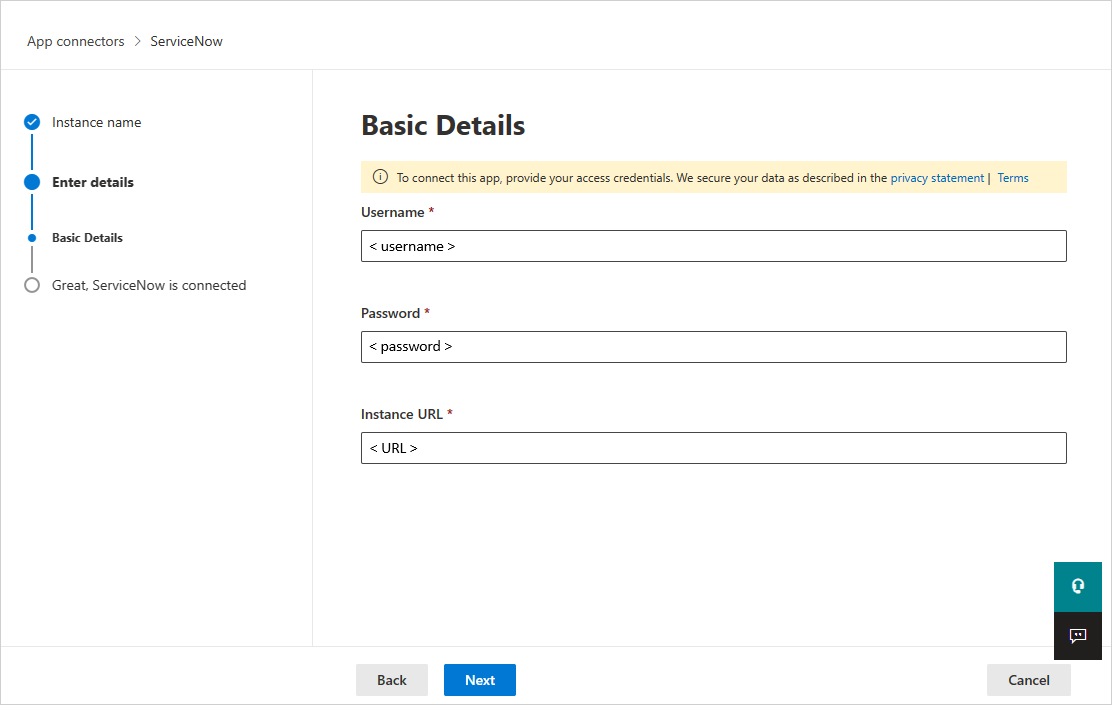

Nella pagina Dettagli di base aggiungere l'ID utente, la password e l'URL dell'istanza di ServiceNow nelle caselle appropriate. Seleziona Avanti.

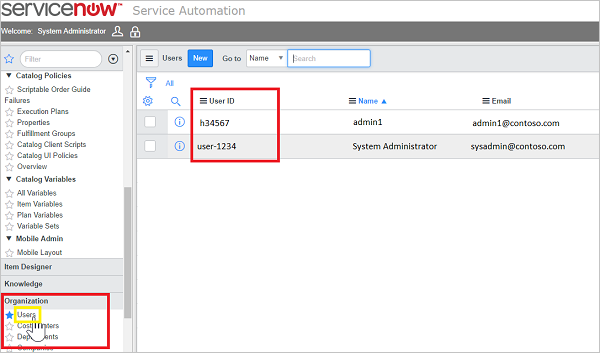

Per trovare l'ID utente di ServiceNow, nel portale di ServiceNow passare a Utenti e quindi individuare il nome nella tabella.

Nella pagina Dettagli OAuth immettere l'ID client e il segreto client. Seleziona Avanti.

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app. Assicurarsi che lo stato del connettore app connesso sia Connesso.

Dopo aver connesso ServiceNow, si riceveranno eventi per 1 ora prima della connessione.

Connessione a ServiceNow legacy

Per connettere ServiceNow a Defender for Cloud Apps, è necessario disporre delle autorizzazioni a livello di amministratore e assicurarsi che l'istanza di ServiceNow supporti l'accesso api.

Accedere con un account Amministrazione all'account ServiceNow.

Creare un nuovo account del servizio per Defender for Cloud Apps e collegare il ruolo Amministrazione all'account appena creato.

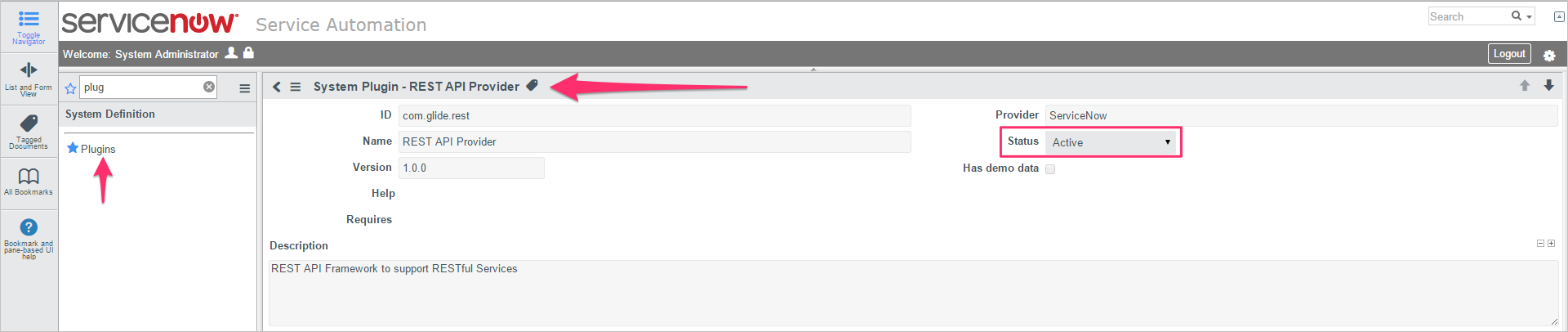

Verificare che il plug-in dell'API REST sia attivato.

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app.

Nella pagina Connettori app selezionare +Connetti un'app e quindi ServiceNow.

Nella finestra successiva assegnare un nome alla connessione e selezionare Avanti.

Nella pagina Immettere i dettagli selezionare Connetti usando solo nome utente e password. Seleziona Avanti.

Nella pagina Dettagli di base aggiungere l'ID utente, la password e l'URL dell'istanza di ServiceNow nelle caselle appropriate. Seleziona Avanti.

Selezionare Connetti.

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app. Assicurarsi che lo stato del connettore app connesso sia Connesso. Dopo aver connesso ServiceNow, si riceveranno eventi per un'ora prima della connessione.

In caso di problemi di connessione dell'app, vedere Risoluzione dei problemi relativi ai connettori di app.

Passaggi successivi

Se si verificano problemi, siamo qui per aiutarti. Per ottenere assistenza o supporto per il problema del prodotto, aprire un ticket di supporto.