Come Defender for Cloud Apps aiuta a proteggere zendesk

Come soluzione software del servizio clienti, Zendesk contiene le informazioni sensibili per l'organizzazione. Qualsiasi abuso di Zendesk da parte di un attore malintenzionato o qualsiasi errore umano può esporre gli asset e i servizi più critici a potenziali attacchi.

La connessione di Zendesk a Defender for Cloud Apps offre informazioni dettagliate migliorate sulle attività di amministrazione di Zendesk e fornisce il rilevamento delle minacce per comportamenti anomali.

Minacce principali

Account compromessi e minacce Insider

Perdita di dati

Insufficiente consapevolezza della sicurezza

Bring Your Own Device (BYOD) non gestito

Come Defender for Cloud Apps aiuta a proteggere l'ambiente

Rilevare minacce cloud, account compromessi e insider dannosi

Usare gli audit trail delle attività per indagini giudiziarie

Controllare Zendesk con i criteri

| Tipo | Nome |

|---|---|

| Criteri di rilevamento anomalie predefiniti |

Attività da indirizzi IP anonimi Attività da Paesi poco frequenti Attività da indirizzi IP sospetti Viaggio impossibile Attività eseguita dall'utente terminato (richiede Microsoft Entra ID come IdP) Molteplici tentativi di accesso non riusciti Attività amministrative insolite Attività insolite rappresentate |

| Criteri attività | È stato creato un criterio personalizzato dal log di controllo di Zendesk |

Per altre informazioni sulla creazione di criteri, vedere Creare un criterio.

Automatizzare i controlli di governance

Oltre al monitoraggio delle potenziali minacce, è possibile applicare e automatizzare le seguenti azioni di governance zendesk per correggere le minacce rilevate:

| Tipo | Azione |

|---|---|

| Governance degli utenti | Inviare una notifica all'utente in caso di avviso (tramite Microsoft Entra ID) Richiedere all'utente di eseguire di nuovo l'accesso (tramite Microsoft Entra ID) Sospendere l'utente (tramite Microsoft Entra ID) |

Per altre informazioni sulla correzione delle minacce dalle app, vedere Governance delle app connesse.

Proteggere Zendesk in tempo reale

Esaminare le procedure consigliate per la protezione e la collaborazione con utenti esterni e il blocco e la protezione del download di dati sensibili in dispositivi non gestiti o rischiosi.

Gestione del comportamento di sicurezza SaaS

Connettere Zendesk per ottenere automaticamente consigli sul comportamento di sicurezza per Zendesk in Microsoft Secure Score. In Punteggio di sicurezza selezionare Azioni consigliate e filtrare in base al prodotto = Zendesk. Ad esempio, le raccomandazioni per Zendesk includono:

- Abilitare l'autenticazione a più fattori (MFA)

- Abilitare il timeout della sessione per gli utenti

- Abilitare le restrizioni IP

- Bloccare gli amministratori per impostare le password.

Per altre informazioni, vedere:

Connettere Zendesk a Microsoft Defender for Cloud Apps

Questa sezione fornisce istruzioni per la connessione di Microsoft Defender for Cloud Apps a Zendesk esistente usando le API del connettore app. Questa connessione offre visibilità e controllo sull'uso di Zendesk dell'organizzazione.

Prerequisiti

- L'utente Zendesk usato per l'accesso a Zendesk deve essere un amministratore.

- Licenze Zendesk supportate:

- Enterprise

- Enterprise Plus

Nota

La connessione di Zendesk a Defender for Cloud Apps con un utente Zendesk che non è un amministratore genererà un errore di connessione.

Configurare Zendesk

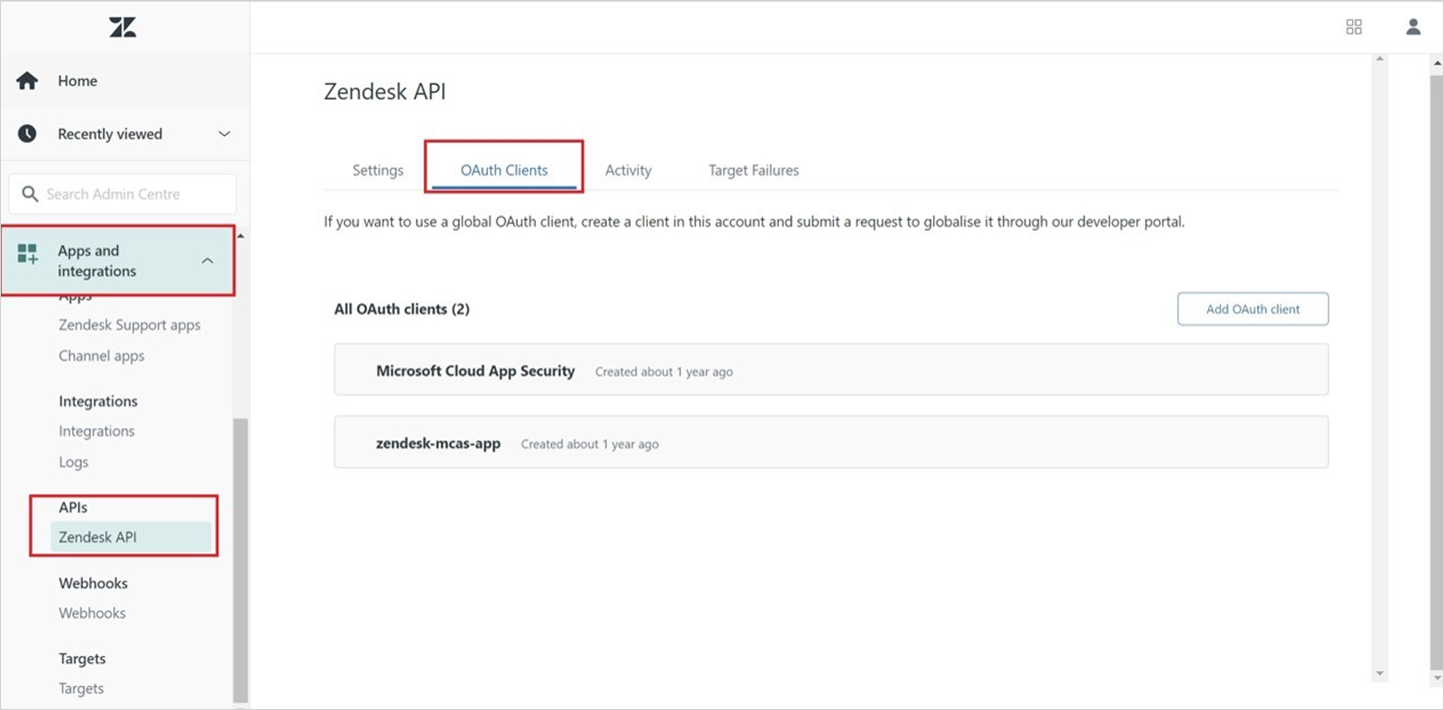

Passare a Amministrazione ->Apps and integrations ->API ->Zendesk API ->OAuth Client e selezionare Aggiungi client OAuth.

Selezionare Nuove credenziali.

Compilare i campi seguenti:

Nome client: Microsoft Defender for Cloud Apps (è anche possibile scegliere un altro nome).

Descrizione: Microsoft Defender for Cloud Apps API Connector (è anche possibile scegliere un'altra descrizione).

Azienda: Microsoft Defender for Cloud Apps (è anche possibile scegliere un'altra società).

Identificatore univoco: microsoft_cloud_app_security (è anche possibile scegliere un altro identificatore univoco).

URL di reindirizzamento:

https://portal.cloudappsecurity.com/api/oauth/sagaNota

- Per i clienti GCC del governo degli Stati Uniti, immettere il valore seguente:

https://portal.cloudappsecuritygov.com/api/oauth/saga - Per i clienti us government GCC High immettere il valore seguente:

https://portal.cloudappsecurity.us/api/oauth/saga

- Per i clienti GCC del governo degli Stati Uniti, immettere il valore seguente:

Selezionare Salva e quindi ok.

Copiare il segreto generato. Sarà necessario nei passaggi successivi.

Configurare Defender for Cloud Apps

Nota

L'utente Zendesk che sta configurando l'integrazione deve sempre rimanere un amministratore Zendesk, anche dopo l'installazione del connettore.

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app.

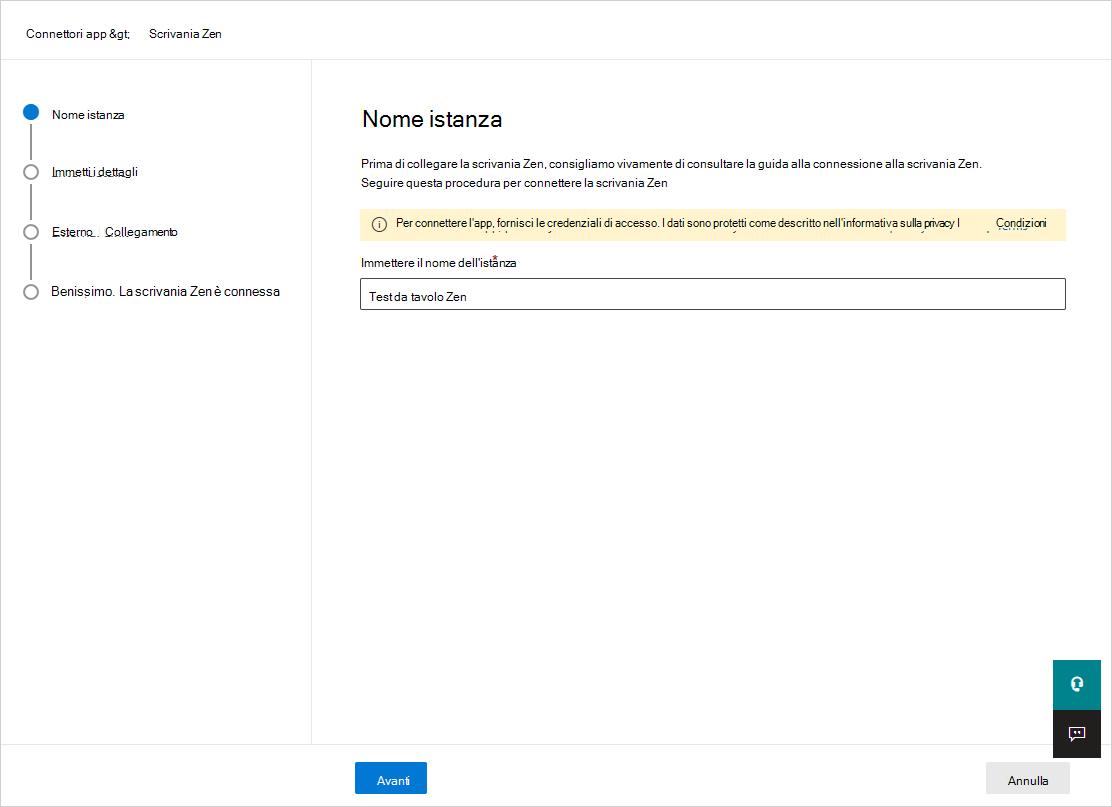

Nella pagina Connettori app selezionare +Connetti un'app, seguita da Zendesk.

Nella finestra successiva assegnare al connettore un nome descrittivo e selezionare Avanti.

Nella pagina Immettere i dettagli immettere i campi seguenti e quindi selezionare Avanti.

- ID client: identificatore univoco usato quando è stata creata l'app OAuth nel portale di amministrazione di Zendesk.

- Segreto client: il segreto salvato.

-

Endpoint client: URL Zendesk. Deve essere

<account_name>.zendesk.com.

Nella pagina Collegamento esterno selezionare Connetti Zendesk.

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app. Assicurarsi che lo stato del connettore app connesso sia Connesso.

La prima connessione può richiedere fino a quattro ore per ottenere tutti gli utenti e le attività nei sette giorni precedenti la connessione.

Dopo che lo stato del connettore è contrassegnato come Connesso, il connettore è attivo e funziona.

Nota

Microsoft consiglia di usare un token di accesso di breve durata. Zendesk attualmente non supporta i token di breve durata. È consigliabile aggiornare il token ogni 6 mesi come procedura consigliata per la sicurezza. Per aggiornare il token di accesso, revocare il token precedente seguendo Revoke Token.To refresh the access token, revoke the old token by following Revoke Token. Dopo aver revocato il token precedente, creare un nuovo segreto e riconnettere il connettore Zendesk come illustrato in precedenza.

Nota

Le attività di sistema verranno visualizzate con il nome dell'account Zendesk .

Limiti di frequenza

Il limite di frequenza predefinito è 200 richieste al minuto. Per aumentare il limite di frequenza, aprire un ticket di supporto.

Nota

Il limite massimo di frequenza per ogni sottoscrizione è descritto qui.

Passaggi successivi

Se si verificano problemi, siamo qui per aiutarti. Per ottenere assistenza o supporto per il problema del prodotto, aprire un ticket di supporto.