Supporto per le chiavi gestite dal cliente

Tutti i dati dei clienti archiviati in Power Platform sono crittografati quando inattivi usando le chiavi gestite da Microsoft (MMK) per impostazione predefinita. Con le chiavi gestite dal cliente (CMK), i clienti possono portare le proprie chiavi di crittografia per proteggere i dati Power Automate. Questa capacità consente ai clienti di disporre di un ulteriore livello di protezione per gestire i propri cespiti Power Platform. Con questa funzione, puoi ruotare o scambiare le chiavi di crittografia su richiesta. Impedisce inoltre l'accesso di Microsoft ai dati dei clienti, se scegli di revocare l'accesso delle chiavi ai servizi Microsoft in qualsiasi momento.

Con le chiavi gestite dal cliente, i flussi di lavoro e tutti i dati inattivi associati vengono archiviati ed eseguiti in un'infrastruttura dedicata, partizionata dall'ambiente. Ciò include le definizioni del flusso di lavoro, i flussi cloud e desktop e la cronologia di esecuzione del flusso di lavoro con input e output dettagliati.

Considerazioni preliminari prima di proteggere i flussi con CMK

Quando si applica il criterio CMK Enterprise al proprio ambiente, prendere in considerazione i seguenti scenari.

- Quando viene applicata il criterio CMK Enterprise, i flussi cloud e i relativi dati con CMK vengono automaticamente protetti. Alcuni flussi potrebbero continuare a essere protetti dagli MMK. Gli amministratori possono identificare questi flussi utilizzando i comandi PowerShell.

- La creazione e gli aggiornamenti dei flussi sono bloccati durante la migrazione. La cronologia delle esecuzioni non viene mantenuta. Puoi richiederlo tramite un ticket di supporto fino a 30 giorni dopo la migrazione.

- Attualmente, le CMK non vengono usate per crittografare connessioni non-OAuth. Queste connessioni non basate su Microsoft Entra continuano a essere crittografate a riposo tramite MMK.

- Per abilitare il traffico di rete in entrata e in uscita dall'infrastruttura protetta da CMK, aggiorna la configurazione del firewall per garantire che i flussi continuino a funzionare.

- Se intendi proteggere più di 25 ambienti nel tuo tenant utilizzando CMK, crea un ticket di supporto. Il limite predefinito degli ambienti Power Automate abilitati per la chiave gestita dal cliente per tenant è 25. Questo numero può essere aumentato contattando il team di supporto.

L'applicazione di una chiave di crittografia è un gesto eseguito dagli amministratori Power Platform ed è invisibile agli utenti. Gli utenti possono creare, salvare ed eseguire flussi di lavoro Power Automate esattamente come se i dati fossero crittografati tramite MMK.

La funzionalità CMK consente di sfruttare il singolo criterio Enterprise creato nell'ambiente per proteggere i flussi di lavoro Power Automate. Scopri di più sulla CMK e le istruzioni dettagliate per abilitarla in Gestire la chiave di crittografia gestita dal cliente.

Automazione robotica dei processi (RPA) Power Automate (anteprima)

La capacità del gruppo di computer ospitato della soluzione Introduzione alla RPA ospitata di Power Automate supporta le CMK. Dopo aver applicato le CMK, è necessario eseguire nuovamente il provisioning di dei gruppi di computer ospitati esistenti selezionando Effettua reprovisioning gruppo nella pagina dei dettagli del gruppo di computer. Una volta terminato il provisioning, i dischi delle macchine virtuali (VM) per i bot dei gruppi di computer ospitati vengono crittografati con la CMK.

Nota

La CMK per la funzionalità della macchina ospitata non è attualmente disponibile.

Aggiornare la configurazione del firewall

Power Automate consente di creare flussi in grado di effettuare chiamate HTTP. Dopo aver applicato CMK, le azioni HTTP in uscita da Power Automate provengono da un intervallo IP diverso da quello precedente. Se il firewall era stato precedentemente configurato per consentire azioni HTTP del flusso, è probabile che la configurazione debba essere aggiornata per consentire il nuovo intervallo IP.

- Se si utilizza Azure Firewall, applicare il tag di servizio

PowerPlatformPlexdirettamente alla configurazione affinché l'intervallo IP corretto venga configurato automaticamente. Per saperne di più, consulta la sezione Tag del servizio di rete virtuale. - Se si utilizza un firewall diverso, cercare e abilitare il traffico in entrata dall'intervallo IP per

PowerPlatformPlexreferenziato nel download di Intervalli IP e tag di servizio di Azure - Cloud pubblico.

Se questa opzione non è disponibile, potresti ricevere l'errore Richiesta HTTP non riuscita in quanto si è verificato un errore: 'Impossibile stabilire una connessione perché il computer di destinazione l'ha rifiutata attivamente'.

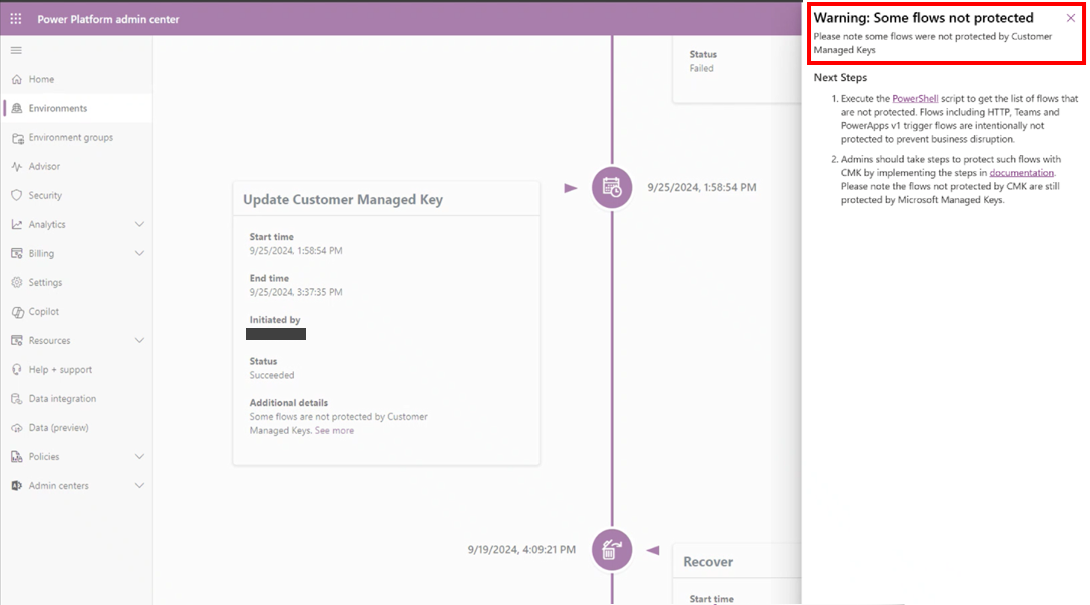

Messaggi di avviso applicazione chiave gestita dal cliente Power Automate

Se determinati flussi continuano a essere protetti da MMK dopo l'applicazione della CMK, vengono visualizzati degli avvisi nelle esperienze di gestione di criteri e ambiente. Viene visualizzato il messaggio "Power Automate i flussi sono ancora protetti con la chiave gestita da Microsoft" .

È possibile usare i comandi PowerShell per identificare tali flussi e proteggerli con CMK.

Proteggere i flussi che continuano ad essere protetti da MMK

Le seguenti categorie di flussi continuano a essere protette da MMK dopo l'applicazione dei criteri Enterprise. Seguire le istruzioni per proteggere i flussi da CMK.

| Categoria | Approccio alla protezione con CMK |

|---|---|

| Flussi di trigger di Power App v1 che non sono in una soluzione | Opzione 1 (consigliata) Aggiornare il flusso per utilizzare il trigger V2 prima di applicare la CMK. Opzione 2 Dopo l'applicazione della CMK, utilizzare Salva con nome per creare una copia del flusso. Aggiorna la chiamata Power Apps per utilizzare la nuova copia del flusso. |

| Flussi di trigger HTTP e flussi di trigger Teams | Dopo l'applicazione del criterio Enterprise, utilizzare Salva con nome per creare una copia del flusso. Aggiornare il sistema di chiamata per utilizzare l'URL del nuovo flusso. Questa categoria di flussi non è protetta automaticamente, poiché viene creato un nuovo URL di flusso nell'infrastruttura protetta CMK. I clienti potrebbero sfruttare l'URL nei loro sistemi di invocazione. |

| Flussi padre che non possono essere migrati automaticamente | Se un flusso non può essere migrato, non vengono migrati neanche i flussi dipendenti, per garantire che non si verifichino interruzioni aziendali. |

Comandi PowerShell

Gli amministratori possono usare i comandi PowerShell come parte delle convalide prima e dopo la distribuzione in anteprima.

Recupera i flussi che non possono essere protetti automaticamente utilizzando CMK

È possibile utilizzare il seguente comando per identificare i flussi che continuano a essere protetti da MMK dopo l'applicazione CMK Enterprise.

> Get-AdminFlowEncryptedByMicrosoftKey -EnvironmentName <Your Environment Id> -ListCannotMigrateToCustomerManagedKey

| DisplayName | FlowName | EnvironmentName |

|---|---|---|

| Ottieni HTTP fattura | flow-1 | environment-1 |

| Paga la fattura dall'app | flow-2 | environment-2 |

| Riconcilia account | flow-3 | environment-3 |

Recupera i flussi non protetti da CMK in un dato ambiente

È possibile usare questo comando prima e dopo l'esecuzione dei criteri CMK Enterprise per identificare tutti i flussi nell'ambiente protetti da MMK. Inoltre, è possibile sfruttare questo comando per valutare l'avanzamento dell'applicazione CMK per i flussi in un determinato ambiente.

> Get-AdminFlowEncryptedByMicrosoftKey -EnvironmentName <Your Environment Id>

| DisplayName | FlowName | EnvironmentName |

|---|---|---|

| Ottieni HTTP fattura | flow-4 | environment-4 |

Per ulteriori informazioni, vedere Gestire la chiave di crittografia gestita dal cliente.

Ottieni la cronologia delle esecuzioni dalla pagina Dettagli del flusso

L'elenco della cronologia delle esecuzioni nella pagina Dettagli del flusso mostra solo le nuove esecuzioni successive all'applicazione CMK.

Se si desidera visualizzare i dati di input/output, è possibile utilizzare la cronologia delle esecuzioni (vista Tutte le esecuzioni ) per esportare la cronologia delle esecuzioni del flusso in formato CSV. Questa cronologia contiene sia le esecuzioni di flusso nuove che quelle esistenti, inclusi tutti gli input e gli output di trigger/azioni, con un limite di 100 record. Questa limitazione è in linea con il comportamento esistente per l'esportazione CSV.

Ottieni la cronologia delle esecuzioni tramite ticket di supporto

Forniamo una vista riepilogativa di tutte le esecuzioni, sia di flussi nuovi che esistenti, dopo l'applicazione CMK. Questa visualizzazione contiene informazioni riepilogative quali ID esecuzione, ora di inizio, durata e stato riuscito/non riuscito. Non contiene dati di input/output.

Limitazioni note

Tra le limitazioni note sono incluse quelle per le funzionalità che usano la pipeline di analisi e per i flussi cloud che non appartengono alla soluzione attivati tramite trigger da Power Apps, come descritto in questa sezione.

Limitazioni delle funzionalità relative alla pipeline di analisi

Quando un ambiente è abilitato per le chiavi gestite dal cliente, i dati di Power Automate non possono essere inviati alla pipeline di analisi per una serie di scenari:

- Creazione di report per il tenant nell'interfaccia di amministrazione di Power Platform

- Esportare dati nel Data Lake

- Cronologia di esecuzione flusso cloud (per centro di automazione)

- App per dispositivi mobili Power Automate, pagina delle notifiche

- Pagina Impegno flusso cloud

- Messaggio e-mail di errore del flusso

- Messaggio e-mail di digest di errore del flusso

Limitazione dei flussi cloud non appartenenti alla soluzione attivati da Power Apps

I flussi cloud non appartenenti alla soluzione che usano il trigger Power Apps e vengono creati in ambienti protetti da chiave gestita dal cliente non possono essere usati come riferimento da un'app. Si verifica un errore quando si tenta di registrare il flusso da Power Apps. Solo i flussi di soluzioni cloud possono essere referenziati da un'app in ambienti protetti da CMK. Per evitare questa situazione, i flussi devono essere prima aggiunti a una Dataverse soluzione in modo che sia possibile farvi riferimento correttamente. Per evitare questa situazione, l'impostazione di ambiente per creare automaticamente flussi in soluzioni Dataverse dovrebbe essere abilitata negli ambienti protetti da chiave gestita dal cliente. Questa impostazione fa sì che i nuovi flussi siano flussi cloud della soluzione.

Limitazione del richiamo di flussi trigger Copilot Skills

Gli scenari in cui un flusso cloud viene richiamato attraverso il trigger Copilot Skills applicando il richiamo della connessione dell'utente Copilot invece di una connessione incorporata non sono supportati per i flussi cloud protetti da chiave gestita dal cliente. Per ulteriori informazioni sull'utilizzo dei flussi come plugin da Copilot, vedere Esegui flussi da Copilot per Microsoft 365.