適用於 Office 365 的 Microsoft Defender 中的 [Email 實體] 頁面

提示

您知道您可以免費試用 適用於 Office 365 的 Microsoft Defender 方案 2 中的功能嗎? 使用 Microsoft Defender 入口網站試用中樞的 90 天 適用於 Office 365 的 Defender 試用版。 瞭解誰可以在 Try 適用於 Office 365 的 Microsoft Defender 上註冊和試用條款。

Microsoft 適用於 Office 365 的 Microsoft Defender 包含在其訂用帳戶中,或是以附加元件方式購買的 365 組織,都有 Email 實體頁面。 Microsoft Defender 入口網站中的 [Email 實體] 頁面包含有關電子郵件訊息和任何相關實體的高度詳細資訊。

本文說明 Email 實體頁面上的信息和動作。

Email 實體頁面的許可權和授權

若要使用 Email 實體頁面,您必須獲指派許可權。 許可權和授權與威脅總管 (總管) 和實時偵測相同。 如需詳細資訊,請參閱威脅總管 和即時偵測的許可權和授權。

哪裡可以找到 Email 實體頁面

從 Defender 入口網站的最上層沒有直接連結 Email 實體頁面。 相反地![]() ,[開啟電子郵件] 實體動作可在許多 適用於 Office 365 的 Defender 功能的電子郵件詳細數據飛出視窗頂端取得。 此電子郵件詳細數據飛出視窗稱為 Email 摘要面板,並包含 Email 實體頁面上資訊的摘要子集。 電子郵件摘要面板與 適用於 Office 365 的 Defender 功能完全相同。 For more information, see the The Email summary panel section later in this article.

,[開啟電子郵件] 實體動作可在許多 適用於 Office 365 的 Defender 功能的電子郵件詳細數據飛出視窗頂端取得。 此電子郵件詳細數據飛出視窗稱為 Email 摘要面板,並包含 Email 實體頁面上資訊的摘要子集。 電子郵件摘要面板與 適用於 Office 365 的 Defender 功能完全相同。 For more information, see the The Email summary panel section later in this article.

具有 [開啟電子郵件] 實體動作的 [Email 摘要] 面板![]() 可在下列位置取得:

可在下列位置取得:

從的 [ 進階搜捕 ] 頁面 https://security.microsoft.com/v2/advanced-hunting:在電子郵件相關查詢的 [ 結果 ] 索引卷標中,按兩下數據表中專案的 NetworkMessageId 值。

*從 的 [警示] 頁面https://security.microsoft.com/alerts:針對 [偵測來源] 值 MDO 或 [產品名稱] 值 適用於 Office 365 的 Microsoft Defender 的警示,請按兩下 [警示名稱] 值來選取專案。 在開啟的警示詳細數據頁面中,從 [ 訊息清單 ] 區段中選取訊息。

從 位於的威脅防護狀態 報告 https://security.microsoft.com/reports/TPSEmailPhishReportATP:

- 選取 [檢視數據 Email > 網路釣魚和任何可用的圖表明細選取專案。 在圖表下方的詳細數據表中,按兩下第一個數據行旁邊複選框以外的數據列中的任何位置來選取專案。

- 選取 [依 Email > 惡意代碼和任何可用的圖表明細選取專案來檢視數據。 在圖表下方的詳細數據表中,按兩下第一個數據行旁邊複選框以外的數據列中的任何位置來選取專案。

- 選取 [Email > 垃圾郵件和任何可用的圖表明細選取專案來檢視數據。 在圖表下方的詳細數據表中,按兩下第一個數據行旁邊複選框以外的數據列中的任何位置來選取專案。

從 (Threat Explorer 的 [ 總 管] 頁面 https://security.microsoft.com/threatexplorerv3) 或從 的 [即時偵測 ] 頁面 https://security.microsoft.com/realtimereportsv3。 請使用下列其中一種方法:

- 在 [威脅總管] 中,確認已選取 > [所有電子郵件] 檢視,確認已選取 > [詳細數據] 區域中的 [Email] 索引卷標 (檢視) 按兩下專案中的 [主旨] 值。

- 在 [威脅總管] 或 [實時偵測] 中,選取 [惡意代碼] 檢視>,確認已選取 > [詳細數據] 區域中的 [Email] 索引卷標 (檢視) 按兩下專案中的 [主旨] 值。

- 在 [威脅總管] 或 [實時偵測] 中,選取 [網络釣魚] 檢視>,確認已選取 > [詳細數據] 區域 (檢視) 的 [Email] 索引卷標按兩下專案中的 [主旨] 值。

從 的 [事件] 頁面https://security.microsoft.com/incidents:針對 [產品名稱] 值 適用於 Office 365 的 Microsoft Defender 的事件,按兩下 [事件名稱] 值來選取事件。 在開啟的事件詳細數據頁面中,選取 [ 辨識項和回應 ] 索引標籤 (檢視) 。 在 [所有辨識項] 索引標籤和 [實體類型] 值 Email 或 [電子郵件] 索引標籤中,按兩下複選框以外的數據列中的任何位置來選取專案。

從 [隔離] 頁面的 https://security.microsoft.com/quarantine:確認已選取 >[Email] 索引標籤,按兩下複選框以外的數據列中的任何位置來選取專案。

從[ 提交] 頁面的 https://security.microsoft.com/reportsubmission:

- 選取 [ 電子郵件] 索引標籤 > ,按下該複選框以外的數據列中的任何位置來選取專案。

- 選取 [用戶回報] 索引標籤 > ,按兩下該複選框以外的數據列中的任何位置來選取專案。

Email 實體頁面上的內容

頁面左側的詳細數據窗格包含可折疊的區段,其中包含訊息的詳細數據。 只要您在頁面上,這些區段就會保持不變。 可用的區段包括:

標記區 段。 顯示任何使用者標籤 (包括指派給發件者或收件者的優先權帳戶) 。 如需使用者標籤的詳細資訊,請參閱 適用於 Office 365 的 Microsoft Defender中的使用者標籤。

偵測詳細數據 區段:

原始威脅

原始傳遞位置:

- [刪除的郵件] 資料夾

- 下降

- 傳遞失敗

- 收件匣資料夾

- [垃圾郵件] 資料夾

- 外部

- 隔離區

- Unknown

最新威脅

最新的傳遞位置:訊息在訊息 (上的系統動作之後的位置,例如 ,ZAP) ,或訊息 (上的系統管理員動作,例如 移至 [移至刪除的專案 ]) 。 例如,不會顯示訊息 (上的用戶動作、刪除或封存訊息) ,因此此值不保證訊息 的目前位置 。

提示

在某些情況下,原始傳遞位置最新傳遞位置/和/或傳遞動作的值為 Unknown。 例如:

- 郵件已傳遞 (傳遞動作為已傳遞) ,但收件匣規則會將郵件移至 [收件匣] 或 [垃圾郵件] 資料夾以外的預設資料夾 Email (例如,[草稿] 或 [封存] 資料夾) 。

- ZAP 嘗試在傳遞之後移動訊息,但找不到訊息 (例如,使用者已移動或刪除訊息) 。

偵測技術:

- 進階篩選:以機器學習為基礎的網路釣魚訊號。

- 營銷活動:識別為 營銷活動的一部分的訊息。

- 檔案損毀: 安全附件在 惡意分析期間偵測到惡意附件。

- 檔案損毀信譽:其他Microsoft 365 組織中先前由 安全附件 偵測到的檔案附件。

- 檔案信譽:此訊息包含先前在其他Microsoft 365 組織中識別為惡意的檔案。

- 指紋比對:此訊息與先前偵測到的惡意訊息非常類似。

- 一般篩選:以分析師規則為基礎的網路釣魚訊號。

- 模擬品牌:傳送者模擬知名品牌。

- 模擬網域:模擬您擁有或指定以在 反網路釣魚原則中保護的發件者網域。

- 模擬使用者:模擬您在 反網路釣魚 原則中指定或透過信箱智慧學習的受保護髮件者。

- 信箱智慧模擬:反網路釣魚原則中來自信箱智慧的模擬 偵測。

- 混合分析偵測:多個篩選條件對訊息決策有貢獻。

- 詐騙 DMARC:訊息 DMARC 驗證失敗。

- 詐騙外部網域:發件者電子郵件位址是使用組織外部的網域進行詐騙。

- 詐騙組織內部:寄件者電子郵件位址使用組織內部的網域進行詐騙。

- URL 擷取: 安全連結 在入侵分析期間偵測到訊息中的惡意 URL。

- URL 擷取信譽:其他Microsoft 365 組織中先前由 安全連結 入侵所偵測到的 URL。

- URL 惡意信譽:此訊息包含先前在其他Microsoft 365 組織中識別為惡意的 URL。

傳遞動作:

- 已傳遞

- 已標示為垃圾郵件

- 封鎖

主要覆寫:來源

-

主要覆寫的值:

- 組織原則允許

- 用戶原則允許

- 組織原則封鎖

- 遭到使用者原則封鎖

- 無

-

主要覆寫來源的值:

- 第三方篩選

- 管理員 起始的時間移動 (ZAP)

- 依文件類型封鎖反惡意代碼原則

- 反垃圾郵件原則設定

- 線上原則

- Exchange 傳輸規則

- 使用者覆寫) (獨佔模式

- 因為內部部署組織而略過篩選

- 來自原則的IP區域篩選

- 來自原則的語言篩選

- 網路釣魚模擬

- 隔離發行

- SecOps 信箱

- 管理員 覆寫) (寄件者位址清單

- 使用者覆寫) (寄件者位址清單

- 管理員 覆寫) (寄件者網域清單

- 寄件者網域清單 (用戶覆寫)

- 租用戶允許/封鎖清單檔案區塊

- 租用戶允許/封鎖清單發件者電子郵件位址區塊

- 租用戶允許/封鎖清單詐騙區塊

- 租用戶允許/封鎖清單 URL 區塊

- 受信任的聯繫人清單 (用戶覆寫)

- 受信任的網域 (用戶覆寫)

- 受信任的收件者 (用戶覆寫)

- 受信任的寄件者僅 (用戶覆寫)

-

主要覆寫的值:

Email 詳細資料區段:

-

方向性:

- 入境

- Intra-irg

- 出埠

- 收件者 (至) *

- 寄件者*

- 收到時間

-

因特網訊息標識*碼:可在訊息標頭的 [訊息標識 符] 標頭字段中取得。 範例值是

<08f1e0f6806a47b4ac103961109ae6ef@server.domain>(記下角括弧) 。 - 網路訊息標識*碼:在訊息標頭的 X-MS-Exchange-Organization-Network-Message-Id 標頭欄位中可用的 GUID 值。

- 叢集標識碼

- Language

* [

複製到剪貼簿 ] 動作可用來複製值。

複製到剪貼簿 ] 動作可用來複製值。-

方向性:

頁面頂端 (檢視) 索引標籤可讓您有效率地調查電子郵件。 下列小節說明這些檢視。

Timeline view

[時程表] 檢視會顯示訊息發生的傳遞和傳遞後事件。

檢視中提供下列訊息事件資訊。 選取要依該數據行排序的數據行標頭。 若要新增或移除資料行,請選![]() 取 [自定義數據行]。 根據預設,會選取所有可用的數據行。

取 [自定義數據行]。 根據預設,會選取所有可用的數據行。

- 事件 (日期/時間)

- 來源:例如:System、**管理員 或 User。

- 事件類型

- 結果

- 威脅

- 詳細資料

如果訊息在傳遞后沒有任何情形,則訊息在 [時程表 ] 檢視中可能只有一個數據列, 且 [事件類型] 值為 [原始傳遞]。 例如:

- [結果] 值為 [收件匣] 資料夾 - [已傳遞]。

- [結果] 值為 [垃圾郵件] 資料夾 - [傳遞至垃圾郵件]

- [結果] 值為 [隔離 - 封鎖]。

用戶、系統管理員或Microsoft 365 對訊息的後續動作會在檢視中新增更多數據列。 例如:

- [事件類型] 值為 ZAP,而 [結果] 值為 [由 ZAP 移至隔離區] 的 [訊息]。

- [事件類型] 值為 [隔離釋放],而 [結果] 值為 [訊息] 已成功從隔離釋放。

使用 [ ![]() 搜尋] 方 塊來尋找頁面上的資訊。 在方塊中輸入文字,然後按 ENTER 鍵。

搜尋] 方 塊來尋找頁面上的資訊。 在方塊中輸入文字,然後按 ENTER 鍵。

使用 ![]() [匯 出] 將檢視中的數據匯出至 CSV 檔案。 默認檔名是 - Microsoft Defender.csv ,預設位置是 Downloads 資料夾。 如果此名稱的檔案已經存在,則檔案名會附加數位 (例如 , - Microsoft Defender (1) .csv) 。

[匯 出] 將檢視中的數據匯出至 CSV 檔案。 默認檔名是 - Microsoft Defender.csv ,預設位置是 Downloads 資料夾。 如果此名稱的檔案已經存在,則檔案名會附加數位 (例如 , - Microsoft Defender (1) .csv) 。

分析檢視

[ 分析] 檢視 包含的信息可協助您深入分析訊息。 此檢視提供下列資訊:

威脅偵測詳細數據 一節:訊息中偵測到的威脅相關信息:

-

威脅:主要威脅會以主要威脅表示

。

。 - 信賴等級:值為 高、 中或 低。

- 優先順序帳戶保護:值為 [是] 或 [否]。 如需詳細資訊,請參閱在 適用於 Office 365 的 Microsoft Defender 中設定和檢閱優先順序帳戶保護。

-

威脅:主要威脅會以主要威脅表示

Email 偵測詳細數據一節:影響訊息的保護功能或覆寫相關信息:

全部覆寫:所有組織或用戶設定都有可能改變訊息的預期傳遞位置。 例如,如果郵件符合 [ 租使用者允許/封鎖清單] 中的郵件流程規則和封鎖專案,則此處會列出這兩項設定。 主要覆寫:Source 屬性值會識別實際影響訊息傳遞的設定。

主要覆寫:來源:顯示更改訊息預定傳遞位置的組織或使用者設定 (允許,而不是封鎖或封鎖,而不是允許) 。 例如:

- 郵件流程規則已封鎖郵件。

- 因為使用者的安全 寄件者清單中有專案,所以允許郵件。

Exchange 傳輸規則 (郵件流程規則) :如果郵件受到郵件流程規則的影響,則會顯示規則名稱和 GUID vales。 郵件流程規則對郵件採取的動作會在垃圾郵件和網路釣魚決策之前發生。

[

複製到剪貼簿 ] 動作可用來複製規則 GUID。 如需郵件流程規則的詳細資訊,請參閱 Exchange Online 中的郵件流程規則 (傳輸規則) 。

複製到剪貼簿 ] 動作可用來複製規則 GUID。 如需郵件流程規則的詳細資訊,請參閱 Exchange Online 中的郵件流程規則 (傳輸規則) 。[移至 Exchange 系統管理中心] 連結會在新的 Exchange 系統管理中心開啟 [規則] 頁面,網格https://admin.exchange.microsoft.com/#/transportrules位於 。

連接器:如果訊息是透過輸入連接器傳遞,則會顯示連接器名稱。 如需連接器的詳細資訊,請參閱在 Exchange Online 中使用連接器設定郵件流程。

大量抱怨層級 (BCL) :較高的 BCL 值表示訊息較有可能是垃圾郵件。 如需詳細資訊,請 參閱 EOP 中的大量 (BCL) 層級。

原則:如果此處列出原則類型 (例如 垃圾郵件) ,請選

取 [設定] 以開啟相關的原則頁面 (例如,位於) 的反垃圾郵件 原則頁面 https://security.microsoft.com/antispam 。

取 [設定] 以開啟相關的原則頁面 (例如,位於) 的反垃圾郵件 原則頁面 https://security.microsoft.com/antispam 。原則動作

警示標識符:選取 [警示標識符] 值,以開啟警示 (的詳細數據頁面,就如同您在) 從 [ 警示 ] 頁面 https://security.microsoft.com/alerts 找到並選取警示一樣。 [

複製到剪貼簿 ] 動作也可以複製 [警示標識符] 值。

複製到剪貼簿 ] 動作也可以複製 [警示標識符] 值。原則類型

用戶端類型:顯示傳送訊息的用戶端類型 (例如 REST)

Email 大小

數據外泄防護規則

寄件者-收件者詳細數據 區段:關於郵件寄件人和一些收件者資訊的詳細數據:

- 寄件者顯示名稱

- 寄件者位址*

- 寄件者 IP

- 寄件者功能變數名稱*

- 網域建立日期:最近建立的網域和其他訊息訊號可以將訊息識別為可疑。

- 網域擁有者

- 寄件者郵件寄件者位址*

- 寄件者 MAIL FROM 功能變數名稱*

- Return-Path

- Return-Path 網域

- 位置

- 收件者網域*

- 至:在郵件的 [至] 字段中顯示任何電子郵件位址的前 5,000 個字元。

- 副本:顯示郵件 [副本] 字段中任何電子郵件位址的前 5,000 個字元。

- 通訊組清單:如果收件者以清單成員的身分收到電子郵件,則會) 顯示通訊組 (通訊組清單。 巢狀通訊群組會顯示最上層通訊群組。

- 轉寄:指出郵件是否 已自動轉寄至外部電子郵件位址。 轉寄使用者和轉寄類型會顯示 (郵件流程規則、收件匣規則或 SMTP 轉寄) 。

* [

複製到剪貼簿 ] 動作可用來複製值。

複製到剪貼簿 ] 動作可用來複製值。驗證 區段: 電子郵件驗證結果的 詳細資料:

-

以網域為基礎的訊息驗證 (DMARC)

-

Pass:已通過訊息的 DMARC 檢查。 -

Fail:D MARC檢查訊息失敗。 -

BestGuessPass:網域的 DMARC TXT 記錄沒有,但如果有 DMARC 記錄存在,就會通過訊息的 DMARC 檢查。 - 無:指出 DNS 中的傳送網域沒有 DMARC TXT 記錄。

-

-

DomainKeys 識別的郵件 (DKIM) :值如下:

-

Pass:所傳遞訊息的 DKIM 檢查。 -

Fail (reason):訊息的 DKIM 檢查失敗。 例如,訊息未簽署 DKIM 或未驗證 DKIM 簽章。 -

None:訊息未簽署 DKIM。 此結果可能或可能不會指出網域具有 DKIM 記錄,或 DKIM 記錄未評估為結果。 此結果只會指出此訊息未簽署。

-

-

傳送者原則架構 (SPF) :值為:

-

Pass (IP address):SPF 檢查發現訊息來源對網域有效。 -

Fail (IP address):SPF 檢查發現訊息來源對網域無效,而且SPF記錄-all中的強制執行規則 (硬性失敗) 。 -

SoftFail (reason):SPF 檢查發現訊息來源對網域無效,而且SPF記錄~all中的強制規則 (虛失敗) 。 -

Neutral:SPF 檢查發現訊息來源對網域無效,而且SPF記錄?all中的強制規則 (中性) 。 -

None:網域沒有SPF記錄,或SPF記錄不會評估為結果。 -

TempError:SPF 檢查發生暫時性錯誤 (例如 DNS 錯誤) 。 相同檢查可能稍後會成功。 -

PermError:SPF 檢查發生永久錯誤。 例如,網域的 SPF記錄格式不正確。

-

- 復合驗證:SPF、DKIM、DMARC 和其他資訊會判斷發件者 (寄件者位址) 是否為驗證。 如需詳細資訊,請參閱 複合驗證。

-

以網域為基礎的訊息驗證 (DMARC)

相關實體 區段:訊息中附件和 URL 的相關信息:

- 實體:選取附件或 URL 會帶您前往訊息的 [附件] 檢視或 Email 實體頁面的 URL 檢視。

- 總計計數

- 找到的威脅:值為 [是] 或 [ 否]。

訊息詳細資料區域:

-

純文本電子郵件頭索引 標籤:包含純文本的整個郵件標頭。 選取

[複製訊息標頭 ] 以複製訊息標頭。 選

[複製訊息標頭 ] 以複製訊息標頭。 選 Microsoft [訊息標頭分析器] 以在 開啟訊息標頭分析器。https://mha.azurewebsites.net/pages/mha.html 將複製的訊息標頭貼到頁面中,然後選取 [ 分析標頭 ] 以取得訊息標頭和值的詳細數據。

Microsoft [訊息標頭分析器] 以在 開啟訊息標頭分析器。https://mha.azurewebsites.net/pages/mha.html 將複製的訊息標頭貼到頁面中,然後選取 [ 分析標頭 ] 以取得訊息標頭和值的詳細數據。 - [至] 索 引標籤:顯示郵件 [至] 欄位中任何電子郵件位址的前 5,000 個字元。

- [副本] 索引標籤:顯示郵件 [副本] 字段中任何電子郵件位址的前 5,000 個字元。

-

純文本電子郵件頭索引 標籤:包含純文本的整個郵件標頭。 選取

附件檢視

[ 附件] 檢視會顯示訊息中所有檔案附件的相關信息,以及這些附件的掃描結果。

下列附件資訊可在此檢視中取得。 選取要依該數據行排序的數據行標頭。 若要新增或移除資料行,請選![]() 取 [自定義數據行]。 根據預設,會選取所有可用的數據行。

取 [自定義數據行]。 根據預設,會選取所有可用的數據行。

- 附件檔名:如果您按下檔名值

- 檔案類型

- 檔案大小

- 檔案副檔名

- 威脅

- 惡意代碼系列

-

附件 SHA256:複製

到剪貼簿 動作可用來複製 SHA256 值。

到剪貼簿 動作可用來複製 SHA256 值。 - 詳細資料

使用 [ ![]() 搜尋] 方 塊來尋找頁面上的資訊。 在方塊中輸入文字,然後按 ENTER 鍵。

搜尋] 方 塊來尋找頁面上的資訊。 在方塊中輸入文字,然後按 ENTER 鍵。

使用 ![]() [匯 出] 將檢視中的數據匯出至 CSV 檔案。 默認檔名是 - Microsoft Defender.csv ,預設位置是 Downloads 資料夾。 如果此名稱的檔案已經存在,則檔案名會附加數位 (例如, - Microsoft Defender (1) .csv) 。

[匯 出] 將檢視中的數據匯出至 CSV 檔案。 默認檔名是 - Microsoft Defender.csv ,預設位置是 Downloads 資料夾。 如果此名稱的檔案已經存在,則檔案名會附加數位 (例如, - Microsoft Defender (1) .csv) 。

附件詳細資料

如果您按下 [附件檔名] 值來選取 [附件] 檢視中的專案,則會開啟包含下列資訊的詳細數據飛出視窗:

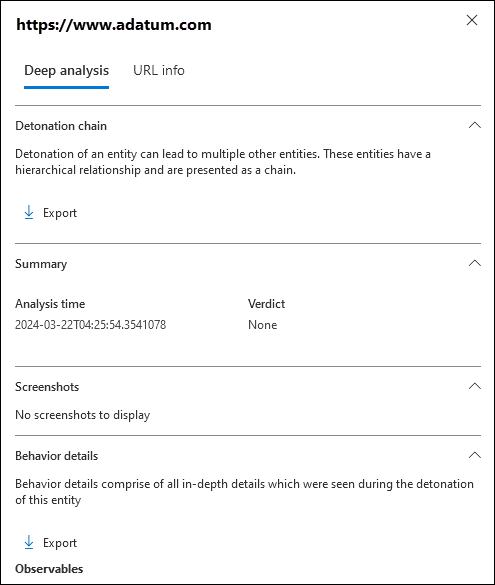

深入分析 索引標籤:如果安全 附件 掃描 (在附件) 遭到防彈,此索引標籤上會提供資訊。 您可以在威脅總管中,使用查詢篩選器 偵測技術 搭配檔案 偵測值來識別這些訊息。

觸發鏈 結區段:單一檔案的安全附件刪除可能會觸發多個入侵。 防彈鏈結會追蹤入侵的路徑,包括造成決策的原始惡意檔案,以及受到損失影響的所有其他檔案。 這些附加的檔案可能不會直接出現在電子郵件中。 但是,包含分析對於判斷檔案為何是惡意的很重要。

如果沒有可用的彈射鏈結資訊,則會顯示 [ 沒有彈射樹狀結構 ] 值。 否則,您可以選取 [

匯 出] 將防彈鏈信息下載至 CSV 檔案。 默認檔名是 [chain.csv ],預設位置是 [下載] 資料夾。 如果已存在具有該名稱的檔案,則檔名會附加一個數位 (例如, (1 ) .csv) 。 CSV 檔案包含下列資訊:

匯 出] 將防彈鏈信息下載至 CSV 檔案。 默認檔名是 [chain.csv ],預設位置是 [下載] 資料夾。 如果已存在具有該名稱的檔案,則檔名會附加一個數位 (例如, (1 ) .csv) 。 CSV 檔案包含下列資訊:- Top:最上層檔案。

- Level1:下一個層級檔案。

- Level2:下一個層級檔案。

- 依此類推。

如果找不到任何連結到該專案的實體有問題或遭到損毀,則損毀鏈結和 CSV 檔案可能只會顯示最上層專案。

摘要 區段:如果沒有可用的摘要資訊,則會顯示 [沒有擷取摘要 ] 值。 否則,可以使用下列摘要資訊:

- 分析時間

- 決策:附件本身的決策。

- 詳細資訊:檔案大小以位元組為單位。

- 入侵指標

螢幕快照區段:顯示在擷取期間擷取的任何螢幕快照。 針對包含其他檔案的 ZIP 或 RAR 等容器檔案,不會擷取任何螢幕快照。

如果沒有可用的中斷螢幕快照,則會顯示 [ 沒有要顯示的螢幕快照 ] 值。 否則,請選取連結以檢視螢幕快照。

行為詳細 數據區段:顯示在損耗期間發生的確切事件,以及包含URL、IP、網域和在事件中找到之檔案的有問題或良性觀察。 包含其他檔案的容器檔案可能沒有任何行為詳細數據,例如 ZIP 或 RAR。

如果沒有可用的行為詳細數據資訊,則會顯示 [ 沒有失真行為 ] 值。 否則,您可以選取 [

匯 出] 將行為詳細數據資訊下載至 CSV 檔案。 默認檔名是 行為 details.csv ,預設位置是 Downloads 資料夾。 如果該名稱的檔案已經存在,則檔名會附加數位 (例如 ,行為詳細數據 (1) .csv) 。 CSV 檔案包含下列資訊:

匯 出] 將行為詳細數據資訊下載至 CSV 檔案。 默認檔名是 行為 details.csv ,預設位置是 Downloads 資料夾。 如果該名稱的檔案已經存在,則檔名會附加數位 (例如 ,行為詳細數據 (1) .csv) 。 CSV 檔案包含下列資訊:- Time

- 行為

- Behavior 屬性

- 處理 (PID)

- 作業

- Target

- 詳細資料

- 結果

檔案資訊索 引標籤: [檔案詳細數據] 區段包含下列資訊:

- 檔案名稱

- SHA256

- 檔案大小 (位元組)

當您在檔案詳細資料飛出視窗中完成時,請選取 [ ![]() 關閉]。

關閉]。

從 [附件] 檢視封鎖附件

如果您選取檔名旁邊的複選框來選取 [附件] 檢視中的專案,![]() 則可以使用 [封鎖] 動作。 此動作會將檔案新增為 租用戶允許/封鎖清單中的封鎖專案。 選取 [封鎖 ] 會啟動 [採取動作精 靈]:

則可以使用 [封鎖] 動作。 此動作會將檔案新增為 租用戶允許/封鎖清單中的封鎖專案。 選取 [封鎖 ] 會啟動 [採取動作精 靈]:

在 [ 選擇動作] 頁面上,於 [ 封鎖檔案 ] 區段中設定下列其中一個設定:

-

永不過期 為:這是預設值

。

。 -

永不過期 :將切換開關滑動為關閉

,然後在 [ 移除] 方塊中選取日期。

,然後在 [ 移除] 方塊中選取日期。

當您在 [ 選擇動作 ] 頁面上完成時,請選取 [ 下一步]。

-

永不過期 為:這是預設值

在 [ 選擇目標實體 ] 頁面上,確認已選取您要封鎖的檔案,然後選取 [ 下一步]。

在 [ 檢閱並提交] 頁面上,設定下列設定:

- 補救名稱:輸入唯一的名稱,以追蹤控制中心的狀態。

- 描述:輸入選擇性描述。

當您在 [ 檢閱並提交 ] 頁面上完成時,請選取 [ 提交]。

URL 檢視

URL 檢視會顯示訊息中所有 URL 的相關信息,以及這些 URL 的掃描結果。

下列附件資訊可在此檢視中取得。 選取要依該數據行排序的數據行標頭。 若要新增或移除資料行,請選![]() 取 [自定義數據行]。 根據預設,會選取所有可用的數據行。

取 [自定義數據行]。 根據預設,會選取所有可用的數據行。

- URL

- 威脅

- Source

- 詳細資料

使用 [ ![]() 搜尋] 方 塊來尋找頁面上的資訊。 在方塊中輸入文字,然後按 ENTER 鍵。

搜尋] 方 塊來尋找頁面上的資訊。 在方塊中輸入文字,然後按 ENTER 鍵。

使用 ![]() [匯 出] 將檢視中的數據匯出至 CSV 檔案。 默認檔名是 - Microsoft Defender.csv ,預設位置是 Downloads 資料夾。 如果此名稱的檔案已經存在,則檔案名會附加數位 (例如 , - Microsoft Defender (1) .csv) 。

[匯 出] 將檢視中的數據匯出至 CSV 檔案。 默認檔名是 - Microsoft Defender.csv ,預設位置是 Downloads 資料夾。 如果此名稱的檔案已經存在,則檔案名會附加數位 (例如 , - Microsoft Defender (1) .csv) 。

URL 詳細數據

如果您按下 URL 值來選取 URL 檢視中的專案,將會開啟包含下列資訊的詳細資料飛出視窗:

深入分析 索引標籤:如果安全 鏈接 掃描 (在 URL) 中斷,此索引標籤上會提供資訊。 您可以使用查詢篩選器偵測 技術 搭配 值 URL 擷取,在威脅總管中識別這些訊息。

加密鏈 結區段:單一 URL 的安全連結擷取可能會觸發多個入侵。 防彈鏈結會追蹤入侵的路徑,包括造成決策的原始惡意 URL,以及受危害影響的所有其他 URL。 這些 URL 可能不會直接出現在電子郵件中。 但是,包含分析對於判斷 URL 為何是惡意的很重要。

如果沒有可用的彈射鏈結資訊,則會顯示 [ 沒有彈射樹狀結構 ] 值。 否則,您可以選取 [

匯 出] 將防彈鏈信息下載至 CSV 檔案。 默認檔名是 [chain.csv ],預設位置是 [下載] 資料夾。 如果已存在具有該名稱的檔案,則檔名會附加一個數位 (例如, (1 ) .csv) 。 CSV 檔案包含下列資訊:

匯 出] 將防彈鏈信息下載至 CSV 檔案。 默認檔名是 [chain.csv ],預設位置是 [下載] 資料夾。 如果已存在具有該名稱的檔案,則檔名會附加一個數位 (例如, (1 ) .csv) 。 CSV 檔案包含下列資訊:- Top:最上層檔案。

- Level1:下一個層級檔案。

- Level2:下一個層級檔案。

- 依此類推。

如果找不到任何連結到該專案的實體有問題或遭到損毀,則損毀鏈結和 CSV 檔案可能只會顯示最上層專案。

摘要 區段:如果沒有可用的摘要資訊,則會顯示 [沒有擷取摘要 ] 值。 否則,可以使用下列摘要資訊:

- 分析時間

- 決策:URL 本身的決策。

螢幕快照區段:顯示在擷取期間擷取的任何螢幕快照。 如果 URL 開啟至直接下載檔案的連結,則不會擷取任何螢幕快照。 不過,您會在中斷鏈結中看到下載的檔案。

如果沒有可用的中斷螢幕快照,則會顯示 [ 沒有要顯示的螢幕快照 ] 值。 否則,請選取連結以檢視螢幕快照。

行為詳細 數據區段:顯示在損耗期間發生的確切事件,以及包含URL、IP、網域和在事件中找到之檔案的有問題或良性觀察。

如果沒有可用的行為詳細數據資訊,則會顯示 [ 沒有失真行為 ] 值。 否則,您可以選取 [

匯 出] 將行為詳細數據資訊下載至 CSV 檔案。 默認檔名是 行為 details.csv ,預設位置是 Downloads 資料夾。 如果該名稱的檔案已經存在,則檔名會附加數位 (例如 ,行為詳細數據 (1) .csv) 。 CSV 檔案包含下列資訊:

匯 出] 將行為詳細數據資訊下載至 CSV 檔案。 默認檔名是 行為 details.csv ,預設位置是 Downloads 資料夾。 如果該名稱的檔案已經存在,則檔名會附加數位 (例如 ,行為詳細數據 (1) .csv) 。 CSV 檔案包含下列資訊:- Time

- 行為

- Behavior 屬性

- 處理 (PID)

- 作業

- Target

- 詳細資料

- 結果

URL 資訊索 引標籤: [URL 詳細資料] 區段包含下列資訊:

- URL

- 威脅

當您在檔案詳細資料飛出視窗中完成時,請選取 [ ![]() 關閉]。

關閉]。

封鎖 URL 檢視中的 URL

如果您選取檔名旁邊的複選框來選取 URL 檢視中的專案,![]() 則可以使用 [封鎖] 動作。 此動作會將 URL 新增為 租使用者允許/封鎖清單中的封鎖專案。 選取 [封鎖 ] 會啟動 [採取動作精 靈]:

則可以使用 [封鎖] 動作。 此動作會將 URL 新增為 租使用者允許/封鎖清單中的封鎖專案。 選取 [封鎖 ] 會啟動 [採取動作精 靈]:

在 [ 選擇動作] 頁面上,於 [ 封鎖 URL ] 區段中設定下列其中一個設定:

-

永不過期 為:這是預設值

。

。 -

永不過期 :將切換開關滑動為關閉

,然後在 [ 移除] 方塊中選取日期。

,然後在 [ 移除] 方塊中選取日期。

當您在 [ 選擇動作 ] 頁面上完成時,請選取 [ 下一步]。

-

永不過期 為:這是預設值

在 [ 選擇目標實體] 頁面上,確認已選取您要封鎖的 URL,然後選取 [ 下一步]。

在 [ 檢閱並提交] 頁面上,設定下列設定:

- 補救名稱:輸入唯一的名稱,以追蹤控制中心的狀態。

- 描述:輸入選擇性描述。

當您在 [ 檢閱並提交 ] 頁面上完成時,請選取 [ 提交]。

類似的電子郵件檢視

[ 類似電子郵件] 檢視會顯示與此郵件具有相同訊息本文指紋的其他電子郵件訊息。 其他訊息中的比對準則不適用於此檢視 (例如檔案附件指紋) 。

下列附件資訊可在此檢視中取得。 選取要依該數據行排序的數據行標頭。 若要新增或移除資料行,請選![]() 取 [自定義數據行]。 根據預設,會選取所有可用的數據行。

取 [自定義數據行]。 根據預設,會選取所有可用的數據行。

- Date

- 主旨

- 收件者

- Sender

- 寄件者 IP

- Override

- 傳遞動作

- 傳遞位置

使用 ![]() [篩選 ] 依 [開始日期 ] 和 [ 結束日期] 篩選專案。

[篩選 ] 依 [開始日期 ] 和 [ 結束日期] 篩選專案。

使用 [ ![]() 搜尋] 方 塊來尋找頁面上的資訊。 在方塊中輸入文字,然後按 ENTER 鍵。

搜尋] 方 塊來尋找頁面上的資訊。 在方塊中輸入文字,然後按 ENTER 鍵。

使用 ![]() [匯 出] 將檢視中的數據匯出至 CSV 檔案。 默認檔名是 - Microsoft Defender.csv ,預設位置是 Downloads 資料夾。 如果此名稱的檔案已經存在,則檔案名會附加數位 (例如 , - Microsoft Defender (1) .csv) 。

[匯 出] 將檢視中的數據匯出至 CSV 檔案。 默認檔名是 - Microsoft Defender.csv ,預設位置是 Downloads 資料夾。 如果此名稱的檔案已經存在,則檔案名會附加數位 (例如 , - Microsoft Defender (1) .csv) 。

Email 實體頁面上的動作

下列動作位於 Email 實體頁面的頂端:

-

採取動作:如需詳細資訊,請參閱 威脅搜捕:採取動作精靈。

採取動作:如需詳細資訊,請參閱 威脅搜捕:採取動作精靈。 -

Email preview¹ ²

Email preview¹ ² -

其他選項:

其他選項: 移至隔離的電子郵件:只有在郵件遭到隔離時才可使用。 選取此動作會在 的 [隔離] 頁面https://security.microsoft.com/quarantine上開啟 [Email] 索引標籤,並依郵件的唯一 [訊息標識符] 值進行篩選。 如需詳細資訊,請 參閱檢視隔離的電子郵件。

移至隔離的電子郵件:只有在郵件遭到隔離時才可使用。 選取此動作會在 的 [隔離] 頁面https://security.microsoft.com/quarantine上開啟 [Email] 索引標籤,並依郵件的唯一 [訊息標識符] 值進行篩選。 如需詳細資訊,請 參閱檢視隔離的電子郵件。 下載電子郵件¹ ²

下載電子郵件¹ ²提示

下載電子郵件 不適用於已隔離的郵件。 請 改為從隔離區下載受密碼保護的郵件複本。

¹ Email 預覽和下載電子郵件動作需要預覽角色。 您可以在下列位置指派此角色:

-

Microsoft Defender 全面偵測回應 整合角色型訪問控制 (RBAC) (如果 Email & 共同作業>適用於 Office 365 的 Defender 許可權為

作用中。只會影響 Defender 入口網站,而不會影響 PowerShell) :安全性作業/原始數據 (電子郵件 & 共同作業) /Email & 共同作業內容 (讀取) 。

作用中。只會影響 Defender 入口網站,而不會影響 PowerShell) :安全性作業/原始數據 (電子郵件 & 共同作業) /Email & 共同作業內容 (讀取) 。 - Email & Microsoft Defender 入口網站中的共同作業許可權:數據調查員或電子檔探索管理員角色群組中的成員資格。 或者,您可以建立已指派預覽角色的新角色群組,並將使用者新增至自定義角色群組。

² 您可以預覽或下載 Microsoft 365 信箱中提供的電子郵件訊息。 信箱中不再提供郵件的範例包括:

- 訊息在傳遞或傳遞失敗之前已卸除。

- 已 硬式刪除訊息。

- 訊息的傳遞位置為 On-prem/External。

- ZAP 已將郵件移至隔離區。

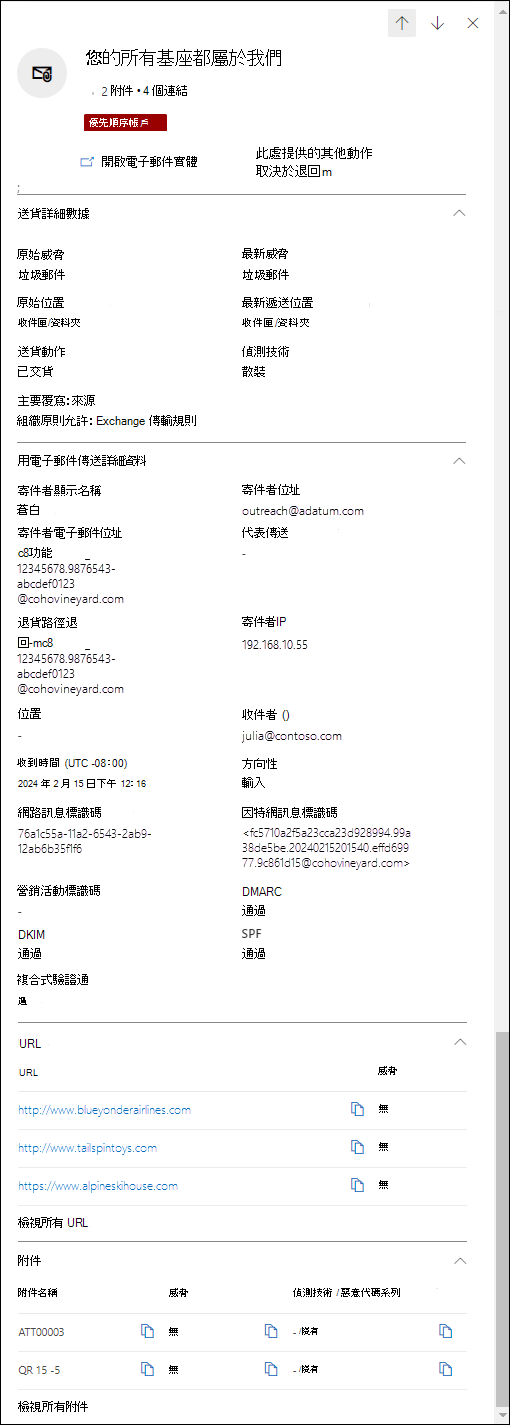

Email 摘要面板

Email 摘要面板是 Exchange Online Protection (EOP) 和 適用於 Office 365 的 Defender 中許多功能中提供的電子郵件詳細數據飛出視窗。 [Email 摘要] 面板包含從 適用於 Office 365 的 Defender 中 Email 實體頁面上可用的完整詳細數據所取得之電子郵件訊息的標準化摘要資訊。

Where to find the Email summary panel is described in the Where to find the Email entity page section earlier in this article. 本節的其餘部分將說明所有功能 Email 摘要面板上可用的資訊。

提示

[Email 摘要] 面板可從 [擱置中] 或 [歷程記錄] 索引卷標上的 [控制中心] 頁面https://security.microsoft.com/action-center/取得。 按兩下複選框或 [調查標識符] 值以外的數據列中的任何位置,選取具有 [實體類型] 值 Email 的動作。 開啟的詳細數據飛出視窗是 Email 摘要面板,但![]() 飛出視窗頂端無法使用 [開啟電子郵件實體]。

飛出視窗頂端無法使用 [開啟電子郵件實體]。

下列訊息資訊位於 Email 摘要面板的頂端:

- 飛出視窗的標題是訊息 Subject 值。

- 訊息中的附件和連結數目 (不會出現在所有功能) 中。

- 指派給郵件收件者的任何使用者標籤 (包括優先帳戶標籤) 。 如需詳細資訊,請參閱 適用於 Office 365 的 Microsoft Defender 中的用戶標籤

- 飛出視窗頂端可用的動作取決於您開啟 Email 摘要面板的位置。 個別功能文章會說明可用的動作。

提示

若要查看其他訊息的詳細數據,而不需離開目前訊息的 Email 摘要面板,請使用 飛出視窗頂端的 [上一個專案] 和 [下一個專案]。

飛出視窗頂端的 [上一個專案] 和 [下一個專案]。

下列各節適用於所有功能的 Email 摘要面板 (您從) 開啟 Email 摘要面板的位置並不重要:

傳遞詳細資料 區段:

- 原始威脅

- 最新威脅

- 原始位置

- 最新的傳遞位置

- 傳遞動作

- 偵測技術

- 主要覆寫:來源

Email 詳細資料區段:

- 寄件者顯示名稱

- 寄件者位址

- 寄件者電子郵件寄件者位址

- 代表傳送

- 傳回路徑

- 寄件者 IP

- 位置

- 收件者 ()

- 收到時間

- Directionality

- 網路訊息標識碼

- 因特網訊息標識碼

- 營銷活動標識碼

- DMARC

- DKIM

- SPF

- 複合驗證

URL 區 段:訊息中任何 URL 的詳細資料:

- URL

- 威脅 狀態

如果訊息有三個以上的 URL,請選 取 [檢視所有 URL ] 以查看所有 URL。

附件區 段:訊息中任何檔案附件的詳細數據:

- 附件名稱

- 威脅

- 偵測技術/惡意代碼系列

如果訊息有三個以上的附件,請選 取 [檢視所有附件 ] 以查看所有附件。

![Email 實體頁面上 [時程表] 檢視的螢幕快照。](media/email-entity-timeline-view.png)

![Email 實體頁面上 [分析] 檢視的螢幕快照。](media/email-entity-analysis-view.png)

![Email 實體頁面上 [附件] 檢視的螢幕快照。](media/email-entity-attachments-view.png)

![Email 實體頁面上 [附件] 檢視中檔案詳細數據飛出視窗的螢幕快照。](media/email-entity-attachments-view-file-details-flyout.png)

![Email 實體頁面上 [類似電子郵件] 檢視的螢幕快照。](media/email-entity-similar-emails-view.png)