Email strategie di contrassegno tramite Microsoft Purview per la conformità del governo australiano con PSPF

Questo articolo fornisce indicazioni per le organizzazioni governative australiane sull'uso di Microsoft Purview per il contrassegno dei messaggi di posta elettronica. Il suo scopo è dimostrare che Microsoft Purview può integrarsi con Microsoft Exchange per applicare contrassegni protettivi in linea con PSPF il Protective Security Policy Framework (PSPF), incluso PSPF Policy 8 Annex F: Australian Government Email Protective Marking Standard. Lo scopo di queste linee guida è aiutare le organizzazioni governative australiane a proteggere le informazioni e aumentare la loro maturità in materia di sicurezza delle informazioni.

Criteri PSPF (Protective Security Policy Framework) Criterio 8 Requisito 4 indica che le informazioni, inclusa la posta elettronica, devono essere chiaramente identificate usando contrassegni di protezione appropriati:

| Requisito | Dettagli |

|---|---|

| Criterio PSPF 8 Requisito 4: Contrassegno delle informazioni (v2018.6) | L'originatore deve identificare chiaramente le informazioni riservate e classificate per la sicurezza, incluse le e-mail, usando contrassegni di protezione applicabili usando contrassegni di protezione basati su testo per contrassegnare le informazioni riservate e classificate di sicurezza (e i metadati associati), a meno che non sia poco pratico per motivi operativi. |

I contrassegni di protezione possono essere applicati in molti modi, ad esempio tramite contrassegni di contenuto delle etichette, descritti nel contrassegno del contenuto dell'etichetta di riservatezza. Tuttavia, è possibile per i destinatari modificare i contrassegni protettivi basati su testo nei messaggi di posta elettronica di risposta. PSPF Policy 8 Annex F: Australian Government Email Protective Marking Standard fornisce indicazioni aggiuntive sul contrassegno della posta elettronica. L'allegato F include la sintassi di contrassegno che può essere applicata all'oggetto della posta elettronica o ai metadati di posta elettronica sotto forma di intestazioni x.

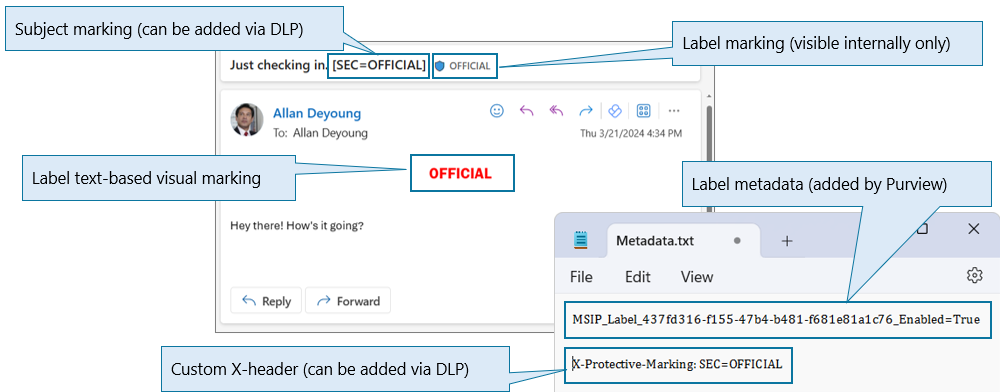

L'immagine seguente illustra i vari metodi di contrassegno disponibili e illustrati in questo articolo:

X-Protective-Marking x-headers

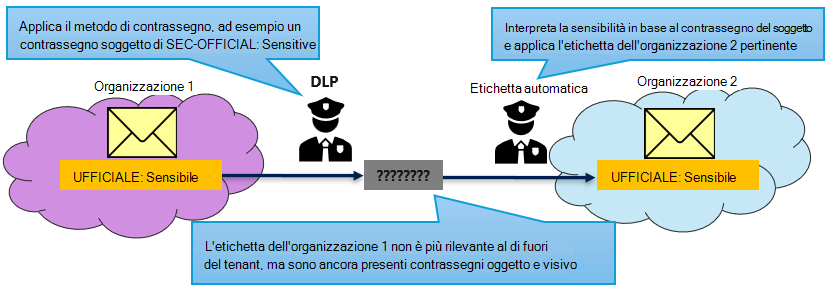

Per impostazione predefinita, un'etichetta di riservatezza, configurata all'interno di un ambiente e con un set di controlli configurati per proteggere le informazioni associate, non viene applicata automaticamente negli ambienti esterni. Gli elementi inviati a un'organizzazione esterna hanno i metadati e i contrassegni visivi applicati. Spetta quindi all'organizzazione ricevente assicurarsi che le informazioni contenute siano adeguatamente protette.

Per garantire che le informazioni vengano trattate in modo appropriato tramite la ricezione delle organizzazioni, è importante contrassegnare gli elementi con indicatori per facilitare l'interpretazione della classificazione della sicurezza. Una volta interpretato, l'elemento viene quindi inserito nell'ambito dei controlli di sicurezza delle seconde organizzazioni. La traduzione delle classificazioni tra organizzazioni viene ottenuta per la posta elettronica usando Prevenzione della perdita dei dati Microsoft Purview (DLP) e l'etichettatura automatica basata su servizi. DLP contrassegna i messaggi di posta elettronica con contrassegni interpretati dall'etichettatura automatica basata sul servizio (o da un servizio equivalente) all'estremita' ricevente:

Email le intestazioni x forniscono un metodo di contrassegno che non riguarda la visibilità dell'utente e più la possibilità per i sistemi di interpretare i contrassegni applicati alla posta elettronica. Dal punto di vista delle piattaforme di posta elettronica, le intestazioni x sono la fonte più affidabile di informazioni relative alla classificazione di un elemento in quanto non possono essere facilmente manipolate dagli utenti.

Per garantire che le informazioni basate sulla posta elettronica siano controllate e protette in modo appropriato durante lo spostamento tra organizzazioni governative, viene usata l'intestazione x-marking x pspf x-protective. Questa intestazione x viene letta e interpretata dalle piattaforme di posta elettronica per tutti i messaggi di posta elettronica che entrano in un ambiente per enti pubblici e usata per applicare i controlli appropriati alla riservatezza delle informazioni contenute.

Importante

L'uso coerente delle intestazioni x è fondamentale per il successo di questo processo perché le organizzazioni riceventi usano le intestazioni x per interpretare i contrassegni e applicare i controlli pertinenti.

Per garantire che le intestazioni x siano coerenti tra le organizzazioni, PSPF Policy 8 Annex F: Australian Government Email Protective Marking Standard definisce la configurazione x-header seguente:

| Requisito | Dettagli |

|---|---|

| Criteri PSPF 8 Allegato F Sintassi X-Protective-Marking |

X-Protective-Marking:VER=[version], NS=gov.au, SEC=[SecurityClassification], CAVEAT=[CaveatType]:[CaveatValue], EXPIRES=[genDate]\|[event], DOWNTO=[SecurityClassification], ACCESS=[InformationManagementMarker], NOTE=[comment], ORIGIN=[authorEmail] |

I componenti comunemente configurati sono:

-

VER, che elenca la versione dello standard a cui è configurato il sistema (attualmente v2018.6). -

NS, ovvero i domini rilevanti per le organizzazioni governative che usano questa guida, la configurazione è diversa. Ad esempio, in Victorian Protective Data Security Framework (VPDSF) viene usato un dominio di vic.gov.au. -

SECsi allinea con un contrassegno o una classificazione (OFFICIAL, OFFICIAL, OFFICIAL Sensitive o PROTECTED). -

CAVEATviene popolato se al contenuto viene applicato un elemento Caveat, ad esempio CABINET. -

ACCESSviene popolato se al contenuto viene applicato un marcatore di gestione delle informazioni (IMM).

Intestazione origin

All'interno dell'organizzazione e del contenuto in uscita

Il criterio PSPF 8 Allegato F indica che il ORIGIN campo : 'acquisisce l'indirizzo di posta elettronica dell'autore in modo che la persona che originariamente ha classificato il messaggio di posta elettronica sia sempre nota. Questo non è necessariamente lo stesso che nel RFC5322 dal campo.

Importante

Un errore comune consiste nel configurare il ORIGIN campo tramite una regola del flusso di posta che contrassegna l'indirizzo del mittente nel campo di origine del messaggio di posta elettronica in uscita. Questa configurazione comporta la modifica del campo ogni volta che si verifica un'attività di risposta o inoltro. Questa configurazione non soddisfa il requisito PSPF perché il ORIGIN campo non deve cambiare una volta impostato.

Contenuto esterno e in ingresso

L'elemento più importante del ORIGIN campo è l'entità di origine. Il criterio PSPF 8 definisce l'origine come "l'entità che inizialmente ha generato le informazioni o ha ricevuto le informazioni dall'esterno del governo australiano". Per acquisire le informazioni sull'entità ORIGIN di origine nel campo, è possibile usare un indirizzo di posta elettronica generico. Ad esempio, info@entity.gov.au. Questo indirizzo di posta elettronica viene contrassegnato nel campo di origine di tutti i messaggi di posta elettronica generati da un'organizzazione, consentendo di soddisfare la finalità dei requisiti.

Se sono necessarie altre informazioni sulle specifiche di un messaggio di posta elettronica, ad esempio il mittente, il destinatario o la persona che ha inoltrato un messaggio di posta elettronica, è possibile usare servizi come Traccia messaggi in Exchange Online e Ricerca contenuto eDiscovery per visualizzare tali informazioni.

Uso dei due punti nei campi dell'intestazione

RFC 5322: Formato dei messaggi Internet e RFC 822: Standard per il formato dei messaggi di testo Internet ARPA indica che il carattere speciale dei due punti deve essere usato come delimitatore tra i nomi di campo delle intestazioni x e il corpo del campo.

L'interfaccia Microsoft Purview all'interno dei servizi di Microsoft 365 rispetta gli standard RFC e consente i due punti : e viene elaborata come previsto per i clienti australiani.

Rischio di rimozione dell'intestazione x

Quando le organizzazioni governative australiane lavorano con piattaforme e client di posta elettronica non aziendali, il sistema dell'altra organizzazione può rimuovere le intestazioni x dai messaggi di posta elettronica di risposta. Le piattaforme di posta elettronica aziendali, ad esempio Exchange Online e client come Outlook, assicurano che quando gli utenti rispondono ai messaggi di posta elettronica, vengano mantenuti importanti metadati di posta elettronica, incluse le intestazioni x. È probabile che altri client, incluse le piattaforme di posta elettronica anonime e i client di posta elettronica nativi per dispositivi mobili, rimuovano tutti i metadati di posta elettronica che non conoscono. Ciò influisce sia sulla sicurezza della posta elettronica che sull'esperienza utente, a meno che non siano fattorizzate nella progettazione.

Un messaggio di posta elettronica inviato da una tipica organizzazione governativa australiana a un utente non Microsoft 365 avrà intestazioni x-protective-marking e altri metadati di etichetta specifici di Microsoft (ad esempio intestazioni msip_labels). Questi metadati che possono essere usati per garantire che ogni messaggio di posta elettronica in una conversazione erediti l'etichetta applicata al messaggio precedente. Quando un utente non Microsoft 365 risponde a un messaggio di posta elettronica contrassegnato, la risposta può essere rimossa solo ai metadati di posta elettronica essenziali. Il risultato è che il messaggio di posta elettronica di risposta, ricevuto dalla piattaforma di posta elettronica dell'organizzazione, non verrà etichettato. All'utente verrà quindi richiesto di selezionare e applicare una nuova etichetta alla risposta, allineando manualmente il contrassegno dell'elemento originale. Questo approccio crea rischi di declassificazione.

Anche se le intestazioni x sono il metodo ideale per contrassegnare i messaggi di posta elettronica perché non sono in grado di essere facilmente modificate dai destinatari, Microsoft consiglia di configurare e usare più metodi di contrassegno nei criteri di etichettatura automatica per il governo australiano:

- X-Protective-Marking x-header (metodo primario)

- Contrassegno basato su soggetto (metodo ausiliario 1)

- Contrassegni visivi delle etichette che devono essere interpretati dai SIT (metodo ausiliario 2)

Quando si applicano più approcci di contrassegno e etichettatura automatica, l'etichetta di riservatezza più alta rilevata in un elemento applicata all'elemento e/o consigliata all'utente. In questo modo si riduce la probabilità che il contenuto venga etichettato in modo errato a causa della manipolazione del destinatario o della rimozione dell'intestazione.

Gli approcci di etichettatura automatica per ridurre i rischi correlati alla rimozione delle intestazioni sono ulteriormente illustrati nelle raccomandazioni di etichettatura automatica basate sul client per il governo australiano e raccomandazioni di etichettatura automatica basate su servizi per il governo australiano.

Applicazione di intestazioni X-Protective-Marking tramite criteri DLP

Un criterio DLP può essere usato per applicare intestazioni x-protective-marking alla posta elettronica.

È possibile creare nuovi criteri DLP dall'interno di Portale di conformità di Microsoft Purview. Tali criteri devono essere creati da un modello di criteri personalizzato e devono essere applicati solo al servizio Exchange. Se si seleziona solo questo servizio, tutte le condizioni specifiche dello scambio saranno visibili. Se sono selezionati altri servizi, nell'elenco verranno visualizzate solo le condizioni comuni a tutti i servizi selezionati.

I criteri devono contenere una regola per ogni etichetta di riservatezza pubblicata per gli utenti.

Importante

È consigliabile usare un singolo criterio DLP contenente più regole che applicano contrassegni x-header e subject anziché più criteri DLP. Un criterio che esegue queste azioni per tutte le etichette necessarie è stato incluso nell'esempio di criteri DLP che applicano intestazioni x e contrassegni soggetto.

Ogni regola deve essere denominata in base al suo scopo. Ad esempio, un nome di regola di Apply UNOFFICIAL x-Header. Per le regole che ospitano combinazioni di contrassegni, i nomi di etichetta possono superare la lunghezza consentita per i nomi delle regole DLP. Per questo motivo, il troncamento è obbligatorio. In Esempio i criteri DLP per applicare le intestazioni x e i contrassegni dei soggetti sono stati abbreviati per tenere conto di questo aspetto.

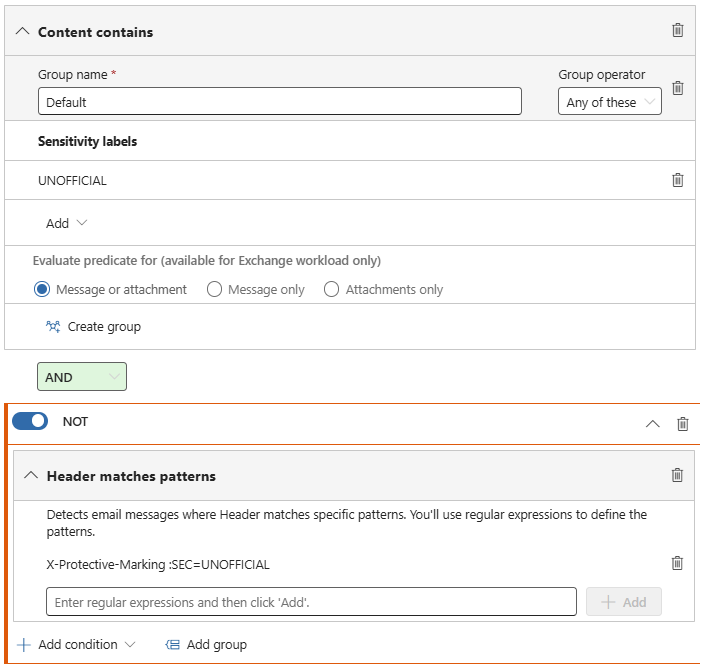

Le regole devono avere una condizione di contenuto contenente>l'etichetta di riservatezza e quindi avere l'etichetta rilevante per la regola selezionata.

È consigliabile selezionare le opzioni per valutare il predicato per il messaggio o l'allegato, in quanto ciò consente di garantire che le intestazioni x applicate ai messaggi di posta elettronica eservino allegati con maggiore sensibilità, estendendo le funzionalità descritte nell'ereditarietà delle etichette.

Gli amministratori devono tenere presente che le x-protective-marking x-header possono contenere altri dati, ad esempio valori per EXPIRES o DOWNTO. La presenza di queste informazioni è improbabile per molte organizzazioni a causa del suo uso limitato, ma, se i dati esistono, devono essere mantenuti. A tale scopo, creare un gruppo di condizioni usando l'operando NOT . In questo modo, se un'intestazione esiste già in un elemento, non viene sovrascritta:

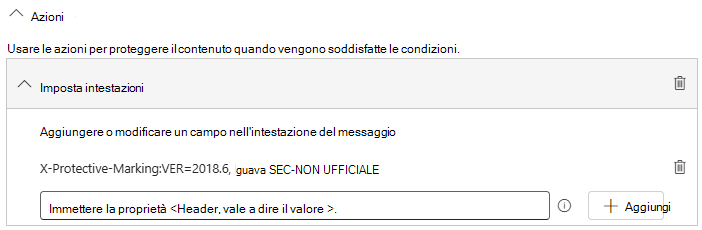

Le azioni delle regole sono configurate per impostare le intestazioni. Il valore dell'intestazione deve quindi essere allineato con il valore x-protective-marking per l'etichetta applicata.

Consiglio

Se si copiano valori di intestazione x da un file formattato, ad esempio un documento Word, alcuni caratteri speciali potrebbero essere stati sostituiti da un equivalente. Esempi di caratteri che potrebbero essere stati sostituiti a causa della formattazione includono virgole o trattini invertiti. L'interfaccia di Microsoft Purview garantisce l'igine di configurazione tramite la convalida del modulo. In questo modo i moduli non accettano determinati valori di testo incollati. Se si verificano problemi, digitare nuovamente i caratteri speciali usando la tastiera anziché a seconda dei valori incollati.

Test delle intestazioni X-Protective-Marking

I criteri DLP descritti in questo articolo devono essere testati negli ambienti di test per garantire la correttezza e l'allineamento con il framework PSPF. Email le intestazioni x possono essere visualizzate tramite la maggior parte dei client di posta elettronica. In Outlook, a seconda della versione client, le intestazioni possono essere visualizzate aprendo un messaggio di posta elettronica e selezionandoProprietàfile> oppure aprendo un messaggio e selezionando Visualizza>proprietà messaggio.

Microsoft Message Header Analyzer viene usato per visualizzare le informazioni di intestazione, che si trovano in https://mha.azurewebsites.net/.

L'allegato F del criterio PSPF 8 fornisce esempi che è possibile confrontare con la propria configurazione.

Contrassegni basati su soggetto

Un approccio alternativo al contrassegno della posta elettronica si basa sui campi dell'oggetto della posta elettronica, che possono essere modificati per includere un contrassegno alla fine di un oggetto di posta elettronica. Ad esempio, 'Test email subject [SEC=PROTECTED]'.

Come spiegato nell'allegato F del criterio PSPF 8, i contrassegni basati su soggetto possono essere facilmente manipolati durante la generazione o il trasporto della posta elettronica. Tuttavia, come mitigazione del rischio di rimozione dell'intestazione x, i contrassegni basati su soggetto aiutano le situazioni in cui le piattaforme di posta elettronica o i client hanno rimosso i metadati di posta elettronica. Pertanto, il contrassegno basato su soggetto deve essere usato come metodo ausiliario per le intestazioni x.

| Requisito | Dettagli |

|---|---|

| Criteri PSPF 8 - Applicazione di contrassegni protettivi tramite metadati | Per i messaggi di posta elettronica, l'approccio preferito è che le entità applichino contrassegni protettivi all'estensione dell'intestazione del messaggio Internet, in conformità con il Standard di contrassegno protettivo Email nell'allegato G. Ciò consente la costruzione e l'analisi da parte di gateway e server di posta elettronica e consente la gestione delle informazioni in base al contrassegno protettivo. Se non è possibile usare un'estensione dell'intestazione del messaggio Internet, i contrassegni protettivi vengono inseriti nel campo dell'oggetto di un messaggio di posta elettronica. |

Nota

Anche se il contrassegno basato su soggetto è meno tecnico degli approcci basati su x-header, è ancora un metodo completamente valido per applicare i contrassegni alla posta elettronica.

Applicazione di contrassegni di posta elettronica basati su soggetto

Come per le intestazioni x, i marcatori basati su soggetto vengono applicati tramite criteri DLP. I criteri devono essere creati dal modello di criteri personalizzati e applicati solo al servizio Exchange.

Assicurarsi che il criterio contenga una regola per ogni etichetta di riservatezza. Un esempio di nome di regola appropriato è Applica contrassegno del soggetto NON UFFICIALE. Come per le regole basate su intestazione x, è probabile che i nomi delle regole superino i valori consentiti quando vengono usate combinazioni di contrassegni. Per questo motivo, gli esempi nei criteri di prevenzione della perdita dei dati di esempio per applicare intestazioni x e contrassegni soggetto applicano il troncamento ai nomi di avvertenza o IMM.

Queste regole richiedono una condizione di contenuto contenente e quindi l'etichetta di riservatezza pertinente per la regola. Non è necessario applicare eccezioni per le regole che applicano i contrassegni soggetto.

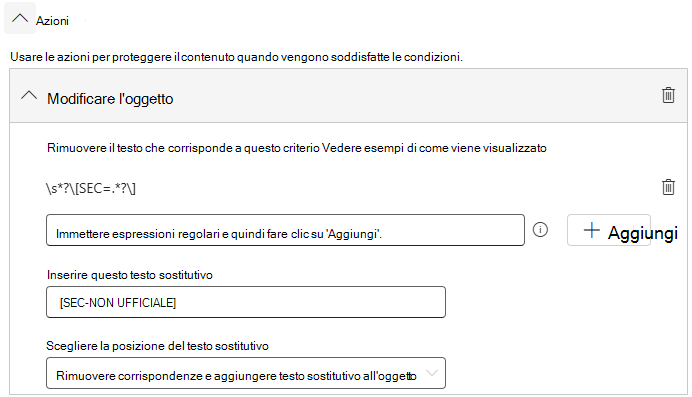

L'azione della regola deve essere configurata per modificare l'oggetto.

L'azione modifica oggetto deve essere configurata con un'espressione regolare (RegEx) di \s*?\[SEC=.*?\]. Questo oggetto RegEx controlla e rimuove i valori all'interno dei dati tra parentesi quadre che iniziano con [SEC=. Rimuove anche i caratteri di spazio prima dei contrassegni.

L'uso di questo metodo basato su RegEx per riapplicare i contrassegni soggetto garantisce che non si verifichi la duplicazione dei contrassegni , ad esempio [SEC=UNOFFICIAL] [SEC=UNOFFICIAL]. I criteri DLP possono eseguire questa operazione rimuovendo e sostituendo il contrassegno dell'oggetto con il valore dall'origine della verità, che in questo caso è l'etichetta del messaggio di posta elettronica.

Nel campo Inserisci questo testo sostitutivo immettere il testo utilizzato come contrassegno basato su soggetto. È consigliabile anteporre al contrassegno applicato tramite testo sostitutivo un carattere di spazio (ad esempio, ' [SEC=UNOFFICIAL]') in quanto garantirà che sia presente uno spazio dopo la fine dell'oggetto del messaggio di posta elettronica e prima del contrassegno. Assicurarsi che RegEx includa il rilevamento degli spazi (\s*?) nel modello di modifica del soggetto per mantenere coerente l'esperienza. Senza RegEx, gli spazi potrebbero facilmente essere impilati prima del contrassegno.

La posizione del testo sostitutivo deve essere impostata per rimuovere le corrispondenze e aggiungere il testo sostitutivo al soggetto.

Importante

È consigliabile usare un singolo criterio DLP contenente più regole che applicano contrassegni x-header e subject anziché più criteri DLP. Un criterio che esegue queste azioni per tutte le etichette necessarie è stato incluso nell'esempio di criteri DLP che applicano intestazioni x e contrassegni soggetto.

Criteri di prevenzione della perdita dei dati di esempio per applicare intestazioni x e contrassegni soggetto

I criteri DLP seguenti hanno lo scopo di applicare le intestazioni x-protective-marking x e i contrassegni dell'oggetto ai messaggi di posta elettronica.

Nome criterio: Aggiungere l'intestazione x PSPF e il contrassegno del soggetto

Servizi applicabili: Sostituzione

| Regola | Condizioni | Azioni |

|---|---|---|

UNOFFICIAL append subject |

Contenuto contenente l'etichetta di riservatezza: NON UFFICIALE | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=UNOFFICIAL]

Posizione: Rimuovere corrispondenze e accodare |

UNOFFICIAL add x-header |

Contenuto contenente l'etichetta di riservatezza: NON UFFICIALE | Impostare l'intestazione:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=UNOFFICIAL Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=UNOFFICIAL |

OFFICIAL append subject |

Contenuto contenente l'etichetta di riservatezza: OFFICIAL | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=OFFICIAL]

Posizione: Rimuovere corrispondenze e accodare |

OFFICIAL add x-header |

Contenuto contenente l'etichetta di riservatezza: OFFICIAL | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=OFFICIAL |

OFFICIAL Sensitive append subject |

Contenuto contenente l'etichetta di riservatezza: OFFICIAL Sensitive | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=OFFICIAL:Sensitive]

Posizione: Rimuovere corrispondenze e accodare |

OFFICIAL Sensitive add x-header |

Contenuto contenente l'etichetta di riservatezza: OFFICIAL Sensitive | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive |

OFFICIAL Sensitive PP append subject |

Contenuto contenente l'etichetta di riservatezza: OFFICIAL Sensitive Personal Privacy | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=OFFICIAL:Sensitive, ACCESS=Personal-Privacy]

Posizione: Rimuovere corrispondenze e accodare |

OFFICIAL Sensitive PP add x-header |

Contenuto contenente l'etichetta di riservatezza: OFFICIAL Sensitive Personal Privacy | Impostare l'intestazione:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, ACCESS=Personal-Privacy Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive, ACCESS=Personal-Privacy |

OFFICIAL Sensitive LP append subject |

Contenuto contenente l'etichetta di riservatezza: OFFICIAL Sensitive Legal Privilege | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=OFFICIAL:Sensitive, ACCESS=Legal-Privilege]

Posizione: Rimuovere corrispondenze e accodare |

OFFICIAL Sensitive LP add x-header |

Contenuto contenente l'etichetta di riservatezza: OFFICIAL Sensitive Legal Privilege | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, ACCESS=Legal-Privilege Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive, ACCESS=Legal-Privilege |

OFFICIAL Sensitive LS append subject |

Il contenuto contiene l'etichetta di riservatezza: OFFICIAL Sensitive Legislative Secrecy | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=OFFICIAL:Sensitive, ACCESS=Legislative-Secrecy]

Posizione: Rimuovere corrispondenze e accodare |

OFFICIAL Sensitive LS adds x-header |

Il contenuto contiene l'etichetta di riservatezza: OFFICIAL Sensitive Legislative Secrecy | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, ACCESS=Legislative-Secrecy Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking: SEC=OFFICIAL[-: ]Sensitive, ACCESS=Legislative-Secrecy |

OFFICIAL Sensitive NC append subject |

Il contenuto contiene l'etichetta di riservatezza: OFFICIAL Sensitive NATIONAL CABINET | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=OFFICIAL:Sensitive, CAVEAT=SH:NATIONAL-CABINET]

Posizione: Rimuovere corrispondenze e accodare |

OFFICIAL Sensitive NC add x-header |

Il contenuto contiene l'etichetta di riservatezza: OFFICIAL Sensitive NATIONAL CABINET | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, CAVEAT=SH:NATIONAL-CABINET Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive, CAVEAT=SH[-: ]NATIONAL-CABINET |

PROTECTED append subject |

Contenuto contenente l'etichetta di riservatezza: PROTECTED | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=PROTECTED]

Posizione: Rimuovere corrispondenze e accodare |

PROTECTED add x-header |

Contenuto contenente l'etichetta di riservatezza: PROTECTED | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=PROTECTED |

PROTECTED PP append subject |

Contenuto contenente l'etichetta di riservatezza: PROTECTED Personal Privacy | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=PROTECTED, ACCESS=Personal-Privacy]

Posizione: Rimuovere corrispondenze e accodare |

PROTECTED PP add x-header |

Contenuto contenente l'etichetta di riservatezza: PROTECTED Personal Privacy | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, ACCESS=Personal-Privacy Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=PROTECTED, ACCESS=Personal-Privacy |

PROTECTED LP append subject |

Contenuto contenente l'etichetta di riservatezza: PROTECTED Legal Privilege | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=PROTECTED, ACCESS=Legal-Privilege]

Posizione: Rimuovere corrispondenze e accodare |

PROTECTED LP add x-header |

Contenuto contenente l'etichetta di riservatezza: PROTECTED Legal Privilege | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, ACCESS=Legal-Privilege Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=PROTECTED, ACCESS=Legal-Privilege |

PROTECTED LS append subject |

Contenuto contenente l'etichetta di riservatezza: PROTECTED Legislative Secrecy | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=PROTECTED, ACCESS=Legislative-Secrecy]

Posizione: Rimuovere corrispondenze e accodare |

PROTECTED LS add x-header |

Contenuto contenente l'etichetta di riservatezza: PROTECTED Legislative Secrecy | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, ACCESS=Legislative-Secrecy Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking: SEC=PROTECTED, ACCESS=Legislative-Secrecy |

PROTECTED CABINET append subject |

Contenuto contenente l'etichetta di riservatezza: PROTECTED CABINET | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=PROTECTED, CAVEAT=SH:CABINET]

Posizione: Rimuovere corrispondenze e accodare |

PROTECTED CABINET add x-header |

Contenuto contenente l'etichetta di riservatezza: PROTECTED CABINET | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, CAVEAT=SH:CABINET Tranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=PROTECTED, CAVEAT=SH[-: ]CABINET |

PROTECTED NC append subject |

Contenuto contenente l'etichetta di riservatezza: PROTECTED NATIONAL CABINET | Modificare l'oggetto, rimuovere il testo corrispondente a: \s*?\[SEC=.*?\] Inserire questo testo sostitutivo:

[SEC=PROTECTED, CAVEAT=SH:NATIONAL-CABINET]

Posizione: Rimuovere corrispondenze e accodare |

PROTECTED NC add x-header |

Contenuto contenente l'etichetta di riservatezza: PROTECTED NATIONAL CABINET | Impostare l'intestazione: X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, CAVEAT=SH:NATIONAL-CABINETTranne se l'intestazione corrisponde ai modelli: X-Protective-Marking:SEC=PROTECTED, CAVEAT=SH[-: ]NATIONAL-CABINET |

Nota

Le regole DLP precedenti vengono usate [-: ] in RegEx, che consente di trovare una corrispondenza tra trattino, due punti o uno spazio. Questo è destinato alle organizzazioni che inviano informazioni, ma a causa di una scadenza di conformità inferiore o di una configurazione obsoleta, non può applicare i caratteri due punti alle intestazioni x.