Come Defender for Cloud Apps aiuta a proteggere l'ambiente Okta

Come soluzione di gestione delle identità e degli accessi, Okta contiene le chiavi per la maggior parte dei servizi business critical delle organizzazioni. Okta gestisce i processi di autenticazione e autorizzazione per utenti e clienti. Qualsiasi abuso di Okta da parte di un attore malintenzionato o qualsiasi errore umano può esporre gli asset e i servizi più critici a potenziali attacchi.

La connessione di Okta a Defender for Cloud Apps offre informazioni dettagliate migliorate sulle attività di amministrazione di Okta, sugli utenti gestiti e sugli accessi dei clienti e fornisce il rilevamento delle minacce per comportamenti anomali.

Usare questo connettore di app per accedere alle funzionalità di SaaS Security Posture Management (SSPM), tramite i controlli di sicurezza riportati in Microsoft Secure Score. Altre informazioni.

Minacce principali

- Account compromessi e minacce Insider

Come Defender for Cloud Apps aiuta a proteggere l'ambiente

- Rilevare minacce cloud, account compromessi e insider dannosi

- Usare gli audit trail delle attività per indagini giudiziarie

Gestione del comportamento di sicurezza SaaS

Connettere Okta per ottenere automaticamente consigli sulla sicurezza per Okta in Microsoft Secure Score.

In Punteggio di sicurezza selezionare Azioni consigliate e filtrare in base aOktaprodotto = . Ad esempio, le raccomandazioni per Okta includono:

- Abilitare l'autenticazione a più fattori

- Abilitare il timeout della sessione per gli utenti Web

- Migliorare i requisiti delle password

Per altre informazioni, vedere:

Controllare Okta con criteri e modelli di criteri predefiniti

È possibile usare i modelli di criteri predefiniti seguenti per rilevare e inviare notifiche sulle potenziali minacce:

| Tipo | Nome |

|---|---|

| Criteri di rilevamento anomalie predefiniti |

Attività da indirizzi IP anonimi Attività da Paesi poco frequenti Attività da indirizzi IP sospetti Viaggio impossibile Molteplici tentativi di accesso non riusciti Rilevamento ransomware Attività amministrative insolite |

| Modello di criteri attività | Accesso da un indirizzo IP rischioso |

Per altre informazioni sulla creazione di criteri, vedere Creare un criterio.

Automatizzare i controlli di governance

Attualmente non sono disponibili controlli di governance per Okta. Se si è interessati ad avere azioni di governance per questo connettore, è possibile aprire un ticket di supporto con i dettagli delle azioni desiderate.

Per altre informazioni sulla correzione delle minacce dalle app, vedere Governance delle app connesse.

Proteggere Okta in tempo reale

Esaminare le procedure consigliate per la protezione e la collaborazione con utenti esterni e il blocco e la protezione del download di dati sensibili in dispositivi non gestiti o rischiosi.

Connettere Okta a Microsoft Defender for Cloud Apps

Questa sezione fornisce istruzioni per la connessione di Microsoft Defender for Cloud Apps all'account Okta esistente usando le API del connettore. Questa connessione offre visibilità e controllo sull'uso di Okta. Per informazioni su come Defender for Cloud Apps protegge Okta, vedere Proteggere Okta.

Usare questo connettore di app per accedere alle funzionalità di SaaS Security Posture Management (SSPM), tramite i controlli di sicurezza riportati in Microsoft Secure Score. Altre informazioni.

Per connettere Okta a Defender for Cloud Apps:

È consigliabile creare un account del servizio di amministrazione in Okta per Defender for Cloud Apps.

Assicurarsi di usare un account con autorizzazioni super Amministrazione.

Verificare che l'account Okta sia verificato.

Nella console di Okta selezionare Amministrazione.

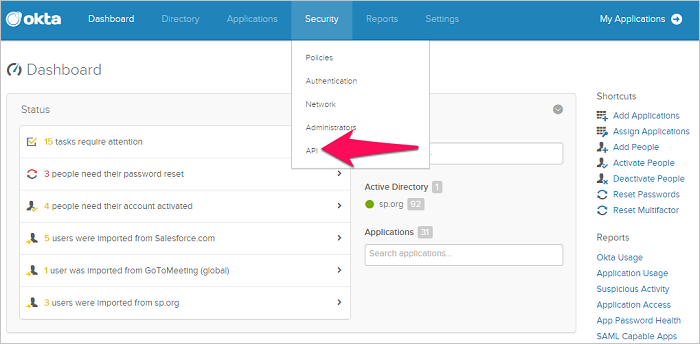

Selezionare Sicurezza e quindi API.

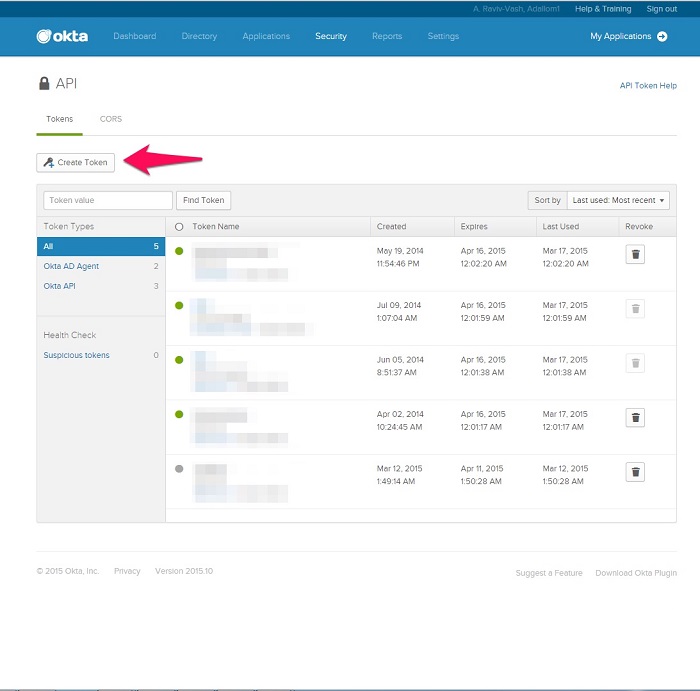

Selezionare Crea token.

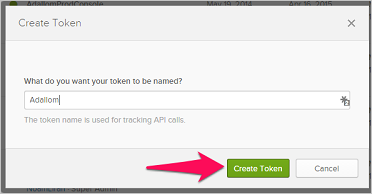

Nel popup Crea token denominare il token di Defender for Cloud Apps e selezionare Crea token.

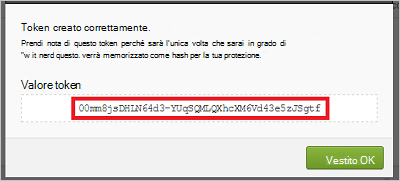

Nel popup Token creato correttamente copiare il valore token.

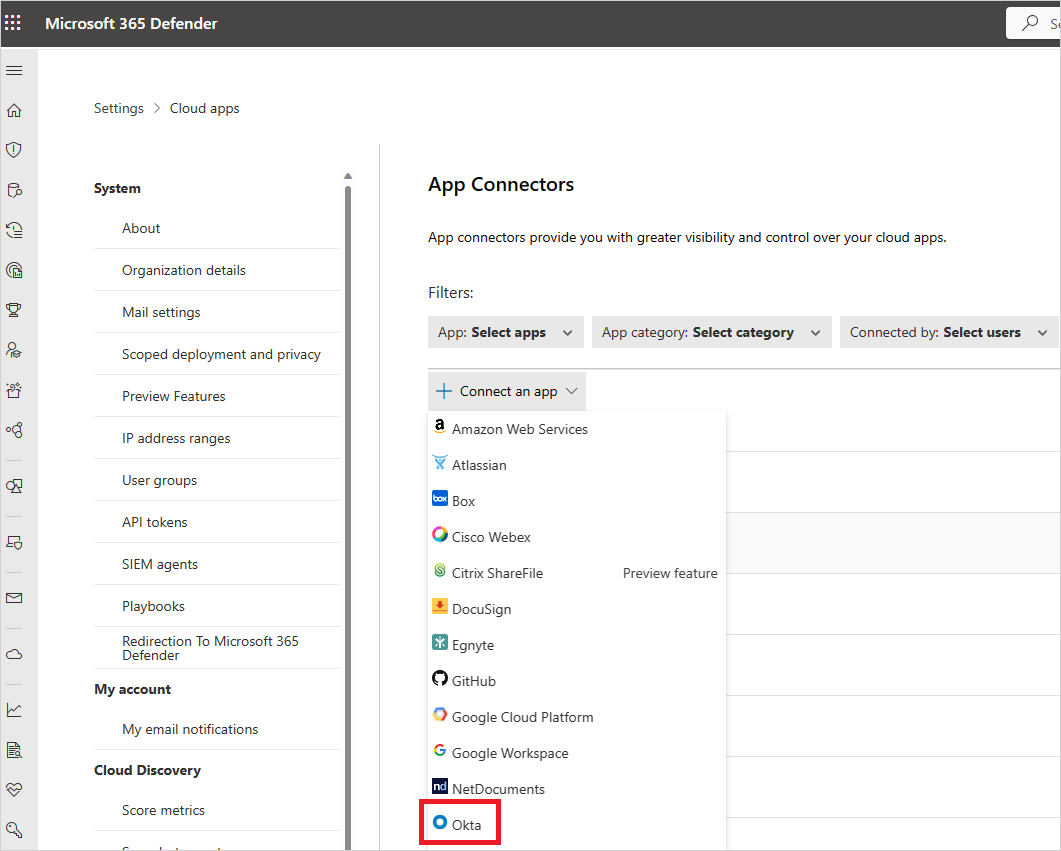

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app.

Nella pagina Connettori app selezionare +Connetti un'app e quindi Okta.

Nella finestra successiva assegnare un nome alla connessione e selezionare Avanti.

Nel campo Dominio della finestra Immettere i dettagli immettere il dominio Okta e incollare il token nel campo Token.

Selezionare Invia per creare il token per Okta in Defender for Cloud Apps.

Nel portale Microsoft Defender selezionare Impostazioni. Scegliere quindi App cloud. In App connesse selezionare Connettori app. Assicurarsi che lo stato del connettore app connesso sia Connesso.

Dopo aver connesso Okta, si riceveranno eventi per sette giorni prima della connessione.

In caso di problemi di connessione dell'app, vedere Risoluzione dei problemi relativi ai connettori di app.

Passaggi successivi

Se si verificano problemi, siamo qui per aiutarti. Per ottenere assistenza o supporto per il problema del prodotto, aprire un ticket di supporto.