Funzionamento del livello di attendibilità dell'autenticazione dell'accesso condizionale

Questo argomento illustra in che modo il livello di autenticazione dell'accesso condizionale può limitare i metodi di autenticazione autorizzati ad accedere a una risorsa.

Funzionamento del livello di autenticazione con i criteri dei metodi di autenticazione

Esistono due criteri che determinano quali metodi di autenticazione possono essere usati per accedere alle risorse. Se un utente è abilitato per un metodo di autenticazione in uno dei criteri, può accedere con tale metodo.

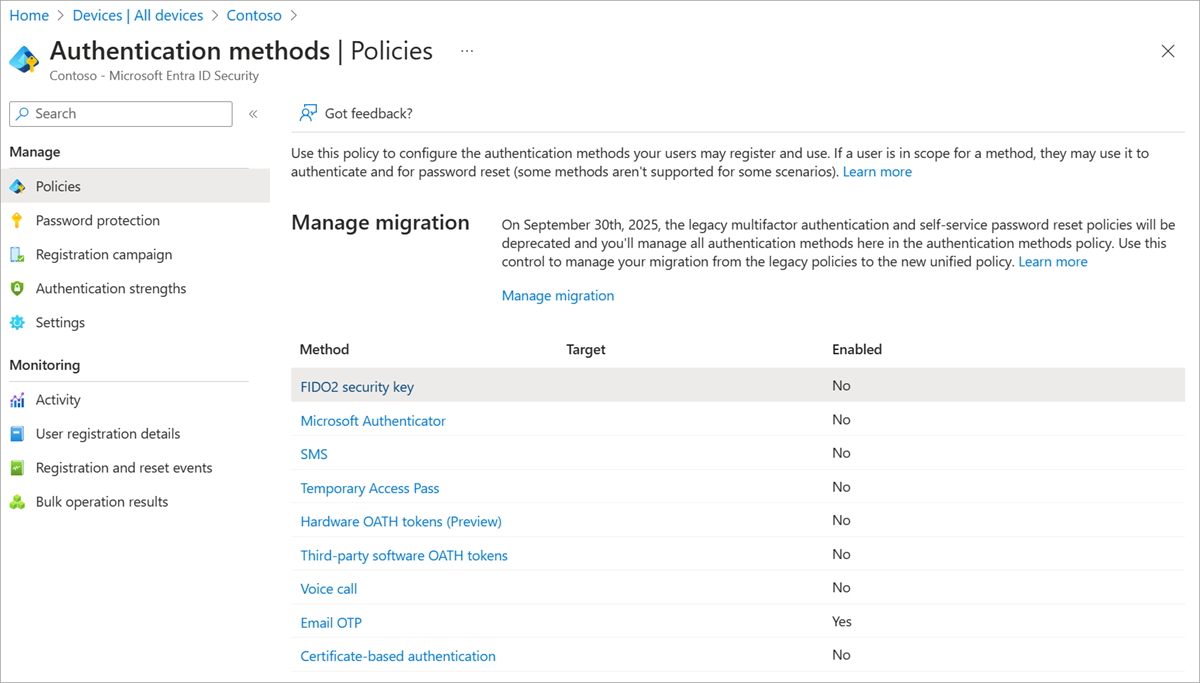

I criteri dei metodi>di autenticazione della sicurezza>sono un modo più moderno per gestire i metodi di autenticazione per utenti e gruppi specifici. È possibile specificare utenti e gruppi per metodi diversi. È anche possibile configurare i parametri per controllare la modalità di utilizzo di un metodo.

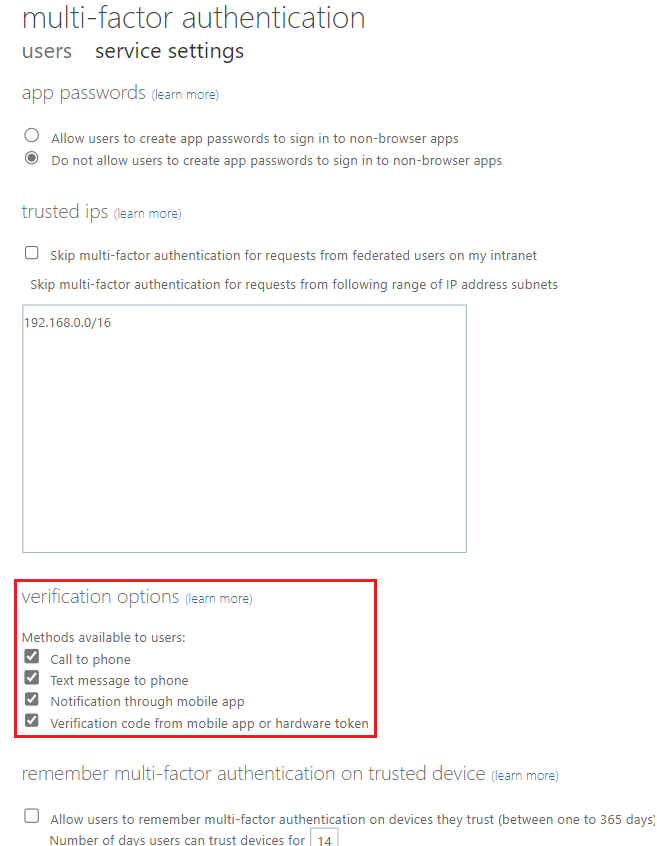

Autenticazione a più fattori>Sicurezza>Altre impostazioni di autenticazione a più fattori basate sul cloud è un modo legacy per controllare i metodi di autenticazione a più fattori per tutti gli utenti nel tenant.

Gli utenti possono registrarsi per i metodi di autenticazione per cui sono abilitati. Un amministratore può anche configurare il dispositivo di un utente con un metodo, ad esempio l'autenticazione basata su certificati.

Modalità di valutazione dei criteri di attendibilità dell'autenticazione durante l'accesso

I criteri di accesso condizionale di livello di autenticazione definiscono i metodi che è possibile usare. Microsoft Entra ID controlla i criteri durante l'accesso per determinare l'accesso dell'utente alla risorsa. Ad esempio, un amministratore configura un criterio di accesso condizionale con un livello di autenticazione personalizzato che richiede una passkey (chiave di sicurezza FIDO2) o password + SMS. L'utente accede a una risorsa protetta da questo criterio.

Durante l'accesso, vengono controllate tutte le impostazioni per determinare quali metodi sono consentiti, quali metodi vengono registrati e quali metodi sono richiesti dai criteri di accesso condizionale. Per accedere, il metodo deve essere consentito, registrato dall'utente (prima o come parte della richiesta di accesso) e soddisfare il livello di autenticazione.

Come vengono valutati più criteri di attendibilità dell'autenticazione dell'accesso condizionale

In generale, quando si applicano più criteri di accesso condizionale per un accesso, tutte le condizioni di tutti i criteri devono essere soddisfatte. Nella stessa vena, quando più criteri di attendibilità dell'autenticazione dell'accesso condizionale si applicano all'accesso, l'utente deve soddisfare tutte le condizioni di attendibilità dell'autenticazione. Ad esempio, se due diversi criteri di livello di autenticazione richiedono entrambi passkey (FIDO2), l'utente può usare una chiave di sicurezza FIDO2 per soddisfare entrambi i criteri. Se i due criteri di attendibilità dell'autenticazione hanno set di metodi diversi, l'utente deve usare più metodi per soddisfare entrambi i criteri.

Come vengono valutati più criteri di attendibilità dell'autenticazione dell'accesso condizionale per la registrazione delle informazioni di sicurezza

Per la modalità interrupt di registrazione delle informazioni di sicurezza, la valutazione dell'attendibilità dell'autenticazione viene gestita in modo diverso: i punti di forza di autenticazione destinati all'azione dell'utente di registrazione delle informazioni di sicurezza sono preferiti rispetto ad altri criteri di attendibilità dell'autenticazione destinati a Tutte le risorse (in precedenza "Tutte le app cloud"). Tutti gli altri controlli di concessione ( ad esempio Richiedi che il dispositivo sia contrassegnato come conforme) da altri criteri di accesso condizionale nell'ambito dell'accesso verranno applicati come di consueto.

Si supponga, ad esempio, che Contoso voglia richiedere agli utenti di accedere sempre con un metodo di autenticazione a più fattori e da un dispositivo conforme. Contoso vuole anche consentire ai nuovi dipendenti di registrare questi metodi di autenticazione a più fattori usando un pass di accesso temporaneo (TAP). TAP non può essere usato in nessun'altra risorsa. Per raggiungere questo obiettivo, l'amministratore può seguire questa procedura:

- Creare un livello di autenticazione personalizzato denominato Bootstrap e il ripristino che include la combinazione di autenticazione pass di accesso temporaneo, può includere anche uno dei metodi MFA.

- Creare un livello di autenticazione personalizzato denominato MFA per l'accesso che include tutti i metodi MFA consentiti, senza pass di accesso temporaneo.

- Creare un criterio di accesso condizionale destinato a Tutte le risorse (in precedenza "Tutte le app cloud") e richiede l'autenticazione a più fattori per il livello di autenticazione di accesso E Richiedi controlli di concessione di dispositivi conformi.

- Creare un criterio di accesso condizionale destinato all'azione Registra informazioni di sicurezza utente e richiede il livello di autenticazione bootstrap e ripristino .

Di conseguenza, gli utenti di un dispositivo conforme sarebbero in grado di usare un pass di accesso temporaneo per registrare qualsiasi metodo MFA e quindi utilizzare il metodo appena registrato per eseguire l'autenticazione ad altre risorse come Outlook.

Nota

Se più criteri di accesso condizionale hanno come destinazione l'azione Registra utente informazioni di sicurezza e applicano un livello di autenticazione, l'utente deve soddisfare tutti questi punti di forza di autenticazione per l'accesso.

Alcuni metodi senza password e resistenti al phishing non possono essere registrati dalla modalità interrupt. Per altre informazioni, vedere Registrare metodi di autenticazione senza password.

Esperienza utente

I fattori seguenti determinano se l'utente ottiene l'accesso alla risorsa:

- Quale metodo di autenticazione è stato usato in precedenza?

- Quali metodi sono disponibili per il livello di autenticazione?

- Quali metodi sono consentiti per l'accesso utente nel criterio Metodi di autenticazione?

- L'utente è registrato per qualsiasi metodo disponibile?

Quando un utente accede a una risorsa protetta da un criterio di accesso condizionale di livello di autenticazione, Microsoft Entra ID valuta se i metodi usati in precedenza soddisfano il livello di autenticazione. Se è stato usato un metodo soddisfacente, Microsoft Entra ID concede l'accesso alla risorsa. Si supponga, ad esempio, che un utente accinga con password e SMS. Accedono a una risorsa protetta dal livello di autenticazione MFA. In questo caso, l'utente può accedere alla risorsa senza un'altra richiesta di autenticazione.

Si supponga di accedere successivamente a una risorsa protetta dal livello di autenticazione MFA resistente al phishing. A questo punto, verrà richiesto di fornire un metodo di autenticazione resistente al phishing, ad esempio Windows Hello for Business.

Se l'utente non è stato registrato per i metodi che soddisfano il livello di autenticazione, viene reindirizzato alla registrazione combinata.

Gli utenti devono registrare un solo metodo di autenticazione che soddisfi il requisito di attendibilità dell'autenticazione.

Se il livello di autenticazione non include un metodo che l'utente può registrare e usare, l'utente viene bloccato dall'accesso alla risorsa.

Registrare metodi di autenticazione senza password

I metodi di autenticazione seguenti non possono essere registrati come parte della modalità di interrupt di registrazione combinata. Assicurarsi che gli utenti siano registrati per questi metodi prima di applicare criteri di accesso condizionale che possono richiedere l'uso per l'accesso. Se un utente non è registrato per questi metodi, non può accedere alla risorsa finché non viene registrato il metodo richiesto.

| metodo | Requisiti registrazione |

|---|---|

| Microsoft Authenticator (accesso tramite telefono) | Può essere registrato dall'app Authenticator. |

| Passkey(FIDO2) | Può essere registrato usando la modalità gestita di registrazione combinata e applicata dai punti di forza di autenticazione tramite la modalità di registrazione guidata combinata |

| Autenticazione basata su certificati | Richiede l'installazione dell'amministratore; non può essere registrato dall'utente. |

| Windows Hello for Business (Configurare Windows Hello for Business) | Può essere registrato nella Configurazione guidata di Windows o nel menu Impostazioni di Windows. |

Esperienza utente federata

Per i domini federati, l'autenticazione a più fattori può essere applicata dall'accesso condizionale Microsoft Entra o dal provider federativo locale impostando federatedIdpMfaBehavior. Se l'impostazione federatedIdpMfaBehavior è impostata su enforceMfaByFederatedIdp, l'utente deve eseguire l'autenticazione sul provider di identità federato e può soddisfare solo la combinazione federata a più fattori del requisito di attendibilità dell'autenticazione. Per altre informazioni sulle impostazioni di federazione, vedere Pianificare il supporto per MFA.

Se un utente di un dominio federato dispone di impostazioni di autenticazione a più fattori nell'ambito dell'implementazione a fasi, l'utente può completare l'autenticazione a più fattori nel cloud e soddisfare una qualsiasi delle combinazioni a fattore singolo federato e un elemento che si dispone di combinazioni. Per altre informazioni sull'implementazione a fasi, vedere Abilitare l'implementazione a fasi.