Limitare l'accesso al contenuto utilizzando la crittografia nelle etichette di riservatezza

Indicazioni per l'assegnazione di licenze di Microsoft 365 per sicurezza e conformità.

Quando si crea un'etichetta di riservatezza, è possibile limitare l'accesso al contenuto a cui verrà applicata l'etichetta. Ad esempio, le impostazioni di crittografia di un'etichetta di riservatezza consentono di proteggere il contenuto in modo che si verifichino le condizioni seguenti:

- Solo gli utenti all'interno dell'organizzazione possono aprire un documento riservato o un messaggio di posta elettronica.

- Solo gli utenti del reparto marketing possono modificare e stampare il documento di annuncio promozione o i messaggi di posta elettronica; tutti gli altri utenti dell'organizzazione possono solo leggerli.

- Gli utenti non possono inoltrare un messaggio di posta elettronica o copiare informazioni da esso contenenti notizie riguardo una riorganizzazione interna.

- Il listino prezzi corrente inviato ai partner commerciali non può essere aperto dopo una data specificata.

- Solo gli utenti che hanno inviato un invito alla riunione per avviare un progetto riservato possono aprire l'invito alla riunione e non possono inoltrarlo ad altri utenti.

Quando un documento, un messaggio di posta elettronica o un invito alla riunione viene crittografato, l'accesso al contenuto è limitato, in modo che:

- Può essere decrittografato solo dagli utenti autorizzati in base alle impostazioni di crittografia dell'etichetta.

- Il contenuto rimane crittografato indipendentemente da dove risiede il file, all'interno o all'esterno dell'organizzazione, anche nel caso in cui il file venisse rinominato.

- Il contenuto resta crittografato sia se il file è archiviato (ad esempio, in un account OneDrive) sia se è in transito (ad esempio, un messaggio di posta elettronica che viaggia in Internet).

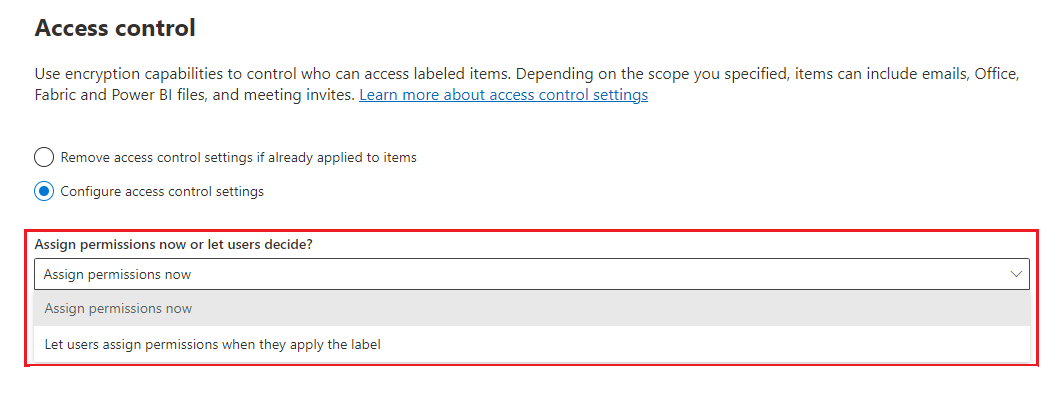

Infine, quando si configura la crittografia nelle etichette di riservatezza come amministratore, è possibile scegliere di:

- Assegnare le autorizzazioni adesso, in modo da determinare esattamente quali utenti ottengono le autorizzazioni per il contenuto con tale etichetta.

- Consentire agli utenti di assegnare le autorizzazioni quando applicano l'etichetta al contenuto. In questo modo è possibile consentire agli utenti dell'organizzazione una certa flessibilità, che potrebbe essere necessaria per collaborare e svolgere il proprio lavoro.

Le impostazioni di crittografia sono disponibili quando si crea un'etichetta di riservatezza nel portale di Microsoft Purview o nel Portale di conformità di Microsoft Purview.

Nota

Un'etichetta di riservatezza in Outlook può applicare la protezione S/MIME anziché la crittografia e le autorizzazioni dal servizio Azure Rights Management. Per altre informazioni, vedere Configurare un'etichetta per applicare la protezione S/MIME in Outlook.

Consiglio

Se non si è cliente E5, usa la versione di valutazione delle soluzioni Microsoft Purview di 90 giorni per esplorare in che modo funzionalità aggiuntive di Purview possono aiutare l'organizzazione a gestire le esigenze di sicurezza e conformità dei dati. Iniziare ora dall'hub delle versioni di valutazione di Microsoft Purview. Informazioni dettagliate sui termini di registrazione e prova.

Come funziona la crittografia

A meno che non si usi S/MIME per Outlook, la crittografia applicata dalle etichette di riservatezza a documenti, messaggi di posta elettronica e inviti alle riunioni usa tutti il servizio Azure Rights Management (Azure RMS) di Microsoft Purview Information Protection. Questa soluzione di protezione usa criteri di crittografia, identità e autorizzazione. Per altre informazioni, vedere Che cos'è Azure Rights Management?.

Se si usa questa soluzione di crittografia, la caratteristica utente con privilegi avanzati garantisce che le persone e i servizi autorizzati possano sempre leggere e controllare i dati crittografati per l'organizzazione. Se necessario, la crittografia può essere rimossa o modificata. Per altre informazioni, vedere Configurazione di utenti con privilegi avanzati per Azure Information Protection e servizi di individuazione o di ripristino dei dati.

Importante

È anche possibile usare le etichette di riservatezza per applicare la crittografia ai flussi audio e video per le riunioni di Teams, ma questo usa un metodo di crittografia diverso e non il servizio Azure Rights Management usato per messaggi di posta elettronica, inviti alle riunioni e documenti. Per altre informazioni sulla crittografia usata per le riunioni di Teams, vedere La crittografia dei supporti nella guida alla sicurezza di Teams.

Prerequisiti importanti

Prima di utilizzare la crittografia, potrebbe essere necessario eseguire alcune attività di configurazione. Per la configurazione delle impostazioni di crittografia, non è disponibile alcun controllo per convalidare che questi prerequisiti siano soddisfatti.

Attivare Azure Rights Management

Affinché le etichette di riservatezza applichino la crittografia con rights management, il servizio Azure Rights Management da Microsoft Purview Information Protection deve essere attivato per il tenant. Nei tenant più recenti, questa è l'impostazione predefinita, ma potrebbe essere necessario attivare il servizio manualmente. Per altre informazioni, vedere Attivazione del servizio di protezione di Azure Information Protection.

Verificare i requisiti di rete

Potrebbe essere necessario apportare alcune modifiche nei dispositivi di rete, ad esempio ai firewall. Per informazioni dettagliate, vedere Firewall e infrastruttura di rete.

Controllare la configurazione Microsoft Entra

Esistono alcune configurazioni Microsoft Entra che possono impedire l'accesso autorizzato al contenuto crittografato. Ad esempio, le impostazioni di accesso tra tenant e i criteri di accesso condizionale. Per altre informazioni, vedere configurazione Microsoft Entra per il contenuto crittografato.

Configurare Exchange per Azure Rights Management

Exchange non deve essere configurato per Azure Rights Management prima che gli utenti possano applicare etichette in Outlook per crittografare i messaggi di posta elettronica. Tuttavia, finché Exchange non è configurato per Azure Rights Management, non si ottiene la funzionalità completa di crittografia con rights management.

Ad esempio, gli utenti non possono visualizzare messaggi di posta elettronica crittografati o inviti a riunioni crittografati su telefoni cellulari o con Outlook sul web, i messaggi di posta elettronica crittografati non possono essere indicizzati per la ricerca e non è possibile configurare Exchange Online DLP per la protezione di Rights Management.

Per assicurarsi che Exchange possa supportare questi ulteriori scenari:

- Per Exchange Online, vedere le istruzioni per Exchange Online: configurazione di IRM.

- Per Exchange locale, è necessario distribuire il connettore RMS e configurare i server Exchange.

Come configurare un'etichetta per la crittografia

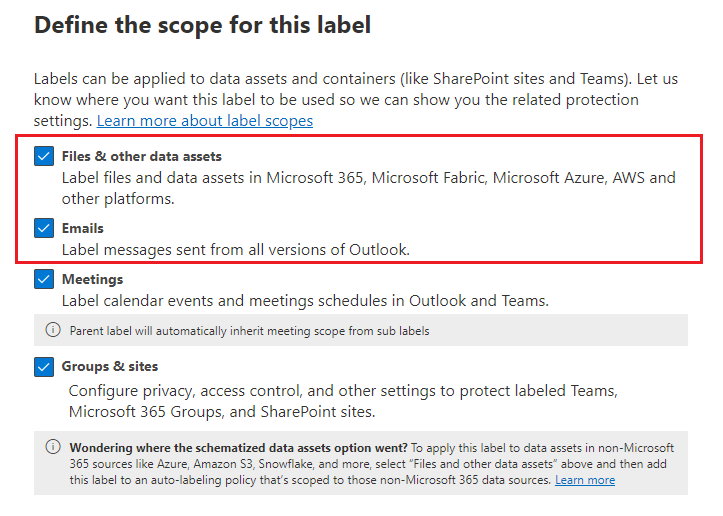

Seguire le istruzioni generali per creare o modificare un'etichetta di riservatezza e assicurarsi che l'opzione File & altri asset di dati sia selezionata per l'ambito dell'etichetta:

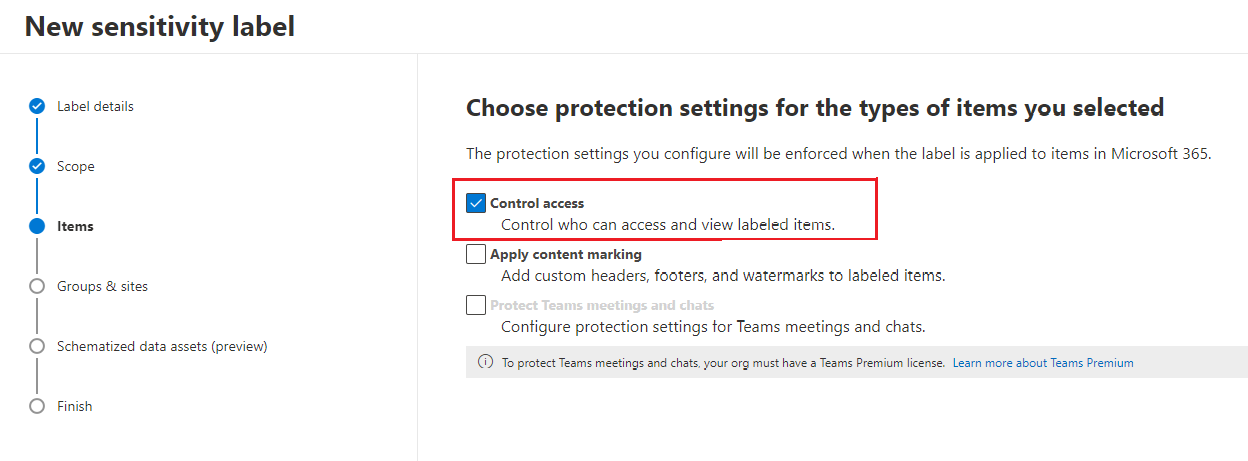

Quindi, nella pagina Scegliere le impostazioni di protezione per i tipi di elementi selezionati assicurarsi di selezionare Controlla accesso.

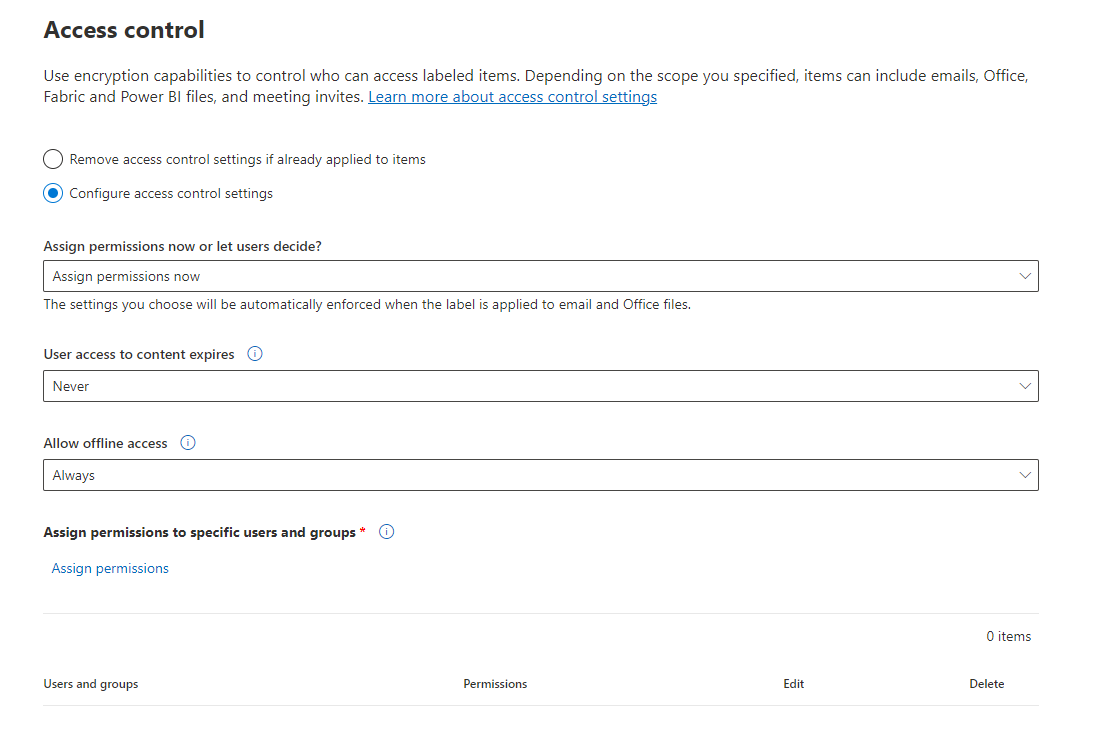

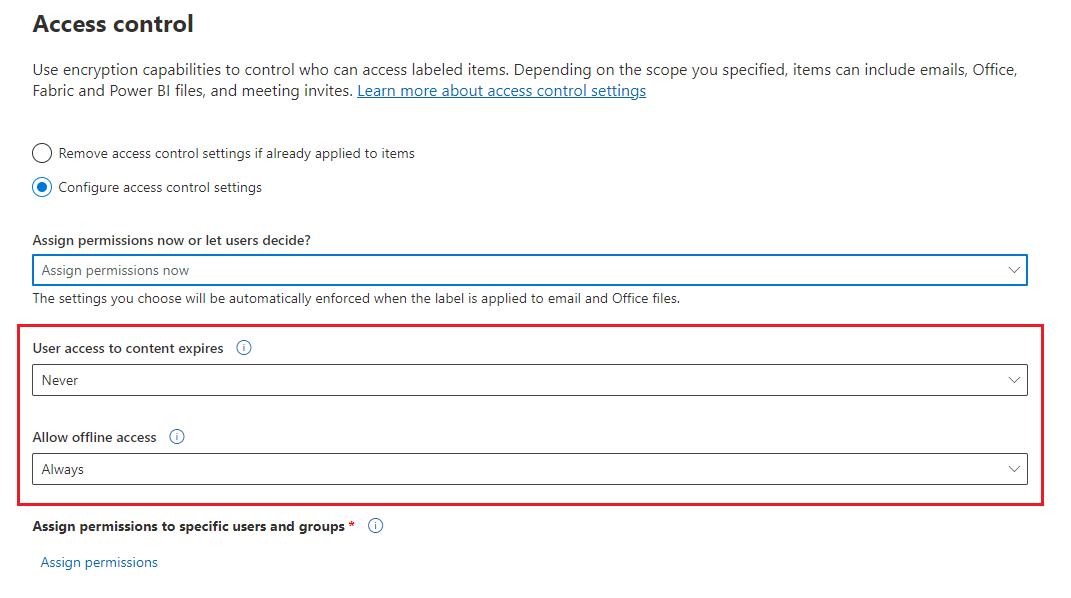

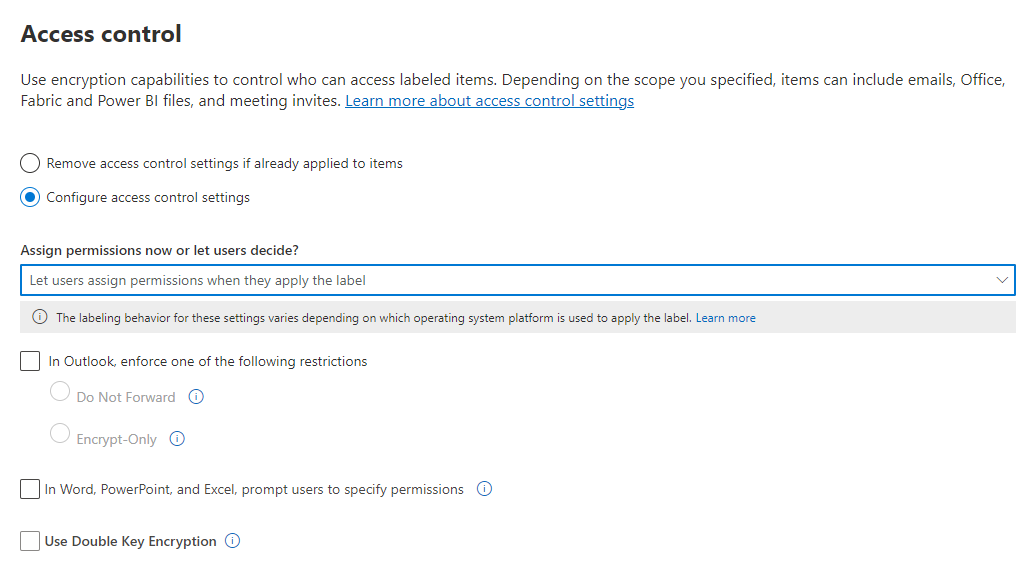

Nella pagina Controllo di accesso selezionare una delle opzioni seguenti:

Rimuovere le impostazioni di controllo di accesso se già applicate agli elementi: quando si seleziona questa opzione, l'applicazione dell'etichetta rimuove la crittografia esistente, anche se è stata applicata in modo indipendente da un'etichetta di riservatezza.

È importante comprendere che questa impostazione può comportare un'etichetta di riservatezza che gli utenti potrebbero non essere in grado di applicare quando non dispongono di autorizzazioni sufficienti per rimuovere la crittografia esistente. Per altre informazioni su questo scenario, vedere la sezione Cosa succede alla crittografia esistente quando viene applicata un'etichetta.

Configurare le impostazioni di controllo di accesso: attiva la crittografia con rights management e rende visibili le impostazioni seguenti:

Le istruzioni relative a queste impostazioni si trovano nella seguente sezioneConfigurare le impostazioni di crittografia.

Modifica di etichette per applicare la crittografia o modificare le impostazioni di crittografia esistenti

Si tratta di una strategia di distribuzione comune per configurare inizialmente le etichette di riservatezza che non applicano la crittografia e successivamente modificare alcune delle etichette esistenti per applicare la crittografia. Quando le modifiche all'etichetta raggiungono le app, le etichette modificate applicano la crittografia per gli elementi appena etichettati.

Per i file a cui si accede in SharePoint e OneDrive dopo aver abilitato SharePoint e OneDrive per le etichette di riservatezza , il nuovo stato di crittografia dei file cambia automaticamente al successivo accesso a questi file. Ad esempio, vengono aperti in Office per il web o scaricati. Non è necessario rimuovere l'etichetta e riapplicarla. Ad esempio, i file precedentemente non crittografati vengono crittografati.

Per gli altri elementi già etichettati, mantengono lo stato di crittografia precedente, a meno che l'etichetta non venga rimossa e riapplicata. Ad esempio, dopo aver modificato l'etichetta di riservatezza per applicare ora la crittografia, quando si apre documenti o messaggi di posta elettronica precedentemente etichettati e non crittografati in Office Desktop o Office Mobile, tali elementi rimangono non crittografati a meno che l'etichetta non venga rimossa e riapplicata. Analogamente, se si modificano le impostazioni dell'etichetta di riservatezza in modo da non applicare la crittografia (rimuovere l'opzione per il controllo di accesso), tali elementi rimangono crittografati a meno che l'etichetta non venga rimossa e riapplicata.

Per gli elementi che sono già etichettati con la crittografia e l'opzione assegna le autorizzazioni ora, quando si modificano le impostazioni di crittografia per gli utenti o le autorizzazioni, le nuove impostazioni verranno applicate per gli elementi esistenti quando gli utenti eseguono l'autenticazione con il servizio di crittografia. Nella maggior parte dei casi, non è necessario rimuovere e riapplicare l'etichetta. Tuttavia, se gli utenti hanno già aperto un documento o un messaggio di posta elettronica crittografato, non riceveranno le nuove impostazioni fino alla scadenza della licenza d'uso e dovranno ripetere l'autenticazione. Per altre informazioni su questo scenario, vedere la domanda più frequente relativa al funzionamento della crittografia.

Ogni volta che si modificano le opzioni di crittografia per consentire agli utenti di assegnare le autorizzazioni, tale modifica si applica solo agli elementi appena etichettati o rietichettati. Ad esempio:

- È possibile modificare l'etichetta dall'assegnazione delle autorizzazioni per consentire agli utenti di assegnare le autorizzazioni o viceversa

- Modificare l'etichetta da Non inoltrare a Solo crittografia o viceversa

Cosa accade alla crittografia esistente in seguito all'applicazione di un'etichetta

Se un'etichetta di riservatezza viene applicata al contenuto non crittografato, il risultato per le opzioni di crittografia selezionabili è autoesplicabile. Ad esempio, se non è stato selezionato Controlla accesso, il contenuto rimane non crittografato.

Tuttavia, il contenuto potrebbe essere già crittografato. Ad esempio, un altro utente può aver applicato:

- Autorizzazioni personalizzate, che includono autorizzazioni definite dall'utente quando richiesto da un'etichetta, autorizzazioni personalizzate dal client Microsoft Purview Information Protection e protezione dei documenti con accesso limitato dall'interno di un'app di Office.

- Modello rights management che crittografa il contenuto in modo indipendente da un'etichetta. Questa categoria include le regole del flusso di posta che applicano la crittografia tramite protezione con diritti.

- Un'etichetta che applica la crittografia con le autorizzazioni assegnate dall'amministratore.

La tabella seguente identifica cosa accade alla crittografia esistente quando si applica un'etichetta di riservatezza a tale contenuto:

| Crittografia: non selezionata | Crittografia: configurata | Crittografia: rimuovere | |

|---|---|---|---|

| Autorizzazioni specificate da un utente | La crittografia originale viene rimossa | Viene applicata una nuova crittografia dell'etichetta | La crittografia originale viene rimossa |

| Modello rights management | La crittografia originale viene mantenuta | Viene applicata una nuova crittografia dell'etichetta | La crittografia originale viene rimossa |

| Etichetta con autorizzazioni definite dall'amministratore | La crittografia originale viene rimossa | Viene applicata una nuova crittografia dell'etichetta | La crittografia originale viene rimossa |

Nei casi in cui viene applicata la nuova crittografia dell'etichetta o la crittografia originale viene rimossa, ciò si verifica solo se l'utente che applica l'etichetta dispone di un ruolo o diritto di utilizzo che supporta questa azione:

- Il diritto di utilizzo Esportazione o Controllo completo.

- Il ruolo di emittente di Rights Management o proprietario di Rights Management o utente con privilegi avanzati.

Se l'utente non dispone di uno di questi diritti o ruoli, l'etichetta non può essere applicata, quindi la crittografia originale viene mantenuta. L'utente visualizza il messaggio seguente: Non si dispone dell'autorizzazione per apportare questa modifica all'etichetta di riservatezza. Contattare il proprietario del contenuto.

Ad esempio, l'utente che applica Non inoltrare a un messaggio di posta elettronica può riapplicare l'etichetta al thread per sostituire o rimuovere la crittografia, perché è proprietario di Rights Management per il messaggio di posta elettronica. Tuttavia, ad eccezione degli utenti con privilegi avanzati, i destinatari di questo messaggio di posta elettronica non possono etichettarlo di nuovo perché non hanno i diritti di utilizzo richiesti.

Email allegati per messaggi di posta elettronica crittografati e inviti alle riunioni

Quando un messaggio di posta elettronica o un invito alla riunione viene crittografato con qualsiasi metodo, tutti i documenti di Office non crittografati collegati al messaggio di posta elettronica o invitati ereditano automaticamente le stesse impostazioni di crittografia. Non è possibile disattivare l'ereditarietà della crittografia, ad esempio con un'impostazione o un ambito dell'etichetta.

Qualsiasi etichetta di riservatezza del messaggio di posta elettronica o dell'invito alla riunione non viene ereditata dall'allegato, ma può essere applicata automaticamente quando un utente nello stesso tenant apre il documento. Per altre informazioni, vedere Corrispondenza delle etichette basate su crittografia per i documenti.

I documenti già crittografati e aggiunti come allegati mantengono sempre la crittografia originale.

Configurare le impostazioni di crittografia

Quando si seleziona Configura impostazioni di controllo di accesso nella pagina Controllo di accesso per creare o modificare un'etichetta di riservatezza, scegliere una delle opzioni seguenti:

- Assegnare le autorizzazioni adesso, in modo da determinare esattamente quali utenti ottengono le autorizzazioni per il contenuto con applicata l'etichetta. Per altre informazioni, vedere la sezione successiva Assegnare le autorizzazioni adesso.

- Consentire agli utenti di assegnare le autorizzazioni quando applicano l'etichetta al contenuto. Con tale opzione è possibile consentire agli utenti dell'organizzazione una certa flessibilità, che potrebbe essere necessaria per collaborare e svolgere il proprio lavoro. Per altre informazioni, vedere la sezione Consentire agli utenti di assegnare le autorizzazioni in questa pagina.

Ad esempio, se si ha un'etichetta di riservatezza denominata Riservatezza elevata da applicare al contenuto più riservato, è consigliabile decidere ora chi ottiene quali autorizzazioni per il contenuto.

In alternativa, se si ha un'etichetta di riservatezza denominata Contratti commerciali e il flusso di lavoro dell'organizzazione richiede che le persone collaborino a questo contenuto con persone diverse su base non pianificata, è consigliabile consentire agli utenti di decidere chi ottiene le autorizzazioni quando assegnano l'etichetta. Questa flessibilità consente di migliorare la produttività degli utenti e ridurre le richieste rivolte agli amministratori per l’aggiornamento o la creazione di nuove etichette di riservatezza per situazioni specifiche.

Scegliere di assegnare le autorizzazioni adesso o consentire agli utenti di assegnare le autorizzazioni:

Assegnare le autorizzazioni adesso

Usare le opzioni seguenti per controllare chi può accedere alla posta elettronica, agli inviti alle riunioni (se abilitati) o ai documenti a cui viene applicata questa etichetta. È possibile:

Consentire la scadenza dell'accesso al contenuto etichettato, in una data specifica o dopo un numero specifico di giorni dopo l'applicazione dell'etichetta. Dopo questo periodo di tempo, gli utenti non potranno aprire l'elemento con etichetta. Se si specifica una data, sarà effettiva la mezzanotte di tale data nel fuso orario corrente. Alcuni client di posta elettronica potrebbero non applicare la scadenza e mostrare i messaggi di posta elettronica oltre la data di scadenza, a causa dei meccanismi di memorizzazione nella cache.

Non consentire l'accesso offline mai, sempre o per un numero specifico di giorni dopo l'applicazione dell'etichetta. Usare questa impostazione per bilanciare i requisiti di sicurezza con la possibilità per gli utenti di aprire il contenuto crittografato quando non hanno una connessione Internet. Se si limita l'accesso offline sempre oppure a un numero di giorni, quando viene raggiunta tale soglia, gli utenti devono essere autenticati di nuovo e il loro accesso viene registrato. Per altre informazioni sul funzionamento di questo processo, vedere la sezione seguente sulla licenza d'uso Rights Management.

Impostazioni di controllo di accesso per il contenuto crittografato:

Consigli per le impostazioni di scadenza e accesso offline:

| Impostazione | Impostazione consigliata |

|---|---|

| L'accesso dell'utente al contenuto scade. | Mai a meno che il contenuto non abbia un requisito specifico associato al tempo. |

| Consenti accesso offline. | Dipende dalla riservatezza del contenuto: - Solo per un numero di giorni = 7 per i dati aziendali sensibili che potrebbero causare danni all'azienda se condivisi con persone non autorizzate. Questa raccomandazione offre un compromesso bilanciato tra flessibilità e sicurezza. Ad esempio, contratti, report sulla sicurezza, riepiloghi delle previsioni e dati dell'account di vendita. - Mai per dati aziendali molto sensibili che potrebbero causare danni all'azienda se venisse condiviso con persone non autorizzate. Questa raccomandazione assegna la priorità alla sicurezza rispetto alla flessibilità e garantisce che, se si rimuove l'accesso di uno o più utenti al documento, non potranno aprirlo. Ad esempio, informazioni su dipendenti e clienti, password, codice sorgente e report finanziari preannunciati. - Sempre per contenuti meno sensibili in cui non è importante se gli utenti possono continuare ad aprire il contenuto crittografato per un massimo di 30 giorni (o il periodo di validità della licenza d'uso configurato per il tenant) dopo che l'accesso è stato rimosso e il contenuto crittografato è stato aperto in precedenza. |

Solo le etichette configurate per l'assegnazione delle autorizzazioni ora supportano valori diversi per l'accesso offline. Le etichette che consentono agli utenti di assegnare le autorizzazioni usano automaticamente il periodo di validità della licenza d’uso del Rights Management del tenant. Ad esempio, le etichette configurate per Non inoltrare, Crittografa solo e richiedono agli utenti di specificare le proprie autorizzazioni. Il valore predefinito per questa impostazione è 30 giorni.

Licenza d'uso di Rights Management per l'accesso offline

Nota

Anche se è possibile configurare l'impostazione di crittografia per consentire l'accesso offline, alcune app potrebbero non supportare l'accesso offline per il contenuto crittografato. Ad esempio, i file etichettati e crittografati in Power BI Desktop non verranno aperti se si è offline.

Quando un utente apre un elemento protetto dalla crittografia dal servizio Azure Rights Management, all'utente viene concessa una licenza d'uso di Azure Rights Management per tale contenuto. Questa licenza d'uso è un certificato che contiene i diritti di utilizzo dell'utente per il documento o il messaggio di posta elettronica e la chiave di crittografia usata per crittografare il contenuto. La licenza d'uso contiene anche una data di scadenza, se impostata, e la durata della validità.

Se non è stata impostata alcuna data di scadenza, il periodo di validità della licenza di utilizzo predefinito per un tenant è di 30 giorni. Per la durata della licenza d'uso, l'utente non viene riautenticato o riautorizzato per il contenuto. Questo processo consente all'utente di continuare ad aprire il documento o il messaggio di posta elettronica protetto senza una connessione Internet. Quando il periodo di validità della licenza per l'uso scade, la volta successiva che l'utente accede al documento o al messaggio di posta elettronica protetto, l'utente deve essere riautenticato e riautorizzato.

Oltre al nuovo processo di autenticazione, vengono valutati nuovamente il gruppo a cui appartiene l'utente e le impostazioni di crittografia. Ciò significa che gli utenti potrebbero riscontrare risultati di accesso diversi per lo stesso elemento se sono presenti modifiche nelle impostazioni di crittografia o nell'appartenenza ai gruppi rispetto all'ultimo accesso al contenuto.

Per ulteriori informazioni su come modificare l'impostazione predefinita di 30 giorni, vedere Licenza d'uso di Rights Management.

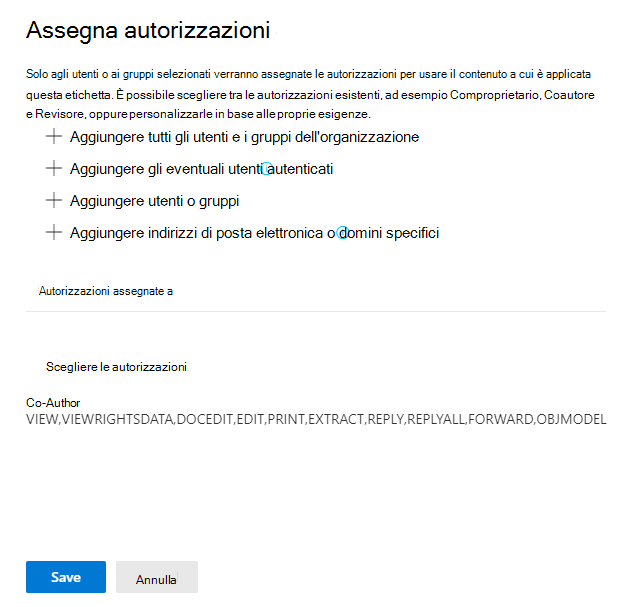

Assegnare autorizzazioni a utenti o gruppi specifici

È possibile concedere autorizzazioni a utenti specifici in modo che solo essi possano interagire con il contenuto etichettato:

Prima di tutto, aggiungere gli utenti o i gruppi a cui verranno assegnate le autorizzazioni per il contenuto etichettato.

Quindi scegliere quali autorizzazioni assegnare agli utenti per il contenuto etichettato.

Assegnazione delle autorizzazioni:

Aggiungere utenti o gruppi

Quando si assegnano le autorizzazioni, è possibile scegliere:

Tutti gli utenti dell'organizzazione (tutti i membri del tenant). Questa impostazione esclude gli account guest.

Tutti gli utenti autenticati. Accertarsi di comprendere i requisiti e le limitazioni di questa impostazione prima di selezionarla.

Qualsiasi gruppo di sicurezza, gruppo di distribuzione o gruppo di Microsoft 365 abilitato alla posta elettronica o utente specifico in Microsoft Entra ID. Il gruppo Microsoft 365 può avere un'appartenenza statica o un'appartenenza dinamica. Non è possibile usare un gruppo di distribuzione dinamico da Exchange perché questo tipo di gruppo non è sincronizzato con Microsoft Entra ID. Non è inoltre possibile usare un gruppo di sicurezza non abilitato per la posta elettronica.

Anche se è possibile specificare i gruppi che contengono contatti di posta elettronica come metodo pratico per concedere l'accesso a più persone esterne all'organizzazione, attualmente esiste un problema noto con questa configurazione. Per altre informazioni, vedere I contatti di Posta elettronica nei gruppi hanno accesso intermittente al contenuto crittografato.

Qualsiasi indirizzo di posta elettronica o dominio. Usare questa opzione per specificare tutti gli utenti di un'altra organizzazione che usano Microsoft Entra ID immettendo qualsiasi nome di dominio da tale organizzazione. Si può usare questa opzione anche per i provider di servizi di social networking immettendo il nome di dominio, ad esempio gmail.com, hotmail.com o outlook.com.

Nota

Se si specifica un dominio da un'organizzazione che usa Microsoft Entra ID, non è possibile limitare l'accesso a tale dominio specifico. Tutti i domini verificati in Microsoft Entra ID vengono invece inclusi automaticamente per il tenant proprietario del nome di dominio specificato.

Quando si scelgono tutti gli utenti e i gruppi nell'organizzazione o si sfoglia la directory, gli utenti e i gruppi devono avere lo stesso indirizzo di posta elettronica.

Come procedura consigliata, usare i gruppi anziché gli utenti. Questa strategia semplifica la configurazione.

Requisiti e limitazioni per "Aggiungere tutti gli utenti autenticati"

Questa opzione non limita gli utenti che possono accedere al contenuto crittografato dall'etichetta, anche se crittografa il contenuto e specifica le opzioni per limitare il modo in cui è possibile usarlo (autorizzazioni) e accedervi (scadenza e accesso offline). Tuttavia, l'applicazione che apre il contenuto crittografato deve essere in grado di supportare l'autenticazione in uso. Per questo motivo, i provider di social networking federati, ad esempio Google, e l'autenticazione con passcode una tantum funzionano solo per gli inviti alla posta elettronica e alle riunioni e solo quando usi Exchange Online. Gli account Microsoft possono essere usati con le app Office 365 e il visualizzatore Microsoft Purview Information Protection.

Nota

Provare a usare questa impostazione con l'integrazione di SharePoint e OneDrive con Microsoft Entra B2B quando le etichette di riservatezza sono abilitate per i file di Office in SharePoint e OneDrive.

Alcuni scenari tipici per l'impostazione di qualsiasi utente autenticate:

- Non interessa chi visualizza il contenuto, ma si vuole limitare il modo in cui viene usato. Ad esempio, non si vuole che il contenuto venga modificato, copiato o stampato.

- Non è necessario limitare gli utenti che possono accedere al contenuto, ma si desidera confermare chi può aprirlo.

- Esiste il requisito che il contenuto deve essere crittografato quando inattivo e in transito, ma non sono richiesti controlli di accesso.

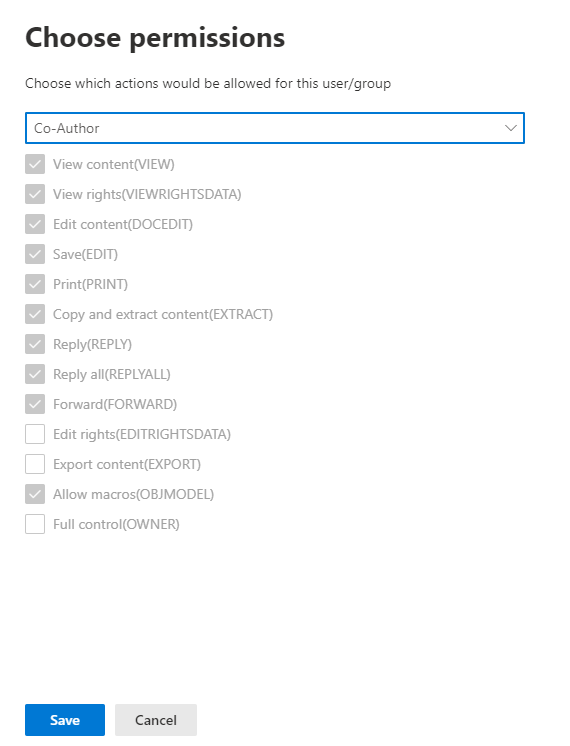

Scegliere le autorizzazioni

Quando si sceglie quali autorizzazioni assegnare agli utenti o ai gruppi, è possibile selezionare:

- Livello di autorizzazioni predefinito con un gruppo predefinito di diritti, ad esempio Editor o Con restrizioni Editor.

- Autorizzazioni personalizzate, in cui è possibile scegliere uno o più diritti di utilizzo.

Per altre informazioni su come selezionare le autorizzazioni appropriate, vedere Diritti di utilizzo e relative descrizioni.

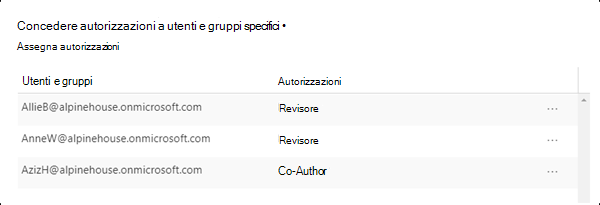

Si noti che la stessa etichetta può concedere autorizzazioni diverse a utenti diversi. Ad esempio, una singola etichetta può assegnare alcuni utenti come Restricted Editor e un utente diverso come Proprietario, come illustrato nello screenshot seguente.

A tale scopo, aggiungere utenti o gruppi, assegnare loro le autorizzazioni e salvare tali impostazioni. Ripetere quindi questi passaggi, aggiungendo gli utenti e assegnando loro le autorizzazioni, salvando le impostazioni ogni volta. È possibile ripetere questa configurazione con la frequenza necessaria per definire autorizzazioni diverse per utenti diversi.

L'emittente di Rights Management (l'utente che applica l'etichetta di riservatezza) dispone sempre dell'autorizzazione Controllo completo

Per impostazione predefinita, la crittografia per un'etichetta di riservatezza usa il servizio Azure Rights Management da Microsoft Purview Information Protection. Quando un utente applica un'etichetta di riservatezza per proteggere un documento o un messaggio di posta elettronica utilizzando la crittografia, l'utente diventa l'emittente di Rights Management per quel contenuto.

All'emittente di Rights Management sono sempre concesse le autorizzazioni di controllo completo per il documento o messaggio di posta elettronica. Inoltre:

- Se le impostazioni di crittografia includono una data di scadenza, l'emittente di Rights Management può comunque aprire e modificare il documento o il messaggio di posta elettronica in seguito a tale data.

- L'emittente di Rights Management può sempre accedere offline al documento o al messaggio di posta elettronica.

- L'emittente di Rights Management può aprire un documento anche se è stato revocato.

Per ulteriori informazioni, vedere Emittente di Rights Management e proprietario di Rights Management.

Filigrane dinamiche

Nota

Questa opzione è in anteprima e soggetta a modifiche.

Identificare le versioni minime delle app di Office necessarie usando le tabelle delle funzionalità e la riga Filigrane dinamiche.

Quando un utente accede a un file con questa etichetta di riservatezza applicata, per impostazione predefinita, il nome dell'entità universale (UPN) viene inserito dinamicamente come filigrana in ogni pagina del file. In genere, l'UPN di un utente è uguale all'indirizzo di posta elettronica. Facoltativamente, usando il cmdlet di PowerShell Set-Label con il parametro DynamicWatermarkDisplay , è possibile specificare una stringa personalizzata che supporta anche variabili che includono la data e l'ora.

Questa filigrana è altamente visibile quando si visualizza il file in un dispositivo e viene mantenuta durante la stampa, anche se non quando viene esportata. Questa filigrana è più sicura rispetto ai contrassegni di contenuto standard per un'etichetta, perché l'utente non può facilmente rimuoverla o modificarla manualmente.

La filigrana viene rimossa quando un utente rietichetta il documento, scegliendo un'etichetta di riservatezza che applica una filigrana dinamica diversa o senza filigrana dinamica. Tuttavia, come per tutto il contenuto crittografato, un utente deve avere il diritto di utilizzo di Esporta o Controllo completo per rimuovere la crittografia esistente.

Questa filigrana protettiva è supportata solo per le etichette di riservatezza che applicano la crittografia e con la configurazione Assegna autorizzazioni ora definita anche "autorizzazioni definite dall'amministratore". Come per altre impostazioni di crittografia, le filigrane dinamiche sono supportate tra i tenant. Usarlo per i documenti più sensibili come deterrente visivo contro le acquisizioni dello schermo da parte della persona che ha aperto il documento. Tenere tuttavia presenti le considerazioni seguenti.

Per aprire un documento con etichetta che applica filigrane dinamiche, una delle condizioni seguenti deve essere true:

L'utente è il proprietario di Rights Management, che nella maggior parte dei casi significa che ha applicato l'etichetta stessa. Per ulteriori informazioni, vedere Emittente di Rights Management e proprietario di Rights Management.

L'utente apre il documento con un'app che riconosce le filigrane dinamiche. Usare le tabelle delle funzionalità e le filigrane dinamiche della riga per confermare le versioni supportate.

L'utente apre il documento in Office sul web.

Se nessuna di queste condizioni viene soddisfatta quando un utente apre il documento in un'app di Office, il documento non verrà aperto. Assicurarsi di comprendere questa restrizione prima di usare questa configurazione dell'etichetta.

Attenzione

Le app di Microsoft Office negheranno l'accesso se non supportano filigrane dinamiche o imporranno filigrane dinamiche in caso affermativo.

Considerazioni per i documenti con etichetta precedente:

Come tutte le impostazioni di crittografia modificate, una filigrana dinamica appena configurata non viene applicata immediatamente quando si dispone già di una licenza d'uso di Rights Management valida per un documento. Dopo la scadenza della licenza per l'uso, è necessario autenticare nuovamente il servizio Azure Rights Management per aprire il documento e quindi viene applicata l'impostazione della filigrana dinamica.

Se l'etichetta di riservatezza ha applicato in precedenza una filigrana standard come contrassegno di contenuto, non sono disponibili rilevamenti e risoluzioni automatici.

Crittografia a chiave doppia

Nota

Per l'etichettatura predefinita, identificare le versioni minime necessarie usando le tabelle delle funzionalità e la riga DKE (Double Key Encryption).

Selezionare l'opzione Etichetta crittografia a chiave doppia solo dopo aver configurato il servizio Crittografia a chiave doppia ed è necessario usare questa crittografia a chiave doppia per i file e i messaggi di posta elettronica a cui verrà applicata questa etichetta. Dopo aver configurato e salvato l'etichetta, non sarà possibile modificarla.

Per altre informazioni, prerequisiti e istruzioni di configurazione, vedere Crittografia a chiave doppia.

Consentire agli utenti di assegnare le autorizzazioni

Importante

Non tutti i client di etichettatura supportano tutte le opzioni che consentono agli utenti di assegnare le loro autorizzazioni. Usare questa sezione per ulteriori informazioni.

È possibile usare le opzioni seguenti per consentire agli utenti di assegnare autorizzazioni quando applicano manualmente un'etichetta di riservatezza al contenuto:

In Outlook, un utente può selezionare restrizioni equivalenti all'opzione Non inoltrare o Solo crittografia per determinati destinatari.

L'opzione Non inoltrare è supportata da tutti i client di posta elettronica che supportano le etichette di riservatezza. Tuttavia, l'applicazione dell'opzione Encrypt-Only con un'etichetta di riservatezza è una versione più recente. L'etichetta non sarà visibile per i client di posta elettronica che non supportano questa funzionalità.

Per controllare la versione minima delle app di Outlook che usano l'etichettatura integrata per supportare l'applicazione dell'opzione Solo crittografia con un'etichetta di riservatezza, usare la tabella funzionalità per Outlook e la riga Consenti agli utenti di assegnare autorizzazioni: Solo crittografia.

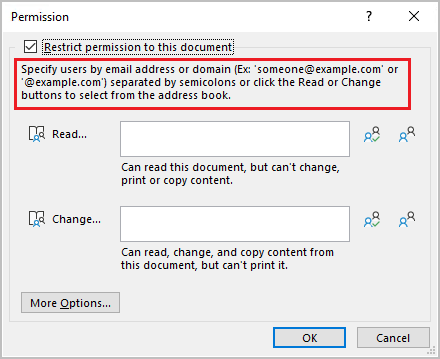

In Word, PowerPoint ed Excel, a meno che l'etichetta non sia configurata per estendere le autorizzazioni per una raccolta documenti di SharePoint, all'utente viene richiesto di selezionare le proprie autorizzazioni per utenti, gruppi o organizzazioni specifici.

Per le app di Office che non supportano questa funzionalità, l'etichetta non sarà visibile per gli utenti o l'etichetta è visibile per coerenza, ma non può essere applicata con un messaggio di spiegazione agli utenti.

Per verificare quali app di Office supportano questa opzione, usare la tabella delle funzionalità per Word, Excel e PowerPoint e le righe per Consenti agli utenti di assegnare le autorizzazioni.

Nota

Non sarà possibile usare queste configurazioni se l'ambito dell'etichetta esclude la posta elettronica (per Non inoltrare e crittografa solo) o esclude i file (per richiedere agli utenti di Word, PowerPoint ed Excel). Per altre informazioni, vedere Definire l'ambito delle etichette solo per file o messaggi di posta elettronica.

Se le opzioni sono supportate, usare la tabella seguente per accertarsi se gli utenti visualizzano l'etichetta di riservatezza:

| Impostazione | Etichetta visibile in Outlook | Etichetta visibile in Word, Excel, PowerPoint |

|---|---|---|

| In Outlook, applicare restrizioni con le opzioni Non inoltrare o Solo crittografia | Sì | No |

| In Word, PowerPoint ed Excel, chiedere agli utenti di specificare le autorizzazioni | No | Sì |

Se sono selezionate entrambe le impostazioni, l'etichetta sarà visibile sia in Outlook che in Word, Excel e PowerPoint.

Un'etichetta di riservatezza che consente agli utenti di assegnare autorizzazioni può essere consigliata agli utenti, ma può essere applicata automaticamente solo per le opzioni Non inoltrare e Encrypt-Only.

Configurazione delle autorizzazioni assegnate dall'utente:

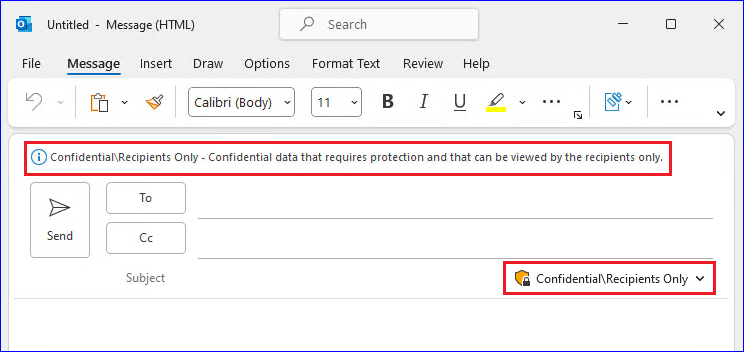

Restrizioni di Outlook

In Outlook, quando un utente applica un'etichetta di riservatezza che consente di assegnare autorizzazioni a un messaggio, è possibile scegliere l'opzione Non inoltrare o Solo crittografia. Gli utenti vedranno il nome e la descrizione dell'etichetta nella parte superiore del messaggio, il che indica che il contenuto è protetto. Diversamente da Word, PowerPoint ed Excel (vedere la sezione successiva), agli utenti non viene chiesto di selezionare autorizzazioni specifiche. Per questa configurazione, l'amministratore controlla le autorizzazioni, ma non chi ha accesso.

Se una delle due opzioni viene applicata a un messaggio di posta elettronica, il messaggio viene crittografato e i destinatari devono essere autenticati. Quindi, i destinatari dispongono automaticamente di diritti di accesso con limitazioni:

Non inoltrare: i destinatari non possono inoltrare il messaggio di posta elettronica, stamparlo o copiarlo. Ad esempio, nel client Outlook il pulsante Inoltra non è disponibile, le opzioni di menu Salva con nome e Stampa non sono disponibili e non è possibile aggiungere o modificare i destinatari nelle caselle A, Cc o Ccn.

Per altre informazioni su come funziona questa opzione, vedere Opzione Non inoltrare per i messaggi di posta elettronica.

Solo crittografia: i destinatari dispongono di tutti i diritti di utilizzo tranne Salva come, Esporta e Controllo completo. Questa combinazione di diritti di utilizzo significa che i destinatari non hanno restrizioni, tranne quella di non poter rimuovere la protezione. Ad esempio, un destinatario può copiare dall'e-mail, stampare o inoltrare.

Per altre informazioni su come funzioni questa opzione, vedere Opzione Solo crittografia per i messaggi di posta elettronica.

I documenti di Office non crittografati collegati al messaggio di posta elettronica o all'invito alla riunione ereditano automaticamente le stesse restrizioni. Per Non inoltrare, i diritti di utilizzo applicati a questi documenti sono Modifica contenuto, Modifica, Salva, Visualizza, Apri, Leggi e Consenti macro. Se l'utente vuole diritti di utilizzo diversi per un allegato o se l'allegato non è un documento di Office che supporta questa protezione ereditata, l'utente deve crittografare il file prima di allegarlo all'invito tramite posta elettronica o riunione.

Autorizzazioni per Word, PowerPoint ed Excel

In Word, PowerPoint ed Excel, quando un utente applica un'etichetta di riservatezza che consente di assegnare le autorizzazioni a un documento, all'utente viene richiesto di specificare la scelta degli utenti e le autorizzazioni per la crittografia. Per questa configurazione, l'utente e non l'amministratore controllano sia chi può accedere al documento che quali autorizzazioni hanno.

Supporto per le autorizzazioni personalizzate a livello di organizzazione

Per l'etichettatura predefinita in Windows, gli utenti possono specificare anche un nome di dominio quando viene richiesto di specificare la scelta di utenti e autorizzazioni. Quando viene immesso un nome di dominio, le autorizzazioni verranno applicate a tutti gli utenti di un'organizzazione proprietaria del dominio ed è in Microsoft Entra ID. Per identificare le versioni minime che supportano questa impostazione, usare la tabella delle funzionalità e la riga Consenti agli utenti di assegnare autorizzazioni:- Richiedere agli utenti autorizzazioni personalizzate (utenti, gruppi e organizzazioni).

Nota

La finestra di dialogo visualizzata viene aggiornata nelle versioni più recenti delle app di Office, ma il supporto per le autorizzazioni personalizzate a livello di organizzazione rimane quando viene immesso un nome di dominio. Le informazioni su questo supporto sono incluse nella casella delle informazioni popup.

Ad esempio, un utente digita @contoso.com (o contoso.com) e concede l'accesso in lettura. Poiché Contoso Corporation è proprietaria del dominio contoso.com, a tutti gli utenti di tale dominio e a tutti gli altri domini di cui l'organizzazione è proprietaria in Microsoft Entra ID verrà concesso l'accesso in lettura.

Nota

Quando si specificano questi valori, non racchiuderli tra virgolette.

È importante comunicare agli utenti che l'accesso non è limitato solo agli utenti nel dominio specificato. Ad esempio, @sales.contoso.com non limiterebbe l'accesso agli utenti solo nel sottodominio sales, ma concederebbe anche l'accesso agli utenti nel dominio marketing.contoso.com e anche agli utenti con uno spazio dei nomi non contiguo nello stesso tenant Microsoft Entra.

Configurazioni di esempio per le impostazioni di crittografia

Per ogni esempio seguente, eseguire la configurazione dalla pagina Controllo di accesso quando è selezionata l'opzione Configura impostazioni di controllo di accesso :

Esempio 1: etichetta che applica Non inoltrare per inviare un messaggio di posta elettronica crittografato a un account Gmail

Questa etichetta viene visualizzata solo in Outlook e Outlook sul Web ed è necessario usare Exchange Online. Indicare agli utenti di selezionare questa etichetta quando devono inviare un messaggio di posta elettronica crittografato a persone che usano un account di Gmail o qualsiasi altro account di posta elettronica all'esterno dell'organizzazione.

Gli utenti digitano l'indirizzo di posta elettronica di Gmail nella casella A. Quindi, selezionano l'etichetta e l'opzione Non inoltrare viene aggiunta automaticamente al messaggio. Il risultato è che i destinatari non possono inoltrare il messaggio di posta elettronica né stamparlo, copiarlo o salvarlo all'esterno della propria cassetta postale usando l'opzione Salva con nome.

Nella pagina Controllo di accesso : per Assegna autorizzazioni ora o consenti agli utenti di decidere? selezionare Consenti agli utenti di assegnare le autorizzazioni quando applicano l'etichetta.

Selezionare la casella di controllo: .In Outlook, applicare le restrizioni equivalenti all'opzione Non inoltrare.

Se è selezionata, deselezionare la casella di controllo Richiedere agli utenti di specificare le autorizzazioni in Word, PowerPoint ed Excel.

Selezionare Avanti e completare la configurazione.

Esempio 2: etichetta che limita l'autorizzazione di sola lettura a tutti gli utenti di un'altra organizzazione

Questa etichetta è adatta per la condivisione di documenti molto sensibili come di sola lettura e per la visualizzazione dei documenti è sempre richiesta una connessione Internet.

Questa etichetta non è adatta ai messaggi di posta elettronica.

Nella pagina *Controllo di accesso : per Assegnare le autorizzazioni ora o consentire agli utenti di decidere? selezionare Assegna autorizzazioni ora.

Per Consentire accesso offline, selezionare Mai.

Selezionare Assegna autorizzazioni.

Nel riquadro Assegna autorizzazioni selezionare Aggiungi indirizzi di posta elettronica o domini specifici.

Nella casella di testo immettere il nome di un dominio dell'altra organizzazione, ad esempio fabrikam.com. Selezionare Aggiungi.

Fare clic su Scegli autorizzazioni.

Nel riquadro Scegli autorizzazioni, selezionare la casella a discesa, selezionare Visualizzatore e quindi scegliere Salva.

Tornare al riquadro Assegna autorizzazioni e selezionare Salva.

Nella pagina Controllo di accesso selezionare Avanti e completare la configurazione.

Esempio 3: aggiungere utenti esterni a un'etichetta esistente che crittografa il contenuto

I nuovi utenti aggiunti potranno aprire i documenti e i messaggi di posta elettronica che sono già stati protetti con questa etichetta. Le autorizzazioni concesse a questi utenti possono essere diverse da quelle degli utenti esistenti.

Nella pagina Controllo di accesso : per Assegnare le autorizzazioni ora o consentire agli utenti di decidere, assicurarsi che l'opzione Assegna autorizzazioni ora sia selezionata.

Selezionare Assegna autorizzazioni.

Nel riquadro Assegna autorizzazioni selezionare Aggiungi indirizzi di posta elettronica o domini specifici.

Nella casella di testo immettere l'indirizzo di posta elettronica del primo utente o gruppo da aggiungere e quindi selezionare Aggiungi.

Fare clic su Scegli autorizzazioni.

Nel riquadro Scegli autorizzazioni, selezionare le autorizzazioni per questo utente o gruppo e quindi scegliere Salva.

Tornare al riquadro Assegna autorizzazioni e ripetere i passaggi da 3 a 6 per ogni utente o gruppo che si vuole aggiungere all'etichetta. Fare quindi clic su Salva.

Nella pagina Controllo di accesso selezionare Avanti e completare la configurazione.

Esempio 4: etichetta che crittografa il contenuto, ma non limita gli utenti che possono accedervi

Questa configurazione offre il vantaggio che non è necessario specificare utenti, gruppi o domini per crittografare un messaggio di posta elettronica o un documento. Il contenuto continuerà a essere crittografato e sarà comunque possibile specificare i diritti di utilizzo, una data di scadenza e l'accesso offline.

Usare questa configurazione solo se non è necessario limitare l'accesso al documento o al messaggio di posta elettronica protetto. Vedere Altre informazioni su questa impostazione.

Nella pagina Controllo di accesso : per Assegnare le autorizzazioni ora o consentire agli utenti di decidere, assicurarsi che l'opzione Assegna autorizzazioni ora sia selezionata.

Configurare le impostazioni per L'accesso utente al contenuto scade e Consentire accesso offline se necessario.

Selezionare Assegna autorizzazioni.

Nel riquadro Assegna autorizzazioni selezionare Aggiungi qualsiasi utente autenticato.

Per Utenti e gruppi, vengono visualizzati gli Utenti autenticati aggiunti automaticamente. Non è possibile modificare questo valore, ma solo eliminarlo, annullando di conseguenza la selezione Aggiungi qualsiasi utente autenticato.

Fare clic su Scegli autorizzazioni.

Nel riquadro Scegli autorizzazioni, selezionare la casella a discesa, selezionare le autorizzazioni e quindi selezionare Salva.

Tornare al riquadro Assegna autorizzazioni e selezionare Salva.

Nella pagina Controllo di accesso selezionare Avanti e completare la configurazione.

Considerazioni sul contenuto crittografato

La crittografia dei documenti e dei messaggi di posta elettronica più sensibili aiuta a garantire che solo gli utenti autorizzati possano accedere a tali dati. Esistono tuttavia alcune considerazioni da tenere presente:

Se l'organizzazione non ha abilitato le etichette di riservatezza per i file di Office in SharePoint e OneDrive:

- L'opzione di ricerca, eDiscovery e Delve non funzioneranno con i file crittografati.

- I criteri di prevenzione della perdita dei dati funzionano per i metadati dei file crittografati, incluse le informazioni sulle etichette di conservazione, ma non con il contenuto dei file, ad esempio i numeri di carta di credito all'interno dei file.

- Gli utenti non possono aprire file crittografati usando Office per il web. Quando le etichette di riservatezza per i file di Office in SharePoint e OneDrive sono abilitate, gli utenti possono usare Office per il web per aprire i file crittografati, con alcune limitazioni che includono la crittografia applicata con una chiave locale (nota come "hold your own key" o HYOK), la crittografia a chiave doppia e la crittografia applicata in modo indipendente da un'etichetta di riservatezza.

Se vengono condivisi documenti crittografati con utenti esterni all’organizzazione, potrebbe essere necessario creare account guest e modificare i criteri di accesso condizionale. Per altre informazioni, vedere Condivisione di documenti crittografati con utenti esterni.

Quando gli utenti autorizzati aprono documenti crittografati nelle app Office, visualizzano il nome e la descrizione dell'etichetta in una barra dei messaggi gialla nella parte superiore dell'app. Quando le autorizzazioni di crittografia si estendono a persone esterne all'organizzazione, esaminare attentamente i nomi e le descrizioni dell’etichetta che saranno visibili nella barra dei messaggi all'apertura del documento.

Per consentire a più utenti di modificare un file crittografato contemporaneamente, è necessario che tutti utilizzino Office per il web o che sia stata abilitata la creazione condivisa per i file crittografati con etichette di riservatezza e tutti gli utenti dispongano di app Office che supportano questa funzionalità. Se non è questo il caso e il file è già aperto:

- Nelle app di Office (Windows, Mac, Android e iOS), gli utenti visualizzano il messaggio File in uso con il nome della persona che ha estratto il file. Possono quindi visualizzare una copia di sola lettura o salvare e modificare una copia del file e ricevere una notifica quando il file sarà disponibile.

- In Office per il Web, gli utenti visualizzano un messaggio di errore che indica che non è possibile modificare il documento con altri utenti. Potranno quindi selezionare Apri in visualizzazione di lettura.

Se non è stata abilitata la creazione condivisa per i file crittografati con etichette di riservatezza, la funzionalità Salvataggio automatico nelle app Office è disabilitata per i file crittografati. Gli utenti visualizzano un messaggio che indica che il file dispone di autorizzazioni limitate che è necessario rimuovere prima di poter attivare il salvataggio automatico.

Office per Windows supporta etichette che applicano la crittografia quando gli utenti non sono connessi a Internet. Tuttavia, per le altre piattaforme (macOS, iOS, Android), gli utenti devono essere online per applicare queste etichette nelle app Office. Anche il client Microsoft Purview Information Protection deve essere online per applicare queste etichette in Esplora file e PowerShell. Non è necessario che gli utenti siano online per aprire il contenuto crittografato. Per altre informazioni, vedere la sezione precedente Licenza d’uso di Rights Management per l'accesso offline.

L'apertura di file crittografati nelle app Office (Windows, Mac, Android e iOS) potrebbe richiedere più tempo.

Se un'etichetta che applica la crittografia viene aggiunta con un'app Office quando il documento viene estratto da SharePoint e l'utente ignora l'estrazione, il documento resta etichettato e crittografato.

A meno che non sia stata abilitata la creazione condivisa per i file crittografati con etichette di riservatezza, le azioni seguenti per i file crittografati non sono supportate dalle app di Office (Windows, Mac, Android e iOS) e gli utenti visualizzano un messaggio di errore che indica che si è verificato un errore. Tuttavia, in alternativa è possibile usare la funzionalità di SharePoint:

- Visualizzare, ripristinare e salvare copie delle versioni precedenti. In alternativa, gli utenti possono eseguire queste azioni usando Office per il web quando si abilita e si configura il controllo delle versioni per un elenco o una raccolta.

- Modificare il nome o il percorso dei file. In alternativa, gli utenti possono rinominare un file, una cartella o un collegamento in una raccolta documenti in SharePoint.

Per un'esperienza di collaborazione in file crittografati con etichetta di riservatezza ottimale, si consiglia di usare etichette di riservatezza per file di Office in SharePoint e OneDrive e Office per il Web.

Passaggi successivi

È necessario condividere i propri documenti etichettati e crittografati con persone esterne all’organizzazione? Vedere Condivisione di documenti crittografati con utenti esterni.

Per usare le etichette di riservatezza per crittografare i flussi audio e video per le riunioni di Teams, vedere Usare le etichette di riservatezza per proteggere gli elementi del calendario, le riunioni e le chat di Teams.