Log Analytics 에이전트 사용 중지 준비

MMA(Microsoft Monitoring Agent)로도 알려진 로그 분석 에이전트는 2024년 11월에 사용 중지됩니다. 결과적으로 클라우드용 Microsoft Defender의 컴퓨터 계획에 대한 서버용 Defender 및 Defender for SQL가 업데이트되고 Log Analytics 에이전트를 사용하는 기능이 다시 설계됩니다.

이 문서에는 에이전트 사용 중지 계획이 요약되어 있습니다.

서버용 Defender 준비

서버용 Defender 계획은 GA(일반 공급) 및 AMA에서 일부 기능(미리 보기)에 Log Analytics 에이전트를 사용합니다. 앞으로 이러한 기능은 다음과 같이 진행됩니다.

온보딩을 간소화하기 위해 모든 서버용 Defender 보안 기능은 단일 에이전트(엔드포인트용 Microsoft Defender)와 함께 제공되며 Log Analytics 에이전트 또는 AMA에 종속되지 않고 에이전트 없는 컴퓨터 검사로 보완됩니다.

- AMA를 기반으로 하는 서버용 Defender 기능은 현재 미리 보기 상태이며 GA에서는 릴리스되지 않습니다.

- AMA를 사용하는 미리 보기 기능은 엔드포인트용 Defender 통합 또는 에이전트 없는 컴퓨터 검사 기능을 사용하는 기능의 대체 버전이 제공될 때까지 계속 지원됩니다.

- 엔드포인트용 Defender 통합 및 에이전트 없는 컴퓨터 검사 기능을 사용 중단되기 전에 사용하도록 설정하면 서버용 Defender 배포가 최신 상태로 유지되고 지원됩니다.

기능

다음 표에는 서버용 Defender 기능이 제공되는 방법이 요약되어 있습니다. 대부분의 기능은 이미 엔드포인트용 Defender 통합 또는 에이전트 없는 컴퓨터 검사를 통해 일반적으로 사용할 수 있습니다. 나머지 기능은 MMA가 사용 중지될 때 GA에서 사용 가능하거나 더 이상 사용되지 않습니다.

| 기능 | 현재 지원 | 새로운 지원 | 새로운 환경 상태 |

|---|---|---|---|

| 하위 수준 Windows 컴퓨터(Windows Server 2016/2012 R2)을 위한 엔드포인트용 Defender 통합 | Log Analytics 에이전트를 기반으로 하는 레거시 엔드포인트용 Defender 센서 | 통합 에이전트 통합 | - MDE 통합 에이전트의 기능은 GA입니다. - Log Analytics 에이전트를 사용하는 레거시 엔드포인트용 Defender 센서의 기능은 2024년 8월에 더 이상 사용되지 않습니다. |

| OS 수준 위협 감지 | Log Analytics 에이전트 | 엔드포인트용 Defender 에이전트 통합 | 엔드포인트용 Defender 에이전트의 기능은 GA입니다. |

| 적응 애플리케이션 컨트롤 | Log Analytics 에이전트(GA), AMA(미리 보기) | --- | 적응형 애플리케이션 제어 기능은 2024년 8월에 더 이상 사용되지 않도록 설정되어 있습니다. |

| 엔드포인트 보호 검색 권장 사항 | Log Analytics 에이전트(GA), AMA(미리 보기)를 사용하여 기본 CSPM(클라우드 보안 태세 관리) 계획 및 서버용 Defender를 통해 사용할 수 있는 권장 사항 | 에이전트 없는 컴퓨터 검사 | - 에이전트 없는 컴퓨터 검사 기능은 서버용 Defender 계획 2 및 Defender CSPM 계획의 일부로 2024년 초에 미리 보기로 릴리스되었습니다. - Azure VM, GCP(Google Cloud Platform) 인스턴스 및 AWS(Amazon Web Services) 인스턴스가 지원됩니다. 온-프레미스 컴퓨터는 지원되지 않습니다. |

| OS 업데이트 권장 사항 누락 | Log Analytics 에이전트를 사용하여 기본 CSPM 및 서버용 Defender 계획에서 사용할 수 있는 권장 사항. | 업데이트 관리자, Microsoft와 통합 | Azure 업데이트 관리자 통합을 기반으로 하는 새로운 권장 사항은 에이전트 종속성이 없는 GA입니다. |

| OS 구성 오류(Microsoft Cloud 보안 벤치마크) | Log Analytics 에이전트, 게스트 구성 확장(미리 보기)를 사용하여 기본 CSPM 및 서버용 Defender 계획을 통해 사용할 수 있는 권장 사항. | 서버용 Defender 계획 2의 일부로 게스트 구성 확장. | - 게스트 구성 확장에 기반한 기능은 2024년 9월 GA로 릴리스될 예정입니다. - 클라우드용 Defender 고객 전용: 2024년 11월부터 로그 분석 에이전트의 기능이 더 이상 사용되지 않습니다. - Docker-hub 및 Azure Virtual Machine Scale Sets에 대한 이 기능 지원은 2024년 8월에 더 이상 사용되지 않습니다. |

| 파일 무결성 모니터링 | Log Analytics 에이전트, AMA(미리 보기) | 엔드포인트용 Defender 에이전트 통합 | 엔드포인트용 Defender 에이전트의 기능은 2024년 8월에 제공될 예정입니다. - 클라우드용 Defender 고객 전용: 2024년 11월부터 로그 분석 에이전트의 기능이 더 이상 사용되지 않습니다. - AMA 기능은 엔드포인트용 Defender 통합이 릴리스되면 더 이상 사용되지 않습니다. |

로그 분석 에이전트 자동 프로비저닝 경험 - 폐기 계획

MMA 에이전트 퇴역의 일환으로, MDC 고객을 위한 에이전트 설치 및 구성 기능을 제공하는 자동 프로비저닝 기능도 2단계로 폐기될 예정입니다:

2024년 9월 말까지 - 기능을 더 이상 사용하지 않는 고객 및 새로 만든 구독의 경우 MMA의 자동 프로비저닝이 비활성화됩니다:

- 9월 말 이후 MMA 자동 프로비저닝을 해제하는 기존 구독은 이후에 이 기능을 다시 활성화할 수 없습니다.

- 새로 만든 구독에서 자동 프로비저닝을 더 이상 활성화 할 수 없으며 자동으로 꺼집니다.

- 2024년 11월 말 - 아직 이 기능을 끄지 않은 구독에서 기능이 비활성화됩니다. 이 시점부터는 더 이상 기존 구독에서 기능을 활성화 할 수 없습니다.

데이터 수집에 대한 500MB 혜택

지원되는 데이터 형식에 대해 500MB의 무료 데이터 수집 허용량을 유지하려면 MMA에서 AMA로 마이그레이션해야 합니다.

참고 항목

이 이점은 서버용 Defender 계획 2가 사용하도록 설정된 구독의 일부인 모든 AMA 컴퓨터에 부여됩니다.

컴퓨터가 보고하는 작업 영역에 이점이 부여됩니다.

관련 작업 영역에 보안 솔루션을 설치해야 합니다. 여기에서 수행 방법에 대해 자세히 알아봅니다.

컴퓨터가 둘 이상의 작업 영역에 보고하는 경우 이점은 그 중 하나만 부여됩니다.

AMA 배포 방법에 대해 자세히 알아봅니다.

컴퓨터의 SQL 서버의 경우 SQL 서버 대상 Azure Monitor 에이전트(AMA) 자동 프로비전 프로세스로 마이그레이션하는 것이 좋습니다.

Log Analytics 에이전트를 통한 레거시 서버용 Defender 계획 2 온보딩에 대한 변경 사항

Log Analytics 에이전트 및 Log Analytics 작업 영역을 사용하여 서버용 Defender 계획 2에 서버를 온보딩하는 레거시 접근 방식도 사용이 중지될 예정입니다.

Log Analytics 에이전트 및 작업 영역을 사용하여 서버용 Defender에 새 비 Azure 머신을 온보딩하는 온보딩 환경은 클라우드용 Defender 포털의 인벤토리 및 시작 블레이드에서 제거됩니다.

다음과 같은 사항을 수행하여 에이전트 사용 중지와 함께 로그 분석 작업 영역에 연결된 영향을 받는 컴퓨터에 대한 보안 범위를 잃지 않도록 합니다.

비 Azure 서버(온-프레미스 및 다중 클라우드 모두)를 레거시 접근 방식을 사용하여 온보딩한 경우, 이제 이러한 머신을 Azure Arc 지원 서버를 통해 서버용 Defender 플랜 2 Azure 구독 및 커넥터에 연결해야 합니다. 대규모로 Arc 머신을 배포하는 방법에 대해 자세히 알아봅니다.

- 레거시 접근 방식을 사용하여 특정 Azure VM에서 서버용 Defender 계획 2를 사용하도록 설정한 경우 해당 컴퓨터의 Azure 구독에서 서버용 Defender 계획 2를 사용하도록 설정하는 것이 좋습니다. 그런 다음 서버용 Defender 리소스별 구성을 사용하여 서버용 Defender 적용 범위에서 개별 컴퓨터를 제외할 수 있습니다.

레거시 접근 방식을 통해 서버용 Defender 플랜 2에 온보딩된 각 서버에 대해 필요한 작업을 요약한 내용은 다음과 같습니다.

| 머신 형식 | 보안 범위를 유지하기 위해 필요한 조치 |

|---|---|

| 온 프레미스 서버 | Arc에 온보딩되었으며 서버용 Defender 플랜 2를 통해 구독에 연결되었습니다 |

| Azure 가상 머신 | 서버용 Defender 플랜 2를 통해 구독에 연결 |

| 다중 클라우드 서버 | Azure Arc 프로비저닝 및 서버용 Defender 플랜 2를 통해 다중 클라우드 커넥터에 연결 |

시스템 업데이트 및 패치 권장 사항 환경 - 변경 및 마이그레이션 지침

시스템 업데이트와 패치는 컴퓨터의 보안 및 상태를 유지하는 데 매우 중요합니다. 해결하지 않고 둘 경우 공격자가 악용할 수 있는 취약성에 관한 보안 패치가 업데이트에 종종 포함됩니다.

시스템 업데이트 권장 사항은 이전에 Log Analytics 에이전트를 사용하여 Defender for Cloud Foundational CSPM 및 Defender for Servers 계획에서 제공되었습니다. 이 환경은 Azure Update Manager를 사용하여 수집되고 2개의 새로운 권장 사항 중에서 생성된 보안 권장 사항으로 대체되었습니다.

사용자 컴퓨터에서 시스템 업데이트 및 패치 권장 사항 수정 방법을 알아보세요.

대체되는 권장 사항은 무엇인가요?

다음 표에는 더 이상 사용되지 않고 바뀌는 권장 사항에 대한 일정이 요약되어 있습니다.

| 권장 | 에이전트 | 지원되는 리소스 | 사용 중단 날짜 | 대체 권장 사항 |

|---|---|---|---|---|

| 시스템 업데이트를 머신에 설치해야 합니다. | MMA | Azure 및 비 Azure(Windows 및 Linux) | 2024년 8월 | Azure Update Manager에서 제공하는 새 권장 사항 |

| 가상 머신 확장 집합에 대한 시스템 업데이트를 설치해야 합니다. | MMA | Azure Virtual Machine Scale Sets | 2024년 8월 | 대체 없음 |

새로운 권장 사항에 어떻게 대비하나요?

비 Azure 머신을 Arc에 연결

정기 평가 업데이트 설정이 기기에서 활성화되어 있는지 확인하세요. 다음 두 가지 방법으로 수행할 수 있습니다.

- 권장 사항 수정: 기기가 주기적으로 누락된 시스템 업데이트를 확인하도록 구성되어야 합니다 (Azure 업데이트 관리자 제공).

- Azure 정책을 사용하여 주기적 평가를 대규모로 활성화하세요.

- 완료되면 Update Manager가 기기에 최신 업데이트를 가져올 수 있으며, 최신 기기 준수 상태를 확인할 수 있습니다.

참고 항목

서버용 Defender 플랜 2가 관련 구독 또는 커넥터에서 활성화되지 않은 Arc 지원 기기에 대해 주기적 평가를 활성화하는 것은 Azure 업데이트 관리자 가격 책정에 따라 달라집니다. 서버용 Defender 플랜 2가 관련 구독 또는 커넥터에서 활성화된 Arc 지원 기기 또는 모든 Azure VM은 추가 비용 없이 이 기능을 사용할 수 있습니다.

Endpoint Protection 권장 사항 환경 - 변경 내용 및 마이그레이션 지침

엔드포인트 검색 및 권장 사항은 이전에 클라우드용 Defender 기반 CSPM 및 서버용 Defender 계획에서 GA(일반 공급)에서 Log Analytics 에이전트를 사용하여 제공되었으며, 미리 보기에서는 AMA를 통해 제공되었습니다. 이러한 경험은 에이전트 없는 머신 스캐닝을 사용하여 수집된 보안 권장 사항으로 대체되었습니다.

엔드포인트 보호 권장 사항은 두 단계로 구성됩니다. 첫 번째 단계는 엔드포인트 감지 및 응답 솔루션의 검색입니다. 두 번째는 솔루션 구성에 대한 평가입니다. 다음 표에는 각 단계의 현재 환경과 새로운 환경에 대한 세부 정보가 나와 있습니다.

새로운 엔드포인트 감지 및 응답 권장 사항(에이전트 없음)을 관리하는 방법을 알아봅니다.

엔드포인트 감지 및 응답 솔루션 - 검색

| 지역 | 현재 환경(AMA/MMA 기준) | 새로운 환경(에이전트 없는 컴퓨터 스캐닝 기반) |

|---|---|---|

| 리소스를 정상으로 분류하려면 무엇이 필요하나요? | 바이러스 백신이 설치되어 있습니다. | 엔드포인트 감지 및 응답 솔루션이 마련되어 있습니다. |

| 권장 사항을 가져오려면 무엇이 필요하나요? | Log Analytics 에이전트 | 에이전트 없는 컴퓨터 검사 |

| 어떤 계획이 지원되나요? | - 기본 CSPM(무료) - 서버용 Defender 계획 1 및 계획 2 |

- Defender CSPM - 서버용 Defender 플랜 2 |

| 어떤 수정이 가능하나요? | Microsoft 맬웨어 방지를 설치합니다. | 선택한 컴퓨터/구독에 엔드포인트용 Defender를 설치합니다. |

엔드포인트 감지 및 응답 솔루션 - 구성 평가

| 지역 | 현재 환경(AMA/MMA 기준) | 새로운 환경(에이전트 없는 컴퓨터 스캐닝 기반) |

|---|---|---|

| 하나 이상의 보안 검사가 정상이 아닌 경우 리소스는 비정상으로 분류됩니다. | 세 가지 보안 검사: - 실시간 보호 꺼짐 - 서명이 오래되었습니다. - 빠른 검사와 전체 검사 모두 7일 동안 실행되지 않습니다. |

세 가지 보안 검사: - 바이러스 백신이 꺼져 있거나 부분적으로 구성되어 있습니다. - 서명이 오래되었습니다. - 빠른 검사와 전체 검사 모두 7일 동안 실행되지 않습니다. |

| 권장 사항을 가져오기 위한 필수 조건 | 맬웨어 방지 솔루션 마련 | 엔드포인트 감지 및 응답 솔루션이 마련되어 있습니다. |

어떤 권장 사항이 더 이상 사용되지 않나요?

다음 표에는 더 이상 사용되지 않고 바뀌는 권장 사항에 대한 일정이 요약되어 있습니다.

| 권장 | 에이전트 | 지원되는 리소스 | 사용 중단 날짜 | 대체 권장 사항 |

|---|---|---|---|---|

| 머신에 Endpoint Protection을 설치해야 함(공개) | MMA/AMA | Azure 및 비 Azure(Windows 및 Linux) | 2024년 7월 | 에이전트 없는 새 권장 사항 |

| 머신에서 엔드포인트 보호 상태 문제를 해결해야 함(공개) | MMA/AMA | Azure(Windows) | 2024년 7월 | 에이전트 없는 새 권장 사항 |

| 가상 머신 확장 집합의 엔드포인트 보호 상태 오류가 해결되어야 합니다. | MMA | Azure Virtual Machine Scale Sets | 2024년 8월 | 대체 없음 |

| 가상 머신 확장 집합에 Endpoint Protection 솔루션을 설치해야 합니다. | MMA | Azure Virtual Machine Scale Sets | 2024년 8월 | 대체 없음 |

| 엔드포인트 보호 솔루션은 컴퓨터에 있어야 합니다. | MMA | 비 Azure 리소스(Windows) | 2024년 8월 | 대체 없음 |

| 머신에 엔드포인트 보호 솔루션 설치 | MMA | Azure 및 비 Azure(Windows) | 2024년 8월 | 에이전트 없는 새 권장 사항 |

| 머신의 엔드포인트 보호 상태 문제를 해결해야 합니다. | MMA | Azure 및 비 Azure(Windows 및 Linux) | 2024년 8월 | 에이전트 없는 새 권장 사항입니다. |

에이전트 없는 컴퓨터 검사를 기반으로 하는 새로운 권장 사항 환경은 다중 클라우드 컴퓨터 전체에서 Windows와 Linux OS를 모두 지원합니다.

대체는 어떻게 진행되나요?

- Log Analytics 에이전트 또는 AMA가 제공하는 현재 권장 사항은 시간이 지남에 따라 더 이상 사용되지 않습니다.

- 이러한 기존 권장 사항 중 일부는 에이전트 없는 컴퓨터 검사를 기반으로 하는 새로운 권장 사항으로 바뀝니다.

- 현재 GA에 있는 권장 사항은 Log Analytics 에이전트가 사용 중지될 때까지 그대로 유지됩니다.

- 현재 미리 보기에 있는 권장 사항은 새 권장 사항을 미리 보기에서 사용할 수 있게 되면 바뀝니다.

보안 점수에 무슨 일이 일어나고 있나요?

- 현재 GA에 있는 권장 사항은 보안 점수에 계속 영향을 미칩니다.

- 현재 권장 사항 및 예정된 새로운 권장 사항은 동일한 Microsoft 클라우드 보안 벤치마크 컨트롤에 있으므로 보안 점수에 중복되는 영향이 없습니다.

새로운 권장 사항에 어떻게 대비하나요?

- 서버용 Defender 계획 2 또는 Defender CSPM의 일부로 에이전트 없는 컴퓨터 검사가 사용하도록 설정되어 있는지 확인합니다.

- 사용자의 환경에 적합한 경우 최상의 환경을 위해 대체 GA 권장 사항을 사용할 수 있게 되면 더 이상 사용되지 않는 권장 사항을 제거하는 것이 좋습니다. 이렇게 하려면 Azure Policy에 기본 제공되는 클라우드용 Defender 이니셔티브에서 권장 사항을 사용하지 않도록 설정합니다.

파일 무결성 모니터링 환경 - 변경 내용 및 마이그레이션 지침

이제 서버용 Microsoft Defender 계획 2는 MDE(엔드포인트용 Microsoft Defender) 통합을 기반으로 하는 새로운 FIM(파일 무결성 모니터링) 솔루션을 제공합니다. MDE 기반의 FIM이 공개되면 클라우드용 Defender 포털에서 AMA 기반의 FIM 환경이 제거됩니다. 11월에는 MMA 기반 FIM이 더 이상 사용되지 않습니다.

FIM에서 AMA를 통한 마이그레이션

현재 AMA를 통해 FIM을 사용하는 경우:

AMA 및 변경 내용 추적 확장을 기반으로 FIM에 새 구독 또는 서버를 온보딩하고 변경 내용을 보는 기능은 5월 30일부터 클라우드용 Defender 포털을 통해 더 이상 제공되지 않습니다.

AMA에서 수집한 FIM 이벤트를 계속 사용하려면 관련 작업 영역에 수동으로 연결하고 다음 쿼리를 사용하여 변경 내용 추적 테이블에서 변경 내용을 볼 수 있습니다.

ConfigurationChange | where TimeGenerated > ago(14d) | where ConfigChangeType in ('Registry', 'Files') | summarize count() by Computer, ConfigChangeType계속해서 새 범위를 온보딩하거나 모니터링 규칙을 구성하려면 데이터 연결 규칙을 수동으로 사용하여 데이터 수집의 다양한 양상을 구성하거나 사용자 지정할 수 있습니다.

클라우드용 Microsoft Defender에서는 AMA를 통해 FIM을 사용하지 않도록 설정하고 릴리스 시 엔드포인트용 Defender를 기반으로 하는 새로운 FIM 버전에 환경을 온보딩하는 것이 좋습니다.

AMA를 통해 FIM 사용 안 함

AMA를 통해 FIM을 사용하지 않도록 설정하려면 Azure 변경 내용 추적 솔루션을 제거합니다. 자세한 내용은 ChangeTracking 솔루션 제거를 참조하세요.

또는 관련 파일 변경 내용 추적 DCR(데이터 수집 규칙)을 제거할 수 있습니다. 자세한 내용은 Remove-AzDataCollectionRuleAssociation 또는 Remove-AzDataCollectionRule을 참조하세요.

위의 방법 중 하나를 사용하여 파일 이벤트 컬렉션을 사용하지 않도록 설정한 후:

- 선택한 범위에서 새 이벤트 수집이 중지됩니다.

- 이미 수집된 기록 이벤트는 변경 내용 추적 섹션의 ConfigurationChange 테이블 아래 관련 작업 영역에 저장되어 있습니다. 이러한 이벤트는 이 작업 영역에 정의된 보존 기간에 따라 관련 작업 영역에서 계속 사용할 수 있습니다. 자세한 내용은 보존 및 보존 작동 방식을 참조하세요.

MMA(Log Analytics 에이전트)를 통해 FIM에서 마이그레이션

현재 MMA(Log Analytics 에이전트)를 통해 FIM을 사용하는 경우:

MMA(Log Analytics Agent) 기반 파일 무결성 모니터링은 2024년 11월 말에 더 이상 사용되지 않습니다.

클라우드용 Microsoft Defender에서는 MMA를 통한 FIM을 사용하지 않도록 설정하고 릴리스 시 엔드포인트용 Defender를 기반으로 하는 새로운 FIM 버전에 환경을 온보딩하는 것이 좋습니다.

MMA를 통해 FIM 사용 안 함

MMA를 통해 FIM을 사용하지 않도록 설정하려면 Azure 변경 내용 추적 솔루션을 제거합니다. 자세한 내용은 ChangeTracking 솔루션 제거를 참조하세요.

파일 이벤트 컬렉션을 사용하지 않도록 설정한 후:

- 선택한 범위에서 새 이벤트 수집이 중지됩니다.

- 이미 수집된 기록 이벤트는 변경 내용 추적 섹션의 ConfigurationChange 테이블 아래 관련 작업 영역에 저장되어 있습니다. 이러한 이벤트는 이 작업 영역에 정의된 보존 기간에 따라 관련 작업 영역에서 계속 사용할 수 있습니다. 자세한 내용은 보존 및 보존 작동 방식을 참조하세요.

기준 환경

VM이 보안 모범 사례 및 조직 정책을 준수하도록 보장하기 위해 VM의 잘못된 기준 구성 기능이 설계되었습니다. 잘못된 기준 구성은 미리 정의된 보안 기준에 대한 VM의 구성을 평가하며, 환경에 위험을 초래할 수 있는 편차 또는 잘못된 구성을 식별합니다.

컴퓨터 정보는 로그 분석 에이전트(MMA(Microsoft Monitoring Agent)로도 알려짐)를 사용하여 평가를 위해 수집됩니다. 2024년 11월에 MMA가 더 이상 사용되지 않도록 설정되며, 변경되는 사항은 다음과 같습니다.

Azure Policy 게스트 구성을 사용하여 컴퓨터 정보가 수집됩니다.

Azure Policy 게스트 구성에서 다음과 같은 Azure 정책을 사용할 수 있도록 설정됩니다.

"Windows 머신은 Azure 컴퓨팅 보안 기준의 요구 사항을 충족해야 합니다"

"Linux 머신은 Azure 컴퓨팅 보안 기준의 요구 사항을 충족해야 합니다"

참고 항목

이러한 정책을 제거하는 경우, Azure Policy 게스트 구성 확장의 이점에 액세스할 수 없습니다.

더 이상 클라우드용 Defender 기본 CSPM에 컴퓨팅 보안 기준을 기반으로 하는 OS 권장 사항이 포함되지 않습니다. 서버용 Defender 플랜 2를 사용하도록 설정하는 경우 이러한 권장 사항을 사용 가능합니다.

Defender 서버 플랜 2 가격 책정 정보에 대해 알아보려면 클라우드용 Defender 가격 책정 페이지를 검토하세요.

Important

클라우드용 Defender Portal 외부의 Azure Policy 게스트 구성에서 제공하는 추가 기능은 Azure Policy 게스트 구성 가격 책정 정책의 적용을 받으며 클라우드용 Defender 포함되지 않습니다. 예를 들어, 수정 및 사용자 지정 정책이 있습니다. Azure Policy 게스트 구성 가격 책정 페이지를 참조하여 자세한 내용을 확인하세요.

Windows 및 Linux 컴퓨팅 보안 기준의 일부가 아닌 MCSB로부터 제공되는 권장 사항은 계속해서 무료 기본 CSPM의 일부가 됩니다.

Azure Policy 게스트 구성 설치

서버용 Defender 플랜 2를 사용하도록 설정하고 Azure Policy 게스트 구성을 설치해야 기준 환경을 계속 받을 수 있습니다. 이렇게 하면 권장 사항 및 강화 지침을 기준 환경을 통해 받은 것과 동일하게 계속 받을 수 있습니다.

환경에 따라 다음과 같은 단계를 수행해야 할 수 있습니다.

Azure Policy 게스트 구성에 대한 지원 매트릭스를 검토하세요.

귀하의 머신에 Azure Policy 게스트 구성을 다음과 같이 설치하세요.

Azure 머신: 클라우드용 Defender 포털의 권장 사항 페이지에서 머신에 게스트 구성 확장을 설치해야 합니다를 검색 및 선택하고 권장 사항 수정을 수행하세요.

(Azure VM 전용) 관리 ID를 할당해야 합니다.

- 클라우드용 Defender 포털의 권장 사항 페이지에서 시스템 할당 관리 ID를 사용하여 가상 머신의 게스트 구성 확장을 검색 및 선택하고 권장 사항 수정을 수행해야 합니다.

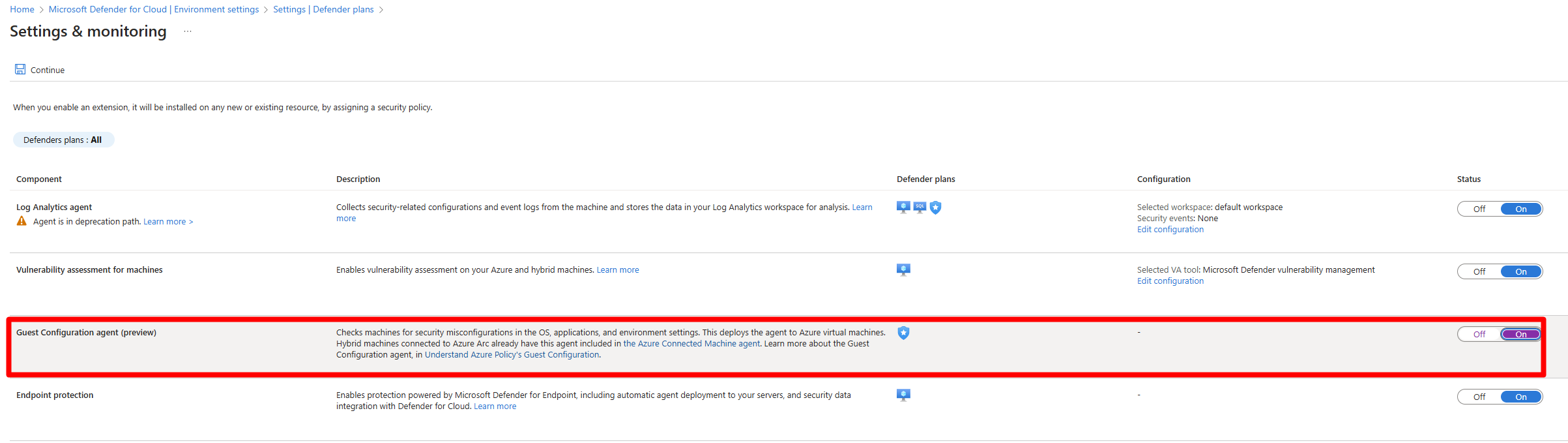

(Azure VM 전용) 선택 사항: 게스트 구성 에이전트(미리 보기)를 사용하도록 설정하면 전체 구독에서 Azure Policy 게스트 구성을 자동 프로비전할 수 있습니다.

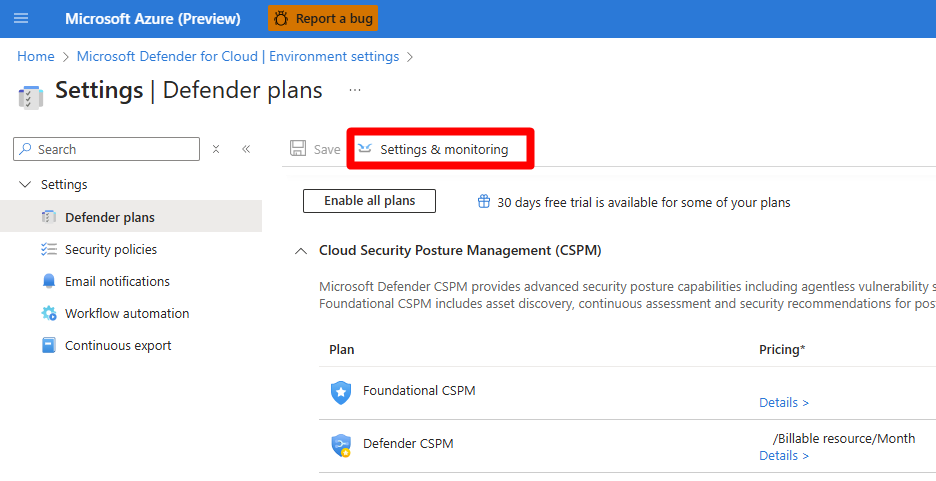

- 다음을 수행하여 게스트 구성 에이전트를 사용하도록 설정합니다.

- Azure Portal에 로그인합니다.

- 환경 설정>구독>설정 & 모니터링으로 이동합니다.

- 게스트 구성을 선택하세요.

- 게스트 구성 에이전트(미리 보기)를 켜기로 전환합니다.

- 계속을 선택합니다.

- 다음을 수행하여 게스트 구성 에이전트를 사용하도록 설정합니다.

GCP 및 AWS: 클라우드용 Defender 경우 GCP 프로젝트를 연결하거나 Azure Arc 자동 프로비전 사용 설정된 AWS 계정을 연결하여 Azure Policy 게스트 구성이 자동으로 설치됩니다.

온-프레미스 머신: Azure Policy 게스트 구성은 Azure Arc 지원 컴퓨터 또는 VM으로 온-프레미스 머신을 온보딩하는 경우 기본적으로 사용하도록 설정됩니다.

Azure Policy 게스트 구성을 설치하기 위해 필요한 단계를 완료하면 Azure Policy 게스트 구성에 따라 기준 기능에 자동으로 액세스할 수 있습니다. 이렇게 하면 권장 사항 및 강화 지침을 기준 환경을 통해 받은 것과 동일하게 계속 받을 수 있습니다.

권장 사항 변경

MMA가 사용 중단되는 경우, 더 이상 다음과 같은 MMA 기반 권장 사항이 사용되지 않는 것으로 설정됩니다.

다음과 같은 Azure Policy 게스트 구성 기본 권장 사항으로 더 이상 사용되지 않는 권장 사항이 대체됩니다.

- Windows 컴퓨터의 보안 구성 취약성은 수정되어야 합니다(게스트 구성에서 제공)

- Linux 컴퓨터의 보안 구성 취약성을 수정해야 함(게스트 구성에서 제공)

- 머신에 게스트 구성 확장을 설치해야 합니다.

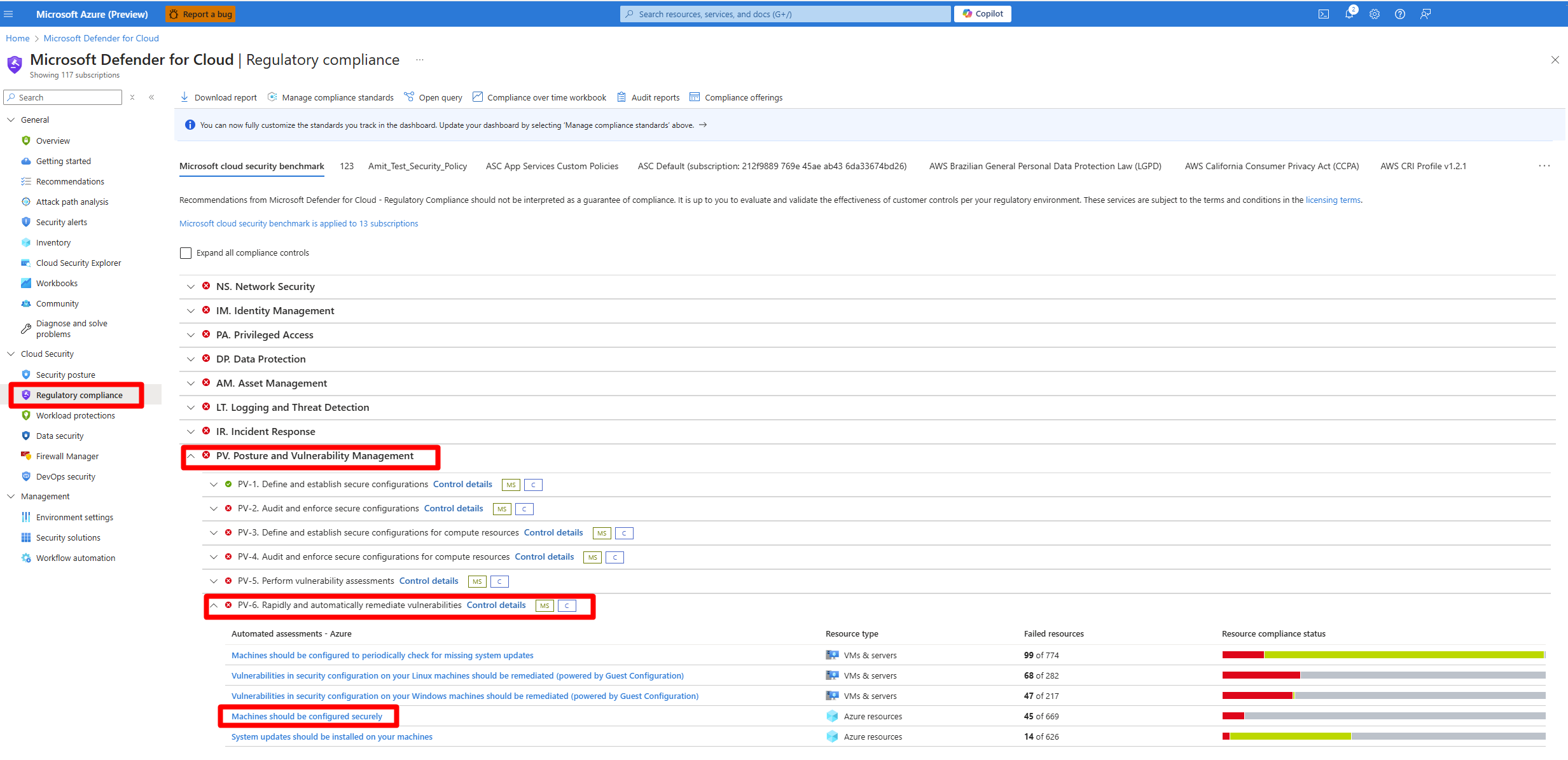

중복 권장 사항

Azure 구독에서 클라우드용 Defender를 사용하도록 설정하는 경우, 기본 규정 준수 표준으로 컴퓨터 OS 규정 준수를 평가하는 컴퓨팅 보안 기준을 포함하는 MCSB(Microsoft 클라우드 보안 벤치마크)가 사용하도록 설정됩니다. 클라우드용 Defender 무료 CSPM(클라우드 보안 상태 관리)은 보안 권장 사항을 MCSB를 기반으로 하여 만듭니다.

중복 권장 사항은 컴퓨터가 MMA 및 Azure Policy 게스트 구성을 모두 실행하는 경우에 표시됩니다. 두 메서드가 동시에 실행되고 동일한 권장 사항을 생성하기 때문에 권장 사항의 중복이 발생합니다. 규정 준수 및 보안 점수에 이러한 중복이 영향을 줍니다.

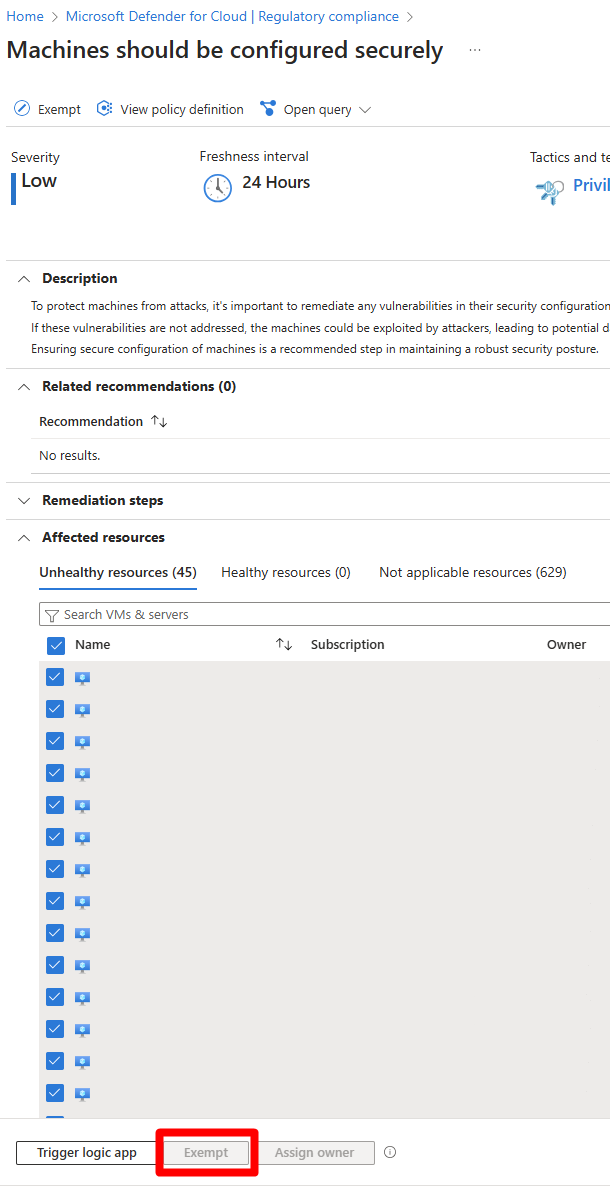

해결 방법으로 클라우드용 Defender 규정 준수 페이지로 이동하여 MMA 권장 사항인 "머신을 안전하게 구성해야 함", "구독에서 Log Analytics 에이전트의 자동 프로비저닝을 사용하도록 설정해야 함"을 사용하지 않도록 설정할 수 있습니다.

권장 사항을 찾으면 관련 컴퓨터를 선택하고 이를 제외해야 합니다.

Azure Policy 게스트 구성 도구에서 제공하는 일부 기준 구성 규칙은 최신이며 보다 광범위한 범위를 제공합니다. 그러므로 Azure Policy 게스트 구성에서 초기 계획 기능 기능으로 전환하면 규정 준수 상태에 영향을 줄 수 있으며, 이는 이전에 수행되지 않았을 수 있는 검사가 포함되기 때문입니다.

쿼리 권장 사항

MMA가 사용 중지되면 클라우드용 Defender는 더 이상 권장 사항을 쿼리하기 위해 Log Analytic 작업 영역 정보를 활용하지 않습니다. 대신, 클라우드용 Defender는 이제 권장 사항 정보를 쿼리하기 위해 API용 Azure Resource Graph 및 포털 쿼리를 사용합니다.

사용 가능한 2가지 샘플 쿼리는 다음과 같습니다.

특정 리소스에 대한 모든 비정상 규칙 쿼리

Securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with machineId:string '/providers/Microsoft.Security/' * | where machineId == '{machineId}'모든 비정상 규칙 및 각 컴퓨터의 비정상 컴퓨터의 양

securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with * '/subassessments/' subAssessmentId:string | parse-where id with machineId:string '/providers/Microsoft.Security/' * | extend status = tostring(properties.status.code) | summarize count() by subAssessmentId, status

컴퓨터에서 DEFENDER for SQL 준비

컴퓨터의 Defender for SQL Server Log Analytics 에이전트 사용 중단 계획에 대해 자세히 알아볼 수 있습니다.

현재 Log Analytics 에이전트/Azure Monitor 에이전트 자동 프로비전 프로세스를 사용하는 경우 컴퓨터 자동 프로비전 프로세스에서 새로운 SQL Server용 Azure Monitor 에이전트로 마이그레이션해야 합니다. 마이그레이션 프로세스는 원활하며 모든 머신에 대한 지속적인 보호를 제공합니다.

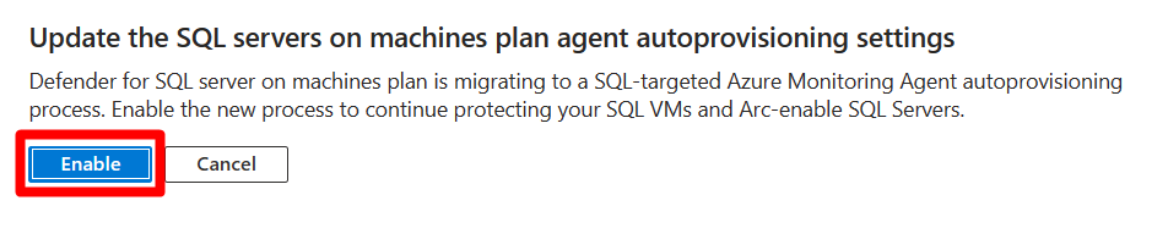

SQL Server 대상 AMA 자동 프로비전 프로세스로 마이그레이션

Azure Portal에 로그인합니다.

클라우드용 Microsoft Defender를 검색하여 선택합니다.

클라우드용 Defender 메뉴에서 환경 설정을 선택합니다.

관련 구독을 선택합니다.

데이터베이스 계획에서 작업 필요를 선택합니다.

팝업 창에서 사용을 선택합니다.

저장을 선택합니다.

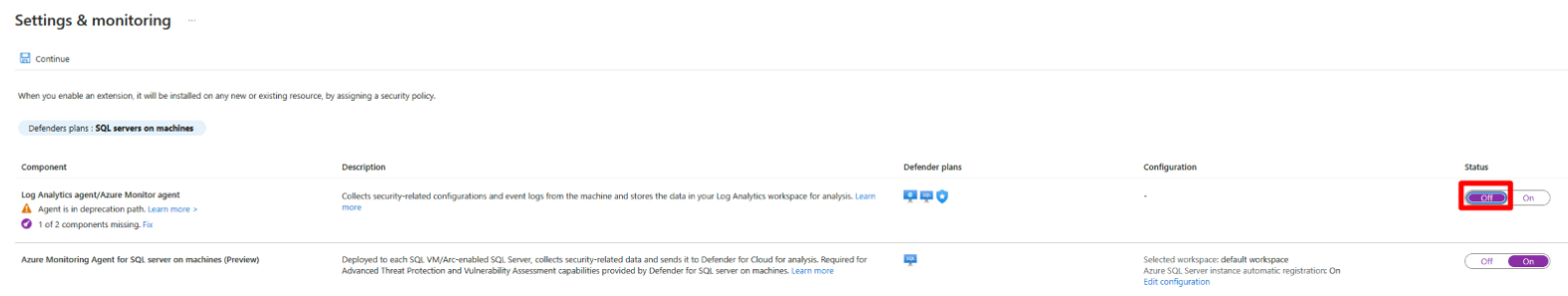

SQL 서버 대상 AMA 자동 프로비전 프로세스가 사용하도록 설정되면 Log Analytics 에이전트/Azure Monitor 에이전트 자동 프로비전 프로세스를 사용하지 않도록 설정하고 모든 SQL 서버에서 MMA를 제거해야 합니다.

Log Analytics 에이전트를 사용하지 않도록 설정하려면 다음을 수행합니다.

Azure Portal에 로그인합니다.

클라우드용 Microsoft Defender를 검색하여 선택합니다.

클라우드용 Defender 메뉴에서 환경 설정을 선택합니다.

관련 구독을 선택합니다.

데이터베이스 계획에서 설정을 선택합니다.

Log Analytics 에이전트를 끄기로 전환합니다.

계속을 선택합니다.

저장을 선택합니다.

마이그레이션 계획

비즈니스 요구 사항에 따라 에이전트 마이그레이션을 계획하는 것이 좋습니다. 표에는 지침이 요약되어 있습니다.

| 서버용 Defender를 사용하고 계신가요? | GA에 필요한 서버용 Defender 기능(파일 무결성 모니터링, 엔드포인트 보호 권장 사항, 보안 기준 권장 사항)이 있나요? | 컴퓨터에서 Defender for SQL 서버를 사용하고 있거나 AMA 로그 컬렉션을 사용하고 있나요? | 마이그레이션 계획 |

|---|---|---|---|

| 예 | 예 | 아니요 | 1. 엔드포인트용 Defender 통합 및 에이전트 없는 컴퓨터 검사를 사용하도록 설정합니다. 2. 대체 플랫폼의 모든 기능이 GA될 때까지 기다립니다(이전에 미리 보기 버전을 사용할 수 있음). 3. 기능이 GA되면 Log Analytics 에이전트를 사용하지 않도록 설정합니다. |

| 아니요 | --- | 아니요 | 이제 Log Analytics 에이전트를 제거할 수 있습니다. |

| 예 | --- | 예 | 1. 이제 SMA용 SQL 자동 프로비전으로 마이그레이션할 수 있습니다. 2. Log Analytics/Azure Monitor 에이전트를 사용하지 않도록 설정합니다. |

| 예 | 예 | 예 | 1. 엔드포인트용 Defender 통합 및 에이전트 없는 컴퓨터 검사를 사용하도록 설정합니다. 2. Log Analytics 에이전트와 AMA를 병렬 사용하여 GA의 모든 기능을 가져올 수 있습니다. 에이전트를 동시에 실행하는 방법에 대해 자세히 알아봅니다. 3. 컴퓨터의 Defender for SQL에서 SMA용 SQL 자동 프로비전으로 마이그레이션합니다. 또는 2024년 4월에 Log Analytics 에이전트에서 AMA로 마이그레이션을 시작합니다. 4. 마이그레이션이 완료되면 Log Analytics 에이전트를 사용하지 않도록 설정합니다. |

| 예 | 아니요 | 예 | 1. 엔드포인트용 Defender 통합 및 에이전트 없는 컴퓨터 검사를 사용하도록 설정합니다. 2. 이제 컴퓨터의 Defender for SQL에서 SMA용 SQL 자동 프로비전으로 마이그레이션할 수 있습니다. 3. Log Analytics 에이전트를 사용하지 않도록 설정합니다. |

MMA 마이그레이션 환경

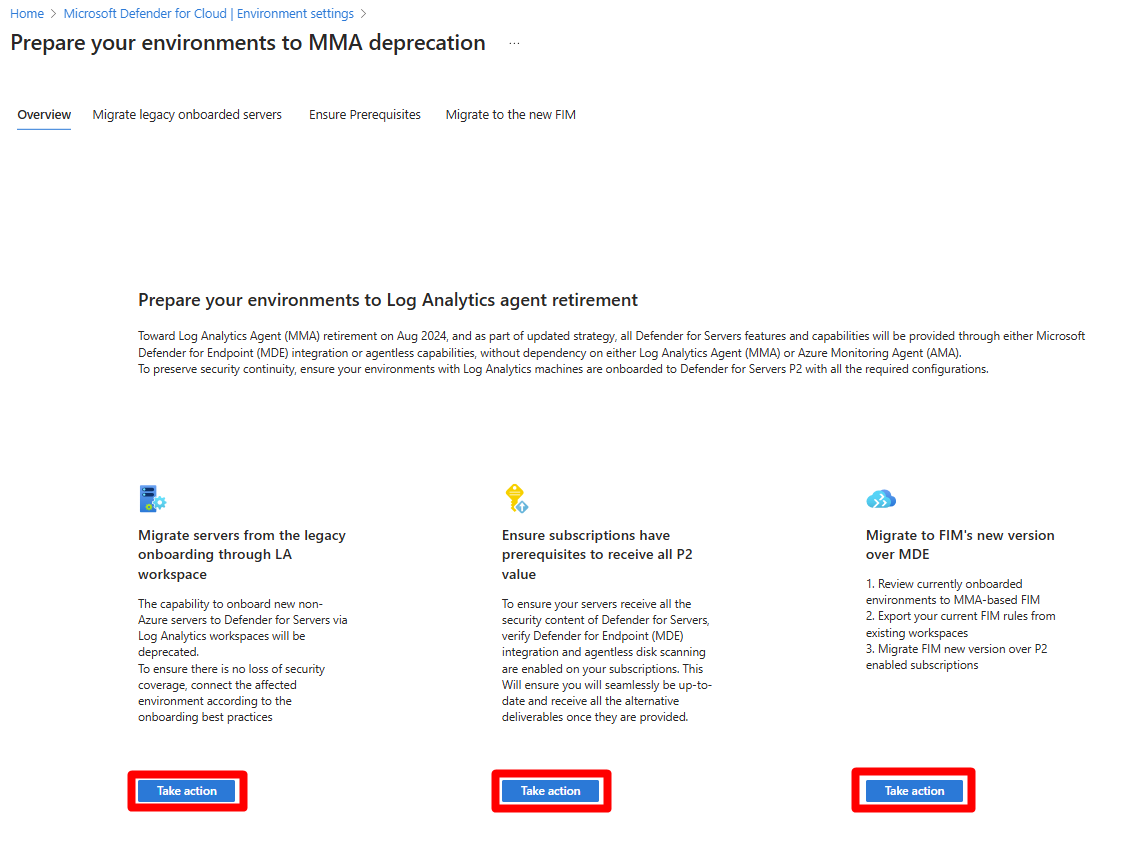

MMA 마이그레이션 환경은 MMA에서 AMA로 마이그레이션하는 데 도움이 되는 도구입니다. 이 환경은 컴퓨터를 MMA에서 AMA로 마이그레이션하는 데 도움이 되는 단계별 가이드를 제공합니다.

이 도구를 사용하여 다음을 수행할 수 있습니다.

- 로그 분석 작업 영역을 통해 레거시 온보딩에서 서버를 마이그레이션합니다.

- 구독이 모든 필수 조건을 충족하여 서버용 Defender 플랜 2의 혜택을 모두 받을 수 있는지 확인합니다.

- MDE를 통해 FIM의 새 버전으로 마이그레이션합니다.

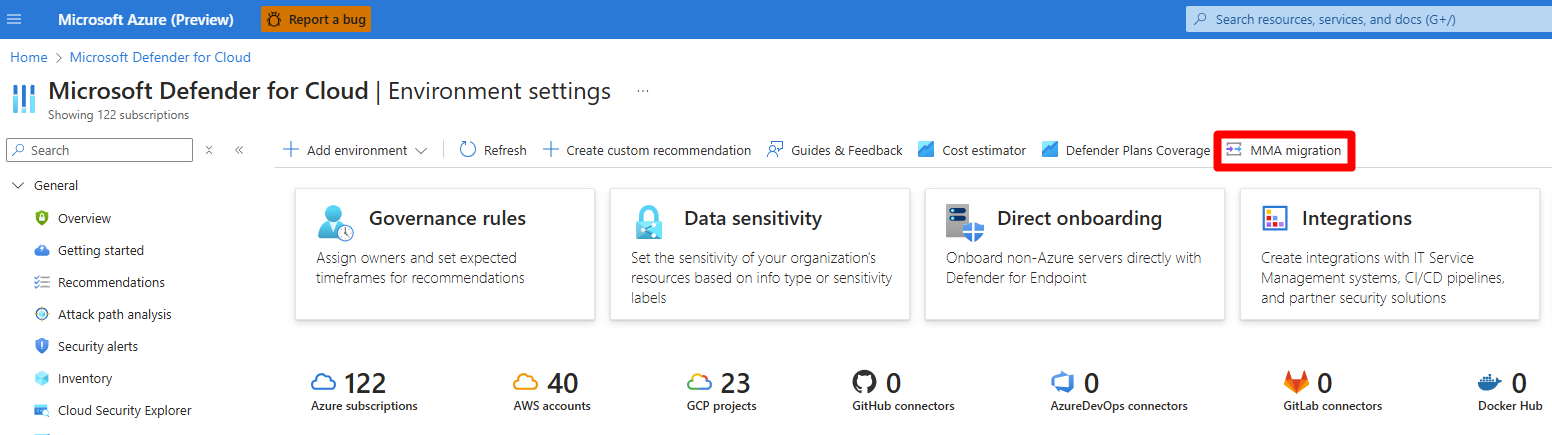

Azure Portal에 로그인합니다.

클라우드용 Microsoft Defender> 환경 설정으로 이동합니다.

MMA 마이그레이션을 선택합니다.

사용 가능한 작업 중 하나에 대한 작업 수행을 선택합니다.

환경을 로드하고 단계에 따라 마이그레이션을 완료하도록 허용합니다.