Microsoft 365 Copilot guida all'amministratore per le licenze E5 e SAM

Quando si prepara l'organizzazione per Microsoft 365 Copilot o si è pronti per iniziare a usare Copilot, nelle licenze E5 + SAM sono disponibili funzionalità che consentono di preparare i dati.

Quando gli utenti immettono un prompt, Copilot può rispondere con i dati a cui l'utente ha l'autorizzazione per accedere. I dati sovracondivisi e obsoleti possono causare risultati imprecisi da Copilot.

Questo articolo fornisce indicazioni per gli amministratori IT con licenze di Microsoft 365 E5 e gestione avanzata di SharePoint (SAM). Con le funzionalità incluse in queste licenze, è possibile:

- Usare Gestione avanzata SharePoint (SAM) per impedire l'oversharing, declutter delle origini dati e monitorare le modifiche del sito di SharePoint.

- Usare Microsoft Purview per abilitare le etichette di riservatezza, identificare e proteggere i dati sensibili, limitare gli endpoint ed eliminare il contenuto non necessario.

Per altre informazioni, watch Oversharing Control in Enterprise Scale (apre il sito Web di YouTube).

Quando si usano le funzionalità descritte in questo articolo, l'organizzazione è meglio preparata per Copilot, tra cui ottenere risultati più accurati da Copilot.

Questo articolo si applica a:

- Microsoft 365 Copilot

- Microsoft SharePoint Premium - Gestione avanzata SharePoint (SAM)

- Microsoft Purview

Nota

Se si dispone di una licenza E3, vedere Microsoft 365 Copilot guida all'amministratore per le licenze E3. Per un confronto delle funzionalità nelle licenze, vedere Confrontare le funzionalità di Microsoft Copilot nelle licenze E3 ed E5.

Prima di iniziare

Microsoft consiglia di seguire anche i passaggi descritti in Microsoft 365 Copilot - procedure consigliate con SharePoint. Consente di ottimizzare la ricerca in SharePoint, aggiornare le impostazioni di condivisione in SharePoint & OneDrive e controllare le autorizzazioni & l'accesso al sito nei siti di SharePoint.

Per usare le funzionalità di questo articolo sono necessarie le licenze seguenti:

Microsoft 365 E5 o Office 365 E5

- Microsoft Purview - Incluso nella licenza E5

Per un elenco delle funzionalità e dei servizi che si ottengono con la licenza, vedere Microsoft 365, Office 365, Enterprise Mobility + Security e sottoscrizioni Windows 11.

Microsoft SharePoint Premium - Gestione avanzata di SharePoint

A partire dall'inizio del 2025, Microsoft SharePoint Premium - SharePoint Advanced Management (SAM) verrà incluso nella licenza di Microsoft 365 Copilot. Per altre informazioni sulle licenze SAM, vedere Microsoft SharePoint Premium - SharePoint Advanced Management.To learn more about SAM licensing, see Microsoft SharePoint Premium - SharePoint Advanced Management.

-

A seconda del piano di sottoscrizione, è possibile acquistare licenze Microsoft 365 Copilot tramite il interfaccia di amministrazione di Microsoft 365 (Servizi di acquistofatturazione>), i partner Microsoft o il team dell'account Microsoft.

Microsoft 365 Copilot licenze sono disponibili come componente aggiuntivo per altri piani di licenza. Per altre informazioni, vedere Informazioni sulle licenze per Microsoft 365 Copilot.

Questo articolo usa le interfacce di amministrazione seguenti. Queste interfacce di amministrazione richiedono un ruolo specifico per completare le attività nell'articolo.

Interfaccia di amministrazione di SharePoint: accedere come amministratore di SharePoint.

Portale Microsoft Purview: sono disponibili ruoli diversi, a seconda dell'attività che è necessario completare. Per altre informazioni, vedere:

Attività di amministrazione di SharePoint - Usare le funzionalità di gestione avanzata (SAM) di SharePoint

In SharePoint Advanced Management (SAM) sono disponibili funzionalità che consentono di prepararsi per Copilot.

✅ Obiettivi copilot con SAM:

- Declutter origini dati individuando e rimuovendo siti di SharePoint inattivi.

- Identificare i siti di SharePoint con contenuti sovracondivisi o sensibili.

- Usare i criteri per limitare l'accesso ai siti di SharePoint critici per l'azienda o con contenuto sensibile.

- Monitorare le modifiche del sito.

Questa sezione illustra diverse funzionalità SAM che consentono di preparare l'organizzazione e i dati per Copilot.

Per altre informazioni su SAM e Copilot, vedere Preparare Copilot con Gestione avanzata di SharePoint.

Verificare che tutti i siti abbiano proprietari validi

✅ Eseguire un criterio di proprietà del sito che trova tutti i siti che non hanno almeno due proprietari

Un criterio di proprietà del sito rileva automaticamente i siti che non hanno almeno due proprietari e possono aiutare a trovare potenziali proprietari. Configurare i criteri in modalità di simulazione per identificare i proprietari in base ai criteri desiderati. Aggiornare quindi i criteri alla modalità Attiva per abilitare le notifiche ai candidati proprietari del sito.

Sono necessari proprietari del sito per verificare che il sito sia ancora attivo, eseguire la verifica dell'accesso al sito, aggiornare le autorizzazioni del contenuto e controllare l'accesso quando necessario.

- Accedere all'interfaccia di amministrazione di SharePoint come amministratore di SharePoint.

- Espandere Criteri> selezionare Gestione del ciclo di vita del sito.

- Selezionare Crea un criterio, immettere i parametri e completare il criterio.

- Quando vengono eseguiti i criteri, il report mostra il numero di siti non conformi. È anche possibile scaricare il report.

Per altre informazioni su questo criterio e report, vedere Criteri di proprietà del sito.

Trovare e pulire siti inattivi

✅ Creare criteri di gestione del ciclo di vita del sito che individuano i siti inattivi

Un criterio di gestione del ciclo di vita del sito rileva automaticamente i siti inattivi e invia un messaggio di posta elettronica di notifica ai proprietari del sito. Quando si usa il messaggio di posta elettronica, i proprietari del sito possono confermare che il sito è ancora attivo.

Copilot può mostrare i dati di questi siti inattivi nelle richieste degli utenti, il che può portare a risultati copilot imprecisi e ingombra.

Il criterio crea anche un report che è possibile scaricare ed esaminare. Il report mostra i siti inattivi, la data dell'ultima attività e lo stato della notifica tramite posta elettronica.

- Accedere all'interfaccia di amministrazione di SharePoint come amministratore di SharePoint.

- Espandere Criteri> selezionare Gestione del ciclo di vita del sito.

- Selezionare Crea un criterio, immettere i parametri e completare il criterio.

- Quando i criteri vengono eseguiti e trovano siti inattivi, i criteri inviano automaticamente un messaggio di posta elettronica ai proprietari del sito. I proprietari del sito devono verificare se il sito è ancora attivo.

- Se i proprietari del sito verificano che i siti non siano necessari, mettere i siti inattivi in modalità di sola lettura con SAM o spostare i siti in Archivio Microsoft 365 con SAM.

Per altre informazioni su questo criterio e report, vedere Criteri di gestione del ciclo di vita del sito.

Procedure consigliate per la gestione dei siti di SharePoint inattivi

- Usare il report sull'esecuzione dei criteri per tenere traccia dello stato dell'azione del proprietario del sito in risposta alle notifiche.

- Selezionare il pulsante Ottieni informazioni dettagliate sull'intelligenza artificiale per generare informazioni dettagliate sull'intelligenza artificiale per il report per identificare i problemi con i siti e le possibili azioni per risolvere questi problemi.

- Assegnare ai proprietari del sito una sequenza temporale per completare queste attività. Se non completano l'attività entro l'intervallo di tempo, è possibile spostare i siti nell'archivio di Microsoft 365 usando la funzionalità SAM Siti inattivi - Archivio in modo da poterli reattivi in un secondo momento, se necessario.

Questa azione consente di ridurre i contenuti obsoleti che eluiscono l'origine dati di Copilot, migliorando così l'accuratezza delle risposte copilot.

Consiglio

I siti spostati in Microsoft 365 Archive non sono più accessibili da nessuno nell'organizzazione al di fuori di Microsoft Purview o della ricerca amministratore. Copilot non includerà il contenuto di questi siti quando risponde alle richieste degli utenti.

Identificare i siti con contenuti sovracondivisi o sensibili

✅ Eseguire report di governance dell'accesso ai dati nell'interfaccia di amministrazione di SharePoint

I report del gruppo di disponibilità dati forniscono informazioni più dettagliate sui collegamenti di condivisione del sito, sulle etichette di riservatezza e sulle Everyone except external users autorizzazioni (EEEU) nei siti di SharePoint. Usare questi report per trovare siti sovracondivisi.

I siti sovracondivisi sono siti condivisi con più persone del necessario. Copilot può visualizzare i dati di questi siti nelle risposte.

Accedere all'interfaccia di amministrazione di SharePoint come amministratore di SharePoint.

Selezionare Report>Governance dell'accesso ai dati. Opzioni del report:

Report Descrizione Attività Condivisione dei collegamenti Mostra i siti con collegamenti di condivisione, inclusi i collegamenti condivisi con chiunque, condivisi con Persone nell'organizzazione e condivisi con persone specifiche esterne all'azienda o all'istituto di istruzione. Esaminare questi siti.

Assicurarsi che i siti siano condivisi solo con gli utenti o i gruppi a cui è necessario accedere. Rimuovere la condivisione per utenti e gruppi non ancora inseriti.Etichette di riservatezza applicate ai file Mostra i siti con file di Office con etichette di riservatezza. Esaminare questi siti.

Assicurarsi che siano applicate le etichette corrette. Aggiornare le etichette in base alle esigenze. Per altre informazioni, vedere Identificare ed etichettare i dati sensibili (in questo articolo).Condiviso con Everyone except external users(EEEU)Mostra i siti condivisi con tutti gli utenti dell'organizzazione tranne gli utenti esterni. Esaminare questi siti.

Determinare se le autorizzazioni EEEU sono appropriate. Molti siti con EEEU sono sovracondivisi. Rimuovere l'autorizzazione EEEU e assegnare agli utenti o ai gruppi in base alle esigenze.Oversharing Baseline Report for Sites, OneDrives and Files Analizza tutti i siti nel tenant ed elenca i siti che condividono il contenuto con più di un numero specificato di utenti (si specifica il numero). Ordinare, filtrare o scaricare il report e identificare i siti con contenuto potenzialmente sovracondiviso.

È possibile eseguire uno di questi report singolarmente o eseguirli tutti insieme. Per altre informazioni su questi report, vedere Report di governance dell'accesso ai dati.To learn more about these reports, see Data access governance (DAG) reports.

Procedure consigliate per la gestione dei report dag

Eseguire questi report ogni settimana, soprattutto nelle fasi iniziali dell'adozione di Copilot. Man mano che si ha familiarità con i report e i dati, è possibile modificare la frequenza.

Se si dispone di un team di amministrazione, creare un'attività di amministratore per eseguire questi report ed esaminare i dati.

L'organizzazione paga la licenza per eseguire questi report e usare i dati per prendere decisioni. Assicurarsi di ottenere il massimo da esso.

Selezionare Ottieni informazioni dettagliate sull'intelligenza artificiale per generare un report che consenta di identificare i problemi con i siti e le possibili azioni per risolvere questi problemi.

Controllare l'accesso ai siti di SharePoint sovracondivisi

✅ Avviare le verifiche di accesso al sito per i proprietari del sito

In un report data access governance (DAG) è possibile selezionare i siti con rischi di sovra-condivisione. Avviare quindi le verifiche di accesso al sito. I proprietari del sito ricevono una notifica per ogni sito che richiede attenzione. Possono usare la pagina Recensioni del sito per tenere traccia e gestire più richieste di revisione.

Il proprietario del sito controlla l'accesso in due aree principali: gruppi di SharePoint e singoli elementi. Possono determinare se la condivisione generale è appropriata o se un sito è sovracondiviso e richiede una correzione.

Se il proprietario del sito determina che il contenuto è sovradiviso, può usare il dashboard Di verifica di accesso per aggiornare le autorizzazioni.

✅ Usare i criteri di controllo di accesso con restrizioni nell'interfaccia di amministrazione di SharePoint

Un criterio di controllo di accesso con restrizioni limita l'accesso a un sito con contenuto sovracondiviso. Può limitare l'accesso ai siti di SharePoint e al contenuto agli utenti di un gruppo specifico. Gli utenti che non fanno parte del gruppo non possono accedere al sito o al relativo contenuto, anche se in precedenza avevano autorizzazioni o un collegamento condiviso.

Quando gli utenti del gruppo hanno le autorizzazioni per il contenuto, il contenuto può essere visualizzato nei risultati di Copilot. Gli utenti che non fanno parte del gruppo non visualizzano queste informazioni nei risultati di Copilot. È possibile configurare il controllo di accesso con restrizioni per singoli siti o OneDrive.

✅ Usare i criteri di individuazione dei contenuti con restrizioni nell'interfaccia di amministrazione di SharePoint

Un criterio di individuazione dei contenuti con restrizioni non modifica l'accesso al sito. Al contrario, modifica l'individuabilità del contenuto del sito. Quando si applica RCD a un sito, il contenuto del sito non è individuabile da Copilot o dai risultati della ricerca a livello di organizzazione per tutti gli utenti.

Il Amministrazione di SharePoint può impostare l'individuabilità dei contenuti con restrizioni nei singoli siti.

Procedure consigliate per controllare l'accesso ai siti di SharePoint sovracondivisi

Se l'organizzazione ha una mentalità Zero Trust, è possibile applicare il controllo di accesso limitato a tutti i siti. Modificare quindi le autorizzazioni in base alle esigenze. Se hai molti siti, questa azione può aiutarti a proteggere rapidamente i tuoi siti. Tuttavia, può causare interruzioni per gli utenti.

Se si usa RAC o RCD, assicurarsi di comunicare le modifiche e i motivi delle modifiche.

Consiglio

Per i siti business-critical, è anche possibile:

- Quando si creano nuovi siti, configurare un criterio RAC o RCD come parte del processo di provisioning del sito personalizzato. Questo passaggio evita in modo proattivo l'oversharing.

- È consigliabile bloccare i download dai siti selezionati usando un criterio di download a blocchi. Ad esempio, bloccare il download delle registrazioni e delle trascrizioni delle riunioni di Teams.

- Applicare la crittografia con "diritti di estrazione" applicati ai documenti di Office critici per l'azienda. Per altre informazioni, vedere Protezione della sicurezza dei dati e della conformità di Microsoft Purview per le app di intelligenza artificiale generative.

Monitorare le modifiche

✅ Eseguire il report della cronologia delle modifiche nell'interfaccia di amministrazione di SharePoint

Il report della cronologia delle modifiche tiene traccia e monitora le modifiche, incluse le modifiche apportate, il momento in cui si è verificata la modifica e chi ha avviato la modifica. Lo scopo è identificare le modifiche recenti che potrebbero causare un sovrasaccoppio, che influisce sui risultati di Copilot.

Usare questo report per esaminare le modifiche apportate ai siti di SharePoint e alle impostazioni dell'organizzazione.

Accedere all'interfaccia di amministrazione di SharePoint come amministratore di SharePoint.

Espandere Report> selezionare Cronologia modifiche>Nuovo report.

Opzioni del report:

Report Descrizione Attività Report delle impostazioni del sito Mostra le modifiche alle proprietà del sito e le azioni eseguite dagli amministratori del sito e dagli amministratori di SharePoint. Esaminare le modifiche e le azioni. Assicurarsi che le azioni soddisfino i requisiti di sicurezza. Report delle impostazioni dell'organizzazione Mostra le modifiche apportate alle impostazioni dell'organizzazione, ad esempio quando viene creato un sito e se è abilitata la condivisione esterna. Esaminare le modifiche e le azioni. Assicurarsi che le modifiche soddisfino i requisiti di sicurezza.

Procedure consigliate per la gestione dei report della cronologia delle modifiche

Eseguire questi report ogni settimana, soprattutto nelle fasi iniziali dell'adozione di Copilot. Man mano che si ha familiarità con i report e i dati, è possibile modificare la frequenza.

Se si dispone di un team di amministrazione, creare un'attività di amministratore per eseguire questi report ed esaminare i dati.

L'organizzazione paga la licenza per eseguire questi report e usare i dati per prendere decisioni. Assicurarsi di ottenere il massimo da esso.

Creare un report per le modifiche a livello di sito e le modifiche a livello di organizzazione. I report a livello di sito mostrano le modifiche apportate alle proprietà e alle azioni del sito. I report a livello di organizzazione mostrano le modifiche apportate alle impostazioni dell'organizzazione.

Esaminare le impostazioni di condivisione e le impostazioni di controllo di accesso. Assicurarsi che le modifiche siano allineate ai requisiti di sicurezza. Se non sono allineati, collaborare con i proprietari del sito per correggere le impostazioni.

Applicare il controllo di accesso con restrizioni (RAC) ai siti che sembrano essere sovracondivisi. Informare i proprietari del sito delle modifiche e del motivo.

Se l'organizzazione ha una mentalità Zero Trust, è possibile applicare il RAC a tutti i siti. Modificare quindi le autorizzazioni in base alle esigenze. Se hai molti siti, questa azione può aiutarti a proteggere rapidamente i tuoi siti. Ma può anche causare interruzioni agli utenti. Assicurarsi di comunicare le modifiche e i motivi delle modifiche.

Attività di amministrazione di SharePoint - Limitare la ricerca di SharePoint (RSS)

✅ Obiettivo copilot: disabilitare RSS

Quando si è pronti per Copilot, esaminare e configurare le autorizzazioni corrette nei siti di SharePoint. È possibile che sia stata abilitata la ricerca con restrizioni di SharePoint .YOU might have enabled Restricted SharePoint Search (RSS).

RSS è una soluzione temporanea che consente di esaminare e configurare le autorizzazioni corrette nei siti di SharePoint. Aggiungere i siti corretti & esaminati a un elenco consentito.

Se le autorizzazioni del sito di SharePoint sono impostate correttamente, disabilitare RSS.

Se disabilitata, la ricerca di SharePoint accede a tutti i siti di SharePoint. Quando gli utenti immettono richieste, Copilot può mostrare i dati di tutti i siti, che mostra informazioni più pertinenti e complete nella risposta.

L'obiettivo è disabilitare RSS e consentire alla ricerca di SharePoint di accedere a tutti i siti. Questa azione offre a Copilot più dati da usare, che possono migliorare l'accuratezza delle risposte.

O

Se RSS è stato abilitato, aggiungere altri siti all'elenco consentito. È possibile aggiungere fino a 100 siti all'elenco consentito. Copilot può visualizzare i dati dei siti elenco consentiti nelle richieste degli utenti.

Tenere presente che l'obiettivo è esaminare & configurare le autorizzazioni corrette nei siti di SharePoint e disabilitare RSS.

Per altre informazioni, vedere:

- Ricerca di SharePoint con restrizioni

- Gestire l'elenco consentito per ricerca con restrizioni di SharePoint

- Blog - Introduzione alla ricerca limitata di SharePoint per iniziare a usare Microsoft 365 Copilot

Disabilitare RSS e rimuovere i siti dall'elenco consentito

- Usare il

Set-SPOTenantRestrictedSearchModecmdlet di PowerShell per disabilitare RSS. - Usare il

Remove-SPOTenantRestrictedSearchAllowedSitecmdlet di PowerShell per rimuovere i siti dall'elenco consentito.

Per altre informazioni su questi cmdlet, vedere Use PowerShell Scripts for Restricted SharePoint Search (Usare gli script di PowerShell per la ricerca con restrizioni di SharePoint).

Aggiungere siti all'elenco rss consentito

Ottenere un elenco dei siti da aggiungere all'elenco consentito.

Opzione 1: usare il report Collegamenti di condivisione

- Accedere all'interfaccia di amministrazione di SharePoint come amministratore di SharePoint.

- Selezionare Report> Collegamenti dicondivisione per>la governance> dell'accesso ai datiVisualizzare i report.

- Selezionare uno dei report, ad esempio i collegamenti "Chiunque". Questo report mostra un elenco di siti con il numero più alto di collegamenti chiunque creati. Questi collegamenti consentono a chiunque di accedere a file e cartelle senza accedere. Questi siti sono candidati per consentire la ricerca a livello di tenant/organizzazione.

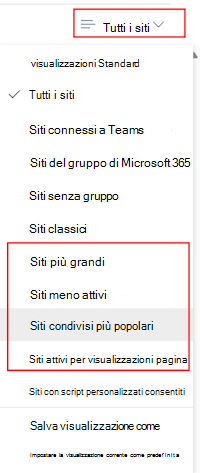

Opzione 2: usare le opzioni di ordinamento e filtro per i siti attivi

Accedere all'interfaccia di amministrazione di SharePoint come amministratore di SharePoint.

Selezionare Siti>siti attivi.

Usare le opzioni di ordinamento e filtro per trovare il sito più attivo, incluse le visualizzazioni pagina. Questi siti sono candidati per consentire una ricerca a livello di tenant/organizzazione.

Usare il

Add-SPOTenantRestrictedSearchAllowedListcmdlet di PowerShell per aggiungere i siti all'elenco consentito.Per altre informazioni su questo cmdlet, vedere Use PowerShell Scripts for Restricted SharePoint Search (Usare gli script di PowerShell per la ricerca con restrizioni di SharePoint).

Attività di amministrazione di Purview - Usare le funzionalità di Microsoft Purview

In Microsoft Purview sono disponibili funzionalità che consentono di prepararsi per Copilot.

✅ Obiettivi copilot con Purview:

- Identificare ed etichettare i dati sensibili in Microsoft 365.

- Rilevare e proteggere le informazioni sensibili da condivisioni o perdite non autorizzate.

- Eliminare il contenuto non necessario.

- Rilevare i dati sensibili e il contenuto non conforme nelle richieste e nelle risposte di Copilot.

- Esaminare e analizzare le richieste e le risposte di Copilot.

Per altre informazioni su come Microsoft Purview consente di gestire, proteggere e gestire i dati, vedere Informazioni su Microsoft Purview.

Identificare ed etichettare i dati sensibili

✅ Creare e applicare etichette di riservatezza per proteggere i dati

Le etichette di riservatezza sono un modo per identificare e classificare la riservatezza dei dati dell'organizzazione, aggiungendo un ulteriore livello di protezione ai dati.

Quando le etichette di riservatezza vengono applicate agli elementi, ad esempio documenti e messaggi di posta elettronica, le etichette aggiungono la protezione direttamente a questi dati. Di conseguenza, tale protezione persiste, ovunque siano archiviati i dati. Quando le etichette di riservatezza vengono applicate ai contenitori, ad esempio i siti e i gruppi di SharePoint, le etichette aggiungono la protezione indirettamente controllando l'accesso al contenitore in cui sono archiviati i dati. Ad esempio, le impostazioni di privacy, l'accesso utente esterno e l'accesso da dispositivi non gestiti.

Le etichette di riservatezza possono anche influire sui risultati di Copilot, tra cui:

Le impostazioni dell'etichetta includono azioni di protezione, ad esempio l'accesso ai siti, intestazioni e piè di pagina personalizzabili e la crittografia.

Se l'etichetta applica la crittografia, Copilot controlla i diritti di utilizzo per l'utente. Affinché Copilot restituisca i dati da tale elemento, è necessario concedere all'utente le autorizzazioni per la copia da tale elemento.

Una sessione di prompt con Copilot (denominata Business Chat) può fare riferimento ai dati di diversi tipi di elementi. Le etichette di riservatezza vengono visualizzate nei risultati restituiti. La risposta più recente visualizza l'etichetta di riservatezza con la priorità più alta.

Se Copilot crea nuovo contenuto da elementi etichettati, l'etichetta di riservatezza dell'elemento di origine viene ereditata automaticamente.

Questa sezione illustra i passaggi per creare e usare le etichette di riservatezza predefinite di Microsoft Purview. Se è necessario usare nomi e configurazioni di etichette personalizzati, creare le etichette manualmente o modificare le etichette predefinite. Se sono già state create etichette di riservatezza personalizzate, non è possibile creare le etichette predefinite.

Per altre informazioni sulle etichette di riservatezza, vedere:

- Iniziare a usare le etichette di riservatezza

- Etichette e criteri predefiniti per la protezione dei dati

- Scenari comuni per le etichette di riservatezza

- Microsoft Purview rafforza la protezione delle informazioni per Copilot

1. Creare le etichette di riservatezza predefinite

Accedere al portale di Microsoft Purview come amministratore in uno dei gruppi elencati in Etichette di riservatezza - autorizzazioni.

Selezionare Soluzioni>DSPM per Panoramica dell'intelligenza artificiale>.

Nella sezione Raccomandazioni selezionare Information Protection Criteri per le etichette di riservatezza. Questo passaggio crea le etichette predefinite e i relativi criteri.

Per visualizzare o modificare le etichette predefinite o per creare etichette personalizzate, selezionare Etichette di riservatezza della protezione delle>informazioni. Potrebbe essere necessario selezionare Aggiorna.

Quando si hanno le etichette di riservatezza predefinite:

- Le etichette consentono di proteggere i dati e possono influire sui risultati di Copilot.

- Gli utenti possono iniziare ad applicare manualmente le etichette pubblicate ai file e ai messaggi di posta elettronica.

- Gli amministratori possono iniziare a creare criteri e configurare funzionalità che applicano automaticamente etichette a file e messaggi di posta elettronica.

2. Abilitare e configurare le etichette di riservatezza per i contenitori

Le etichette di riservatezza predefinite non includono le impostazioni per gruppi e siti, che consentono di applicare un'etichetta di riservatezza a un sito di SharePoint o Teams o Microsoft Loop area di lavoro. Gli elementi nel contenitore non ereditano l'etichetta di riservatezza. Le impostazioni dell'etichetta possono invece limitare l'accesso al contenitore. Questa restrizione offre un ulteriore livello di sicurezza quando si usa Copilot. Se un utente non può accedere al sito o all'area di lavoro, Copilot non può accederle per conto di tale utente.

Ad esempio, è possibile impostare l'impostazione sulla privacy su Privato, che limita l'accesso al sito solo ai membri approvati nell'organizzazione. Quando l'etichetta viene applicata al sito, sostituisce qualsiasi impostazione precedente e la blocca per tutto il tempo in cui viene applicata l'etichetta. Questa funzionalità è un'impostazione più sicura rispetto a consentire a chiunque di accedere al sito e consentire agli utenti di modificare l'impostazione. Quando solo i membri approvati possono accedere ai dati, consente di impedire la sovrasciesistenza dei dati a cui Copilot potrebbe accedere.

Per configurare le impostazioni delle etichette per gruppi e siti, è necessario abilitare questa funzionalità per il tenant e quindi sincronizzare le etichette. Questa configurazione è una configurazione una tantum. Per altre informazioni, vedere Come abilitare le etichette di riservatezza per i contenitori e sincronizzare le etichette.

È quindi possibile modificare le etichette di riservatezza o creare nuove etichette di riservatezza specifiche per gruppi e siti:

Per l'ambito dell'etichetta di riservatezza, selezionare Gruppi & siti. Tenere presente che è necessario aver già eseguito i comandi di PowerShell. In caso contrario, non è possibile selezionare questo ambito.

Selezionare i raggruppamenti di impostazioni da configurare. Alcune impostazioni hanno dipendenze back-end prima che possano essere applicate, ad esempio l'accesso condizionale che deve essere già configurato. L'impostazione di privacy, inclusa nelle impostazioni di privacy e accesso utente esterno, non ha dipendenze back-end.

Configurare le impostazioni da usare e salvare le modifiche.

Per altre informazioni, inclusi i dettagli di tutte le impostazioni delle etichette disponibili che è possibile configurare per gruppi e siti, vedere Usare le etichette di riservatezza per proteggere il contenuto in Microsoft Teams, gruppi di Microsoft 365 e siti di SharePoint.

3. Pubblicare le etichette ed educare gli utenti

Se si usano le etichette di riservatezza predefinite, le etichette vengono pubblicate automaticamente a tutti gli utenti, anche se si modificano le etichette.

Se sono state create etichette di riservatezza personalizzate, è necessario aggiungere le etichette a un criterio di pubblicazione. Quando vengono pubblicati, gli utenti possono applicare manualmente le etichette nelle proprie app di Office. Per le etichette che includono l'ambito Gruppi & siti, gli utenti possono applicare queste etichette a siti, team e aree di lavoro Loop nuovi ed esistenti. I criteri di pubblicazione includono anche impostazioni che è necessario prendere in considerazione, ad esempio un'etichetta predefinita e che richiedono agli utenti di etichettare i propri dati.

Per altre informazioni, vedere Pubblicare etichette di riservatezza creando criteri di etichetta.

Informare gli utenti e fornire indicazioni su quando applicare ogni etichetta di riservatezza.

Oltre ad applicare manualmente le etichette, i criteri di etichetta predefiniti includono l'applicazione dell'etichetta Generale \ Tutti i dipendenti (senza restrizioni) come etichetta predefinita per gli elementi. Questa etichetta offre un livello di protezione di base. Tuttavia, gli utenti devono modificare l'etichetta, se necessario, in particolare per i contenuti più sensibili che richiedono la crittografia.

Per informazioni su questo passaggio, vedere la documentazione dell'utente finale per le etichette di riservatezza.

Monitorare le etichette. Selezionare Report di protezione> delle informazioni. È possibile visualizzare l'utilizzo delle etichette.

4. Abilitare le etichette di riservatezza per i file in SharePoint e OneDrive

Questo passaggio è una configurazione occasionale necessaria per abilitare le etichette di riservatezza per SharePoint e OneDrive. È anche necessario per Microsoft 365 Copilot accedere ai file crittografati archiviati in questi percorsi.

Come per tutte le modifiche di configurazione a livello di tenant per SharePoint e OneDrive, sono necessari circa 15 minuti perché la modifica diventi effettiva. Gli utenti possono quindi selezionare le etichette di riservatezza in Office sul web ed è possibile creare criteri che etichettano automaticamente i file in questi percorsi.

Sono disponibili due opzioni:

Opzione 1: selezionare Information Protection>Etichette di riservatezza. Se viene visualizzato il messaggio seguente, selezionare Attiva ora:

Opzione 2: usare il

[Set-SPOTenant](/powershell/module/sharepoint-online/set-spotenant)cmdlet Windows PowerShell.

Per altre informazioni su questa configurazione, vedere Abilitare le etichette di riservatezza per i file in SharePoint e OneDrive.

Consiglio

Anche se non è correlato a Copilot, ora è un buon momento per abilitare la creazione condivisa per i file crittografati, se non è già abilitato. Questa impostazione garantisce la migliore esperienza utente per la collaborazione e potrebbe essere necessaria per altri scenari di etichettatura.

5. Impostare le etichette di riservatezza predefinite per le raccolte documenti di SharePoint

I criteri di etichettatura predefiniti sono configurati per applicare l'etichetta di riservatezza predefinita Generale \ Tutti i dipendenti (senza restrizioni) per file, messaggi di posta elettronica e riunioni senza etichetta. È possibile eseguire l'override di tale impostazione con l'etichettatura basata sulla posizione per le raccolte documenti di SharePoint. Questo metodo di etichettatura applica un'etichetta predefinita a una raccolta documenti.

Sono disponibili due opzioni di etichettatura automatica per i file nella stessa raccolta documenti:

| Opzione libreria | Quando usare questa opzione |

|---|---|

| Opzione 1 : etichetta di riservatezza predefinita che può applicare autorizzazioni definite dall'amministratore (l'opzione Assegna autorizzazioni ora crittografia) o nessuna crittografia. | Consigliato per le nuove raccolte documenti e quando archiviano file che in genere hanno lo stesso livello di riservatezza noto. Per le eccezioni, si vuole che gli utenti siano in grado di selezionare un'etichetta alternativa che non applica la crittografia. Tutti i nuovi file che non hanno un'etichetta di riservatezza e caricati nella libreria verranno etichettati con questa etichetta predefinita della libreria. |

|

Opzione 2 : protegge i file scaricati ed estende le autorizzazioni di SharePoint alla copia del file scaricata. Per configurare questa impostazione per la libreria, l'etichetta di riservatezza deve essere configurata con autorizzazioni definite dall'utente (l'opzione Consenti agli utenti di assegnare le autorizzazioni di crittografia). Attualmente in anteprima, questa configurazione richiede comandi di PowerShell a livello di tenant e quindi a livello di sito prima di poter selezionare un'etichetta di riservatezza. |

Consigliato per le raccolte documenti nuove ed esistenti quando si vogliono centralizzare le autorizzazioni e continuare a proteggere i file quando vengono scaricati. Questa opzione è adatta quando il contenuto del file non è stato esaminato per verificarne la riservatezza. Questa opzione è adatta anche quando non è possibile configurare le autorizzazioni utente e di gruppo per l'etichetta che definisce chi ottiene l'accesso al contenuto. In questo scenario, i proprietari dell'azienda devono controllare l'accesso usando le autorizzazioni di SharePoint e le funzionalità di gestione degli accessi. Tuttavia, questa configurazione dell'etichetta offre maggiore protezione perché la copia scaricata del file è autorizzata allo stesso modo della copia di origine in tempo reale. |

Entrambe le opzioni offrono un livello di protezione di base specifico per la raccolta documenti, non richiede l'ispezione del contenuto e non si basa sull'azione degli utenti finali.

L'amministratore del sito di SharePoint può selezionare un'etichetta predefinita per la raccolta documenti.

Nel sito di SharePoint selezionare l'icona>Impostazioni documenti >Impostazioni raccolta impostazioni>altre impostazioni della raccolta.

In Etichette di riservatezza predefinite (applica etichetta agli elementi in questo elenco o raccolta):

a. Per un'etichetta di riservatezza predefinita standard, nella casella a discesa selezionare un'etichetta di riservatezza adatta alla maggior parte dei file della libreria. Può essere un'etichetta di riservatezza configurata per le autorizzazioni definite dall'amministratore, ad esempio Riservato \ Tutti i dipendenti. In alternativa, un'etichetta di riservatezza che non applica la crittografia, ad esempio Public. Non selezionare Estendi protezione durante il download, la copia o lo spostamento.

b. Per un'etichetta di riservatezza predefinita che estende la protezione ai file scaricati, copiati o spostati, selezionare Estendi protezione al download, alla copia o allo spostamento. Nella casella a discesa selezionare quindi un'etichetta di riservatezza configurata per le autorizzazioni definite dall'utente, ad esempio Confidential \ Trusted Persone.

Nota

La casella di controllo Estendi protezione al download, alla copia o allo spostamento non viene visualizzata fino al completamento dei comandi di PowerShell prerequisiti.

Salva le modifiche.

Per altre informazioni, tra cui come eseguire i comandi di PowerShell per la casella di controllo, informazioni dettagliate sui risultati di etichettatura per ogni configurazione ed eventuali limitazioni:

- Configurare un'etichetta di riservatezza predefinita per una raccolta documenti di SharePoint

- Configurare SharePoint con un'etichetta di riservatezza per estendere le autorizzazioni ai documenti scaricati

6. Applicare automaticamente etichette di riservatezza a file e messaggi di posta elettronica

È possibile applicare automaticamente etichette ai file nei siti di SharePoint, negli account di OneDrive, nei messaggi di posta elettronica di Exchange e nei file di Office. L'etichettatura automatica consente di identificare un'etichetta con priorità più alta per le informazioni più sensibili che potrebbero richiedere un'impostazione più restrittiva rispetto a un'etichetta predefinita.

- Per i passaggi e le informazioni specifiche che è necessario conoscere, tra cui informazioni sulla modalità di simulazione per i criteri di etichettatura automatica, vedere Applicare automaticamente un'etichetta di riservatezza al contenuto.

Etichettatura automatica sul lato client rispetto all'etichettatura automatica sul lato servizio

- Quando si etichettano automaticamente documenti e messaggi di posta elettronica usati da Word, Excel, PowerPoint e Outlook, viene usata l'etichettatura automatica lato client. Gli utenti visualizzano l'etichetta applicata automaticamente nelle app di Office oppure è possibile consigliare l'etichetta appropriata all'utente.

- Quando si etichettano automaticamente i documenti archiviati in tutti i siti di SharePoint o OneDrive e tutti i messaggi di posta elettronica inviati tramite Exchange Online, viene usata l'etichettatura automatica sul lato servizio. Non esiste alcuna interazione dell'utente. È possibile etichettare su larga scala i file inattivi in OneDrive e SharePoint e tutti i messaggi di posta elettronica inviati e ricevuti.

Se sono stati creati i criteri e le etichette di riservatezza predefiniti, includono l'etichettatura automatica sul lato client e l'etichettatura automatica sul lato servizio per rilevare i numeri di carta di credito e i dati personali. Queste impostazioni predefinite semplificano il test della funzionalità di etichettatura automatica.

È possibile modificare o creare impostazioni di etichettatura automatica personalizzate per identificare i dati dell'organizzazione che necessitano di un'etichetta di riservatezza specifica per applicare azioni di protezione, ad esempio la crittografia.

Rilevare le informazioni sensibili e proteggerle da condivisioni o perdite non autorizzate

✅ Usare i criteri di prevenzione della perdita dei dati (DLP) per proteggere dalla condivisione involontaria

Prevenzione della perdita dei dati Microsoft Purview (DLP) consente alle organizzazioni di proteggere le informazioni sensibili proteggendole da condivisioni o perdite non autorizzate. L'obiettivo è proteggere in modo dinamico le informazioni sensibili, ad esempio i dati finanziari, i numeri di previdenza sociale e i record sanitari, dalla sovracondivisione.

È possibile creare criteri DLP per proteggere le informazioni sensibili nelle posizioni seguenti:

- Servizi di Microsoft 365, ad esempio account Teams, Exchange, SharePoint e OneDrive

- Applicazioni di Office, ad esempio Word, Excel e PowerPoint

- endpoint Windows 10, Windows 11 e macOS (tre versioni rilasciate più recenti)

- App cloud non Microsoft

- Condivisioni file locali e SharePoint locale

- Fabric e Power BI

Quando i criteri di prevenzione della perdita dei dati trovano questi dati, possono agire e impedire che i dati vengano visualizzati nei risultati Microsoft 365 Copilot. Consente anche di evitare che gli elementi con etichette di riservatezza specifiche applicate vengano riepilogati da Copilot.

Per altre informazioni, vedere:

- Creare e distribuire criteri di prevenzione della perdita dei dati

- Informazioni sul percorso dei criteri di Microsoft 365 Copilot

Con i criteri DLP, è possibile usare classificatori sottoponibili a training, tipi di informazioni sensibili, etichette di riservatezza ed etichette di conservazione per identificare le informazioni sensibili nell'organizzazione.

Questa sezione presenta il processo di creazione dei criteri DLP. I criteri DLP sono uno strumento potente. Assicurarsi di:

- Comprendere i dati che si stanno proteggendo e gli obiettivi da raggiungere.

- Prima di implementarlo, è necessario tempo per progettare un criterio. Si vogliono evitare problemi imprevisti. Non è consigliabile creare un criterio e quindi ottimizzare i criteri solo in base alla versione di valutazione e all'errore.

- Prevenzione della perdita dei dati: prima di iniziare a progettare un criterio. Questo passaggio consente di comprendere i concetti e gli strumenti usati per creare e gestire i criteri DLP.

1. Aprire il portale di Microsoft Purview

- Accedere al portale di Microsoft Purview come uno degli amministratori elencati in Creare e distribuire criteri di prevenzione della perdita dei dati - Autorizzazioni.

- Selezionare SolutionsData Loss Prevention (Prevenzione della perdita di dati delle soluzioni>).

2. Creare criteri DLP

Per Exchange Online, SharePoint Online e OneDrive, è possibile usare la prevenzione della perdita dei dati per identificare, monitorare e proteggere automaticamente le informazioni sensibili tra messaggi di posta elettronica e file, inclusi i file archiviati nei repository di file di Microsoft Teams.

- Per i passaggi, vedere Progettare un criterio DLP e Creare e distribuire criteri di prevenzione della perdita dei dati.

3. Creare criteri di prevenzione della perdita dei dati per Teams

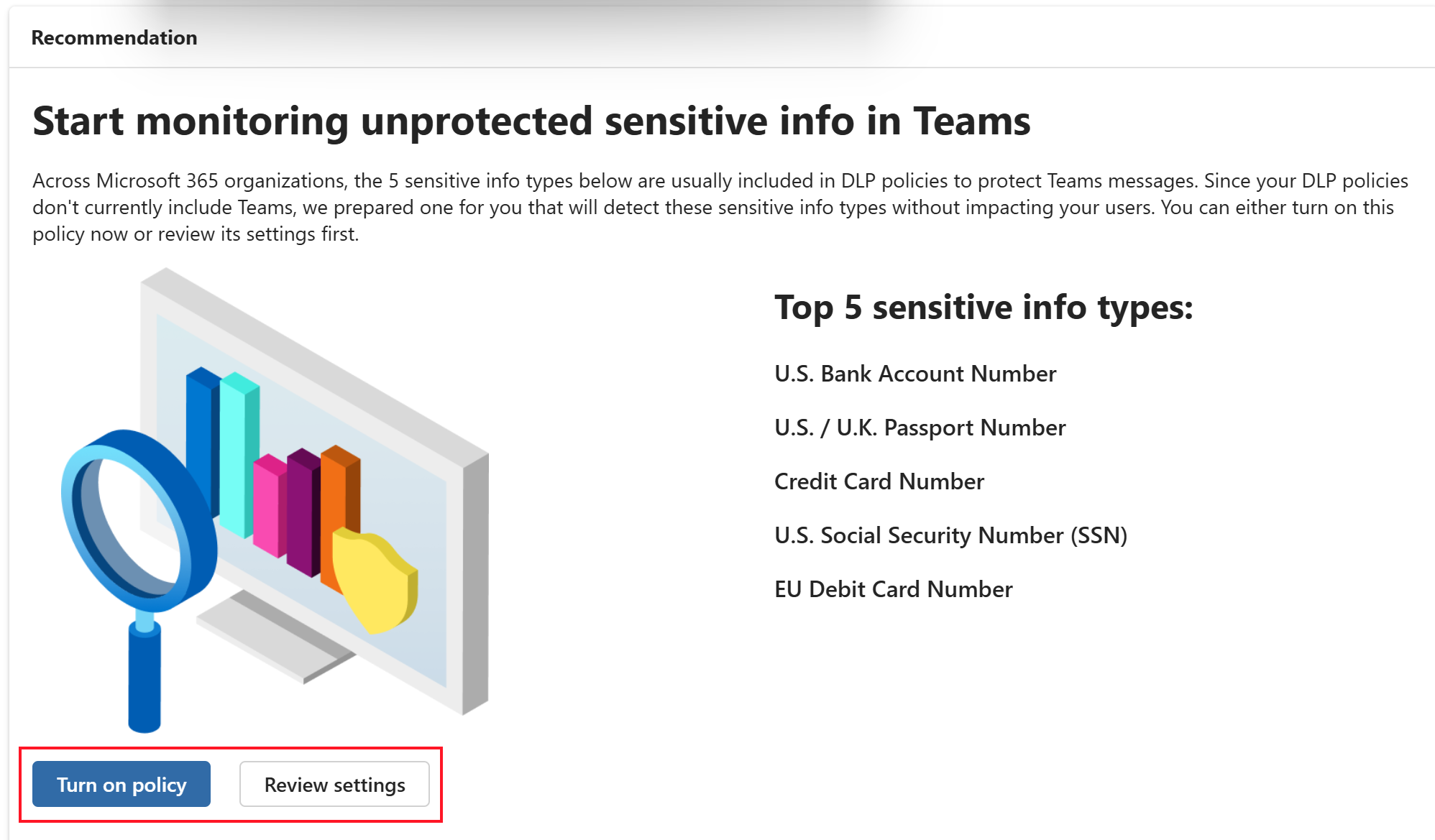

Per impostazione predefinita, Purview include alcuni criteri per Teams che è possibile abilitare. Questi criteri sono un modo rapido per iniziare a proteggere le informazioni in Teams.

Questi criteri possono rilevare quando le informazioni sensibili, ad esempio i numeri di conto bancario o i numeri di passaporto, vengono condivise nei messaggi di Teams. È quindi possibile creare suggerimenti per i criteri per informare gli utenti o aggiungere azioni che controllano la condivisione.

In Prevenzione della perdita dei dati selezionare Panoramica.

Scorrere verso il basso per visualizzare i criteri seguenti:

- Avviare il monitoraggio delle informazioni sensibili non protette in Teams

- Configurare automaticamente i criteri DLP di Teams per proteggere i file condivisi nei messaggi del team

È possibile attivare questi criteri ed esaminare anche le impostazioni nei criteri:

Per altre informazioni sull'uso dei criteri DLP per proteggere le informazioni in Teams, vedere:

- Informazioni sui criteri predefiniti di prevenzione della perdita dei dati per Microsoft Teams

- Prevenzione della perdita dei dati e Microsoft Teams

4. Creare un criterio di prevenzione della perdita dei dati degli endpoint per i dispositivi Windows e macOS

La prevenzione della perdita dei dati degli endpoint estende le funzionalità di monitoraggio e protezione della prevenzione della perdita dei dati agli elementi sensibili archiviati fisicamente nei dispositivi Windows 10/11 e macOS (le tre versioni principali rilasciate più recenti).

La prevenzione della perdita dei dati può monitorare ed eseguire azioni protettive sulle attività degli utenti, ad esempio:

- Copia nel dispositivo rimovibile USB

- Copia in una condivisione di rete

- Stampa

- Caricare in un dominio del servizio cloud con restrizioni o accedere da un browser non consentito

Queste attività sono solo alcune delle attività che la prevenzione della perdita dei dati può monitorare e proteggere. Per un elenco completo, vedere Informazioni sulla prevenzione della perdita di dati degli endpoint.

Per altre informazioni sui prerequisiti e sui passaggi per creare un criterio di prevenzione della perdita dei dati degli endpoint, vedere:

- Introduzione alla prevenzione della perdita di dati degli endpoint

- Panoramica dell'onboarding dei dispositivi Windows in Microsoft 365

- Panoramica dell'onboarding dei dispositivi macOS in Microsoft 365.

Nota

Se si usa un servizio di gestione dei dispositivi mobili (MDM) per gestire e proteggere i dispositivi, ad esempio Microsoft Intune, continuare a usare il provider MDM. I criteri di prevenzione della perdita dei dati degli endpoint si concentrano sulla prevenzione della perdita dei dati con i dati di Microsoft 365. MDM è incentrato sulla gestione dei dispositivi. Le si usa in modo simulato.

5. Creare una protezione adattiva

Protezione adattiva integra le informazioni di Insider Risk Management con DLP. Quando il rischio Insider identifica un utente che si impegna in un comportamento rischioso, all'utente viene assegnato dinamicamente un livello di rischio Insider, ad esempio Elevati.

Protezione adattiva può creare automaticamente criteri di prevenzione della perdita dei dati che consentono di proteggere l'organizzazione dal comportamento rischioso associato al livello di rischio Insider. Man mano che il livello di rischio Insider cambia per gli utenti, anche i criteri di prevenzione della perdita dei dati applicati agli utenti possono essere modificati.

Attivare Protezione adattiva:

Accedere al portale di Microsoft Purview come uno degli amministratori elencati in Protezione adattiva - Autorizzazioni.

Selezionare Soluzioni Insider>Risk Management>Adaptive Protection.

In Dashboard selezionare Configurazione rapida.

Protezione adattiva: la configurazione rapida è il modo più semplice e veloce per iniziare a usare La protezione adattiva. Crea e assegna automaticamente i criteri di rischio Insider, i criteri di prevenzione della perdita dei dati e i criteri di accesso condizionale.

Quando viene raggiunto il livello di rischio, i criteri vengono modificati automaticamente in base al nuovo livello di rischio.

È anche possibile creare un criterio personalizzato invece di usare la configurazione rapida. Se si crea un criterio personalizzato, è necessario anche creare i criteri di prevenzione della perdita dei dati e di accesso condizionale.

Per altre informazioni, vedere Criteri di protezione adattiva.

6. Testare e monitorare i criteri

Per i criteri DLP, è possibile:

Testare i criteri usando lamodalità di simulazione. La modalità di simulazione consente di visualizzare l'effetto di un singolo criterio senza applicare i criteri. Usarlo per trovare gli elementi che corrispondono ai criteri.

Monitorare i criteri con avvisi e report predefiniti, incluse le attività utente rischiose al di fuori dei criteri DLP.

Per altre informazioni, vedere:

Quando si abilita La protezione adattiva e i criteri sono configurati, è possibile ottenere le metriche dei criteri, gli utenti con un livello di rischio assegnato e i criteri attualmente inclusi nell'ambito per l'utente.

Per altre informazioni, vedere:

Eliminare il contenuto non necessario

✅ Usare la gestione del ciclo di vita dei dati per la conservazione o l'eliminazione automatica dei dati

La gestione del ciclo di vita dei dati usa criteri di conservazione e, facoltativamente, etichette di conservazione. Vengono in genere usati per conservare il contenuto per motivi di conformità e possono anche eliminare automaticamente informazioni non aggiornate.

Ad esempio, l'organizzazione potrebbe avere requisiti normativi che richiedono la conservazione del contenuto per un determinato periodo di tempo. In alternativa, potrebbe essere necessario eliminare il contenuto perché è obsoleto, obsoleto o non più necessario.

Se nell'organizzazione sono presenti dati non aggiornati, creare e usare i criteri di conservazione. Questi criteri consentono a Copilot di restituire informazioni più accurate dai documenti e dai messaggi di posta elettronica.

I criteri di conservazione possono anche mantenere le richieste e le risposte copilot per i requisiti di conformità, anche se gli utenti eliminano l'attività Copilot. Per altre informazioni, vedere Informazioni sulla conservazione per le app Copilot & per intelligenza artificiale.

Le impostazioni in un criterio di conservazione si applicano a livello di contenitore, ad esempio un sito di SharePoint o una cassetta postale di Exchange. I dati in tale contenitore ereditano automaticamente queste impostazioni. Se sono necessarie eccezioni per singoli messaggi di posta elettronica o documenti, usare le etichette di conservazione. Ad esempio, si dispone di un criterio di conservazione per eliminare i dati in OneDrive se i dati sono più vecchi di un anno. Tuttavia, gli utenti possono applicare etichette di conservazione per impedire l'eliminazione automatica di documenti specifici.

Per creare criteri di conservazione, accedere al portale di Microsoft Purview come amministratore della conformità.

Per altre informazioni sulle autorizzazioni, vedere Gestione del ciclo di vita dei dati - Autorizzazioni.

Selezionare Criteridi conservazione dei criteri digestione>> del ciclo di vita dei dati delle soluzioni>.

Selezionare Nuovo criterio di conservazione e seguire le istruzioni. Per informazioni più specifiche, vedere Creare e configurare criteri di conservazione.

Se necessario, creare e applicare etichette di conservazione.

È possibile usare Gestione ciclo di vita dei dati o Gestione record per creare le etichette. La gestione dei record include altre opzioni di configurazione, ad esempio un processo di revisione dell'eliminazione. Una revisione dell'eliminazione è utile se è necessaria una conferma manuale prima che gli elementi vengano eliminati automaticamente.

Usare Gestione ciclo di vita dei dati per i criteri di conservazione che gestiscono la conservazione e l'eliminazione automatica per i carichi di lavoro di Microsoft 365 & Microsoft 365 Copilot interazioni e le etichette di conservazione per eventuali eccezioni.

- In Gestione ciclo di vita dei dati selezionare Etichette> di conservazioneCrea un'etichetta.

Seguire le istruzioni di configurazione e, se sono necessarie altre informazioni, vedere Come creare etichette di conservazione per la gestione del ciclo di vita dei dati.

Dopo aver creato le etichette di conservazione, è possibile applicare le etichette a documenti e messaggi di posta elettronica:

Se sono state applicate etichette di conservazione, monitorarle per vedere come vengono usate.

Accedere al portale di Microsoft Purview come uno degli amministratori elencati in:

Usare Esplora contenuto per ottenere informazioni sugli elementi usando le etichette di conservazione.

Esistono alcuni modi per aprire Esplora contenuto:

- Prevenzione >della perdita di datiEsploratori

- Gestione> recordEsploratori

- Protezione delle> informazioniEsploratori

Usare Esplora attività per ottenere una visualizzazione cronologica delle attività nel contenuto con etichette di conservazione. Esistono diversi filtri che è possibile usare.

Esistono alcuni modi per aprire Esplora attività:

- Gestione >del ciclo di vita dei datiEsploratori

- Gestione> recordEsploratori

- Prevenzione >della perdita di datiEsploratori

- Protezione delle> informazioniEsploratori

Per altre informazioni, vedere:

- Informazioni sui criteri e sulle etichette di conservazione

- Impostazioni comuni per i criteri di conservazione e i criteri per le etichette di conservazione

Rilevare dati sensibili e contenuto non conforme nelle interazioni copilot

✅ Creare criteri di conformità delle comunicazioni per monitorare le interazioni con Microsoft 365 Copilot

Conformità delle comunicazioni può rilevare, acquisire e agire su messaggi potenzialmente inappropriati nell'organizzazione. Il contenuto inappropriato include informazioni sensibili o riservate, linguaggio molesto o minaccioso e condivisione di contenuti per adulti.

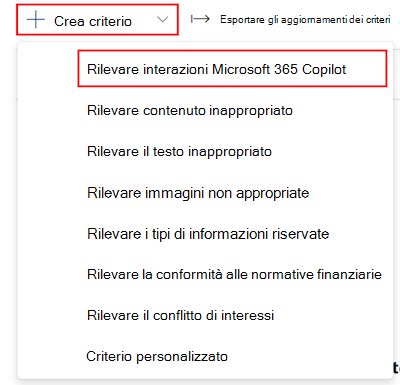

La conformità alle comunicazioni include alcuni criteri predefiniti che consentono di iniziare. È consigliabile usare questi modelli predefiniti. È anche possibile creare criteri personalizzati.

Questi criteri monitorano e valutano le richieste e le risposte con Copilot.

Accedere al portale di Microsoft Purview come uno degli amministratori elencati in Conformità delle comunicazioni - Autorizzazioni.

SelezionarePanoramicadella conformità alla comunicazione delle>soluzioni>.

Se sono elencati alcuni passaggi necessari, completarli. Per altre informazioni su questi passaggi, vedere Configurare e creare criteri di conformità delle comunicazioni.

Per i criteri predefiniti, selezionare Crea criterio>Rileva interazioni Microsoft 365 Copilot:

Questo criterio copilot consente di iniziare. Sono disponibili anche altri modelli predefiniti che è possibile usare. In qualsiasi momento è anche possibile creare criteri personalizzati.

Per altre informazioni, vedere:

Monitorare i criteri. Esaminare regolarmente i report dei criteri e i log di controllo per visualizzare eventuali corrispondenze di criteri & elementi risolti, inclusa l'attività degli utenti.

Per altre informazioni, vedere Usare i report e i controlli di conformità delle comunicazioni.

Per altre informazioni, vedere:

- Informazioni sulla conformità delle comunicazioni

- Introduzione alla conformità delle comunicazioni

- Creare criteri di conformità delle comunicazioni

Esaminare e analizzare le richieste e le risposte di Copilot

✅ Usare Gestione della postura di sicurezza dei dati (DSPM) per l'intelligenza artificiale o eDiscovery per analizzare le richieste e le risposte degli utenti copilot

Quando gli utenti immettono una richiesta e ricevono una risposta da Copilot, è possibile visualizzare e cercare queste interazioni. In particolare, queste funzionalità consentono di:

- Trovare informazioni riservate o contenuti inappropriati inclusi nelle attività copilot.

- Rispondere a un evento imprevisto di spillage dei dati quando vengono rilasciate informazioni riservate o dannose tramite attività correlate a Copilot.

- Con eDiscovery è possibile rimuovere informazioni riservate o contenuti inappropriati inclusi nelle attività copilot.

Esistono due modi per esaminare e analizzare le richieste e le risposte di Copilot: Gestione della postura di sicurezza dei dati per l'intelligenza artificiale ed eDiscovery.

Gestione della postura di sicurezza dei dati (DSPM) per l'intelligenza artificiale (precedentemente denominata Hub IA) è una posizione centrale nel portale di Microsoft Purview che monitora in modo proattivo l'uso dell'IA. Include eDiscovery ed è possibile usarlo per analizzare ed esaminare le richieste e le risposte di Copilot.

- Accedere al portale di Microsoft Purview come amministratore in uno dei gruppi elencati in Gestione della postura di sicurezza dei dati per l'intelligenza artificiale - Autorizzazioni.

- Selezionare Soluzioni> DSPM perEsplora attivitàdi intelligenza artificiale>.

- Selezionare un'attività esistente nell'elenco. Ad esempio, se è presente un'attività Tipi di informazioni sensibili , selezionarla.

- Selezionare Visualizza attività di interazione con intelligenza artificiale correlata. In Dettagli interazione è possibile visualizzare l'app e la richiesta & risposta. È anche possibile esportare un'attività.

Per altre informazioni, vedere:

Risorse tecniche e di distribuzione disponibili

Le organizzazioni con un numero minimo di licenze Copilot sono idonee per un co-investimento Microsoft nella distribuzione e nell'adozione tramite partner Microsoft idonei.

Per altre informazioni, vedere Microsoft 365 Copilot Directory partner.

I clienti idonei possono richiedere assistenza tecnica e di distribuzione da Microsoft FastTrack. FastTrack offre indicazioni e risorse che consentono di pianificare, distribuire e adottare Microsoft 365.

Per altre informazioni, vedere FastTrack per Microsoft 365.